前几天准备把线上一批机器添加iptables。于是梳理出几个需要通外网的端口,80,81等。

防火墙规则如下:

#### filter table ############################################################# *filter :INPUT ACCEPT [0:0] :FORWARD ACCEPT [0:0] :OUTPUT ACCEPT [0:0] -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT -A INPUT -p icmp -j ACCEPT -A INPUT -i lo -j ACCEPT # sshd service -A INPUT -m state --state NEW -m tcp -p tcp --dport 22022 -j ACCEPT # nginx service -A INPUT -m state --state NEW -m tcp -p tcp --dport 80 -j ACCEPT -A INPUT -m state --state NEW -m tcp -p tcp --dport 81 -j ACCEPT # SSL -A INPUT -m state --state NEW -m tcp -p tcp --dport 443 -j ACCEPT # IP range : 192.168.0.1 - 192.168.3.255 # The broadcast IP : 192.168.3.255 # No gateway IP for NAT, but usually 192.168.0.1 is reserved for NAT. -A INPUT -s 192.168.0.0/22 -j ACCEPT -A INPUT -s 10.10.0.0/20 -j ACCEPT -A INPUT -s 10.100.255.0/24 -j ACCEPT # -A INPUT -j REJECT --reject-with icmp-host-prohibited -A FORWARD -j REJECT --reject-with icmp-host-prohibited # COMMIT #### filter table #############################################################

2级的10台nginx 开启这个防火墙策略后,由于疏忽,忘了修改内核参数nf_conntrack 的值,导致周六周日时,观察公网带宽流量急剧下降,因为这个参数是监听iptables 状态的一个表的大小。默认为几W吧。于是临时调整为1KW条,业务正常恢复。

周一到公司后,准备启用raw 表 来过滤到常用的nginx请求。因为nf_conntrack数目大了之后,会消耗CPU去翻查整张表,为了提高性能,所以使用raw表。

规则如下:

# Generated by iptables-save v1.4.21 on Tue Sep 26 16:26:50 2017 *filter :INPUT ACCEPT [0:0] :FORWARD ACCEPT [0:0] :OUTPUT ACCEPT [10317:831488] -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT -A INPUT -p icmp -j ACCEPT -A INPUT -i lo -j ACCEPT -A INPUT -p tcp -m state --state NEW -m tcp --dport 22022 -j ACCEPT -A INPUT -p tcp -m state --state NEW -m tcp --dport 80 -j ACCEPT -A INPUT -p tcp -m state --state NEW -m tcp --dport 81 -j ACCEPT -A INPUT -p tcp -m state --state NEW -m tcp --dport 443 -j ACCEPT -A INPUT -s 192.168.0.0/22 -j ACCEPT -A INPUT -s 10.10.0.0/20 -j ACCEPT -A INPUT -s 10.100.255.0/24 -j ACCEPT -A INPUT -j REJECT --reject-with icmp-host-prohibited -A FORWARD -m state --state UNTRACKED -j ACCEPT -A FORWARD -j REJECT --reject-with icmp-host-prohibited COMMIT # Completed on Tue Sep 26 16:26:50 2017 # Generated by iptables-save v1.4.21 on Tue Sep 26 16:26:50 2017 *raw :PREROUTING ACCEPT [52314:16887755] :OUTPUT ACCEPT [10317:831488] -A PREROUTING -p tcp -m tcp --dport 80 -j NOTRACK -A PREROUTING -p tcp -m tcp --dport 81 -j NOTRACK -A PREROUTING -p tcp -m tcp --dport 443 -j NOTRACK -A PREROUTING -p udp -j NOTRACK -A OUTPUT -p tcp -m tcp --sport 80 -j NOTRACK -A OUTPUT -p tcp -m tcp --sport 81 -j NOTRACK -A OUTPUT -p tcp -m tcp --sport 443 -j NOTRACK -A OUTPUT -p udp -j NOTRACK COMMIT

发现telnet 不通外网IP。

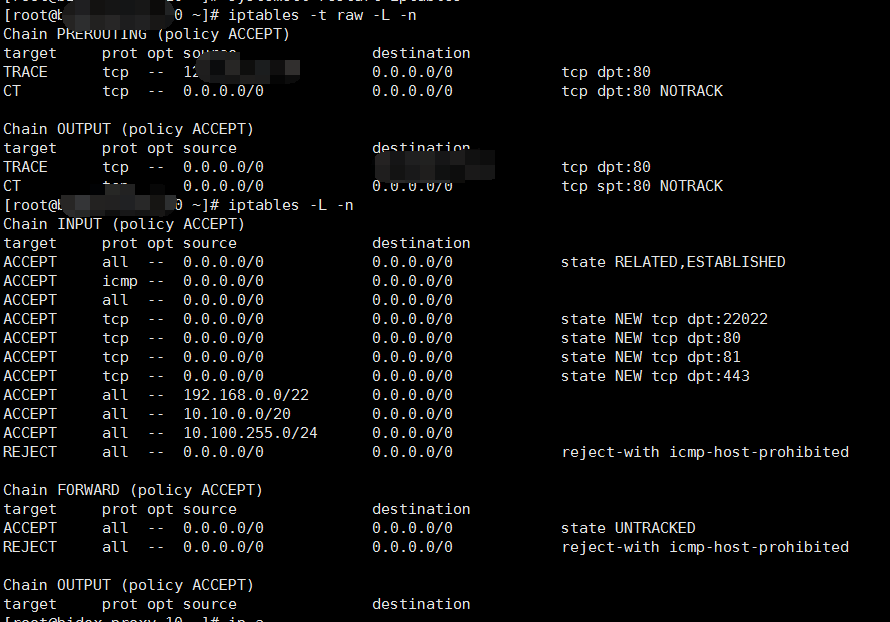

使用raw表target track 功能 标记80端口的tpc包来跟踪为什么通不了。配置如下

# Generated by iptables-save v1.4.21 on Tue Sep 26 16:26:50 2017 *filter :INPUT ACCEPT [0:0] :FORWARD ACCEPT [0:0] :OUTPUT ACCEPT [10317:831488] -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT -A INPUT -p icmp -j ACCEPT -A INPUT -i lo -j ACCEPT -A INPUT -p tcp -m state --state NEW -m tcp --dport 22022 -j ACCEPT -A INPUT -p tcp -m state --state NEW -m tcp --dport 80 -j ACCEPT -A INPUT -p tcp -m state --state NEW -m tcp --dport 81 -j ACCEPT -A INPUT -p tcp -m state --state NEW -m tcp --dport 443 -j ACCEPT -A INPUT -s 192.168.0.0/22 -j ACCEPT -A INPUT -s 10.10.0.0/20 -j ACCEPT -A INPUT -s 10.100.255.0/24 -j ACCEPT -A INPUT -j REJECT --reject-with icmp-host-prohibited -A FORWARD -m state --state UNTRACKED -j ACCEPT -A FORWARD -j REJECT --reject-with icmp-host-prohibited COMMIT # Completed on Tue Sep 26 16:26:50 2017 # Generated by iptables-save v1.4.21 on Tue Sep 26 16:26:50 2017 *raw :PREROUTING ACCEPT [52314:16887755] :OUTPUT ACCEPT [10317:831488] -A PREROUTING -s xxxxxxxxx/32 -p tcp -m tcp --dport 80 -j TRACE -A PREROUTING -p tcp -m tcp --dport 80 -j NOTRACK -A PREROUTING -p tcp -m tcp --dport 81 -j NOTRACK -A PREROUTING -p tcp -m tcp --dport 443 -j NOTRACK -A PREROUTING -p udp -j NOTRACK -A OUTPUT -d xxxxxxxxx/32 -p tcp -m tcp --dport 80 -j TRACE -A OUTPUT -p tcp -m tcp --sport 80 -j NOTRACK -A OUTPUT -p tcp -m tcp --sport 81 -j NOTRACK -A OUTPUT -p tcp -m tcp --sport 443 -j NOTRACK -A OUTPUT -p udp -j NOTRACK COMMIT

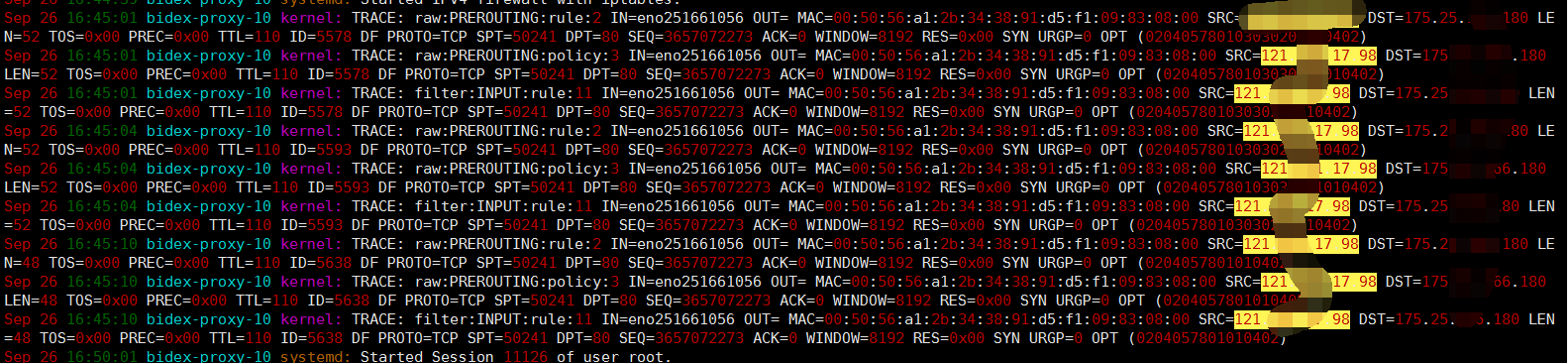

centos7.2 在/var/log/message查看内核的跟踪信息如下图

重点讲一下路由跟踪的分析。

1、第一次我到达物理机匹配raw:PREROUTING:rule:2 这个规则,这些规则的行数使用iptables -t tablename -L -n的行数来的,如下图。

2、在匹配到raw表的第三行策略,为不标记因为是80 所以会匹配到。然后就直接匹配到 filter表的ONPUT链的第11行,经过3次循环的TPC SYN 然后就离开了。因为我们11行的策略为,如果上述filter表的inPUT链中没有匹配到的就会全部拒绝

3、后来思考了一下,为什么没有匹配到filter表的中间dport=80的这条规则,原因思考了一下,因为有一个-m state --state NEW 因为这条规则为 一条新连接且端口为80就放行,那么怎么定义这条新连接呢,就是在nf_conntrack表中来查询这个是不是新进来的连接。但是我们在80进来的时候已经进行了notrack了,所以就直接匹配到11行了。

4、修改后的iptables rules(跟踪已去掉)

*filter :INPUT ACCEPT [0:0] :FORWARD ACCEPT [0:0] :OUTPUT ACCEPT [56910980:19947845130] -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT -A INPUT -p icmp -j ACCEPT -A INPUT -i lo -j ACCEPT -A INPUT -p tcp -m state --state NEW -m tcp --dport 22022 -j ACCEPT -A INPUT -p tcp -m tcp --dport 80 -j ACCEPT -A INPUT -p tcp -m tcp --dport 81 -j ACCEPT -A INPUT -p tcp -m tcp --dport 443 -j ACCEPT -A INPUT -s 192.168.0.0/22 -j ACCEPT -A INPUT -s 10.10.0.0/20 -j ACCEPT -A INPUT -s 10.100.255.0/24 -j ACCEPT -A INPUT -j REJECT --reject-with icmp-host-prohibited -A FORWARD -m state --state UNTRACKED -j ACCEPT -A FORWARD -j REJECT --reject-with icmp-host-prohibited COMMIT # Completed on Tue Sep 26 17:25:17 2017 # Generated by iptables-save v1.4.21 on Tue Sep 26 17:25:17 2017 *raw :PREROUTING ACCEPT [48348514:18391836111] :OUTPUT ACCEPT [56911513:19948023270] -A PREROUTING -p tcp -m tcp --dport 80 -j NOTRACK -A PREROUTING -p tcp -m tcp --dport 81 -j NOTRACK -A PREROUTING -p tcp -m tcp --dport 443 -j NOTRACK -A PREROUTING -p udp -j NOTRACK -A OUTPUT -p tcp -m tcp --sport 80 -j NOTRACK -A OUTPUT -p tcp -m tcp --sport 81 -j NOTRACK -A OUTPUT -p tcp -m tcp --sport 443 -j NOTRACK -A OUTPUT -p udp -j NOTRACK COMMIT # Completed on Tue Sep 26 17:25:17 2017

这条博文教大家遇到iptables 问题后,如何找到故障点。