实验一-密码引擎-3-加密API研究

任务详情

密码引擎API的主要标准和规范包括:

1 微软的Crypto API

2 RAS公司的PKCS#11标准

3 中国商用密码标准:GMT 0016-2012 智能密码钥匙密码应用接口规范,GMT 0018-2012密码设备应用接口规范等

研究以上API接口,总结他们的异同,并以龙脉GM3000Key为例,写出调用不同接口的代码,提交博客链接和代码链接。

内容:

0 查找各种标准的原始文档,研究学习(至少包含Crypto API,PKCS#11,GMT 0016-2012,GMT 0018-2012)(5分)

1 总结这些API在编程中的使用方式(5分)

2 列出这些API包含的函数,进行分类,并总结它们的异同(10分)

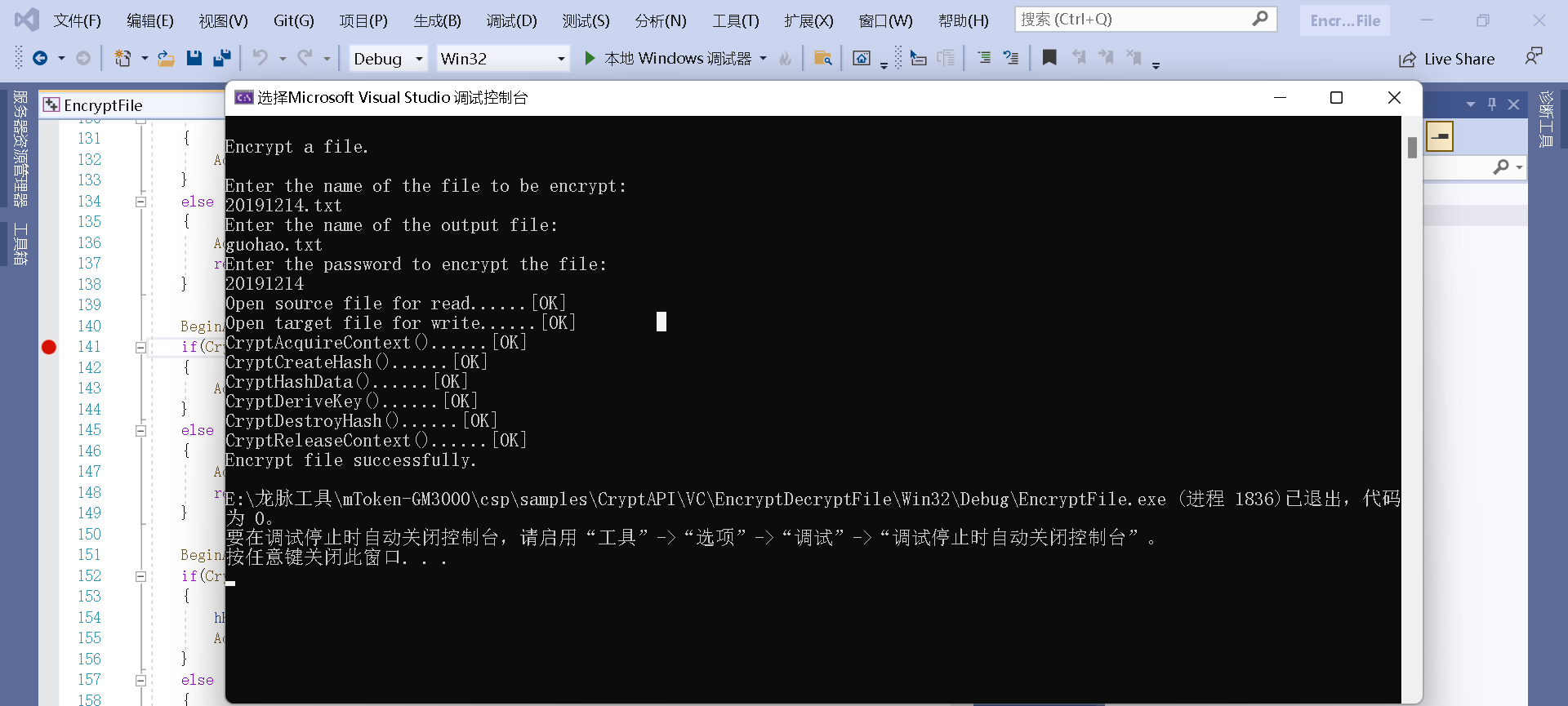

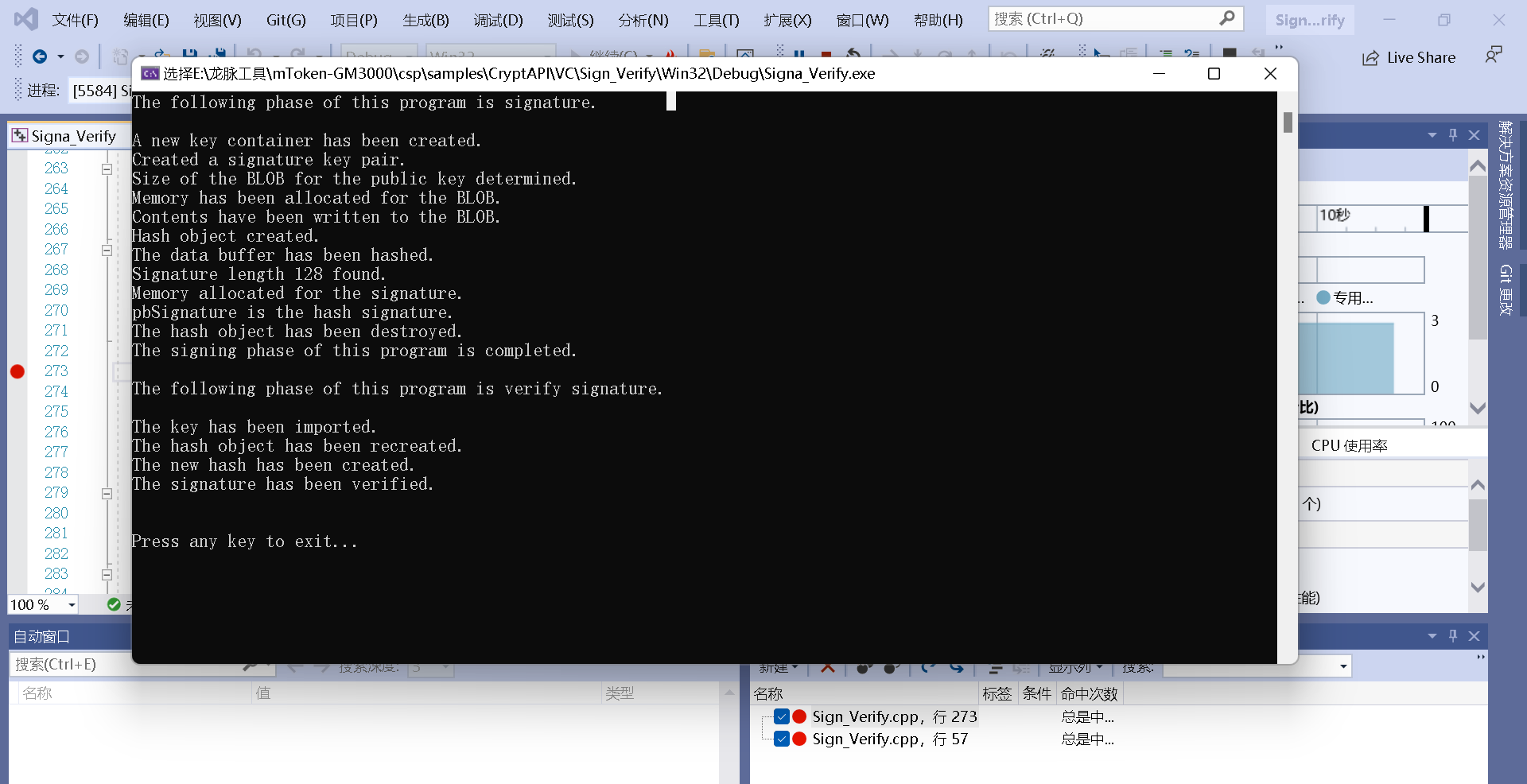

3 以龙脉GM3000Key为例,写出调用不同接口的代码(Crypto API,PKCS#11,SKF接口),把运行截图加入博客,并提供代码链接(10分)

0 参考文献

(1)Crypto API

(2)PKCS#11

(3)GMT 0016-2012

(4)GMT 0018-2012

1 使用方式

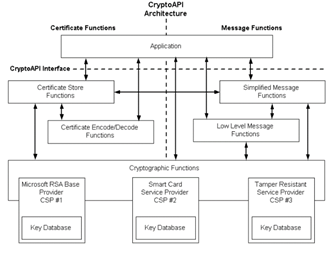

(1)Crypto API

作为一部分 Microsoft Windows 提供的应用程序编程接口 (API),CryptoAPI 提供了一组函数。这些函数允许应用程序在对用户的敏感私钥数据提供保护时,以灵活的方式对数据进行加密或数字签名。实际的加密操作是由称为加密服务提供程序 (CSP) 的独立模块执行。

以下是Crypto API的一般使用方式:

- 选择适当的库或框架:首先需要选择支持Crypto API的合适的库或框架,例如Java Cryptography Extension (JCE)、Microsoft CryptoAPI、OpenSSL等,这些库提供了实现各种密码学算法的函数和类。

- 初始化加密库:在使用Crypto API之前,通常需要初始化加密库,以确保正确的配置和参数设置。这可能涉及到加载算法提供程序、生成密钥、设置加密模式等操作。

- 选择合适的算法:根据需求选择合适的加密算法,例如对称加密算法(如AES、DES)、非对称加密算法(如RSA、ECC)、哈希算法(如SHA-256、MD5)等。

- 执行加密、解密或签名操作:调用相应的API函数或方法来执行所需的加密、解密或数字签名操作。传递正确的参数(如明文、密钥、初始化向量等)并处理返回的结果。

- 管理密钥和证书:在使用Crypto API时,通常需要管理密钥和证书,包括生成密钥对、导入/导出密钥、存储密钥、证书验证等操作。

- 处理异常和错误:在使用Crypto API时,需要注意处理异常和错误情况,例如密钥长度不匹配、加密算法不支持等,以确保安全性和可靠性。

- 释放资源:在完成密码学操作后,需要及时释放资源,包括关闭加密库、释放内存等,以避免资源泄漏和安全漏洞。

(2)PKCS#11

在密码系统中,PKCS#11是公钥加密标准(PKCS, Public-Key Cryptography Standards)中的一份子 ,由RSA实验室(RSA Laboratories)发布[1],它为加密令牌定义了一组平台无关的API ,如硬件安全模块和智能卡。

由于没有一个真正的标准加密令牌,这个API已经发展成为一个通用的加密令牌的抽象层。 PKCS#11 API定义最常用的加密对象类型( RSA密钥,X.509证书,DES /三重DES密钥等)和所有需要使用的功能,创建/生成,修改和删除这些对象。注意:pkcs#11只提供了接口的定义, 不包括接口的实现,一般接口的实现是由设备提供商提供的,如usbkey的生产厂商会提供 符合PKCS#11接口标准的API的实现。这样你只要通过接口调用API函数即可实现其功能。

以下是PKCS#11的使用方式:

- 选择适当的PKCS#11实现:首先需要选择适合自己需求的PKCS#11实现,常见的有SafeNet Luna、Thales nShield等厂商提供的实现。

- 初始化PKCS#11库:在使用PKCS#11之前,需要初始化PKCS#11库,通常需要提供库的路径、密码等信息。这一步是连接应用程序和安全硬件模块的关键。

- 管理对象:PKCS#11定义了一系列对象,如密钥、证书、数据等,应用程序可以通过PKCS#11接口来管理这些对象,包括生成、导入、导出、删除等操作。

- 执行加密、解密、签名等操作:通过PKCS#11接口调用安全硬件模块提供的功能,执行加密、解密、数字签名等操作。传递正确的参数并处理返回的结果。

- 管理会话:PKCS#11使用会话来执行一系列操作,包括登录、注销、设置属性等。应用程序需要管理会话的状态以确保安全性。

- 处理异常和错误:在使用PKCS#11时,需要处理可能发生的异常和错误情况,如密钥不存在、权限不足等,以确保安全可靠的操作。

- 释放资源:在完成操作后,需要释放PKCS#11库和相关资源,包括关闭会话、释放内存等,以避免资源泄漏和安全问题。

(3)GMT 0016-2012

GMT 0016-2012是中国国家密码管理局发布的《密码应用接口规范》标准,定义了密码应用接口的规范和要求,用于密码应用系统与密码设备之间的通信和交互。以下是GMT 0016-2012的使用方式:

- 了解GMT 0016-2012标准:首先需要详细了解GMT 0016-2012标准的内容和要求,包括接口定义、数据格式、安全要求等,以确保正确使用密码应用接口。

- 选择符合GMT 0016-2012的密码设备:选择符合GMT 0016-2012标准的密码设备,以确保密码应用系统与密码设备之间的兼容性和安全性。

- 实现密码应用接口:根据GMT 0016-2012标准的接口定义,实现密码应用系统与密码设备之间的通信接口,包括数据传输、命令执行、错误处理等功能。

- 进行安全认证和授权:根据GMT 0016-2012标准的安全要求,确保进行安全认证和授权,包括用户身份验证、权限管理、安全传输等,以保护系统和数据的安全性。

- 管理密码设备对象:根据GMT 0016-2012标准,对密码设备中的对象(如密钥、证书)进行管理,包括生成、导入、导出、删除等操作,确保数据的安全性和完整性。

- 处理异常情况:在使用GMT 0016-2012接口时,需要处理可能发生的异常情况,如通信失败、命令执行错误等,以确保系统的稳定性和可靠性。

- 遵循标准规范:在实际应用中,需要遵循GMT 0016-2012标准的规范和要求,确保密码应用系统与密码设备之间的正常运行和安全通信。

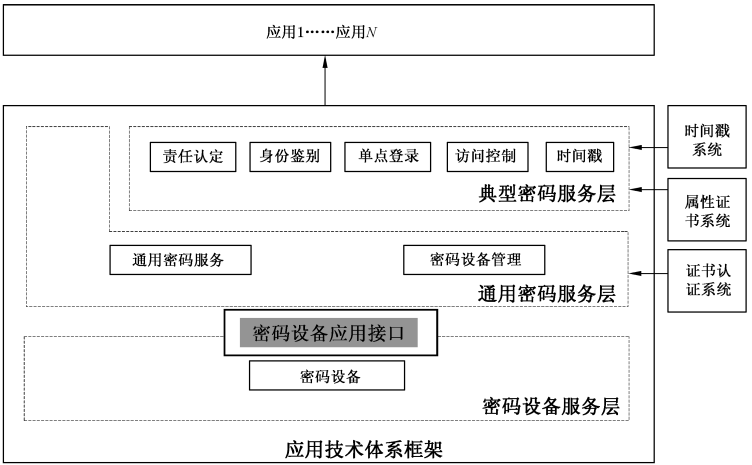

(4)GMT 0018-2012

GMT 0018-2012标准规定了公钥密码基础设施应用技术体系下服务类密码设备的应用接口标准。适用于服务类密码设备的研制、使用,以及基于该类密码设备的应用开发,也可用于指导该类密码设备的检测。使用方式同GMT 0016-2012

2 API函数

(1)Crypto API

基本加密函数

- 服务提供者函数

- 密钥的产生和交换函数

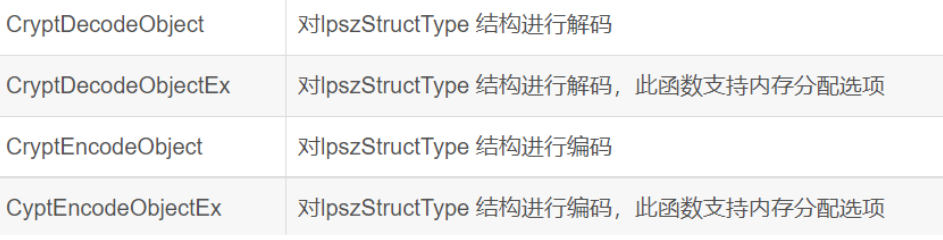

- 编码/解码函数

- 数据加密/解密函数

- 哈希和数字签名函数

证书和证书库函数

- 证书库函数

- 维护函数

- 证书函数

- 证书撤销列表函数

- 证书信任列表函数

- 扩展属性函数

证书验证函数

- 使用CTL 的函数

- 证书链验证函数

消息函数

- 低级消息函数

- 简化消息函数

辅助函数

- 数据管理函数

- 数据转换函数

- 增强密钥用法函数

- 密钥标示函数

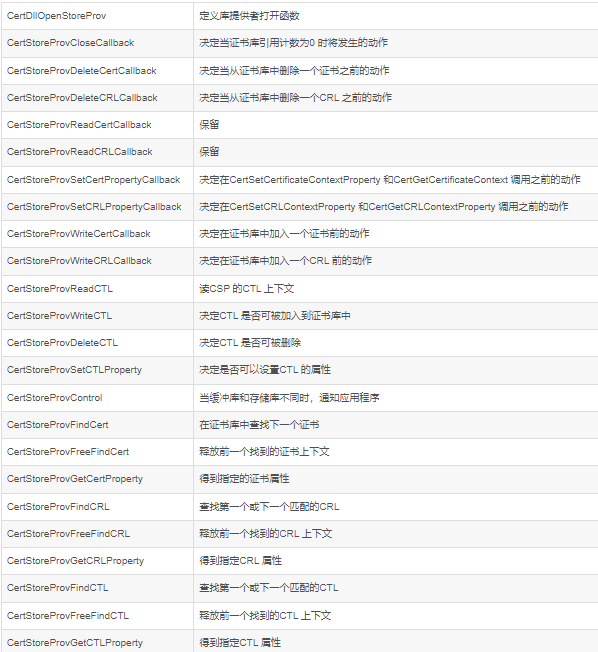

- 证书库回调函数

- OID 支持函数

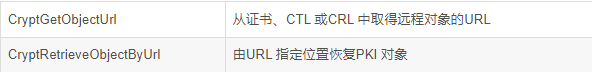

- 远程对象恢复函数:

- PFX 函数:

(2)PKCS#11

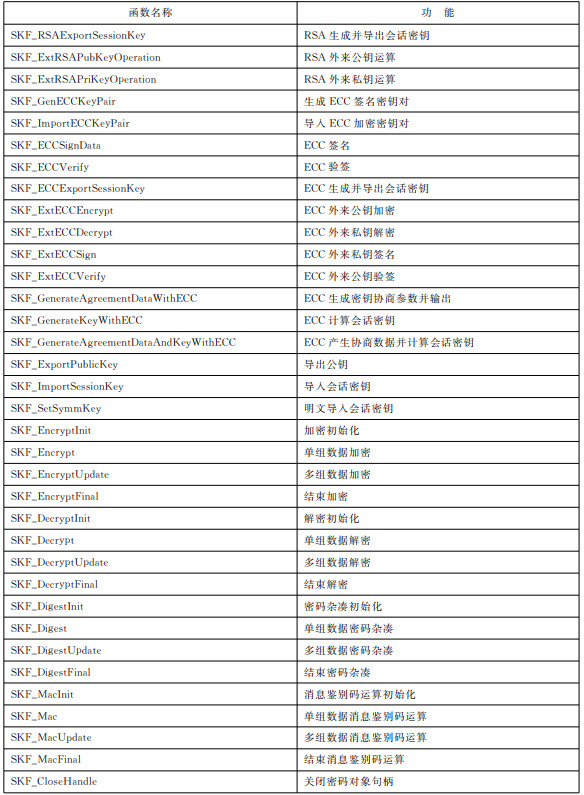

(3)GMT 0016-2012

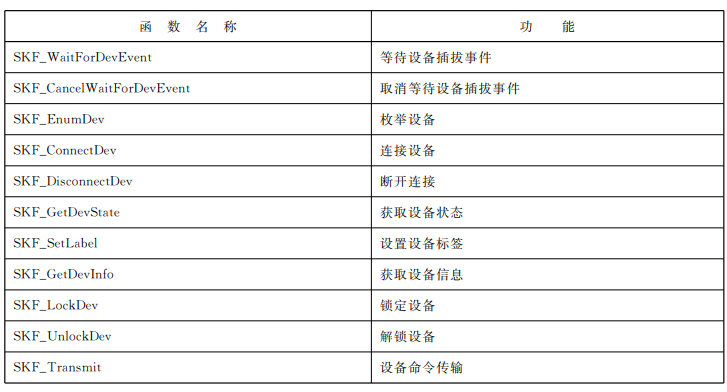

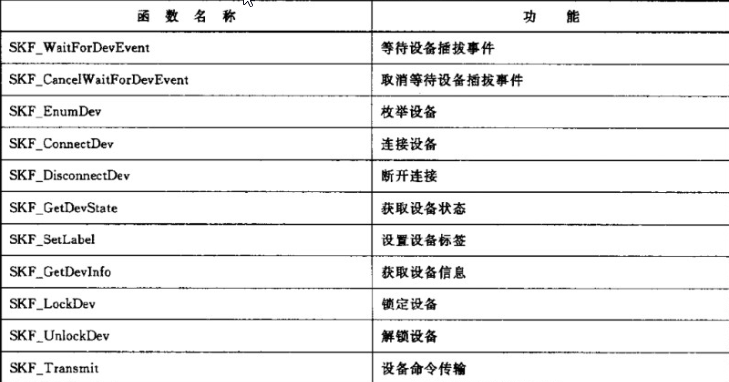

- 设备管理系列函数

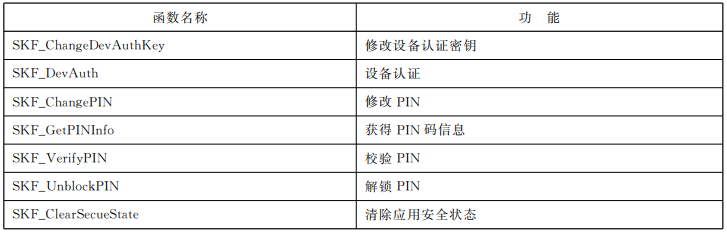

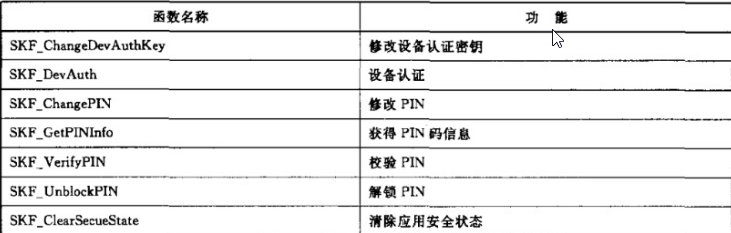

- 访问控制系列函数

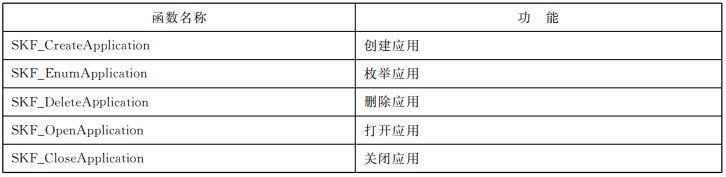

- 应用管理系列函数

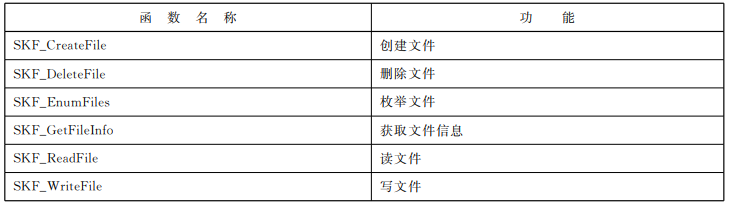

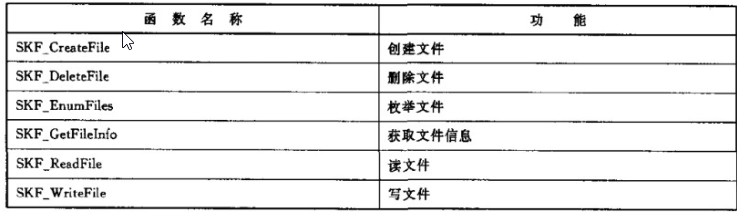

- 文件管理系列函数

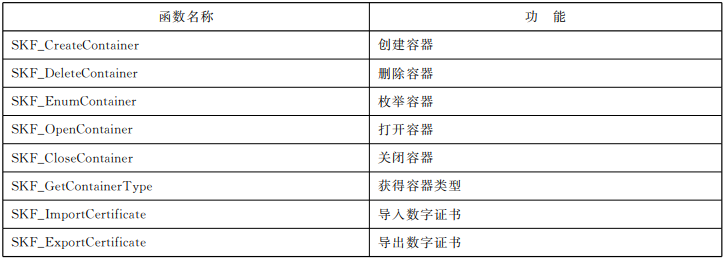

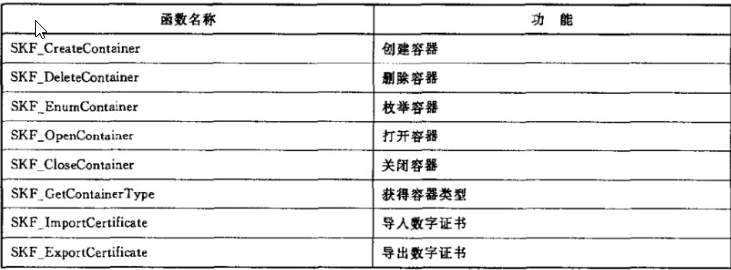

- 容器管理系列函数

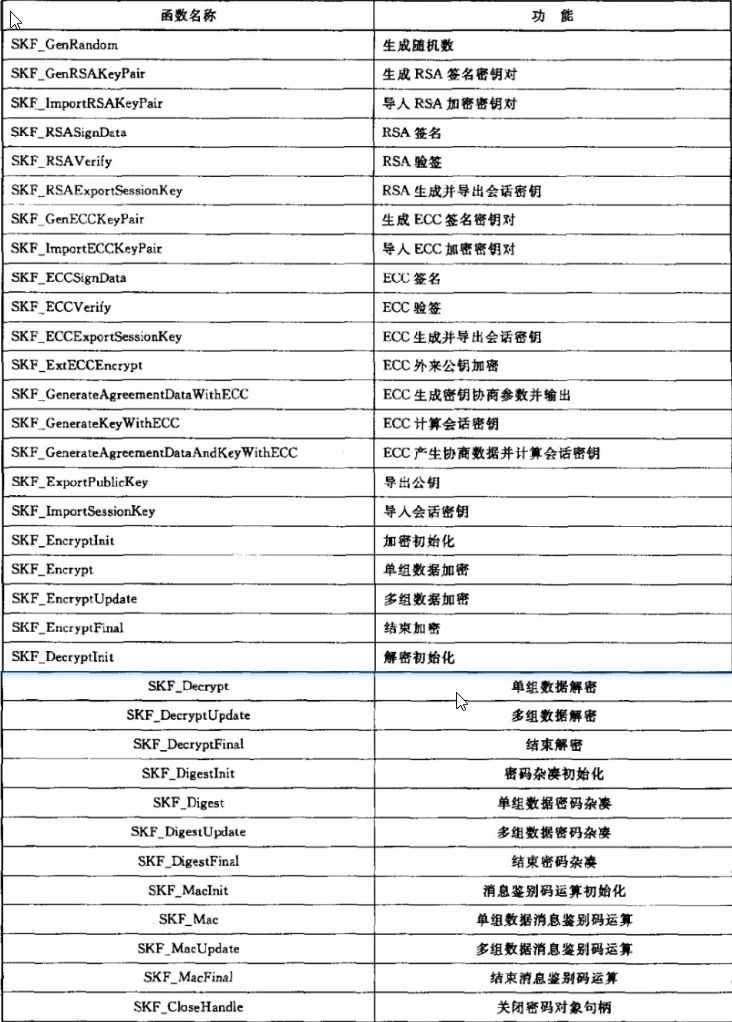

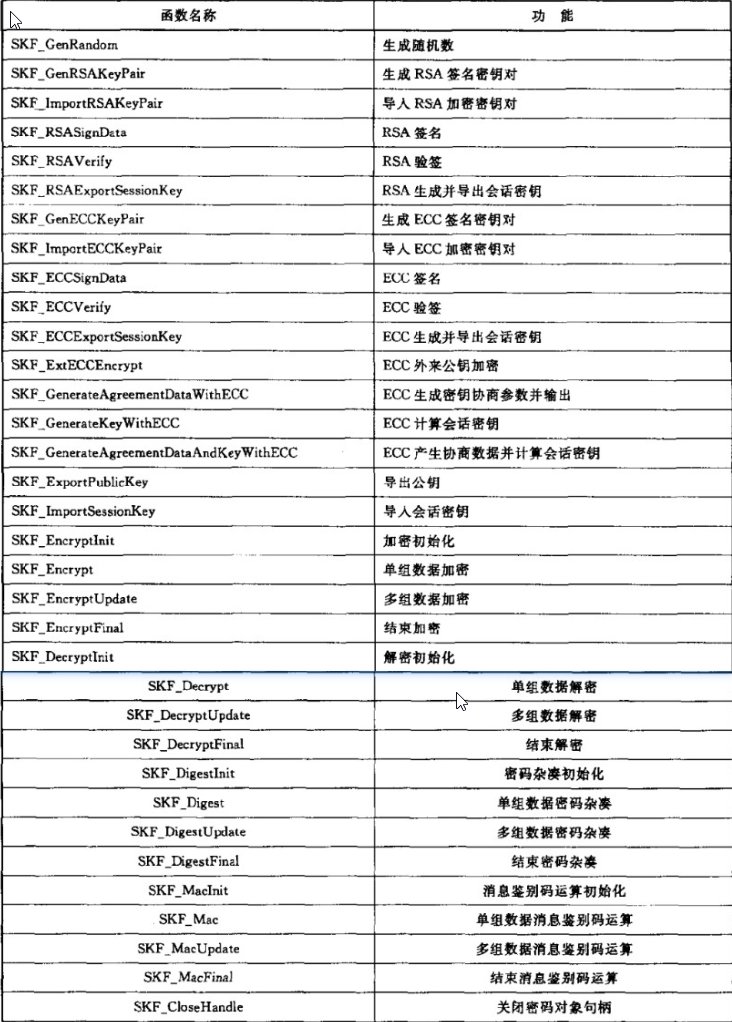

- 密码服务系列函数

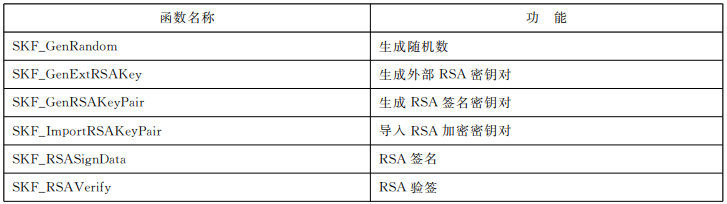

(4)GMT 0018-2012

- 设备管理类函数

- 密钥管理类函数

函数异同

不同点

- Crypto API是一个通用的密码学API,用于实现各种密码学算法的功能,如加密、解密、签名、验证等。Crypto API提供了一组函数来进行密码学操作,如'encrypt', 'decrypt', 'sign', 'verify'等。PKCS#11是一个密码设备接口标准,用于访问密码设备(如硬件安全模块)的功能,包括密钥管理、加密、数字签名等。PKCS#11提供了一组函数用于访问密码设备,如'C_Encrypt', 'C_Decrypt', 'C_Sign', 'C_Verify'等。GMT 0016-2012和GMT 0018-2012是中国国家密码管理局发布的密码应用接口规范,定义了密码应用系统与密码设备之间的通信接口和操作规范。

相同点

- 这些API都包含了一组函数用于实现密码学功能或密码设备接口规范。

- 它们都提供了加密、解密、签名、验证等密码学操作的函数。

- 这些API都旨在提供安全的数据传输和处理功能

总的来说,这些API包含的函数都是用于实现密码学功能或密码设备接口规范,但针对的对象和用途有所不同。Crypto API主要用于软件实现的密码学功能,PKCS#11用于访问密码设备,而GMT 0016-2012和GMT 0018-2012则是针对密码应用系统和密码设备之间的通信接口规范。

运行截图