华为防火墙Local域及inbound和outbound的定义

一、local域的定义

二、inbound和outbound的用法

1、域基本分为:local、trust、dmz、untrust这四个是系统自带不能删除,除了这四个域之外,还可以自定义域。

2、域等级local>trust>dmz>untrust,自定义的域的优先级是可以自己调节的。

3、域与域之间如果不做策略默认是deny的,即任何数据如果不做策略是通不过的,如果是在同一区域的就相当于二层交换机一样直接转发。

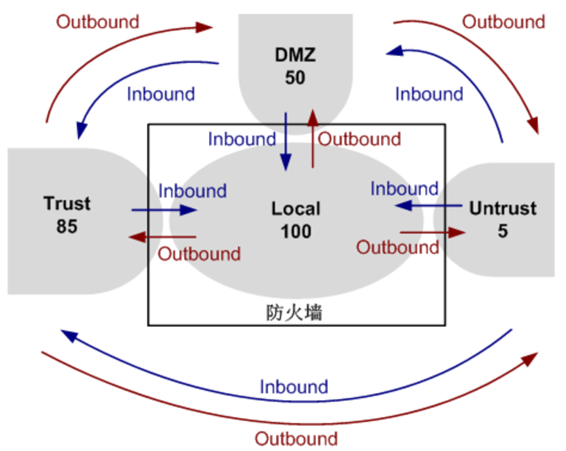

4、当域与域之间有inbound和outbound区分,华为定义了优先级地的域向优先级高的域方向就是inbound,反之就是outbound,举个例子:

假如要在untrust和trust这两个域之间做inbound和outbound策略:

policy interzone trust untrust inbound //untrust是源,trust是目标(低优先级向高优先级)

policy 1

action permit

policy service service-set permitport

policy 2

action permit

policy service service-set ping

policy 3

action deny

#

policy interzone trust untrust outbound//trust是源,untrust是目标(高优先级向低优先级)

policy 1

action permit

policy service service-set permitport

policy 2

action permit

policy service service-set ping

三、更多全面的解释

A.安全域

1. 默认防火墙区域

- Trust区域,该区域内网络的受信任程度高,通常用来定义内部用户所在的网络。

- DMZ区域,该区域内网络的受信任程度中等,通常用来定义内部服务器所在的网络。

- Untrust区域,该区域代表的是不受信任的网络,通常用来定义Internet等不安全的网络。

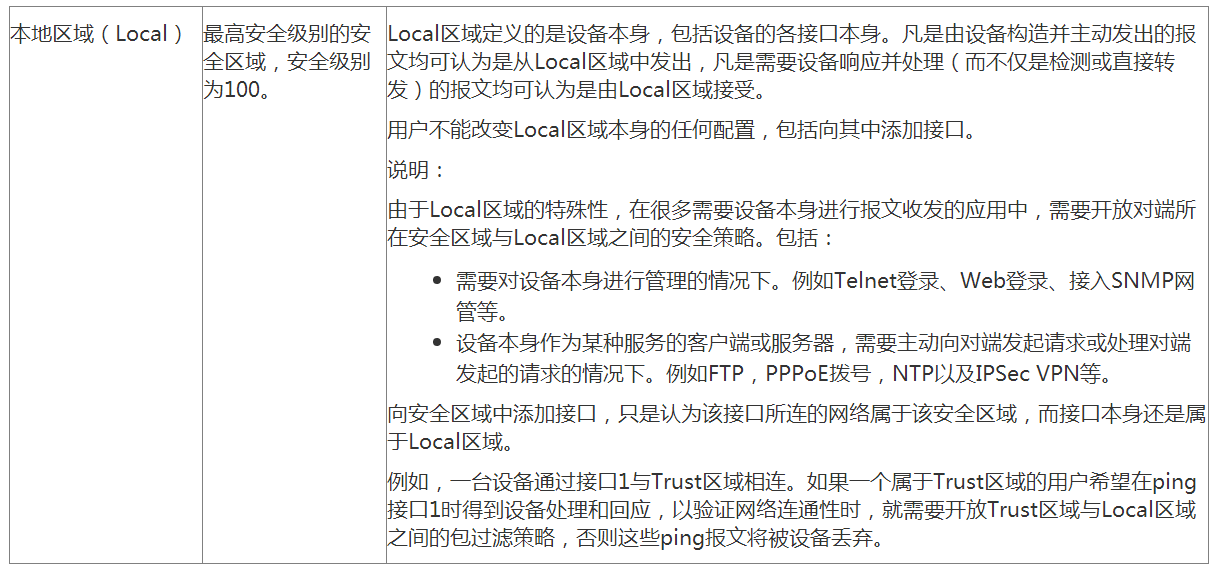

特殊区域Local区域:(防火墙上提供了Local区域,代表防火墙本身)

- 凡是由防火墙主动发出的报文均可认为是从Local区域中发出

- 凡是需要防火墙响应并处理(而不是转发)的报文均可认为是由Local区域接收。

也就是说,报文通过接口去往某个网络时,目的安全区域是该接口所在的安全区域;报文通过接口到达防火墙本身时,目的安全区域是Local区域。

2. 安全级别

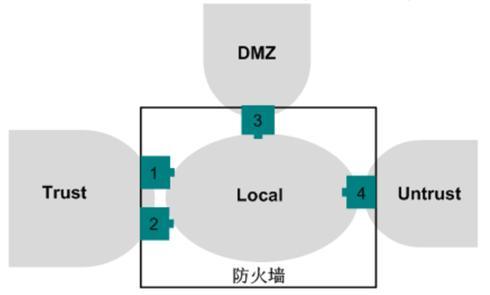

每个安全区域都有一个唯一的安全级别,用1~100的数字表示,数字越大,则代表该区域内的网络越可信。对于默认的安全区域,它们的安全级别是固定的:

- Local区域的安全级别是100

- Trust区域的安全级别是85

- DMZ区域的安全级别是50

- Untrust区域的安全级别是5。

- inbound/outbound

报文从低级别的安全区域向高级别的安全区域流动时为入方向(Inbound),报文从由高级别的安全区域向低级别的安全区域流动时为出方向(Outbound)。

默认情况下,报文在不同的安全区域之间流动时,才会触发安全检查,在同一个安全区域中流动时,不会触发安全检查。同时,华为的防火墙也支持对同一个安全区域内经过防火墙的流量进行安全检查

3. 状态检测和会话机制

display firewall session table

Current Total Session: 1

http VPN:public --> public 1.1.1.1:2049-->2.2.2.2:80

http表示协议,1.1.1.1表示源地址,2049表示源端口,2.2.2.2表示目的地址,80表示目的端口。

其实通过“-->”符号就可以直观区分源和目的,符号前面的是源,符号后面的是目的。

会话是动态生成的,但不是永远存在的。如果长时间没有报文匹配,则说明通信双方已经断开了连接,不再需要该条会话了。此时,为了节约系统资源,防火墙会在一段时间后删除会话,该时间称为会话的老化时间。

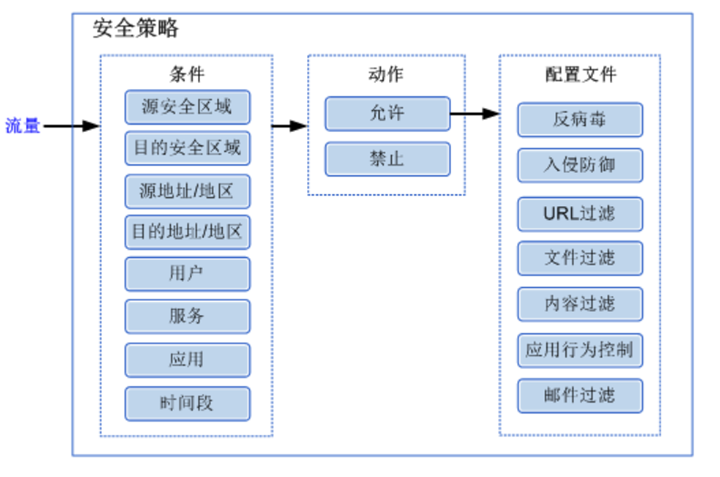

B.防火墙安全策略

1. 缺省策略:

- 缺省情况下,所有域间的所有方向都禁止报文通过,可以根据需求配置允许哪些数据流通过防火墙的安全策略。

- 对于路由、ARP等底层协议一般是不受安全策略控制的,直接允许通过。当然这和具体产品实现有关,产品间可能有差异。

- 除了经过防火墙转发的数据流,设备本身与外界互访的数据流也同样受安全策略的控制!例如当登录设备、网管与设备对接时,需要配置登录PC/网管所在安全区域与Local域之间的安全策略。

- 域内流量默认允许。可以通过配置对域内流量进行检测

2. 安全策略的应用方向

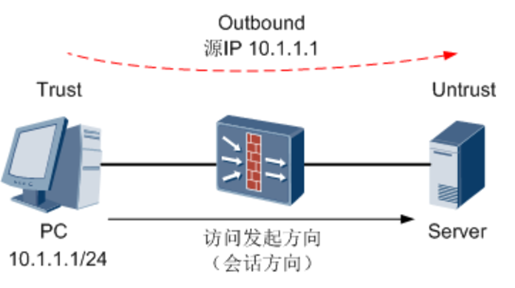

对于同一条数据流,在访问发起的方向上应用安全策略即可,反向报文不需要额外的策略。

这点和路由器、交换机包过滤不一样,主要原因就是防火墙是状态检测设备,对于同一条数据流只有首包匹配安全策略并建立会话,后续包都匹配会话转发。

Trust域的PC访问Untrust域的Server,只需要在Trust到Untrust的Outbound方向上应用安全策略允许PC访问Server即可,对于Server回应PC的应答报文会命中首包建立的会话而允许通过。

如果确实需要开放Server主动访问PC的权限,这时才需要在Inbound方向上也应用安全策略。

3. 安全策略的匹配

- 防火墙将流量的属性与安全策略的条件进行匹配。如果所有条件都匹配,则此流量成功匹配安全策略。如果其中有一个条件不匹配,则未匹配安全策略。

- 同一域间或域内应用多条安全策略,策略的优先级按照配置顺序进行排列,越先配置的策略优先级越高,越先匹配报文。如果报文匹配到一条策略就不再继续匹配剩下的策略,如果没有匹配到任何策略就按缺省包过滤处理。

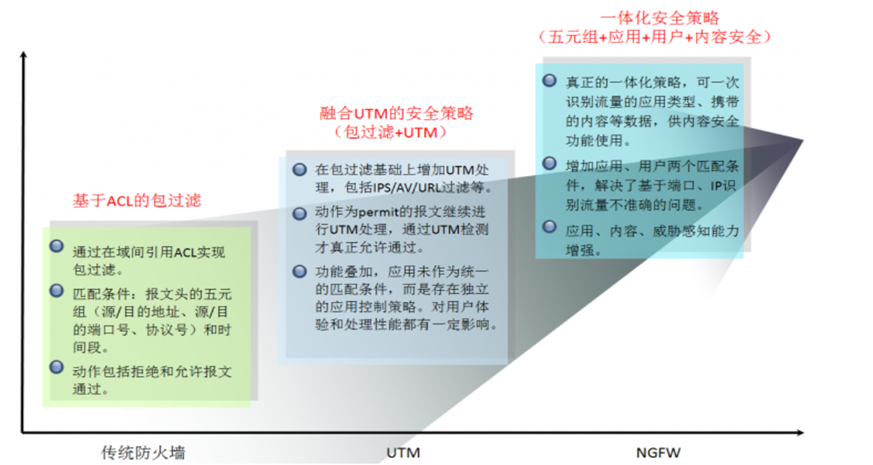

C.防火墙安全策略发展

基於ACL的包過濾:

1. 基于ACL的包过滤的配置方式是先配置好包含多条数据流规则(rule)的ACL,其中每条rule包含数据流的匹配条件和permit/deny动作

2. 然后ACL再被域间包过滤引用。一个域间只能引用一个ACL。

发展中期的UTM设备安全策略:

将防火墙包过滤功能和内容安全功能进行了融合,不启用UTM功能时就是原始的包过滤;动作为permit的安全策略可以引用IPS、AV等UTM策略,对流量进一步进行UTM检测,通过检测的流量才能真正通过防火墙。

UTM更多的是体现功能集成,将传统防火墙、入侵防御设备、反病毒设备等集成到一个硬件。UTM设备的多个安全功能之间的紧密度不高,报文匹配安全策略的匹配条件后需要逐一进入各个UTM模块进行检测和处理,如果同时开启多个安全功能,设备性能往往大幅下降。

另外基于应用的管控需要配置额外的应用控制策略,不能直接将应用类型作为策略的匹配条件。例如需要禁止员工使用IM应用,此时要额外配置禁止IM应用的“应用控制策略”然后再在安全策略引用生效。也就是应用识别与管控需要进入另外一个模块处理。

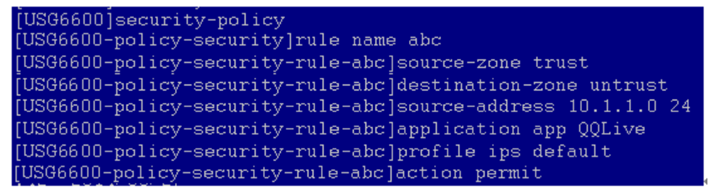

NGFW的一体化安全策略 :

1. NGFW之前的安全策略都是应用在域间的(安全区域必配),NGFW的安全策略应用在全局,安全区域与IP地址等一样只是作为可选的匹配条件。而且安全区域支持多选。

这样配置更灵活,可以不关注安全区域、域间方向,只需关注访问的源/目的。另外还可以实现跨多域的访问的一次性配置。

2. 缺省包过滤也是全局只有一条,不再区分域间

3. 增加应用作为匹配条件,对应用的阻断/允许直接在安全策略中配置。

4. 增加用户作为匹配条件,实现基于用户的管控,即使IP发生变化用户的权限也是不变的

5. 通过高性能的一体化检测引擎实现一次扫描、实时检测,即使开启所有内容安全功能,也不会造成设备性能的大幅下降。

浙公网安备 33010602011771号

浙公网安备 33010602011771号