esxi6.5 添加 ssl证书

原文链接:

https://blog.csdn.net/kadwf123/article/details/108314038

###########

1、环境

centos 6.9

ESXI6.7 192.168.7.200

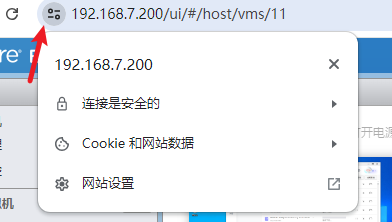

如图,访问esxi6.5的控制端时,会报访问连接不安全。

该问题并不影响使用,而且一般我们是通过vcenter去管理esxi主机的,但是在其他一些情况下,我们使用https开发自己本地的程序的时候,如果要通过程序去测试https的真实环境,这种方式就不失为一种很好的解决办法。

方法就是在linux ,为esxi主机通过mkcert创建证书,然后倒入证书到esxi主机即可。

3、生成esxi证书

然后就为我们esxi主机生产证书文件:

mkcert esxi.ctquanlin.com localhost 127.0.0.1 localhost 192.168.7.200

域名随便起,因为后面我们通过本地的hosts文件来解析域名。Ip就是esxi主机的管理ip.

通过ssh连接esxi主机,注意前提是需要开启esxi主机的ssh服务,默认是关闭的。

enable ssh。

4、上传证书到esxi主机

连接到sftp,上传www.esxi.com+1.pem和www.esxi.com+1-key.pem文件(这两个文件就是刚才执行mkcert在本地window10生成的证书文件)到esxi主机的/etc/vmware/ssl/目录里面

将这两个证书上传到 以下目录,

cd /etc/vmware/ssl

put www.esxi*

## 下载安全证书目录到本机,并且安装根域名授权,在以下目录中,查找根授权,下载并导入。请查看另一篇文章。

/root/.local/share/mkcert

5、备份原esxi主机证书

将原来esxi的证书文件备份到本地,然后删除。

rm -f /etc/vmware/ssl/rui.crt

rm -f /etc/vmware/ssl/rui.key

注意:要将原证书备份到本地,如果只是通过mv rui.crt rui.crt_bak这样备份在原目录,这个备份文件在重启esxi主机后就没了。

6、修改上传文件为新证书

将我们刚才上传的两个文件分别改名成rui.crt和rui.key

#cd /etc/vmware/ssl/

#mv www.esxi.com+1-key.pem rui.key

#mv www.esxi.com+1.pem rui.crt

7、重启使证书生效

然后重启esxi主机。

# reboot

8、添加本地hosts解析

重启完后,在我们windows10本地添加hosts域名解析。

修改C:\Windows\System32\drivers\etc\hosts文件,添加如下记录:

192.168.1.103 www.esxi.com

这个记录就是我们使用mkcert生产证书的时候对应的ip和域名。

然后我们尝试访问esxi的管理端。

9、尝试测试访问esxi

可以看到不管是通过域名还是ip访问esxi,现在都显示连接是安全的,证书是有效的。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· 没有Manus邀请码?试试免邀请码的MGX或者开源的OpenManus吧

· 园子的第一款AI主题卫衣上架——"HELLO! HOW CAN I ASSIST YOU TODAY

· 【自荐】一款简洁、开源的在线白板工具 Drawnix