记录两次linux中病毒

top命令看到两个进程cpu使用率高达798%,分别是

kswapd0 --myftp用户

kswapd0 --123用户

一查之下,发现kswapd0是挖矿病毒,

删除用户,杀死进程,然后就好了。

另一次一个进程cpu占用400%,

sshc --root用户

杀死进程后不久就重启,

最后发现用户目录下的计划任务里有blacknm的任务,每分钟一次,

删除计划任务,再杀死进程就好了。

以前windows中勒索病毒,还好其中没啥重要资料,直接重装系统了事。

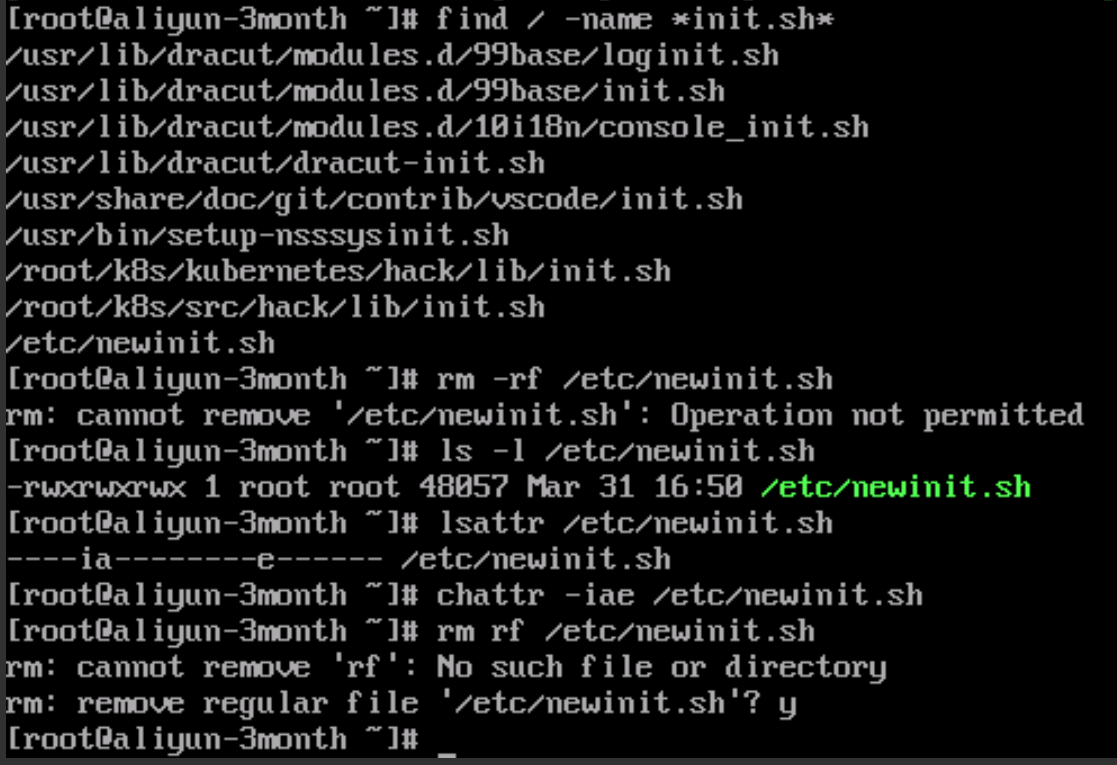

一次中病毒发现云主机中多了个init.sh与zzh文件,crontab也被锁定了,计划任务里是一个病毒代码

先卸载wget,本来想卸载curl,发现其绑定了一个kernl包,暂不卸载,后台有一个莫名其妙的sshd任务,转console控制台直接先把sshd服务停了

全机遍历,找加锁文件,一个个对照。。。

find /etc -type f|xargs -i lsattr {}|grep -E '\-\-ia\-\-|\-\-i\-\-|\-\-ie\-\-|\-\-a\-\-|\-\-e\-\-' 2>/dev/null

find / -type f|grep -i hack 2>/dev/null

这次自己先给文件加锁

chattr +iae /etc/crontab chattr +iae /var/spool/cron/root

lsattr发现文件加锁:iae

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 没有Manus邀请码?试试免邀请码的MGX或者开源的OpenManus吧

· 无需6万激活码!GitHub神秘组织3小时极速复刻Manus,手把手教你使用OpenManus搭建本

· C#/.NET/.NET Core优秀项目和框架2025年2月简报

· DeepSeek在M芯片Mac上本地化部署

· 葡萄城 AI 搜索升级:DeepSeek 加持,客户体验更智能