Windows/Windows Server 破解密码(基于windows的快捷键漏洞)及设置密码永不过期

Windows Server 2012 R2 破解密码及密码永不过期

注:sethc.exe 此破解基于windows的5粘漏洞,但凡没有修复此漏洞(补丁)的windows版本均可适用。

某些专用pe破解工具可以直接破解windows密码(基本上都是基于SAM的破解工具),但是针对windows server往往会失败,本人也是在pe破解失败后,退而求其次利用漏洞破解。

1. 下载一个PE用具,如:老毛桃/U启动的U盘启动装机工具

为了方便,本人直接下载了一个老毛桃的在线版

附老毛桃下载地址:https://www.laomaotao.net/

2. U盘启动盘制作

选中自己的U盘,点击一键制作即可

3. 进入PE系统,修改桌面快捷键为cmd的

可尝试通过netwedit工具直接修改文件:windows\system32\config\SAM 重置密码,本人尝试过多次,均失败

通过替换cmd工具修改密码:

找到windows server 2012 r2的系统盘(以E盘为例)

进入cmd所在目录,用cmd替换osk.exe(虚拟键盘)或sethc.exe(粘滞键,3个连续5次shift键唤醒)

切记!要切换到正确的盘符!!!

cd E:\windows\system32\

或者

E:

cd windows\system32

替换放大镜

move magnify.exe magnify.exe_bak

copy cmd.exe magnify.exe

替换虚拟键盘

move osk.exe osk.exe_bak

copy cmd.exe osk.exe

替换粘滞键

move sethc.exe sethc.exe_bak

copy cmd.exe sethc.exe

4. 重启服务器,点击虚拟键盘

若之前替换的为magnify.exe放大镜,直接点击即可打开cmd窗口

若之前替换的为osk虚拟键盘,直接点击即可打开cmd窗口

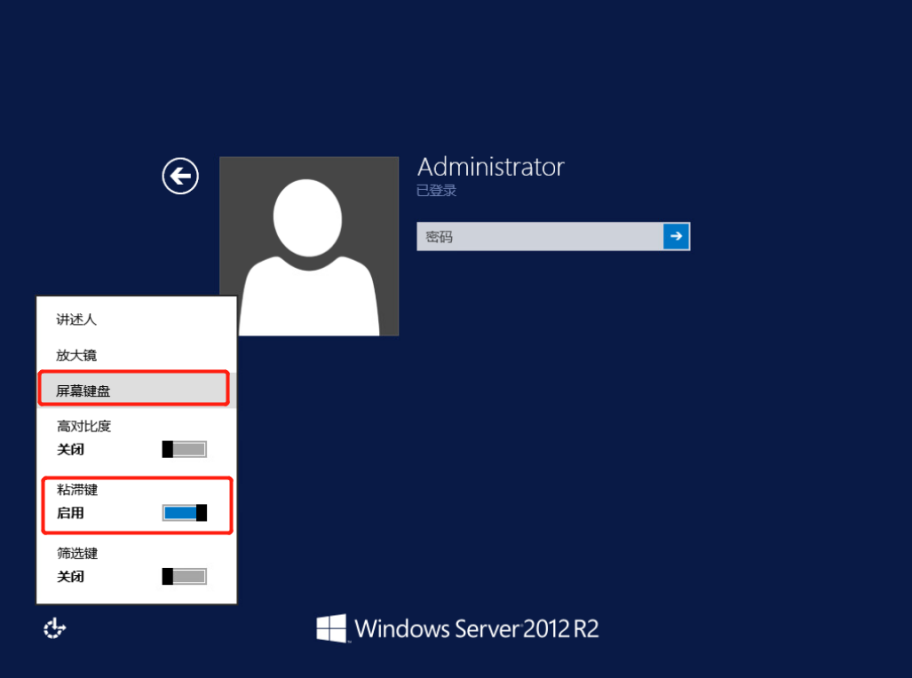

若之前替换的为粘滞键,则需先启用粘滞键,然后连续点击5次shift共点击3轮5次,便会弹出cmd窗口

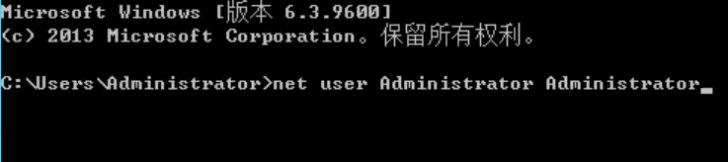

然后在cmd中修改密码:net user Administrator(用户名) mypassword(密码)

【若以上可执行文件均未找到,也可尝试直接替换时钟小图标 move utilman.exe utilman.exe_bak ,回车,再将cmd替换进去,copy cmd.exe utilman.exe】

5. 使用新的密码登陆,然后设置密码永不过期

不加入域的情况下:

服务器管理器>工具>本地安全策略>

账户策略>密码策略>密码最长使用期限(修改为0天)或者禁用密码复杂度要求

加入域的情况下:

服务器管理器>工具>

组策略管理>林>域>组策略对象>Default Domain Policy(右击编辑、编辑界面>计算机配置>策略>Windows设置>安全设置>

账户策略>密码策略>密码最长使用期限(修改为0天)或者禁用密码复杂度要求