how network proxy works with tls without been warning

see this: https://security.stackexchange.com/a/133261

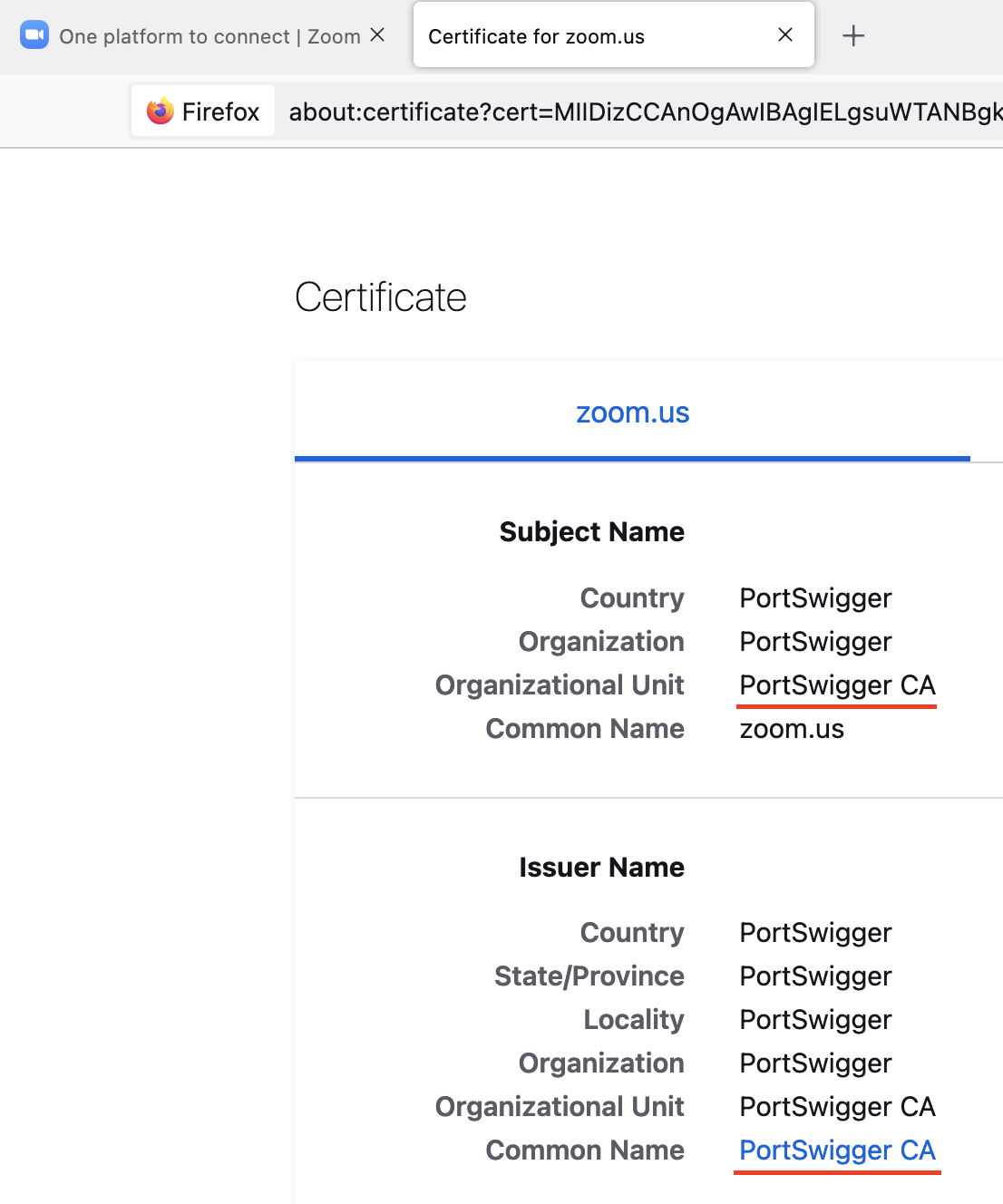

在comment对话中解释了:proxy其实维护了两个链接,一个是和target host的链接,用的是server提供的证书,另一个是和client的链接,这里显示在浏览器的证书其实是proxy临时根据host name生成的证书,当然client的机器要预先安装好proxy的跟证书,这样浏览器其实是在和proxy说话,而证书确实是颁发给target host的,所以浏览器地址栏旁的安全锁并不报警,这一点普通客户是不会在意的。(如果有人动了你的电脑,然后你再上网就完蛋了)。可以点开安全锁看看颁发机构。

如果你在公司上网的话,公司一般会给你的设备安装一个自己的根证书,通过这个跟证书可以设置统一代理,所以你上网的https站点也是不安全的,可以尝试点击地址栏旁边的小锁看看是谁颁发的,如果不是主流的证书机构颁发的,就要小心了,别看不该看的东西。

另外,根据这个帖子看,既然公司proxy能生成证书,那么理论上也是可以改变机构名称的,因此名称也不可信,可以通过查看fringprint最终对照下。see this:https://security.stackexchange.com/a/2920 (find the certificate thumbprint and look it up online, but I still didn't get chance to have a try)

浙公网安备 33010602011771号

浙公网安备 33010602011771号