Exp8 Web安全

基础问题回答

(1)什么是表单?

表单在网页中主要负责数据采集功能。一个表单有三个基本组成部分:

- 表单标签:这里面包含了处理表单数据所用CGI程序的URL以及数据提交到服务器的方法。

- 表单域:包含了文本框、密码框、隐藏域、多行文本框、复选框、单选框、下拉选择框和文件上传框等。

- 表单按钮:包括提交按钮、复位按钮和一般按钮;用于将数据传送到服务器上的CGI脚本或者取消输入,还可以用表单按钮来控制其他定义了处理脚本的处理工作。

(2)浏览器可以解析运行什么语言?

HTML(超文本标记语言)、XML(可扩展标记语言)以及Python、PHP、JavaScript、ASP等众多脚本语言。

(3)WebServer支持哪些动态语言?

比较常用的三种动态网页语言有PHP(HypertextPreprocessor)、ASP(ActiveServerPages)、JSP(JavaServerPages)。

- ASP全名ActiveServerPages,是一个WEB服务器端的开发环境,利用它可以产生和执行动态的、互动的、高性能的WEB服务应用程序。

- ASP采用脚本语言VBScript(Javascript)作为自己的开发语言 JSP是Sun公司推出的新一代网站开发语言,Sun公司借助自己在Java上的不凡造诣,将Java从Java应用程序和JavaApplet之外,又有新的硕果,就是JSP,JavaServerPage。

- JSP可以在Serverlet和JavaBean的支持下,完成功能强大的站点程序。 PHP是一种跨平台的服务器端的嵌入式脚本语言。它大量地借用C,Java和Perl语言的语法,并耦合PHP自己的特性,使WEB开发者能够快速地写出动态产生页面。

(4)防范注入攻击的方法有哪些?

①SQL注入攻击

- 使用正则表达式过滤传入的参数。

- 关闭或删除不必要的交互式提交表单页面。

- jsp中调用函数检查是否包函非法字符,做好规范的校验工作,比如搜索框不能输入非法字符、限制输入的长度等。

- 使用prepared statements语句绑定变量来执行SQL字符串。没有使用prepared statements语句绑定变量可能很容易受到攻击。

②XSS攻击

- 特征匹配方式,在所有提交的信息中都进行匹配检查。对于这种类型的XSS攻击,采用的模式匹配方法一般会需要对“javascript”这个关键字进行检索,一旦发现提交信息中包含“javascript”,就认定为XSS攻击。

- 对所有用户提交内容进行可靠的输入验证,包括对URL、查询关键字、HTTP头、POST数据等,仅接受指定长度范围内、采用适当格式、采用所预期的字符的内容提交,对其他的一律过滤。

- 实现Session标记(session tokens)、CAPTCHA系统或者HTTP引用头检查,以防功能被第三方网站所执行。HTTP-only Cookie: 禁止 JavaScript 读取某些敏感 Cookie,攻击者完成 XSS 注入后也无法窃取此 Cookie。

- 使用验证码:防止脚本冒充用户提交危险操作。

③CSRF攻击

- 验证请求中的Token,每一个网页包含一个web server产生的token, 提交时,也将该token提交到服务器,服务器进行判断,如果token不对,就判定位CSRF攻击。将敏感操作又get改为post,然后在表单中使用token. 尽量使用post也有利于防御CSRF攻击。

- 验证 Referer,因为伪造的请求一般是从第三方网站发起的,所以第一个防御方法就是判断 referer 头,如果不是来自本网站的请求,就判定为CSRF攻击。但是该方法只能防御跨站的csrf攻击,不能防御同站的csrf攻击(虽然同站的csrf更难)。

- 添加加随机验证,每一个重要的post提交页面,使用一个验证码,因为第三方网站是无法获得验证码的。还有使用手机验证码,比如转账是使用的手机验证码。

实践过程

(1)Web前端HTML:能正常安装、启停Apache。理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML。

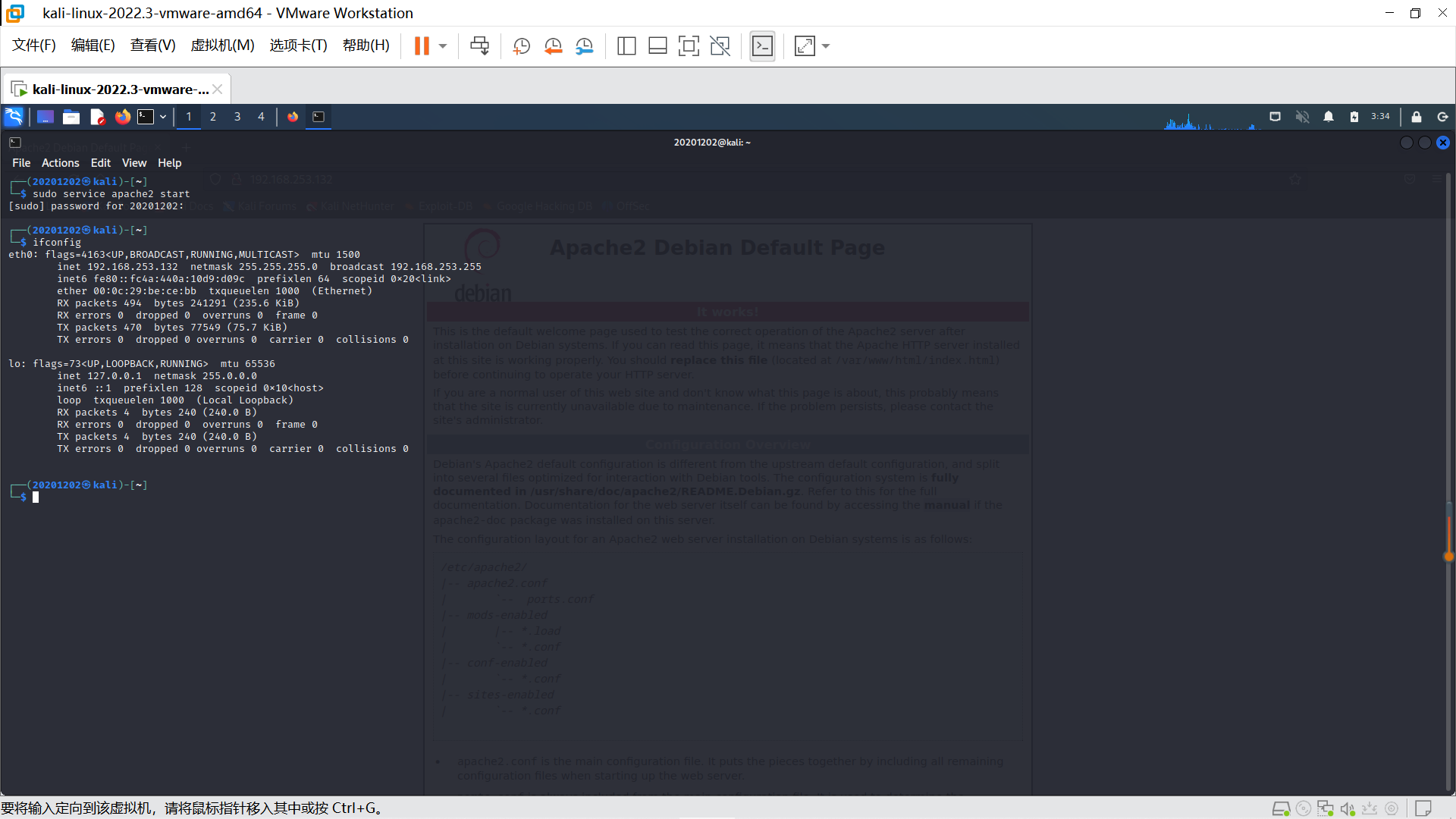

kali默认已安装Apache,直接使用sudo service apache2 start命令打开Apache服务即可。如图所示,如果没有任何错误提示,即表明成功开启。

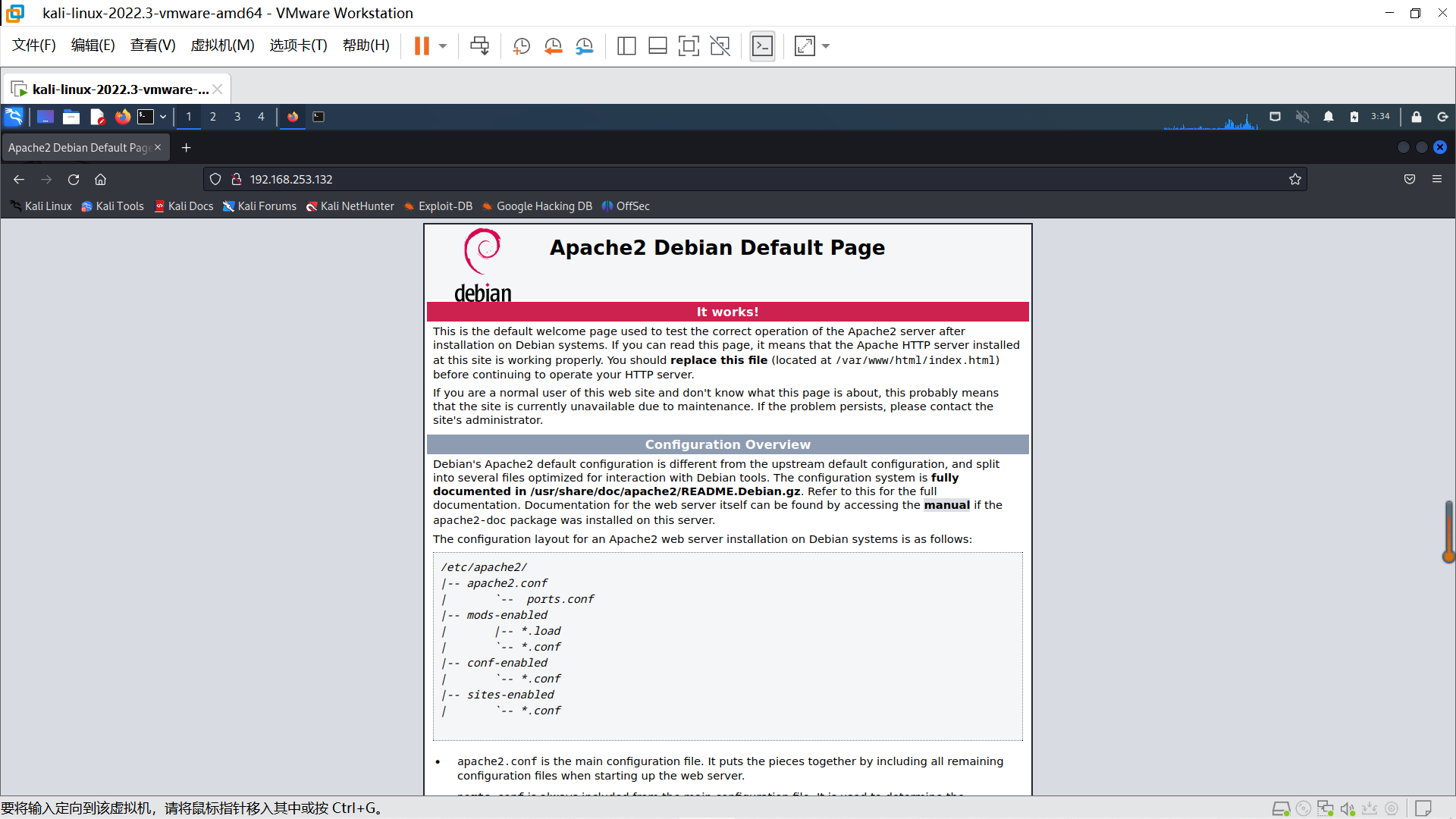

此时在浏览器输入kali的IP,如果可以打开Apache的默认网页,则开启成功:

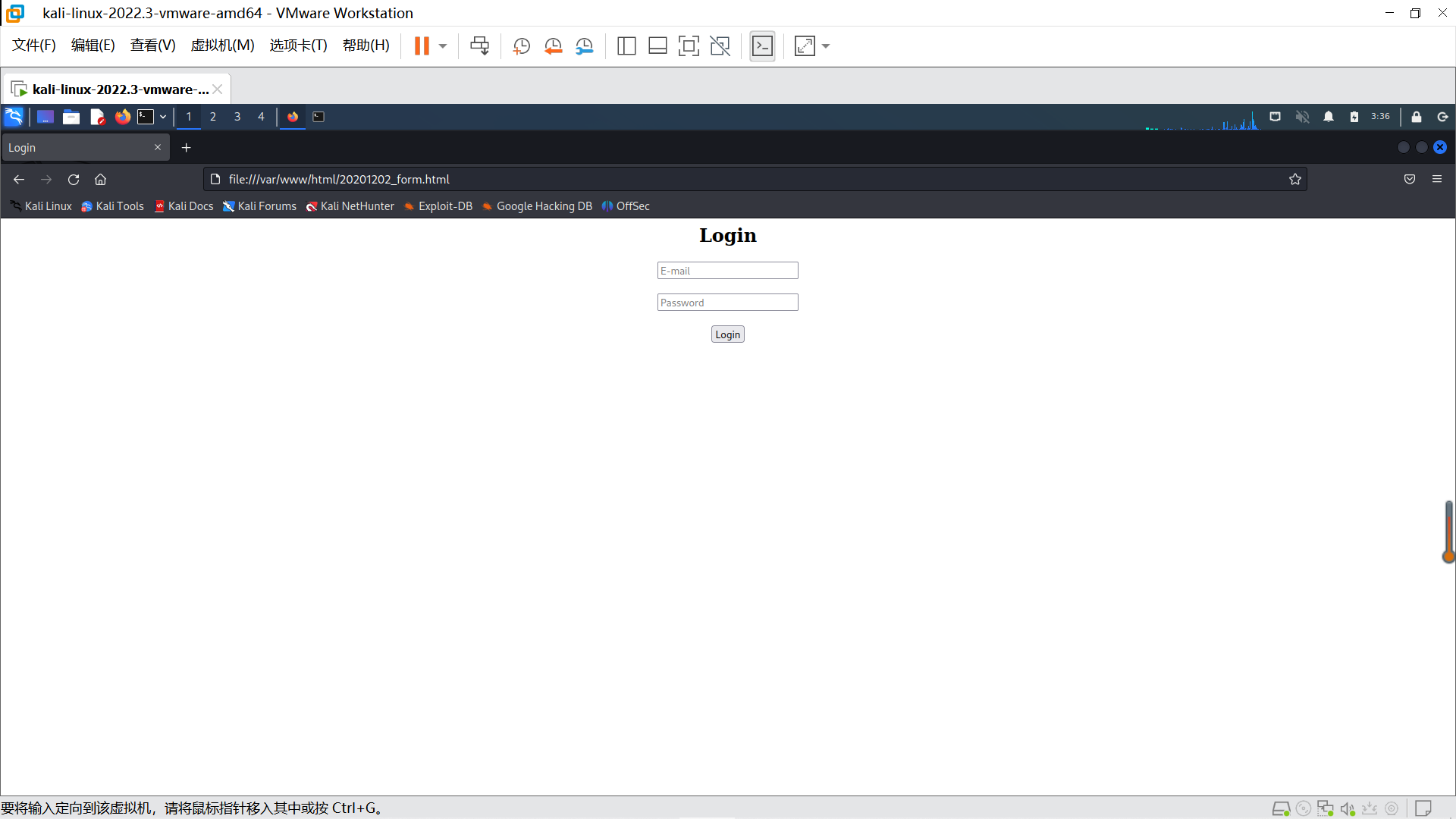

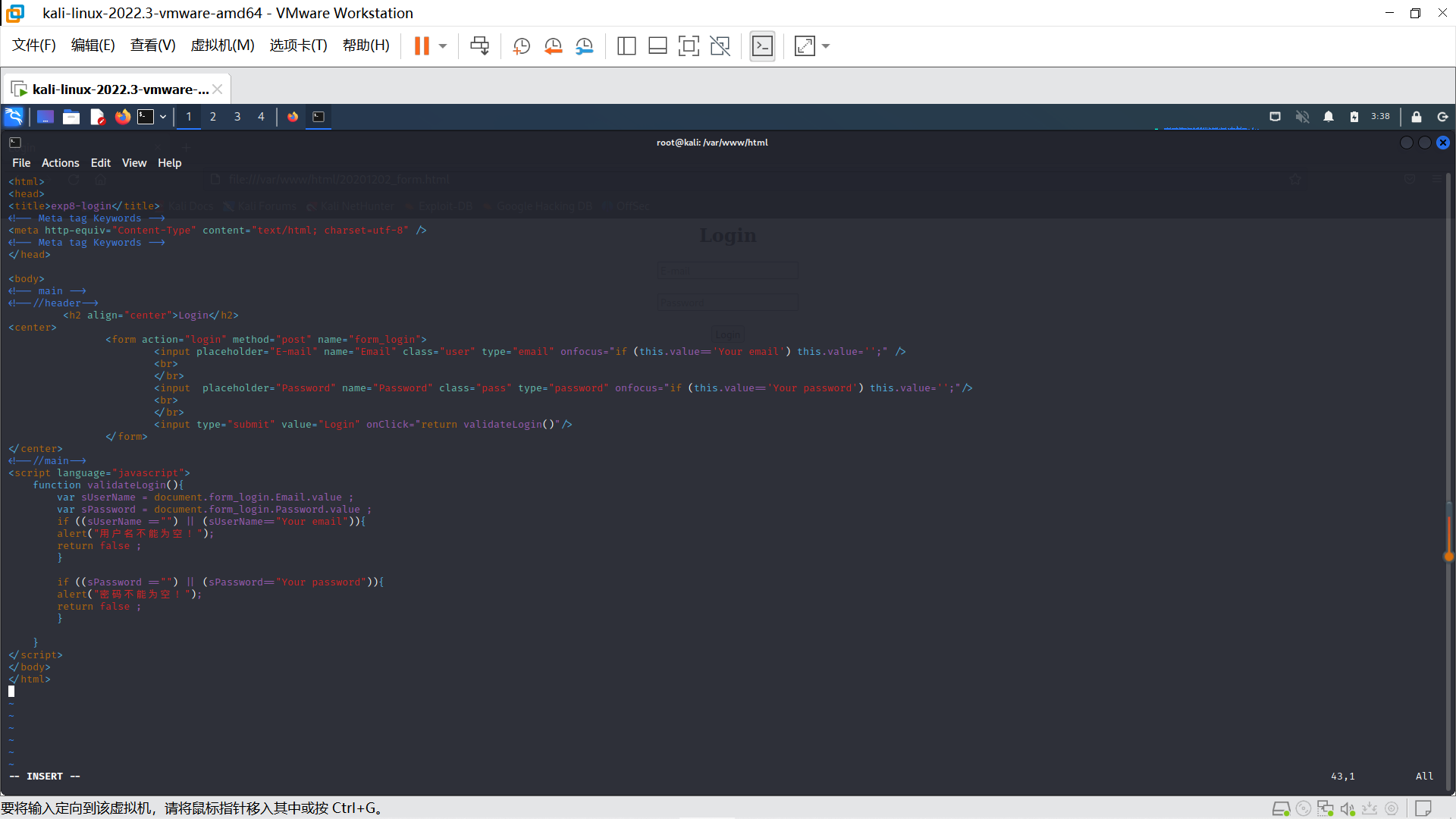

使用sudo su进入root权限模式,用cd /var/www/html进入Apache目录下,新建一个简单的含有表单的html文件20201202_form.html,内容如下:

使用浏览器打开制作的网页,在浏览器输入/var/www/html/20201202_form.html

(2)Web前端javascipt :理解JavaScript的基本功能,理解DOM。 在(1)的基础上,编写JavaScript验证用户名、密码的规则。在用户点击登陆按钮后回显“欢迎+输入的用户名” 尝试注入攻击:利用回显用户名注入HTML及JavaScript。

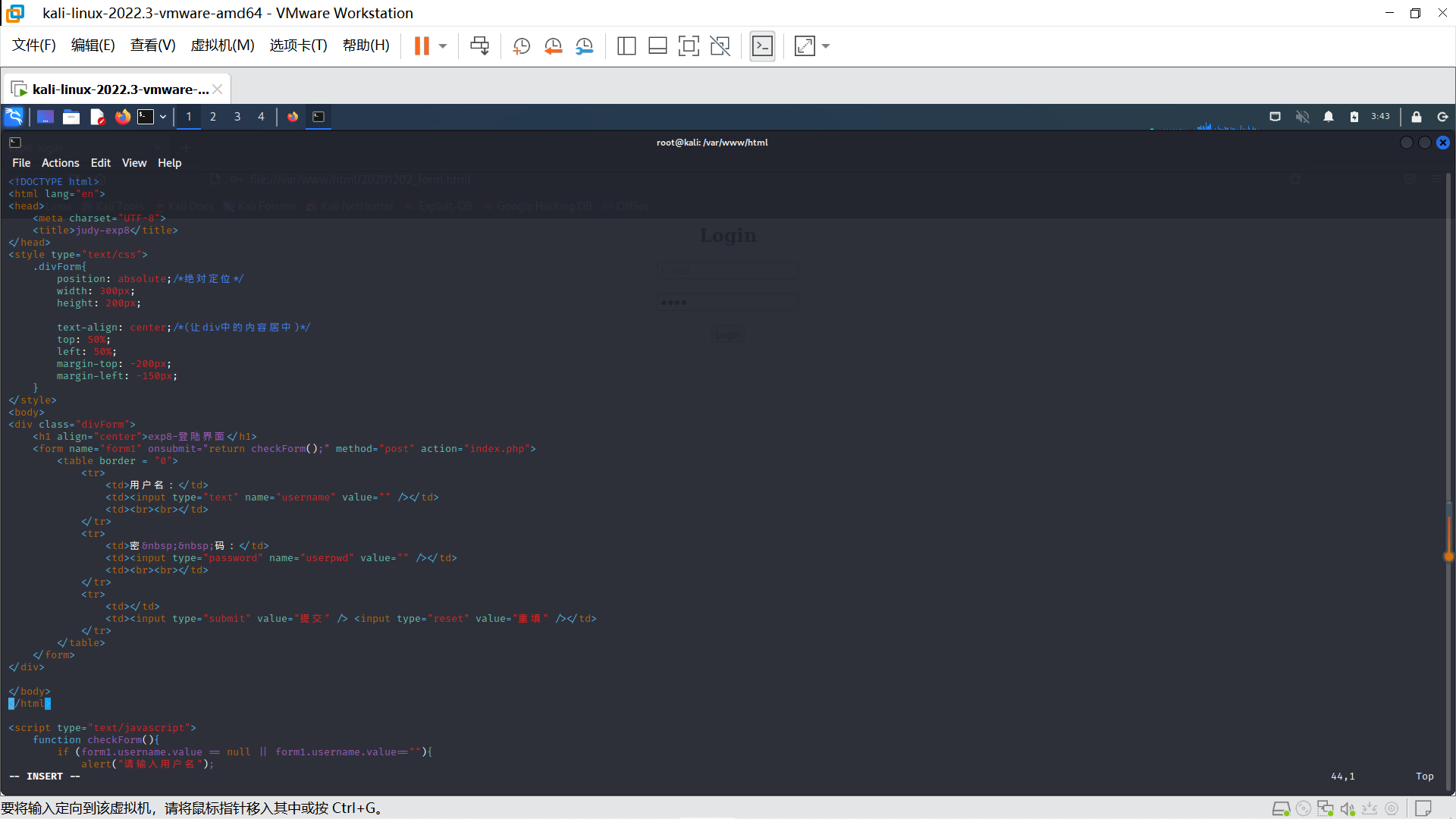

在原有20201202_form.html基础上,可以添加一段JavaScript代码,以完成对用户是否填写邮箱和密码的判断。修改后的20201202_from.html如下所示:

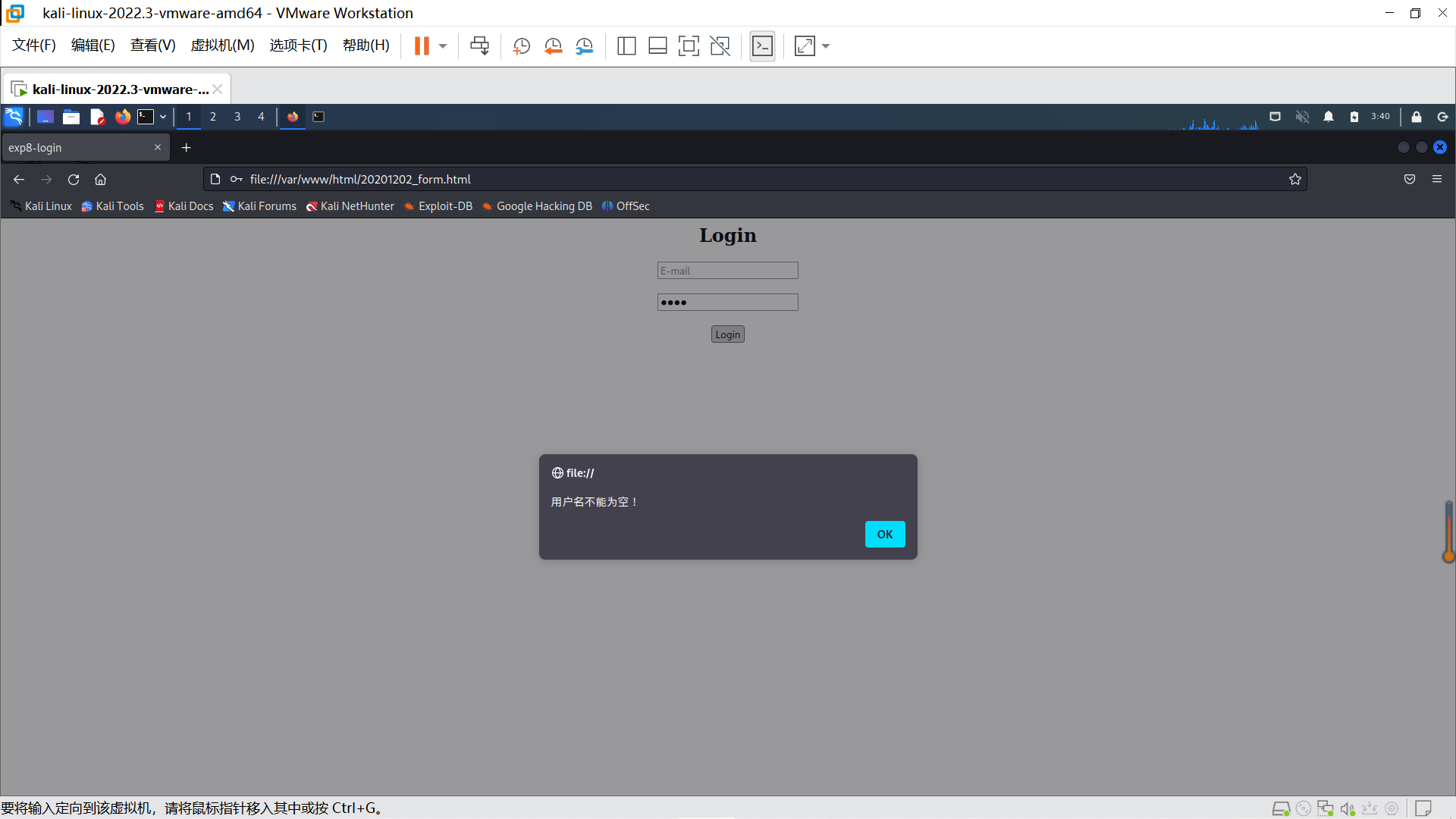

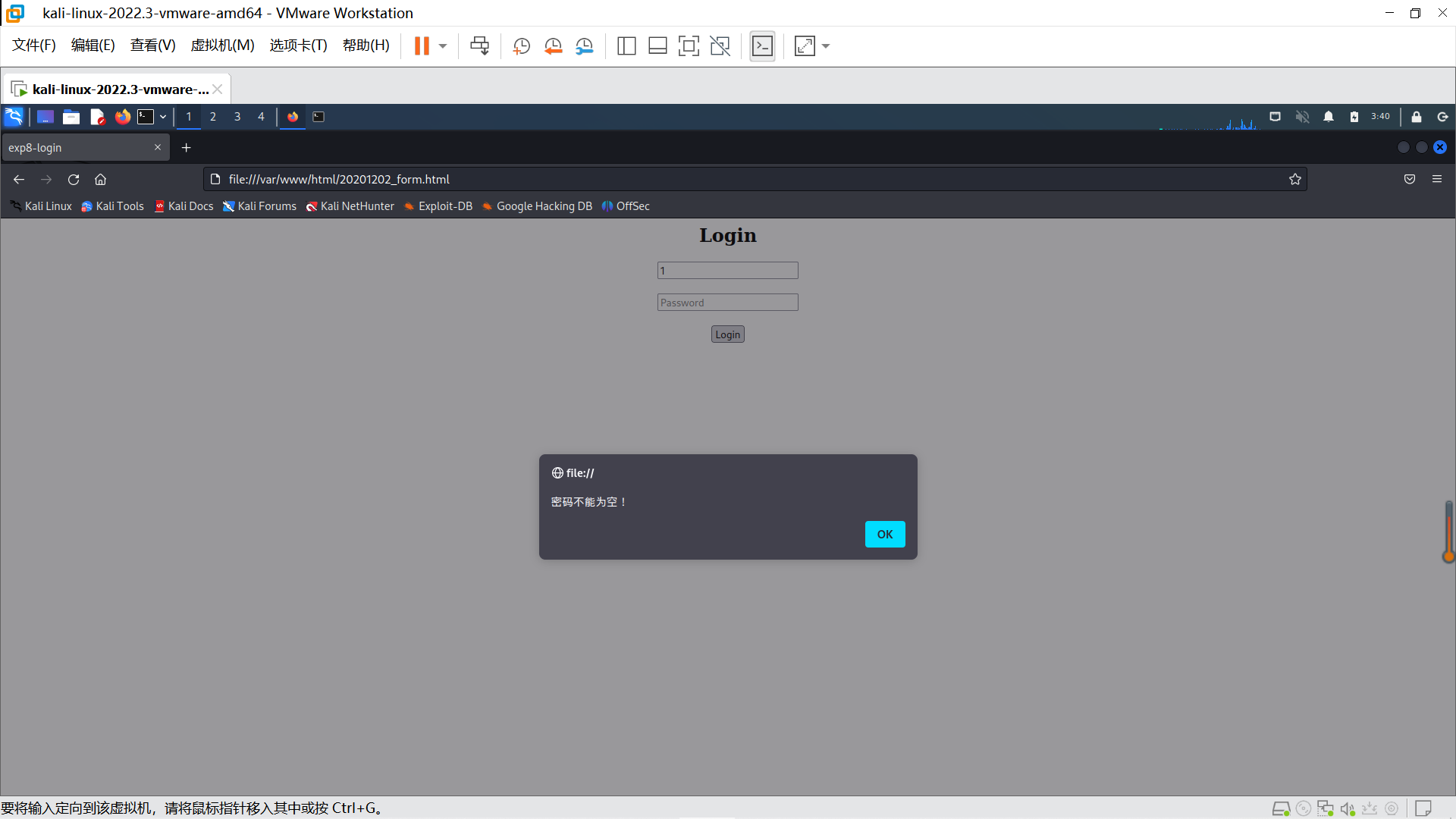

在浏览器访问/var/www/html/20201202_form.html,如果用户邮箱或密码未填写就提交,网页会出现以下提示:

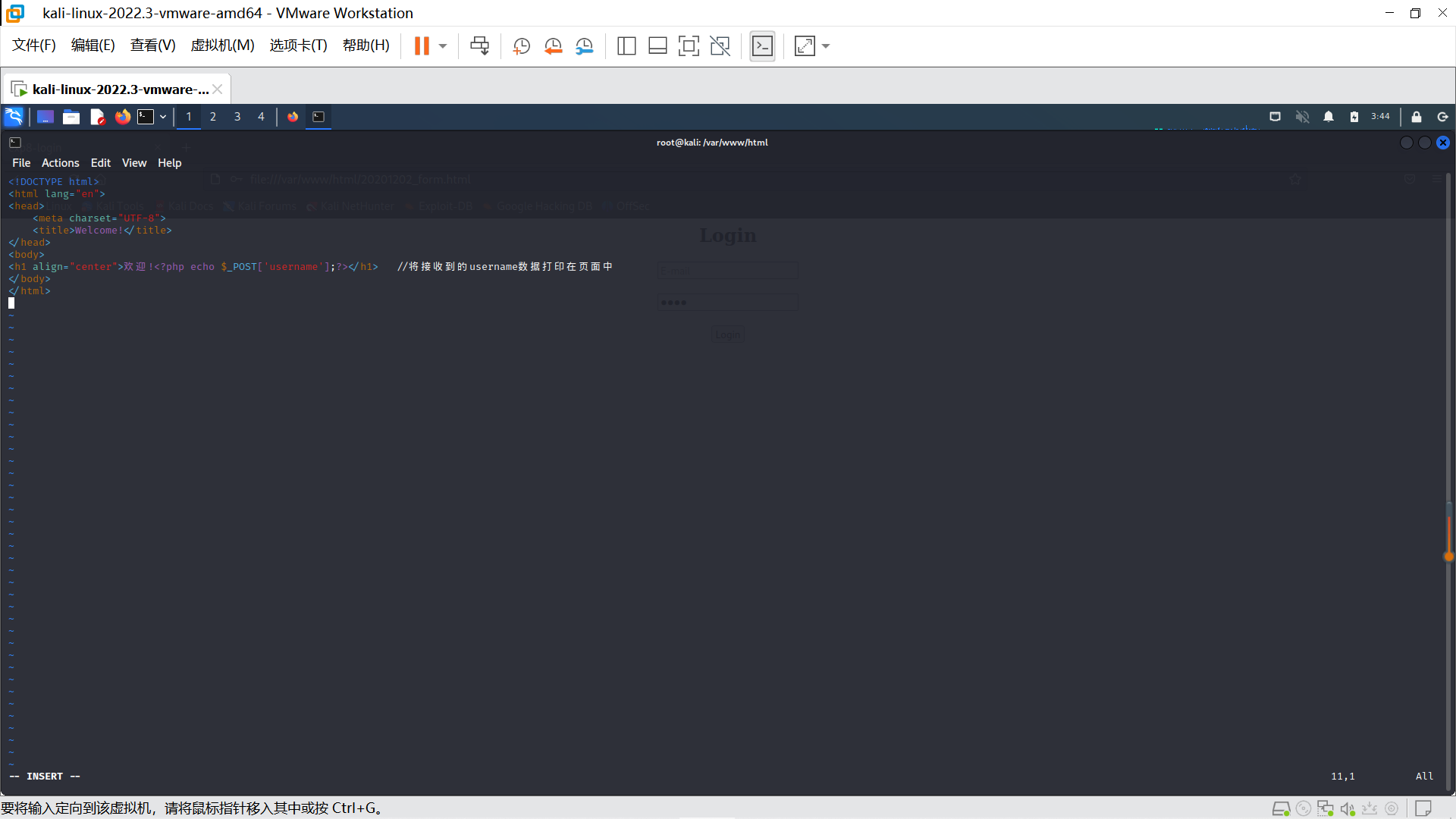

修改html文件,新的login.html文件如下,并编写一个用于接收用户登陆数据的index.php文件,使得在用户点击登陆按钮后回显“欢迎+输入的用户名”

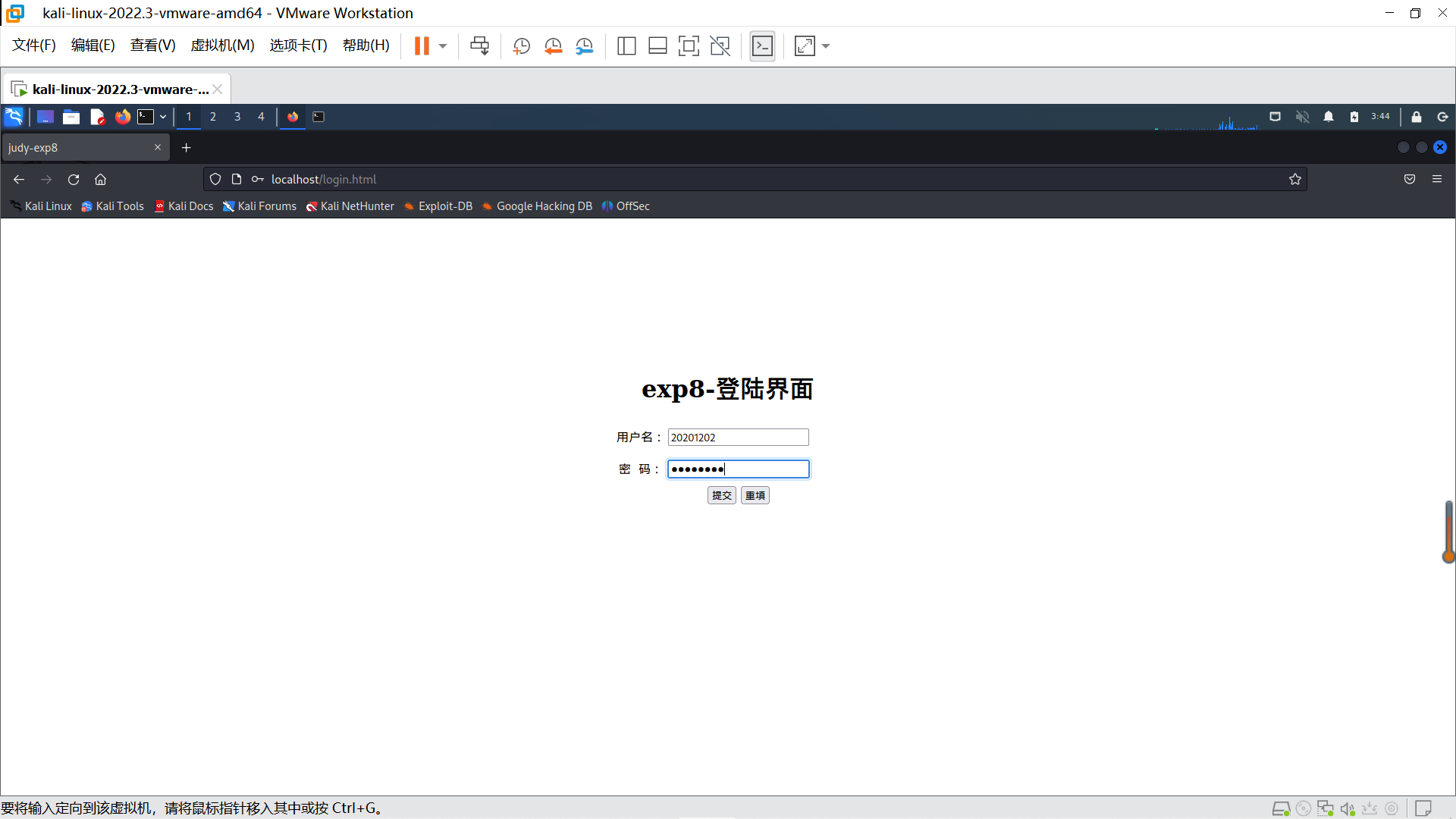

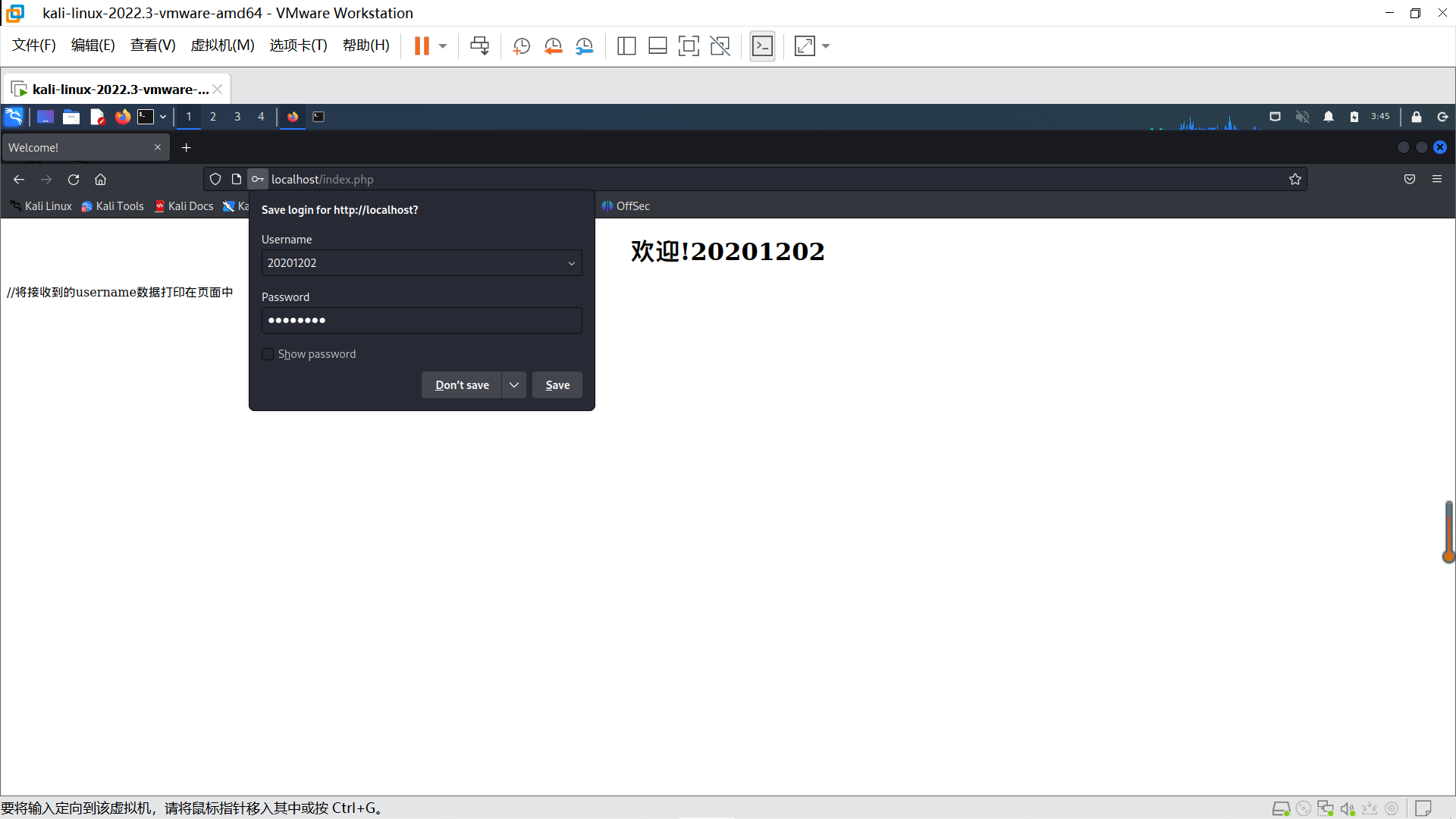

在地址栏输入localhost/login.html,输入用户名、密码后,点击“提交”,页面便跳转至localhost/login.php界面,截图如下:

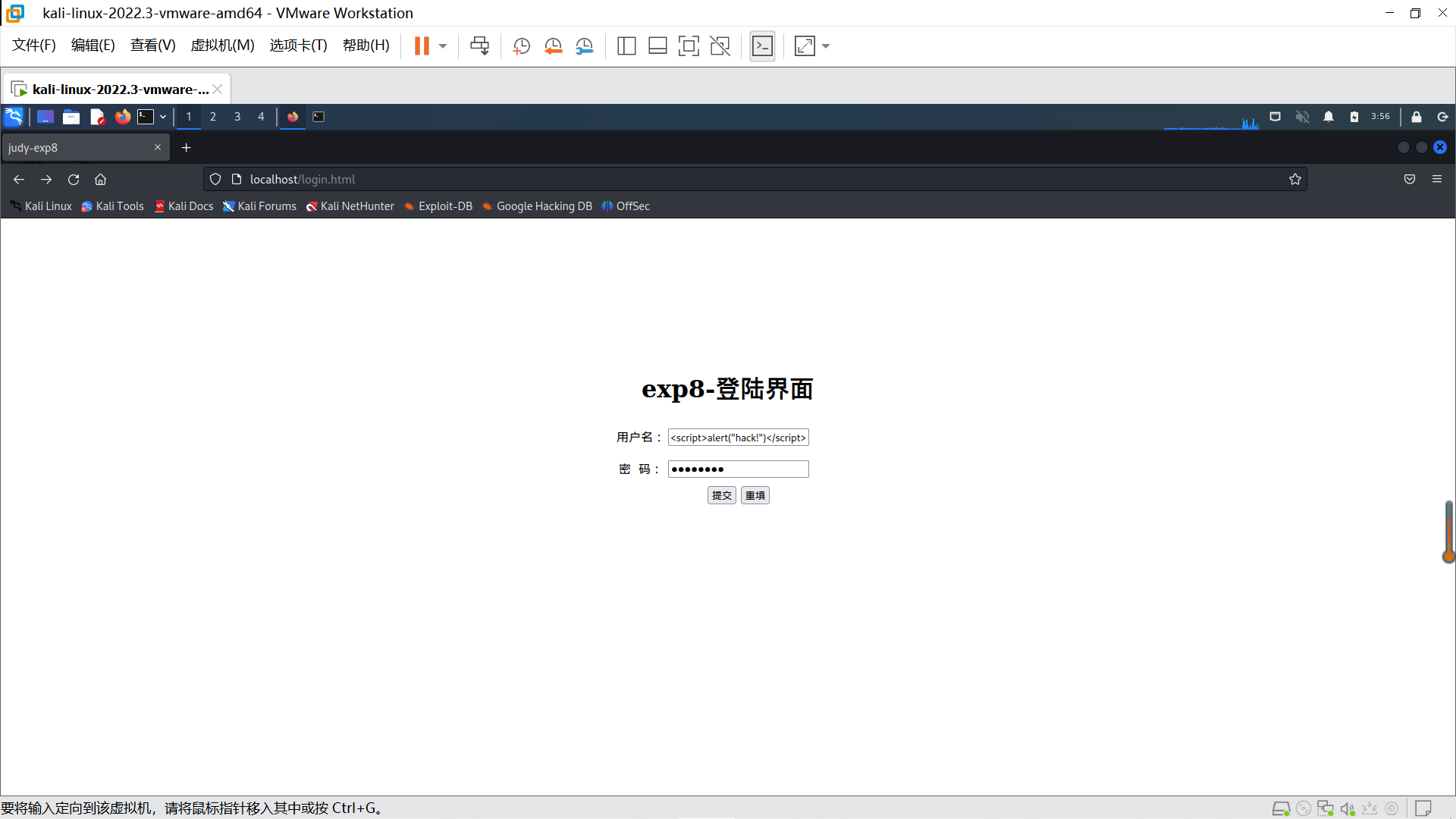

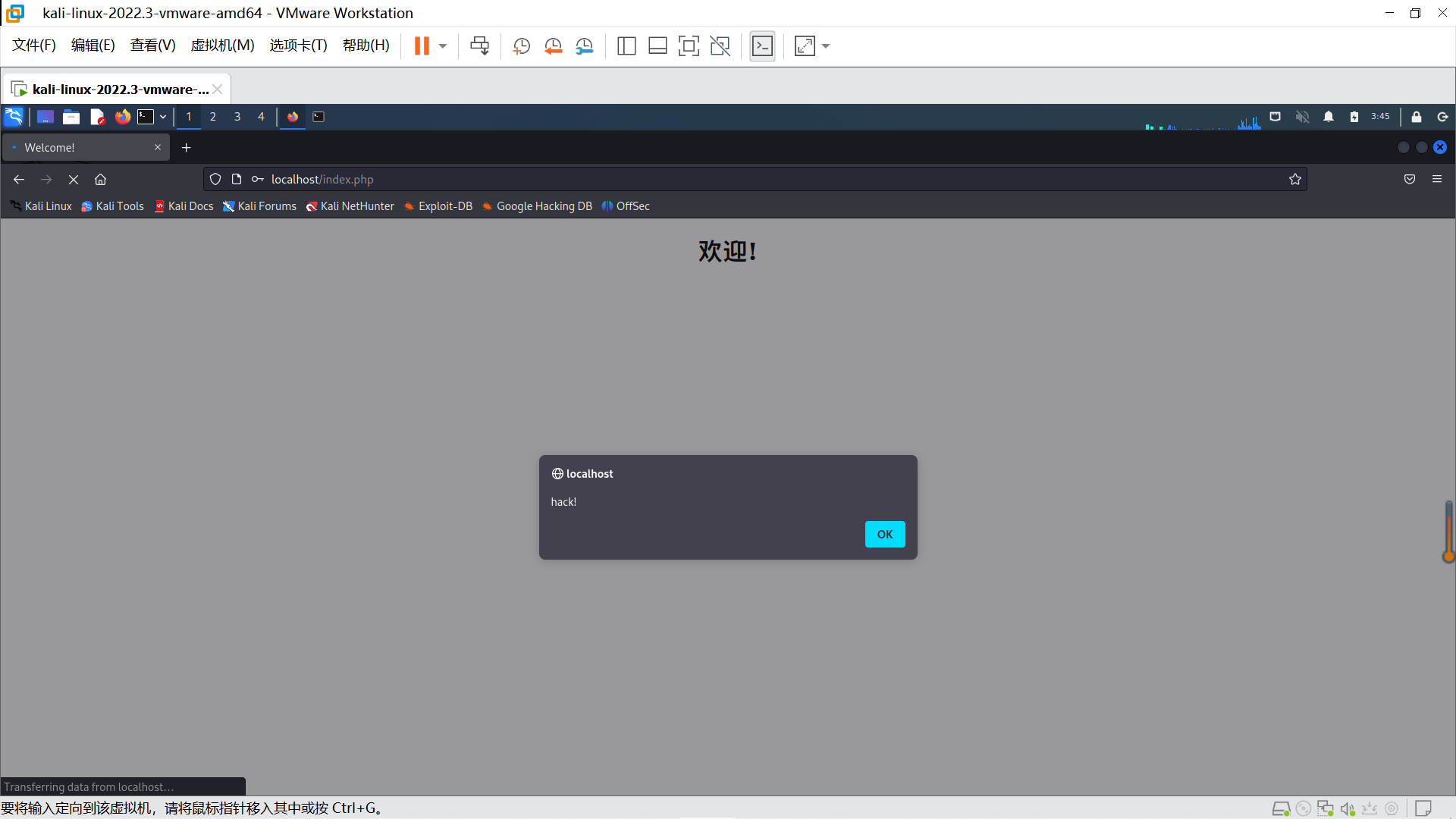

尝试注入攻击:登陆时将用户名改为<script>alert("hack!")</script>,使页面弹窗,截图如下:

(3)Web后端:MySQL基础:正常安装、启动MySQL,建库、创建用户、修改密码、建表。

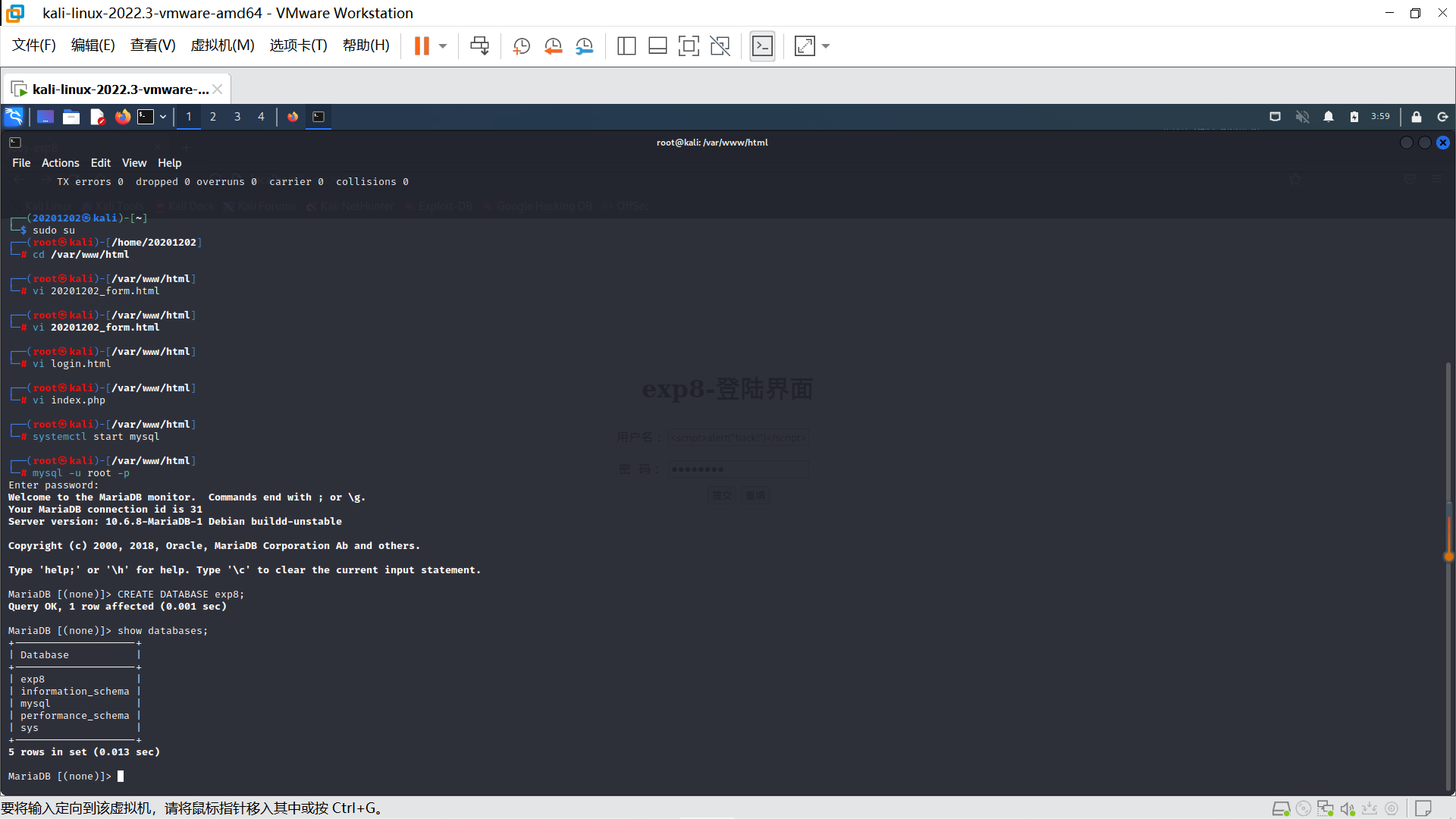

新版kali自带mysql,输入systemctl start mysql开启MySQL服务

输入mysql -u root -p使用root权限进入,默认的密码是password

输入建库指令CREATE DATABASE exp8;

通过show databases;指令查看已有数据库基本信息如下:

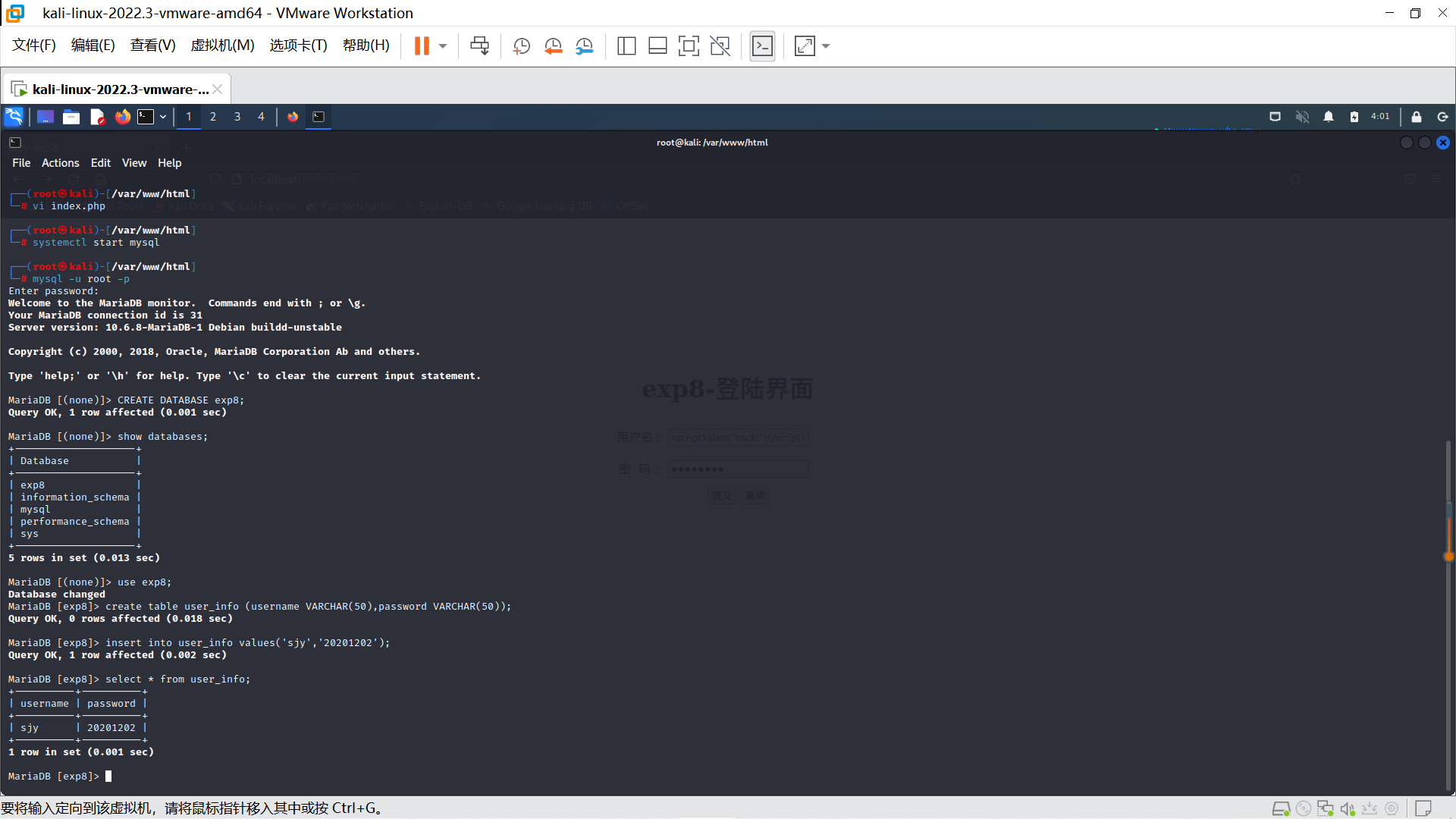

输入use exp8;选择使用exp8这个数据库

使用命令create table user_info (username VARCHAR(50),password VARCHAR(50));在exp8数据库中创建表user_info

插入数据:insert into user_info values('sjy','20201202');

查看数据:select * from user_info;

输入创建用户指令:CREATE USER 'sjy'@'localhost' IDENTIFIED BY '20201202';

- 'sjy'(username):即将创建的用户名

- 'localhost'(host):指定该用户在哪个主机上可以登陆,如果是本地用户可用localhost;如果想让该用户可以从任意远程主机登陆,可以使用通配符%

- '20201202'(password):该用户的登陆密码。密码可以为空,如果为空则该用户可以不需要密码登陆服务器

将数据库exp8的所有权限授予当前用户,代码为:grant all privileges on exp8.user_info to sjy@localhost identified by "20201202";

- 这句话的意思是将对exp8数据库的user_info表的所有操作权限授予某ip登录的某用户

- 此处的localhost也可以是远程登录方式的IP

增加新用户后,通过exit退出,然后使用新的用户名和密码进行登录,代码为:mysql -u sjy -p,登录成功!截图如下:

(4)Web后端:编写PHP网页,连接数据库,进行用户认证。

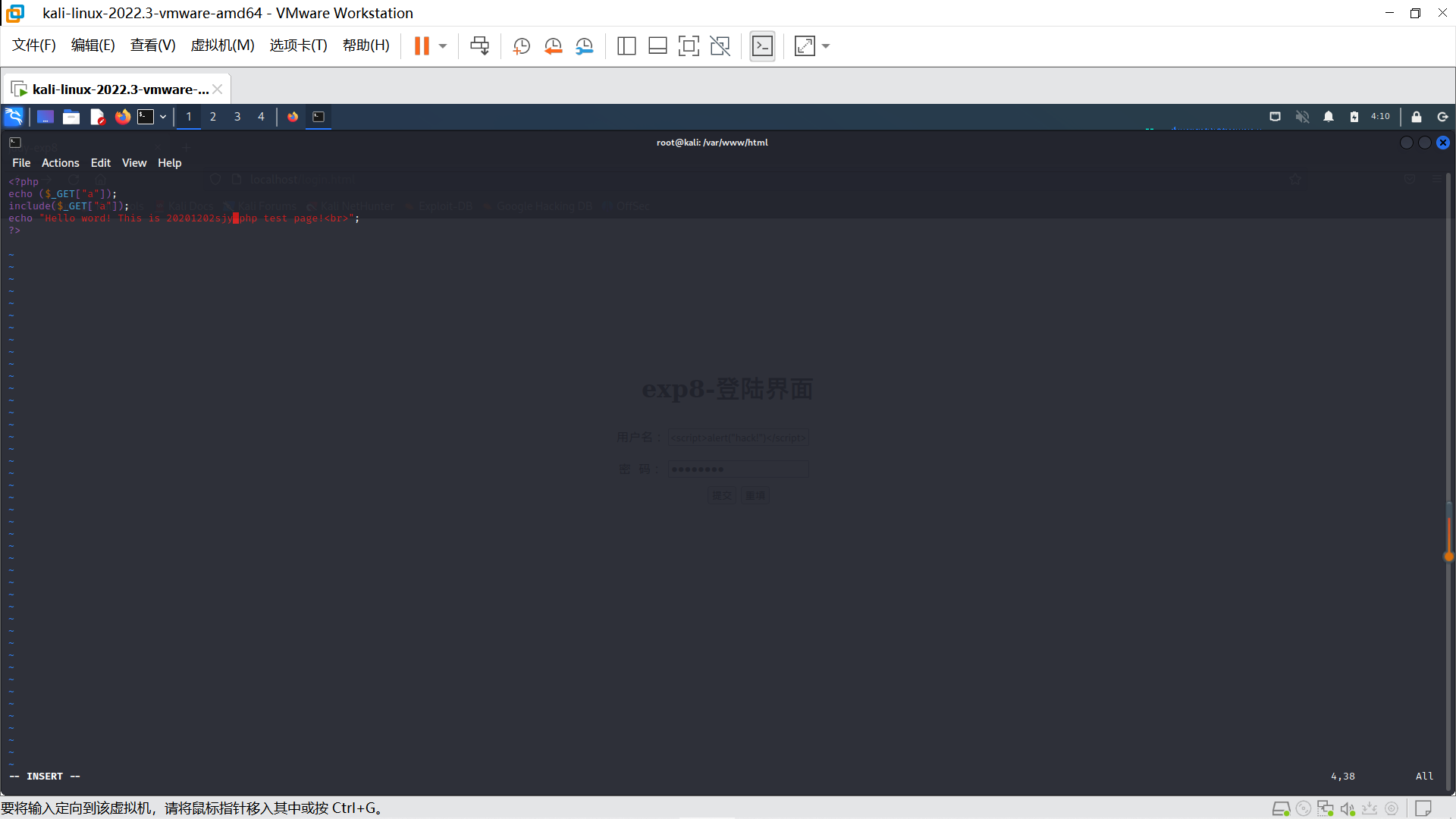

在/var/www/html目录下新建一个PHP测试文件phptest.php

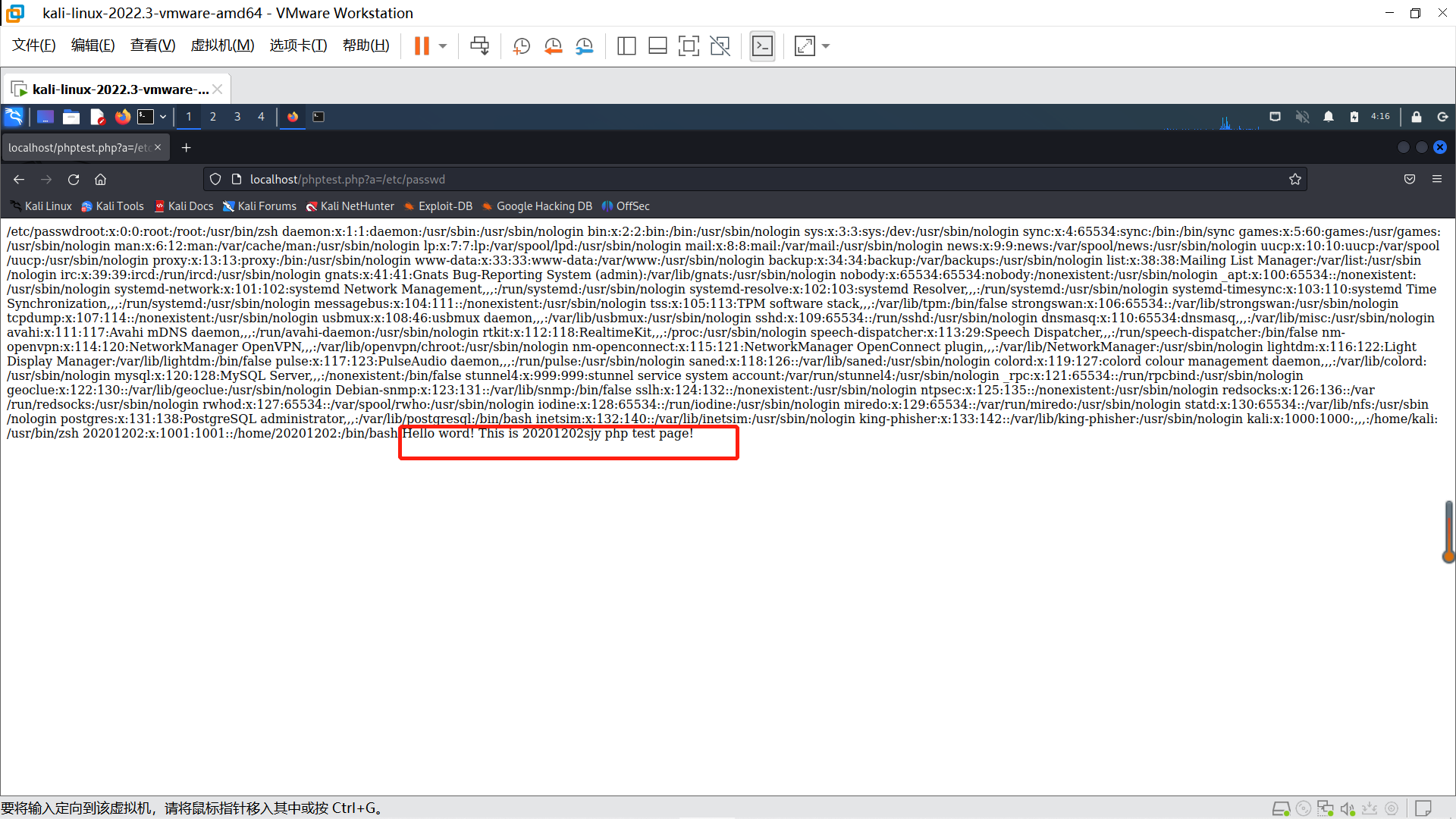

在浏览器网址栏中localhost:80/phptest.php?a=/etc/passwd,可看到/etc/passwd文件的内容

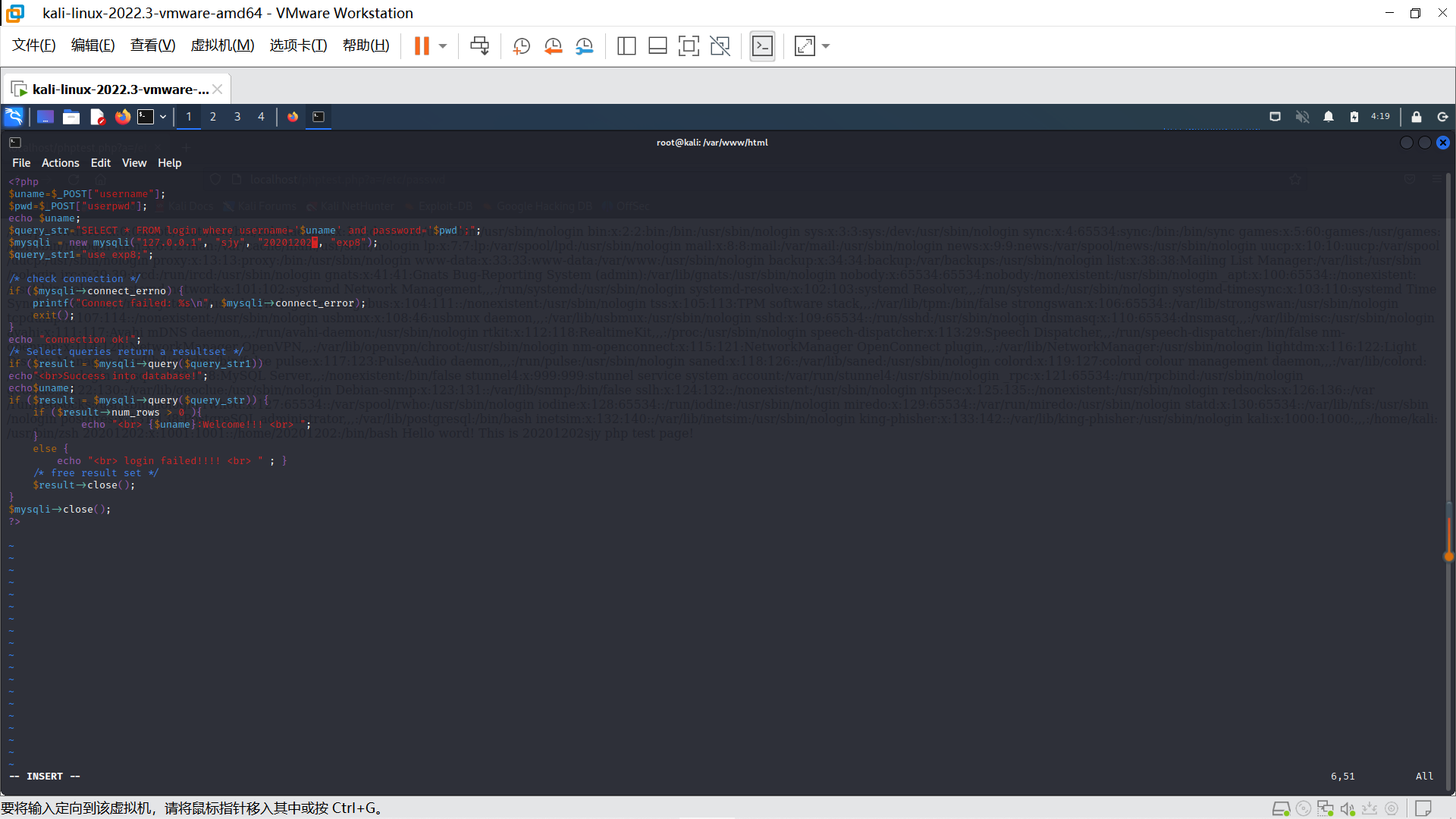

利用PHP和MySQL,编写login.php

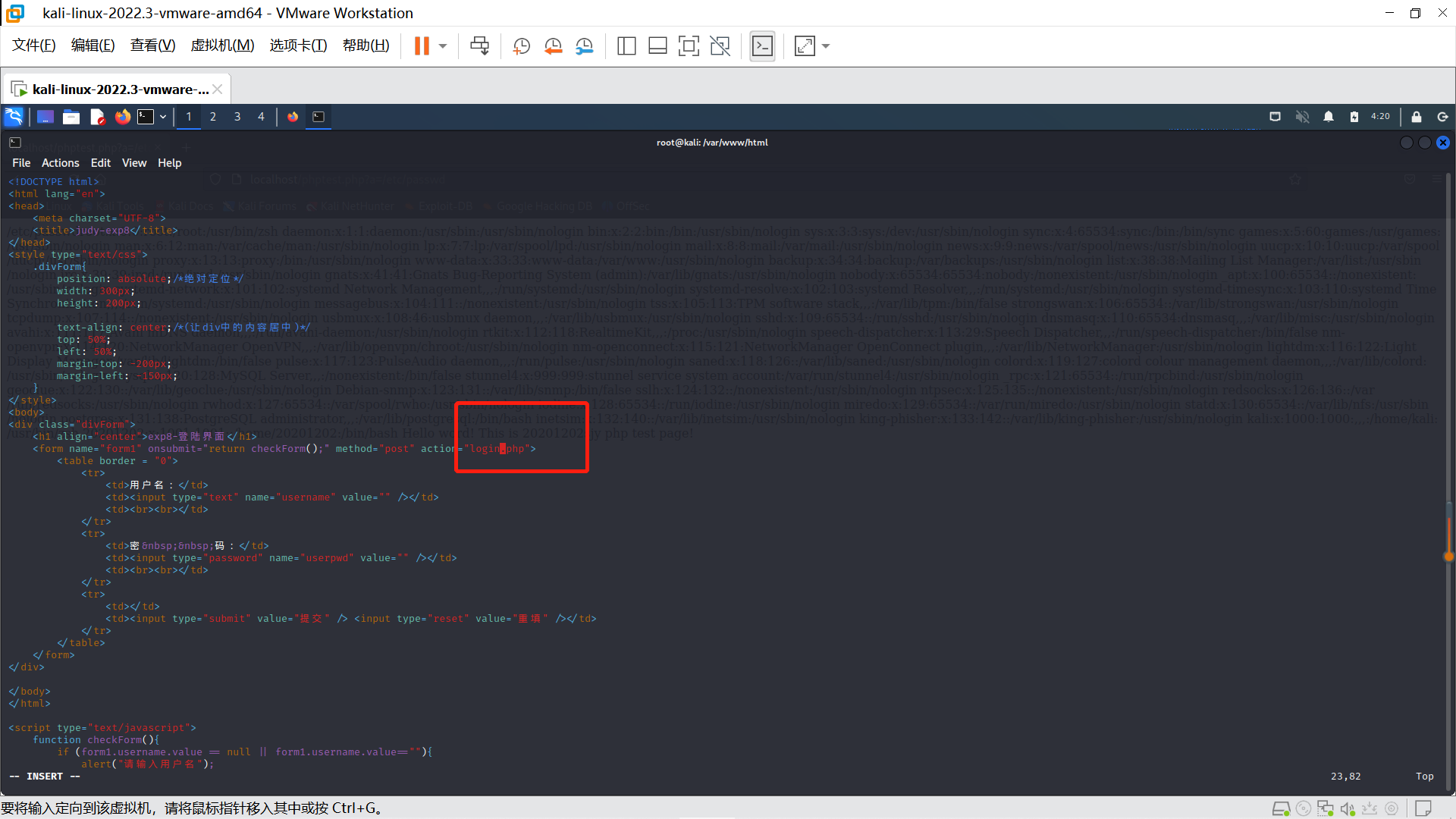

修改login.html中的action为login.php

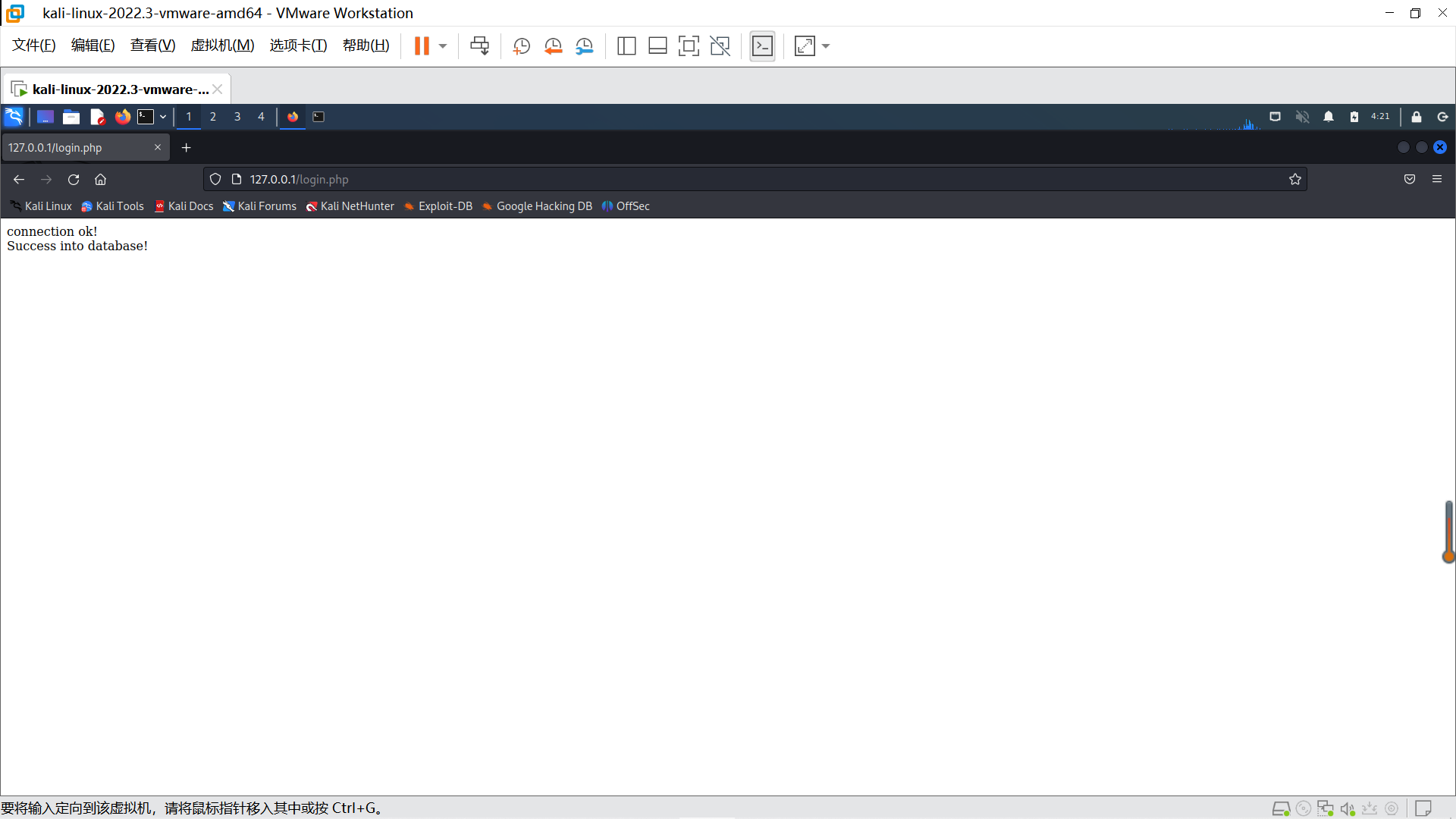

在浏览器输入127.0.0.1/login.php访问自己的登录界面

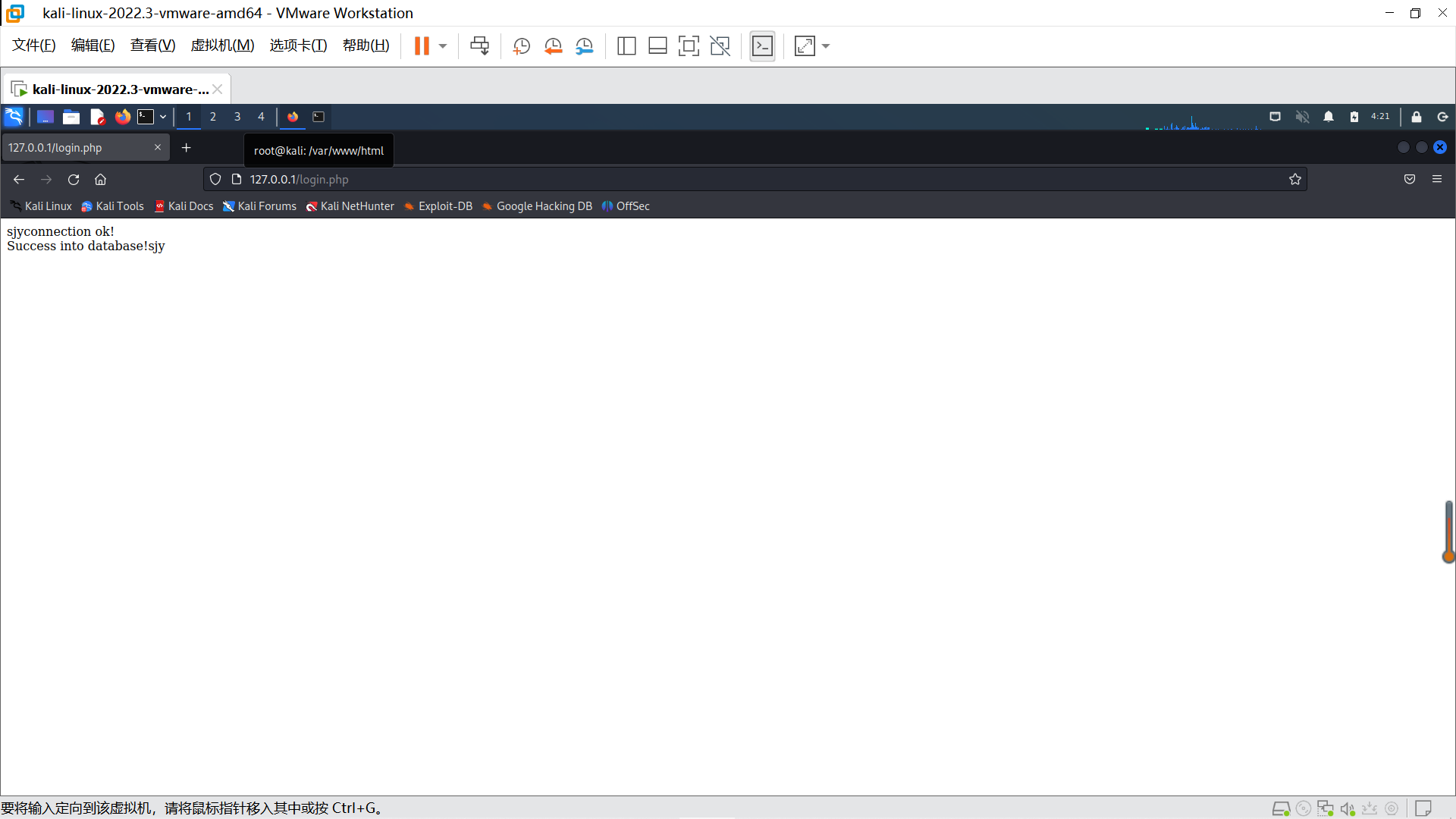

在浏览器中输入127.0.0.1/login.html 进入登录界面,输入正确的用户名和密码登陆,登陆成功

(5)最简单的SQL注入,XSS攻击测试。

SQL注入

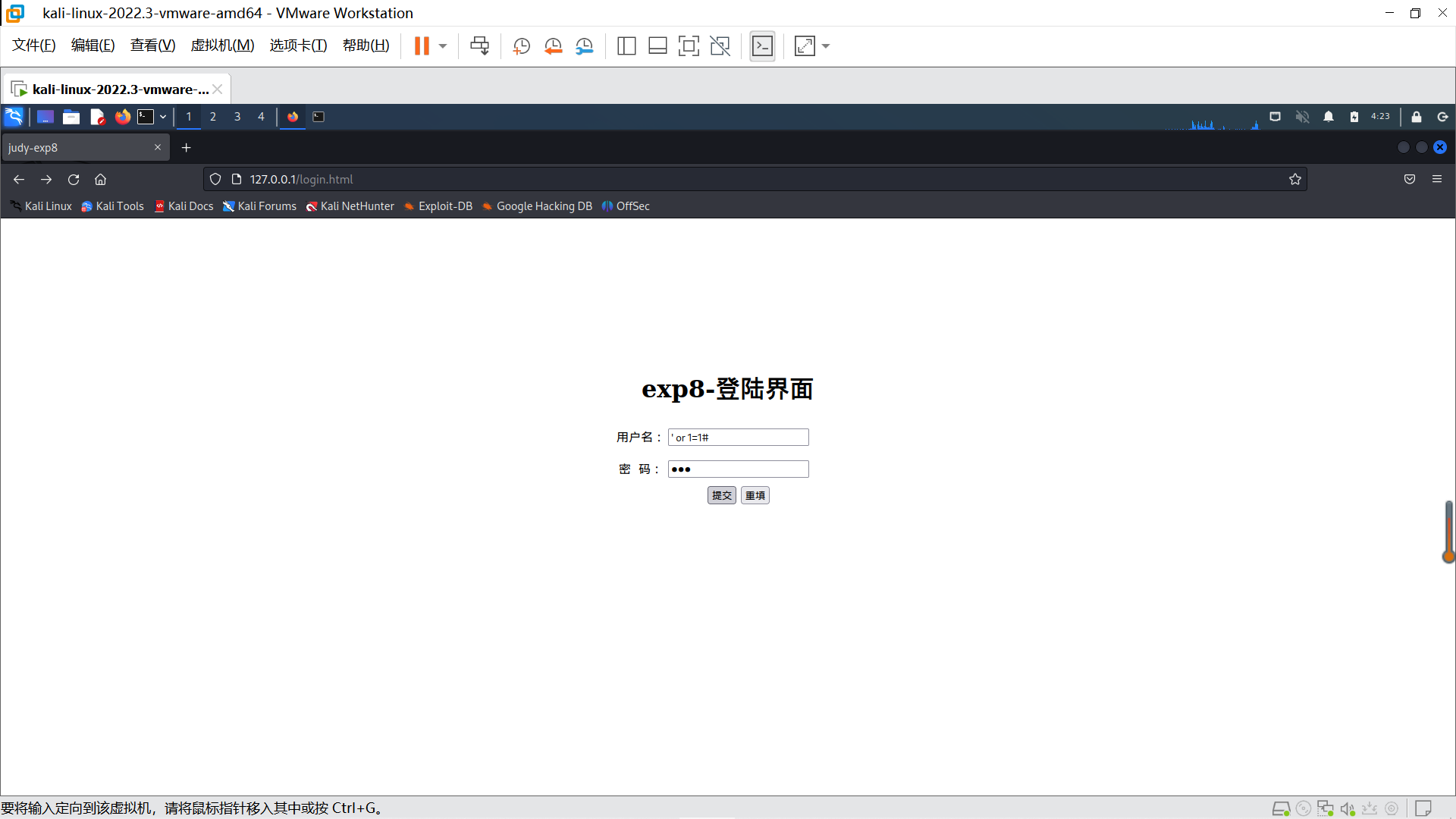

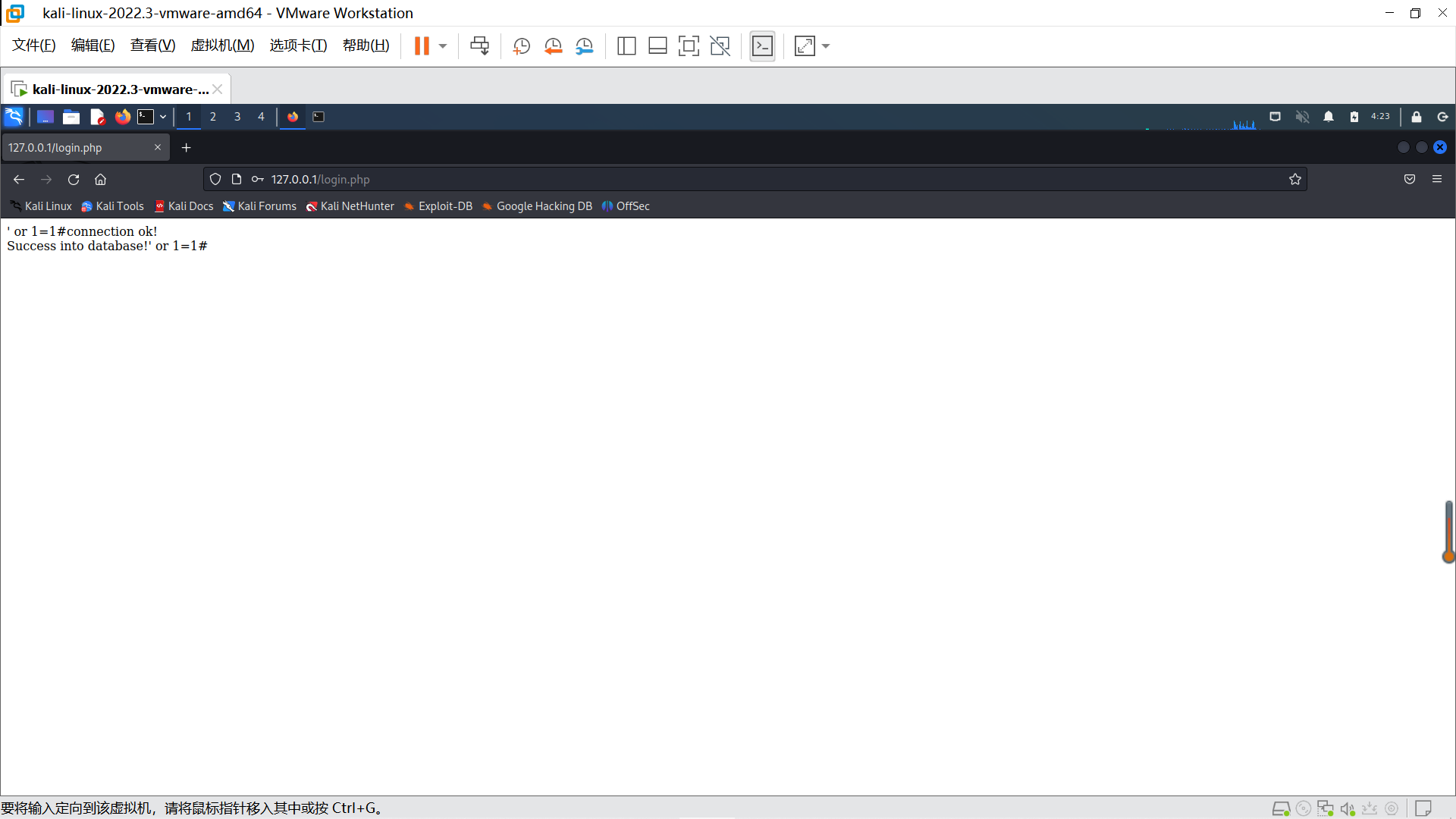

在用户名输入框输入' or 1=1#,密码任意输入:

登陆成功!这是因为,输入的用户名和我们的代码中select语句组合起来变成了select * from users where username='' or 1=1#' and password='',#相当于注释符,会把后面的内容都注释掉,而1=1是永真式,所以这个条件永远成立。不管密码是否输入正确,都能够成功登陆。

XXS攻击

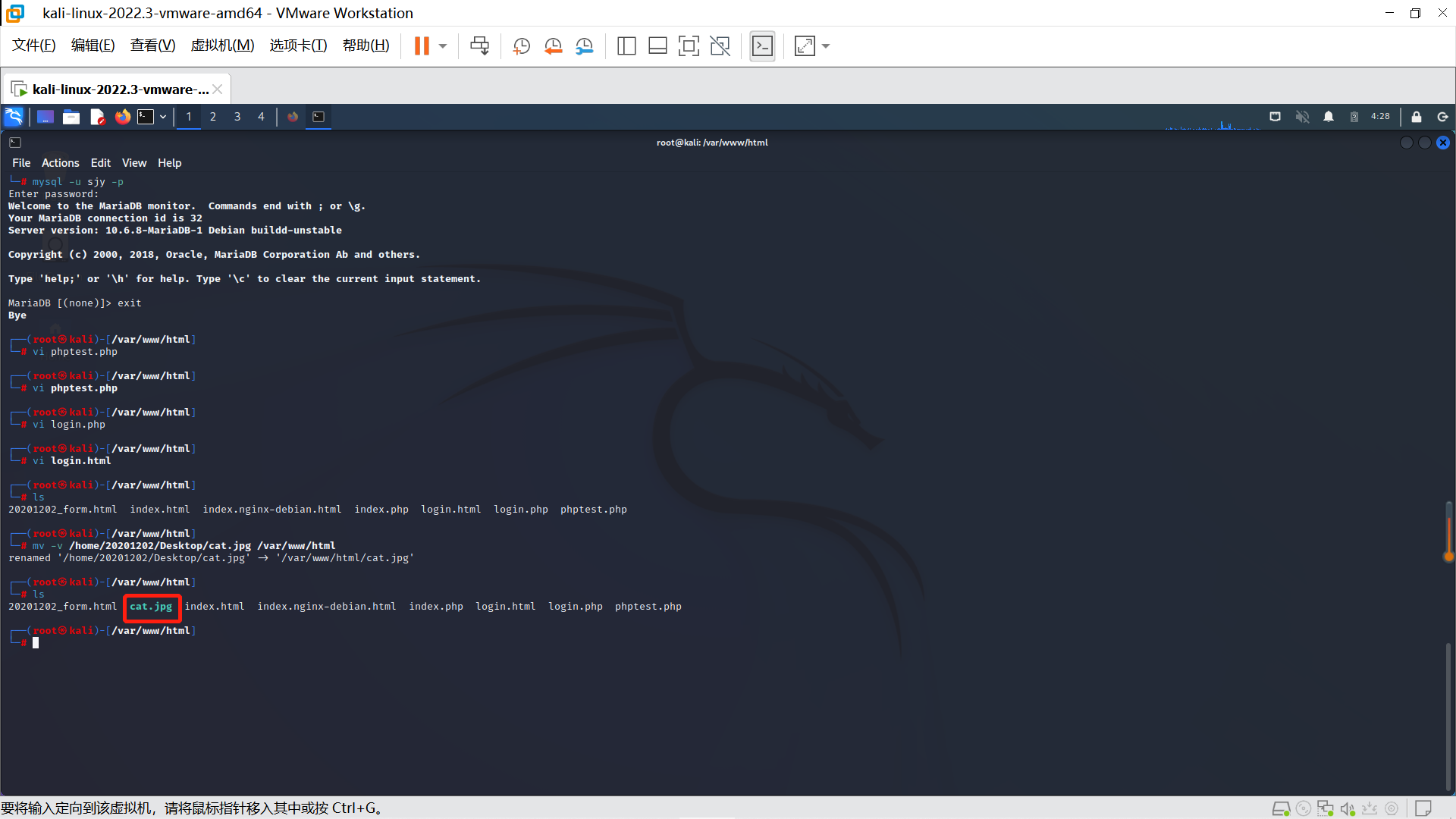

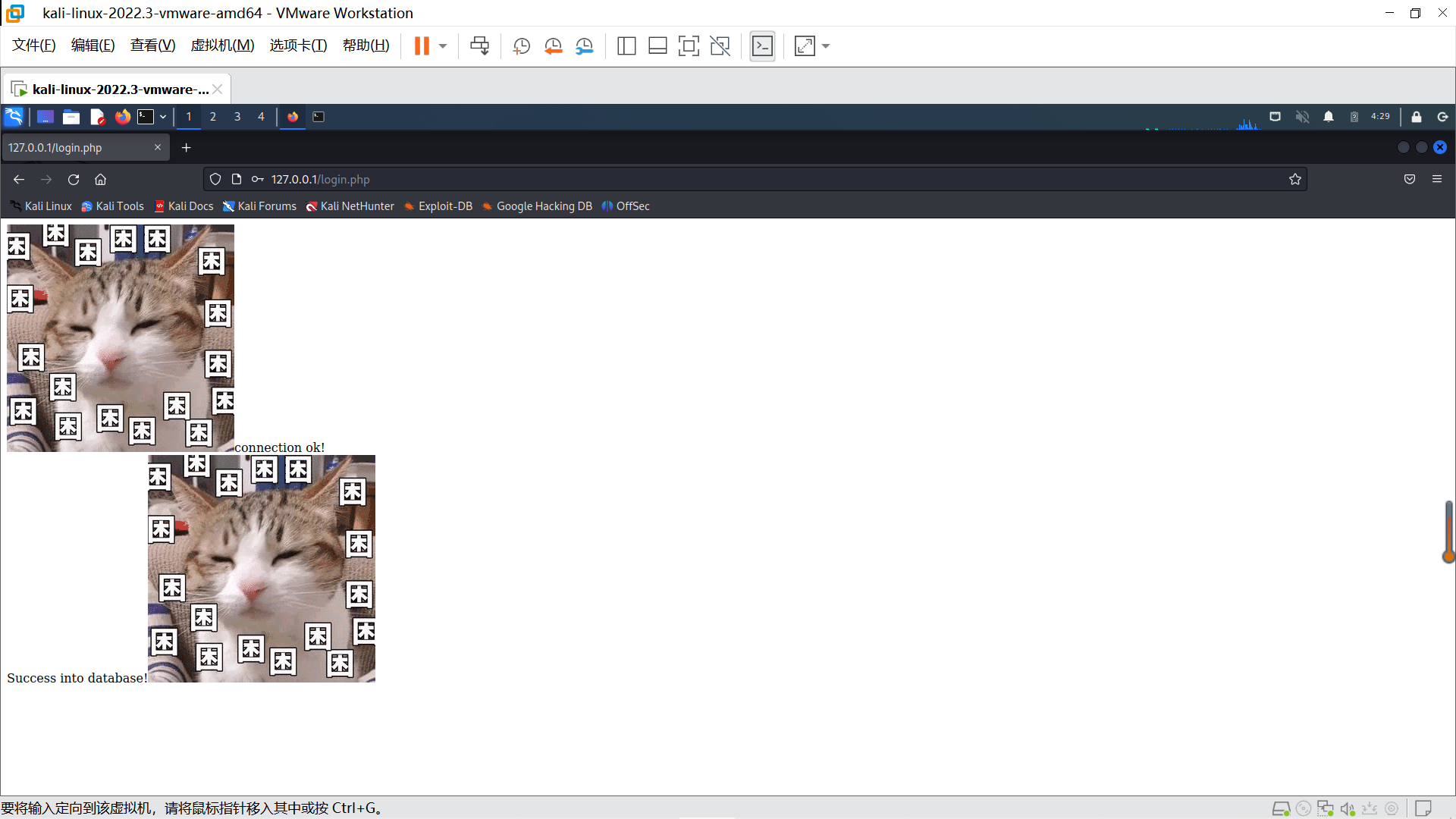

将一张图片放在/var/www/html目录下

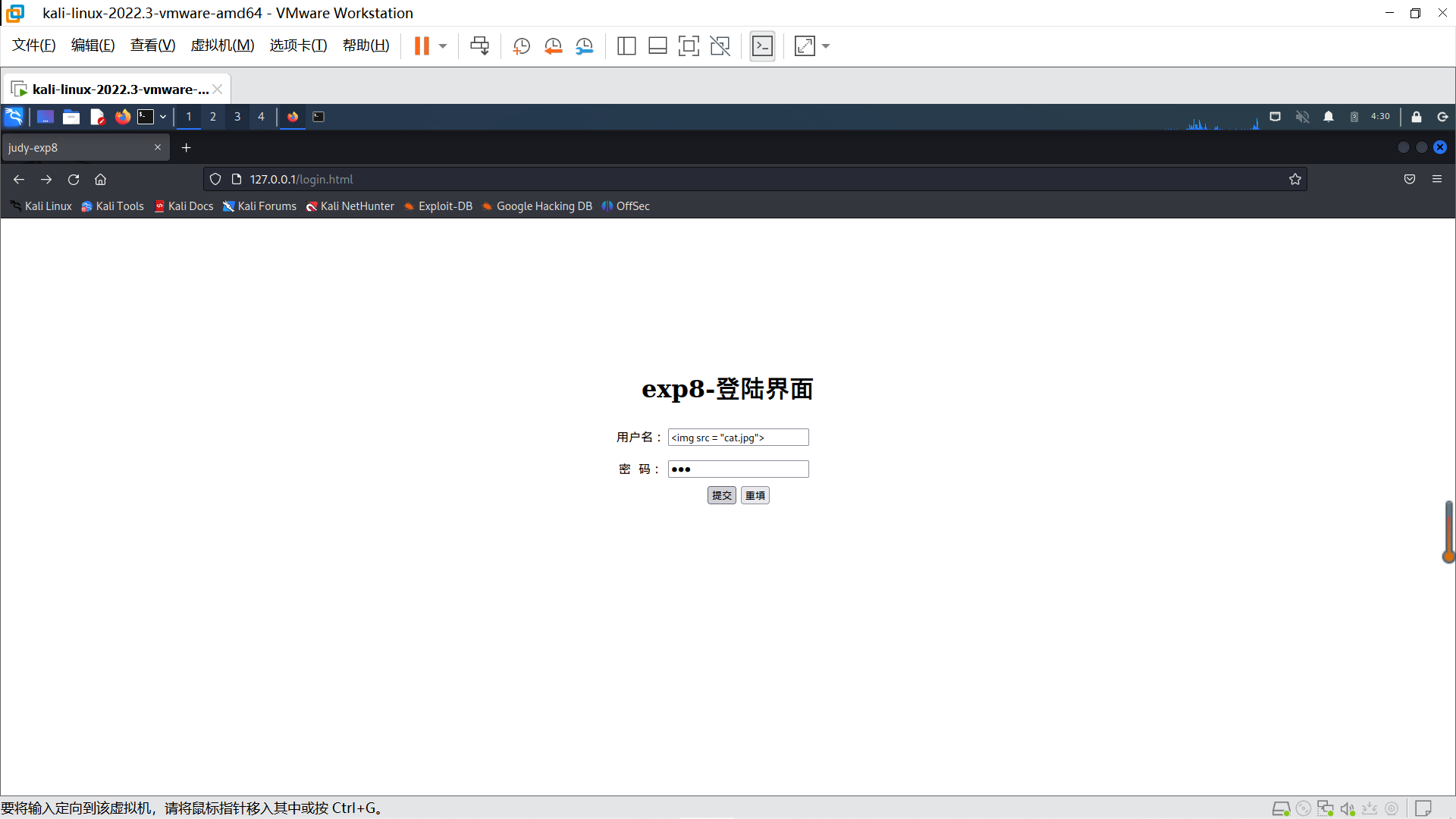

在用户名输入框输入<img src = "cat.jpg">,密码随意

成功登录并读取图片

实验总结

本次实验涉及到许多Web的基础应用:前端的HTML和JavaScript、后端的MySQL和PHP、前端和后端的结合,以及SQL注入攻击、XSS攻击、CSRF攻击等等。像前端后台编程这些知识,在上学期的课程中大致学习过,理解起来难度相对较小,但还是需要一定的时间复习。但像SQL注入、XSS攻击和CSRF攻击的简单实现等内容之前也只是学习了解的知识而已,通过这次亲自动手实践,我对这些原理也有了更加深刻的认识。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· TypeScript + Deepseek 打造卜卦网站:技术与玄学的结合

· Manus的开源复刻OpenManus初探

· AI 智能体引爆开源社区「GitHub 热点速览」

· 从HTTP原因短语缺失研究HTTP/2和HTTP/3的设计差异

· 三行代码完成国际化适配,妙~啊~