分析网络工具 Wireshark与tcpdump

一、安装使用

1. 安装

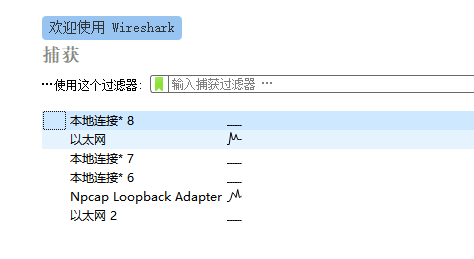

2. 选择网卡:我们的主机就是通过其中一块网卡和其他主机进行数据交互;

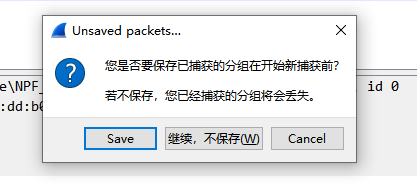

3. 点击开始:打开wireshark,点击左上角那个蓝色的鲨鱼鳍按钮,开始捕获新的分组并清空之前的分组;

二、过滤规则

1. 端口过滤

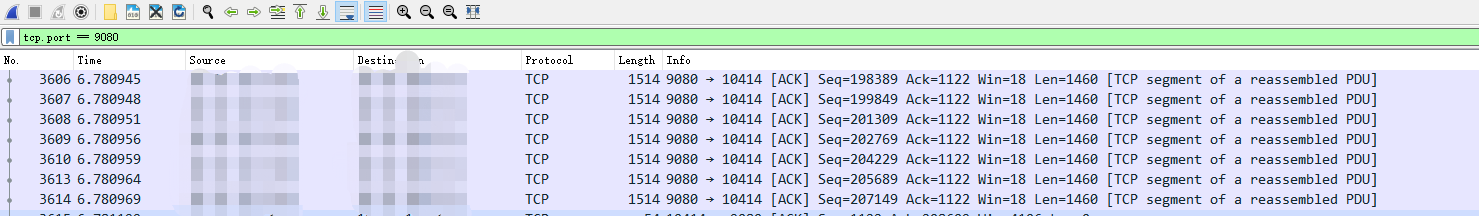

A. 不区分源或目的TCP协议端口:tcp.port == 9080;

B. 目标端口:tcp.dstport;

C. 源端口:tcp.srcport;

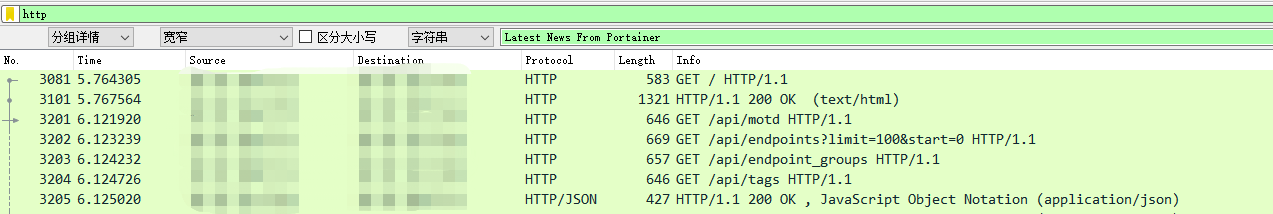

2. 协议过滤

常见协议有http、tcp、udp、TLS;

3. IP过滤

A. 源IP:ip.src == 192.168.0.100

B. 目的IP:ip.dst;

C. IP:ip.addr == 192.168.0.100,等价于ip.src == 192.168.0.100 or ip.dst == 192.168.0.100;

4. 逻辑运算符

A. 连接运算符与:&& 或 and;

B. 选择运算符或:|| 或 or;

C. 否则运算符非:! 或 not。

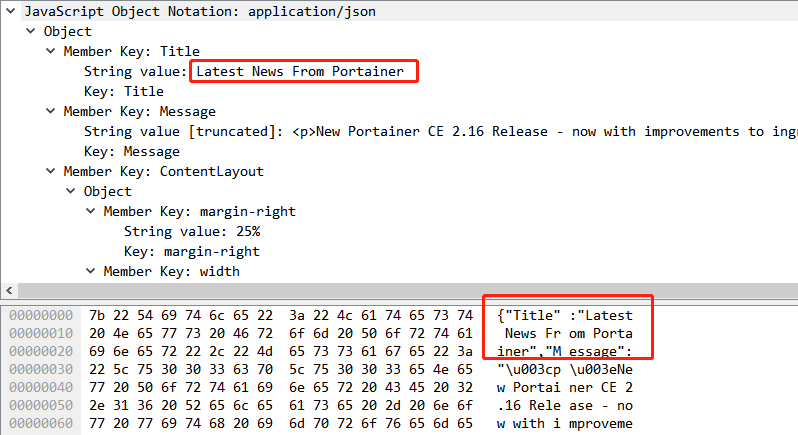

三、数据包分析

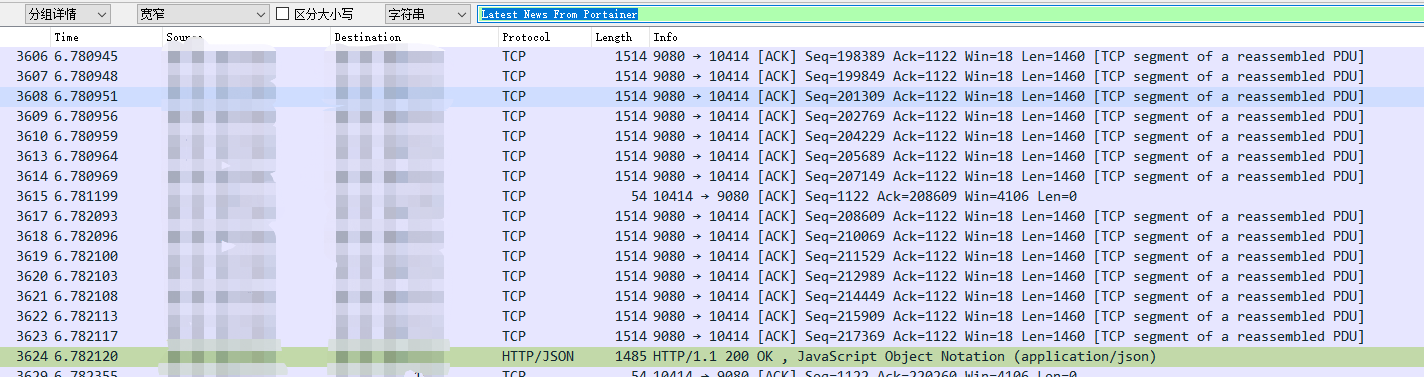

1. 调出搜索框:快捷键ctrl + F 或 点编辑中查找分组;

2. 搜索:搜索想要的内容;

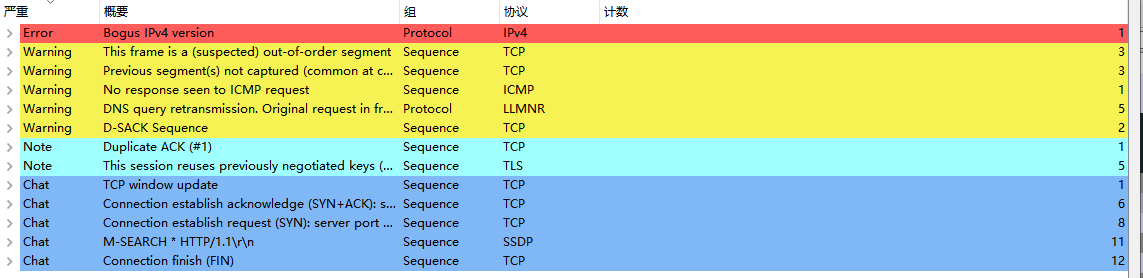

四、排障

点击分析 》专家信息按钮调出分析框;

1. Chat:此标签下的数据包都符合常规流量特征,如:带有SYN标志集的TCP数据包;

2. Note:值得注意的事件,所抓数据识别出的可能会引起故障的异常现象,如应用程序返回了一个常见的错误状态码404等;

3. Warning:警告,所抓数据识别出一般性问题,如应用程序返回了一个不寻常的错误代码连接问题等;

4. Error:所抓数据识别出的严重错误,如数据包格式错误。

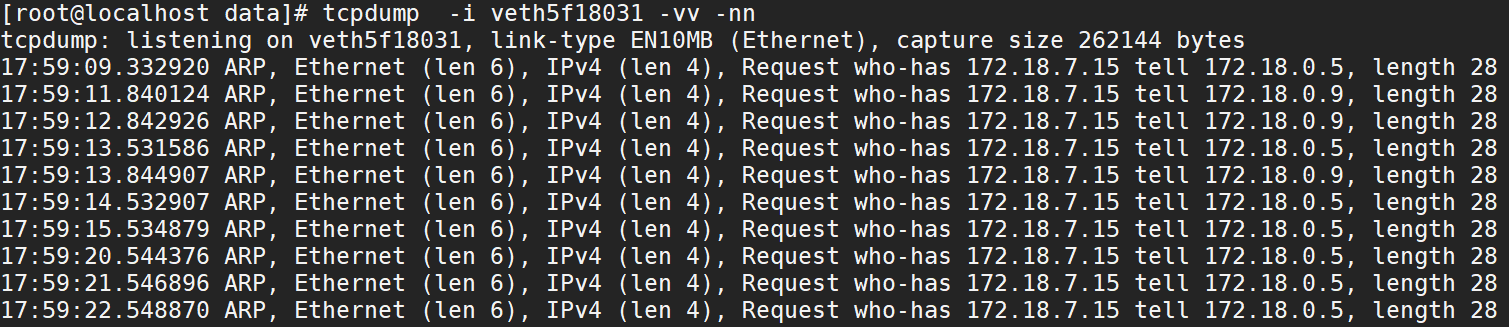

五、Linux中tcpdump

tcpdump是监听网络接口上流过的数据包;

1. 参数介绍

A. -nn:本地网卡地址及外部链接地址,并采用IP地址、端口表示,如果不加-nn,则会以本地主机名以及外部客户端myblast显示;

B. -i interfaces:指定监听的网卡名称,any代表监听所有的网卡;

C. -host :过滤主机IP;

D. -src:用来过滤源IP;

E. -dst:用来过滤目的IP;

F. -port:过滤端口;

G. -and、not、or:条件过滤,组装不同查询条件;

2. 举例

A. 抓取eth0网卡流过80端口的数据包:tcpdump -nn -i eth0 port 80;

B. 抓取eth0网卡流过80端口且源IP为192.168.1.100的数据包tcpdump -nn -i eth0 port 80 and src host 192.168.1.100;

C. 抓取eth0网卡流过80端口且IP为192.168.1.100的数据包tcpdump -nn -i eth0 port 80 and host 192.168.1.100;

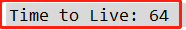

D. -v参数:显示更多信息,ttl、长度、其他选项等。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 25岁的心里话

· 闲置电脑爆改个人服务器(超详细) #公网映射 #Vmware虚拟网络编辑器

· 零经验选手,Compose 一天开发一款小游戏!

· 通过 API 将Deepseek响应流式内容输出到前端

· AI Agent开发,如何调用三方的API Function,是通过提示词来发起调用的吗