Man-in-the-middle attack 中间人攻击 为什么需要 CA 认证机构颁发证书?

https://en.wikipedia.org/wiki/Man-in-the-middle_attack

https://zh.wikipedia.org/wiki/中间人攻击

需要通过一个安全的通道做额外的传输

与连锁协议不同,所有能抵御中间人攻击的加密系统都需要通过一个安全通道来传输或交换一些额外的信息。为了满足不同安全通道的不同安全需求,许多密钥交换协议已经被研究了出来。

一个著名的非加密中间人攻击的例子是贝尔金无线路由器2003年的某一个版本所造成的。它会周期性地接管通过它的HTTP连接,阻止数据包到达目的地。并将它自己对请求的回应作为应答返回。而它发送的回应,则是在用户原本应该显示网页的地方,显示一个关于其他贝尔金产品的广告。在遭到了解技术详情的用户的强烈抗议后,这个功能被贝尔金从路由器后续版本的固件中删除。[1]

另一个典型的非加密中间人攻击的例子是“图灵色情农场”。布赖恩·华纳说,这是垃圾邮件发送者用来绕过验证码的“可以想象的攻击”。垃圾邮件发送者设置了一个色情网站,而访问这个色情网站需要用户解决一些验证问题。这些验证问题实际上是其他网站的验证问题。这样就可以达到绕开网站验证发送垃圾邮件的目的。[2]然而,Jeff Atwood指出,这次袭击仅仅是理论上的——没有任何证据指出垃圾邮件发送者曾经在2006年创建了图灵色情农场。[3]然而,2007年10月有新闻报道称,垃圾邮件发送者确实创建了一个Windows游戏,当用户键入从雅虎收到的注册邮箱验证码后,程序将奖励用户色情图片。[4]这将允许垃圾邮件发送者创建临时的免费电子邮件帐户以发送垃圾邮件。

面试管:用了HTTPS就安全了吗?HTTPS 会被抓包吗? - 文章详情 https://z.itpub.net/article/detail/D42811453519AF95ED45E5D6145FFFB5

为什么需要 CA 认证机构颁发证书?

HTTP 协议被认为不安全是因为传输过程容易被监听者勾线监听、伪造服务器,而 HTTPS 协议主要解决的便是网络传输的安全性问题。首先我们假设不存在认证机构,任何人都可以制作证书,这带来的安全风险便是经典的 “中间人攻击” 问题。

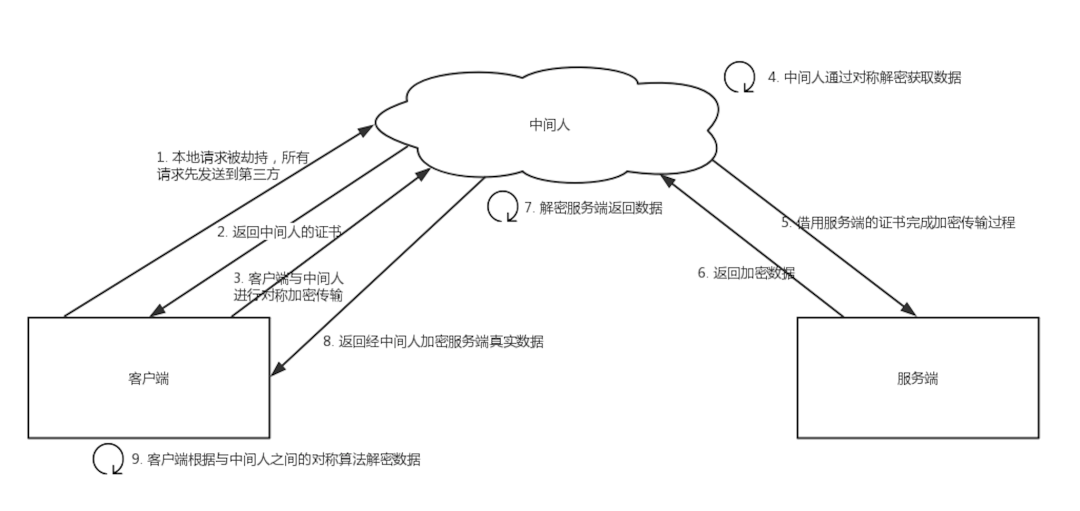

“中间人攻击”的具体过程如下:

过程原理:

-

本地请求被劫持(如DNS劫持等),所有请求均发送到中间人的服务器

-

中间人服务器返回中间人自己的证书

-

客户端创建随机数,通过中间人证书的公钥对随机数加密后传送给中间人,然后凭随机数构造对称加密对传输内容进行加密传输

-

中间人因为拥有客户端的随机数,可以通过对称加密算法进行内容解密

-

中间人以客户端的请求内容再向正规网站发起请求

-

因为中间人与服务器的通信过程是合法的,正规网站通过建立的安全通道返回加密后的数据

-

中间人凭借与正规网站建立的对称加密算法对内容进行解密

-

中间人通过与客户端建立的对称加密算法对正规内容返回的数据进行加密传输

-

客户端通过与中间人建立的对称加密算法对返回结果数据进行解密

由于缺少对证书的验证,所以客户端虽然发起的是 HTTPS 请求,但客户端完全不知道自己的网络已被拦截,传输内容被中间人全部窃取。

浙公网安备 33010602011771号

浙公网安备 33010602011771号