实验室每日一题WP-12月1日

打开题目,一个图片,还有6个文本都是1kb,似曾相识,好像回到了新生赛那天,于是尝试crc32碰撞

拿出新生赛wp里的脚本,把六个文本的crc32填上去

import time

import zlib

def fuc1(str, times, len, pswdall, crcall): # 所有位置的可能字符一样

times += 1

for i in pswdall:

if times == len:

#print(str + i)

crc = zlib.crc32((str + i).encode())

if crc in crcall:

print(hex(crc)[2:], str + i)

#print(time.asctime())

else:

fuc1(str+i, times, len, pswdall, crcall)

def fuc2(str, times, len, pswdall, crcall): # 不同位置的可能字符不一样

times += 1

for i in pswdall[times-1]:

if times == len:

#print(str + i)

crc = zlib.crc32((str + i).encode())

if crc in crcall:

print(hex(crc)[2:], str + i)

#print(time.asctime())

else:

fuc2(str+i, times, len, pswdall, crcall)

print(time.asctime())

fuc1("",0,3,r" !\"#$%&'()*+,-./0123456789:;<=>?@ABCDEFGHIJKLMNOPQRSTUVWXYZ[\]^_`abcdefghijklmnopqrstuvwxyz{|}~",{0xea8b08f8,0x3d01a5b2,0x3d01a5b2,0x8aab3930,0x831d751b,0x28c5fe0e,0x5fc2ce98})

print(time.asctime())

跑一下

于是十进制到ASCII,得到解压密码:Crc_32

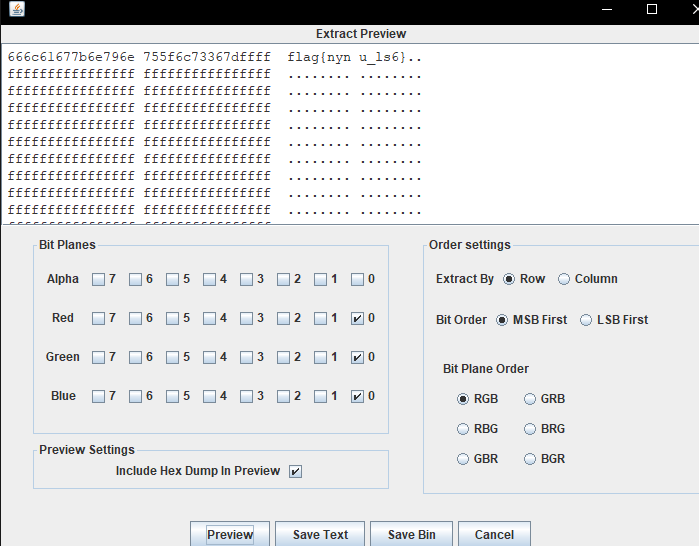

解压图片,扫码提示什么也没有,丢Winhex发现并没有捆绑文件,于是丢StegSolve里,发现在Red Green Blue 的plane0时,图片左上角有一行很小的字

于是提取一下,得到flag

flag{nynu_ls6}

浙公网安备 33010602011771号

浙公网安备 33010602011771号