DNS域传输漏洞复现

漏洞原理

DNS分类

常见的DNS记录类型

A IP地址记录,记录一个域名对应的IP地址

AAAA IPv6 地址记录,记录一个域名对应的IPv6地址

CNAME 别名记录,记录一个主机的别名

MX 电子邮件交换记录,记录一个邮件域名对应的IP地址,如root@xxxx.com

NS 域名服务器记录 ,记录该域名由哪台域名服务器解析

PTR 反向记录,也即从IP地址到域名的一条记录

TXT 记录域名的相关文本信息

DNS域传送

DNS Zone Transfer

DNS服务器分为:主服务器、备份服务器和缓存服务器。域传送是指备服务器从主服务器拷贝数据,并用得到的数据更新自身数据库。在主备服务器之间同步数据库,需要使用“DNS域传送”。

若DNS服务器配置不当,可能导致匿名用户获取某个域的所有记录。造成整个网络的拓扑结构泄露给潜在的攻击者,包括一些安全性较低的内部主机,如测试服务器。凭借这份网络蓝图,攻击者可以节省很少的扫描时间。

大的互联网厂商通常将内部网络与外部互联网隔离开,一个重要的手段是使用Private DNS。如果内部DNS泄露,将造成极大的安全风险。风险控制不当甚至造成整个内部网络沦陷。

漏洞复现

漏洞检测方法

- 常用的三种检测方法: nslookup命令, nmap命令,dig命令,下面将分别演示如何用三种方法检测dns域传送漏洞

利用nslookup命令发现DNS域传送命令

1、nslookup介绍

D:\>nslookup

默认服务器: public1.114dns.com

Address: 114.114.114.114

> help

set OPTION - 设置选项

type=X - 设置查询类型(如 A、AAAA、A+AAAA、ANY、CNAME、MX

NS、PTR、SOA 和 SRV)

ls [opt] DOMAIN [> FILE] - 列出 DOMAIN 中的地址(可选: 输出到文件 FILE)

-a - 列出规范名称和别名

-d - 列出所有记录

-t TYPE - 列出给定 RFC 记录类型(例如 A、CNAME、MX、NS 和 PTR 等)

的记录

exit - 退出程序

2、查询jd

D:\>nslookup -type=ns jd.com

服务器: public1.114dns.com

Address: 114.114.114.114

非权威应答:

jd.com nameserver = ns1.jdcache.com

jd.com nameserver = ns4.jdcache.com

jd.com nameserver = ns1.jd.com

jd.com nameserver = ns2.jd.com

jd.com nameserver = ns3.jd.com

jd.com nameserver = ns2.jdcache.com

jd.com nameserver = ns4.jd.com

jd.com nameserver = ns3.jdcache.com

3、目标存在域传输漏洞

D:\>nslookup

默认服务器: public1.114dns.com

Address: 114.114.114.114

> server dns.nwpu.edu.cn

默认服务器: dns.nwpu.edu.cn

Address: 202.117.80.2

> ls nwpu.edu.cn

[dns.nwpu.edu.cn]

nwpu.edu.cn. NS server = dns.nwpu.edu.cn

nwpu.edu.cn. NS server = dns1.nwpu.edu.cn

nwpu.edu.cn. NS server = dns2.nwpu.edu.cn

nwpu.edu.cn. NS server = dns3.nwpu.edu.cn

* A 222.24.192.99

(... 省略大量的记录)

npunecas NS server = webcomp.npunecas.nwpu.edu.cn

webcomp.npunecas A 202.117.85.146

nwpu03 A 202.117.80.4

nwpudb2 A 222.24.210.149

poj A 192.168.0.248

portal A 61.150.43.10

portal1 A 222.24.192.31

portal2 A 222.24.192.32

rei A 202.117.85.10

saip NS server = saipserver.saip.nwpu.edu.cn

saipserver.saip A 202.117.85.72

test A 222.24.192.29

yzb A 202.117.85.3

zsb A 202.117.87.130

zygx A 202.117.80.9

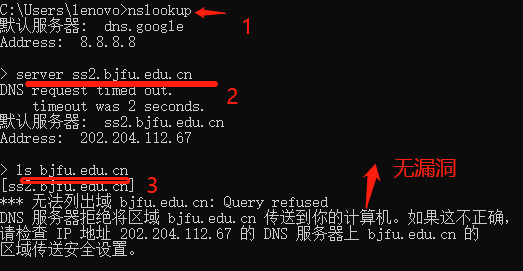

4、目标不存在域传输漏洞

参考链接

https://www.jianshu.com/p/d2af08e6f8fb

https://blog.csdn.net/c465869935/article/details/53444117

http://www.lijiejie.com/dns-zone-transfer-1/

声明

严禁读者利用以上介绍知识点对网站进行非法操作 , 本文仅用于技术交流和学习 , 如果您利用文章中介绍的知识对他人造成损失 , 后果由您自行承担 , 如果您不能同意该约定 , 请您务必不要阅读该文章 , 感谢您的配合 !

浙公网安备 33010602011771号

浙公网安备 33010602011771号