RSA签名在线验证

对于使用HTTP协议的数据包,可以通过流量分析得到,以下信息:

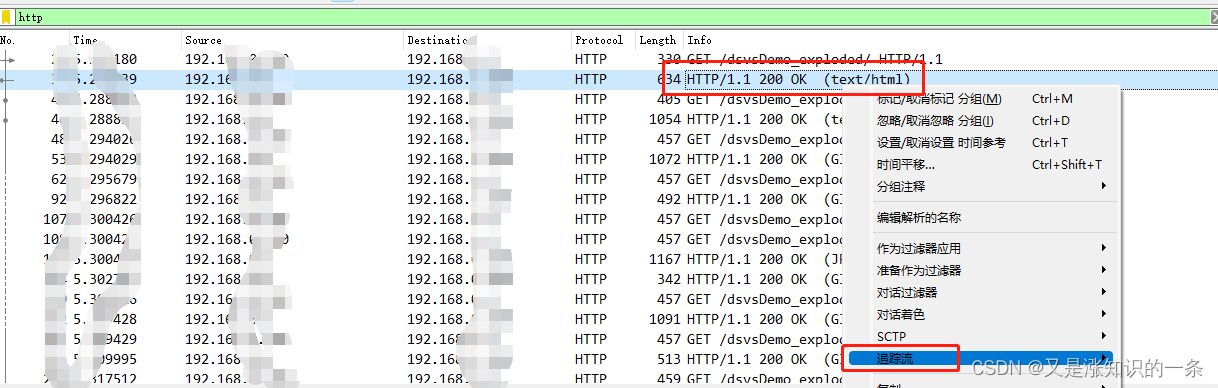

第一步:通过过滤器筛选出HTTP流量

第二步:找到服务器返回成功的数据包,右击追踪流,选择TCP流

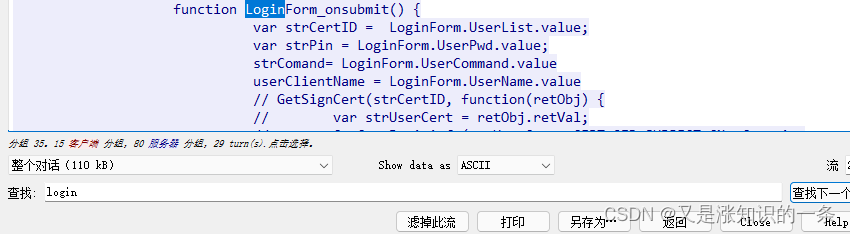

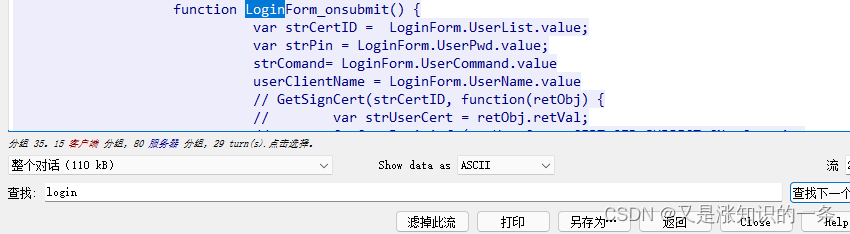

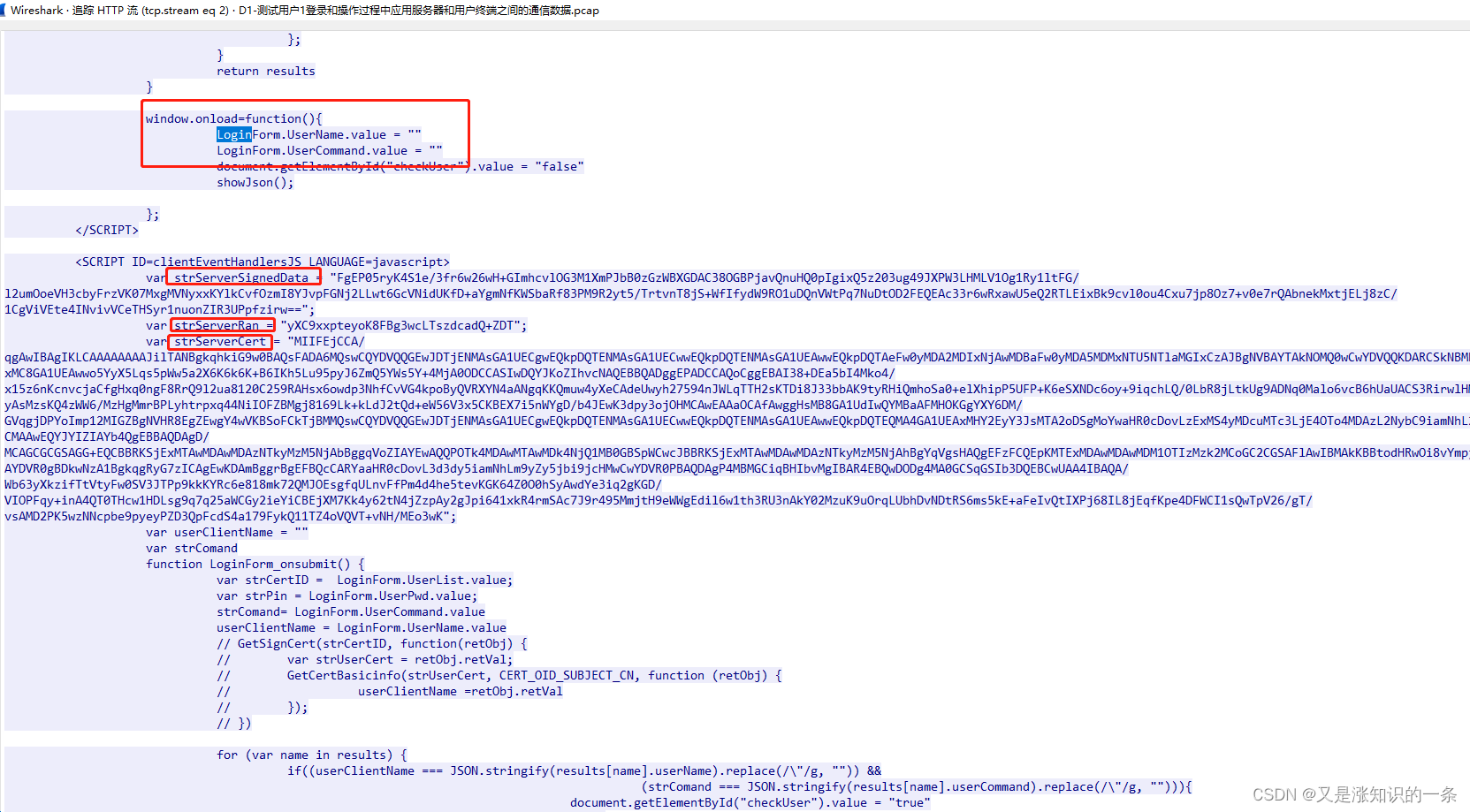

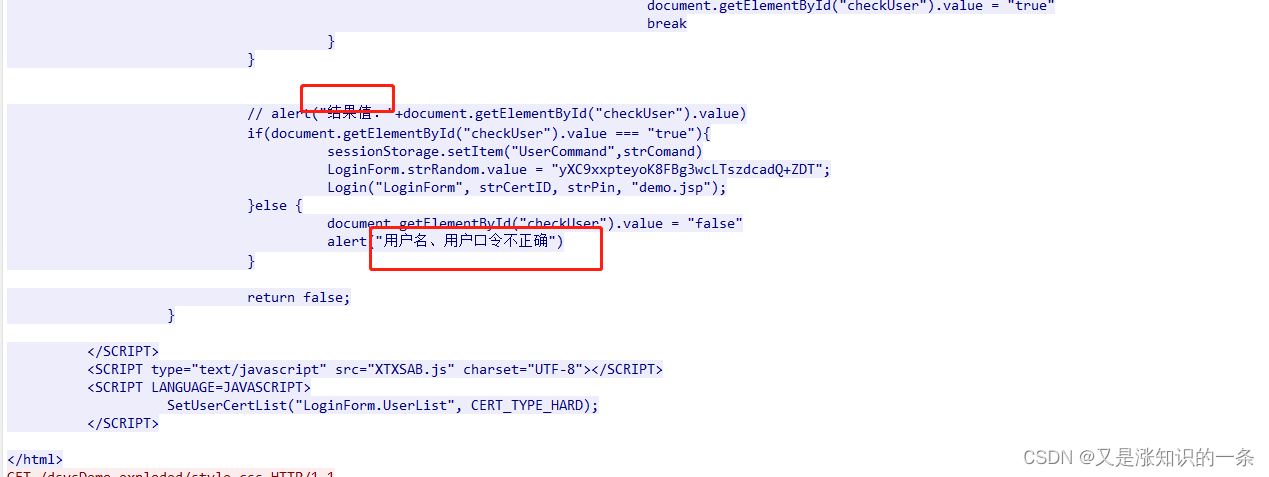

通过查找login命令,快速查找到以下信息。

第三步:先导出证书,查看证书是否为已知证书

注意,仅复制证书值。

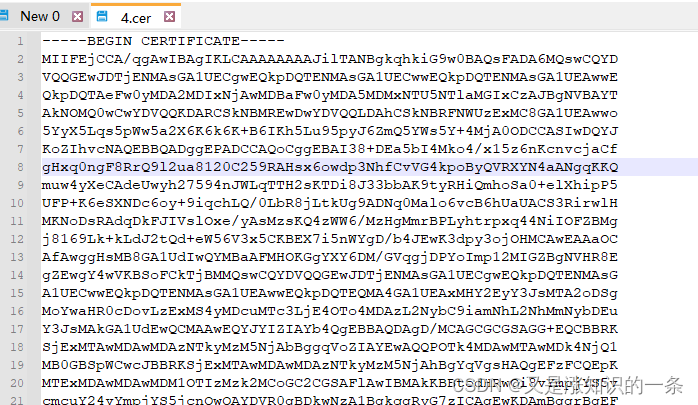

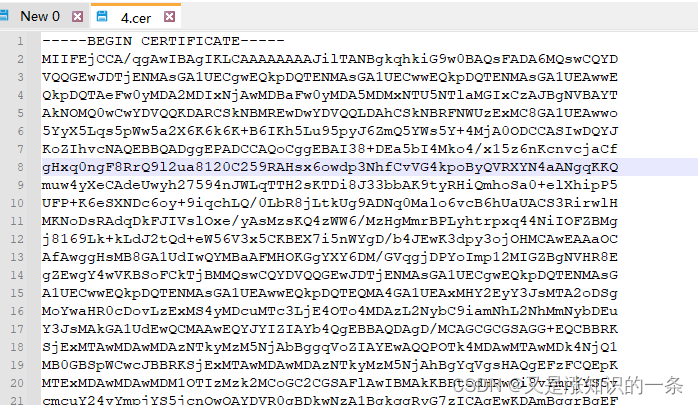

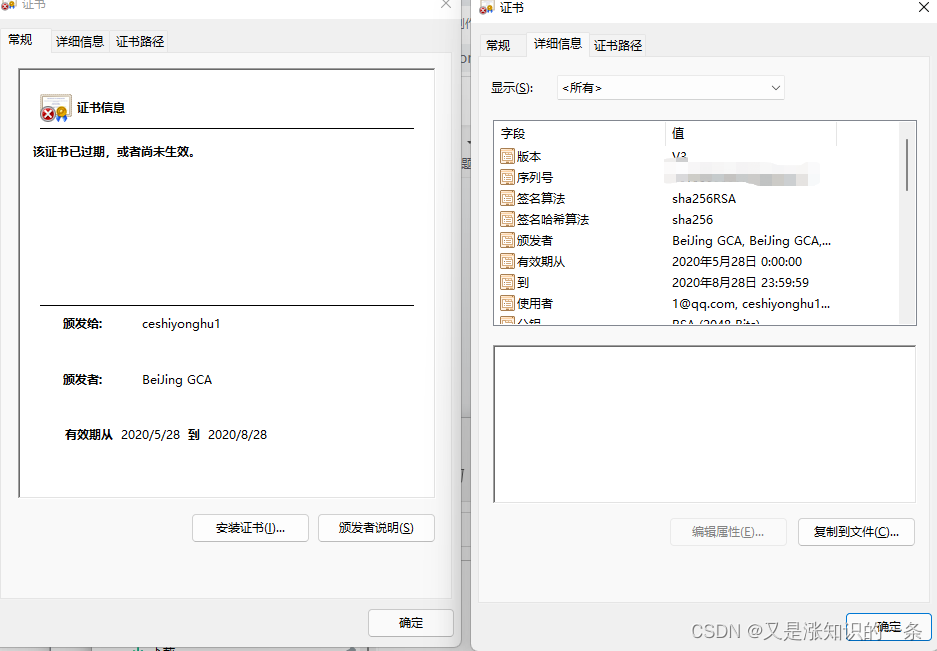

导出证书如下:

根据证书信息可知,该证书为用户身份鉴别的上级证书,可以继续下一步。(一般而言,数流量找对的前提下,该证书不会错,因为将HTML信息导出可发现,该HTML的结果为用户登录操作界,如下图:)

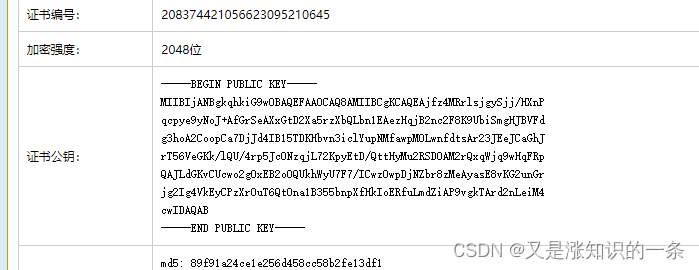

第四步:提取证书公钥

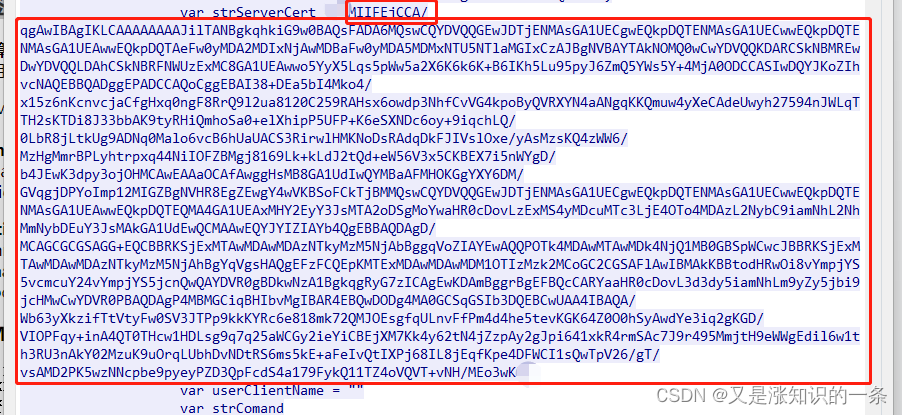

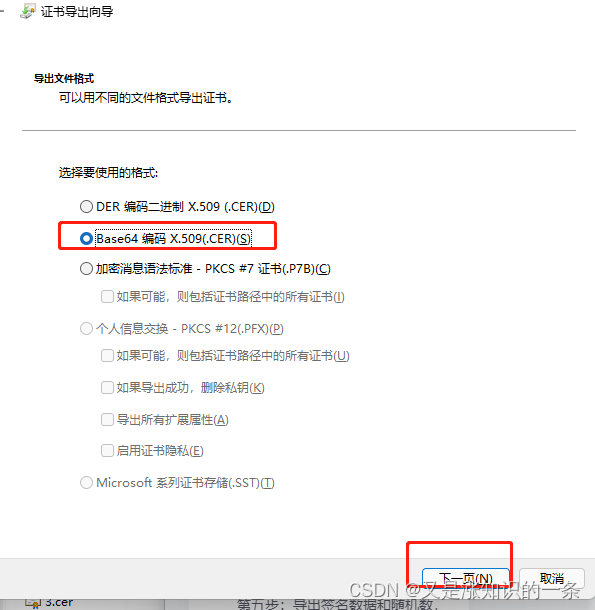

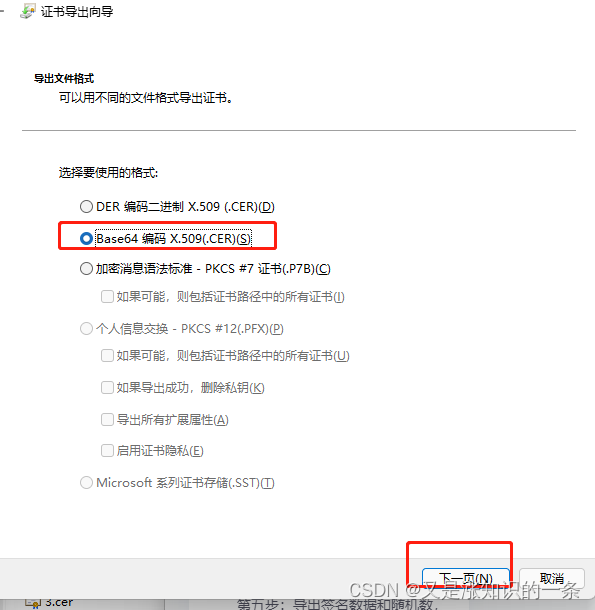

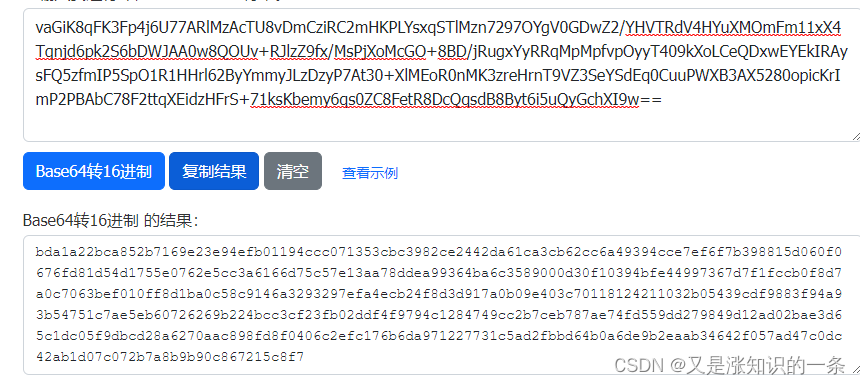

首先将证书转为base64编码,如下:

转码后证书格式如下:

通过证书解析工具,解析证书公钥:

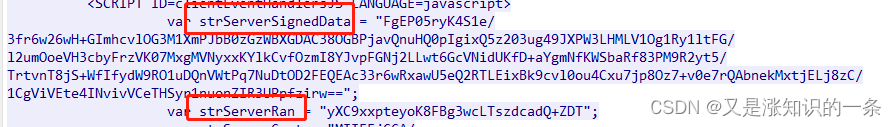

第五步:导出签名数据和随机数,并转为16进制

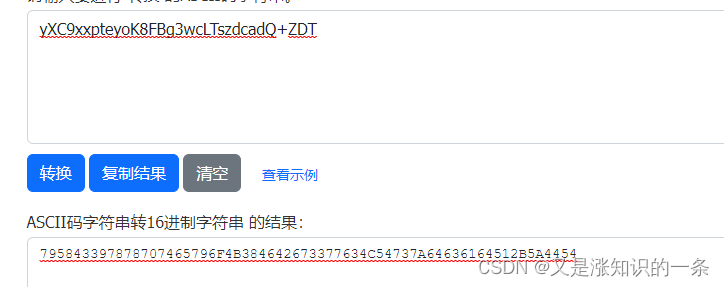

注意:此处随机数不一定为base64编码,有可能为ASCII编码。

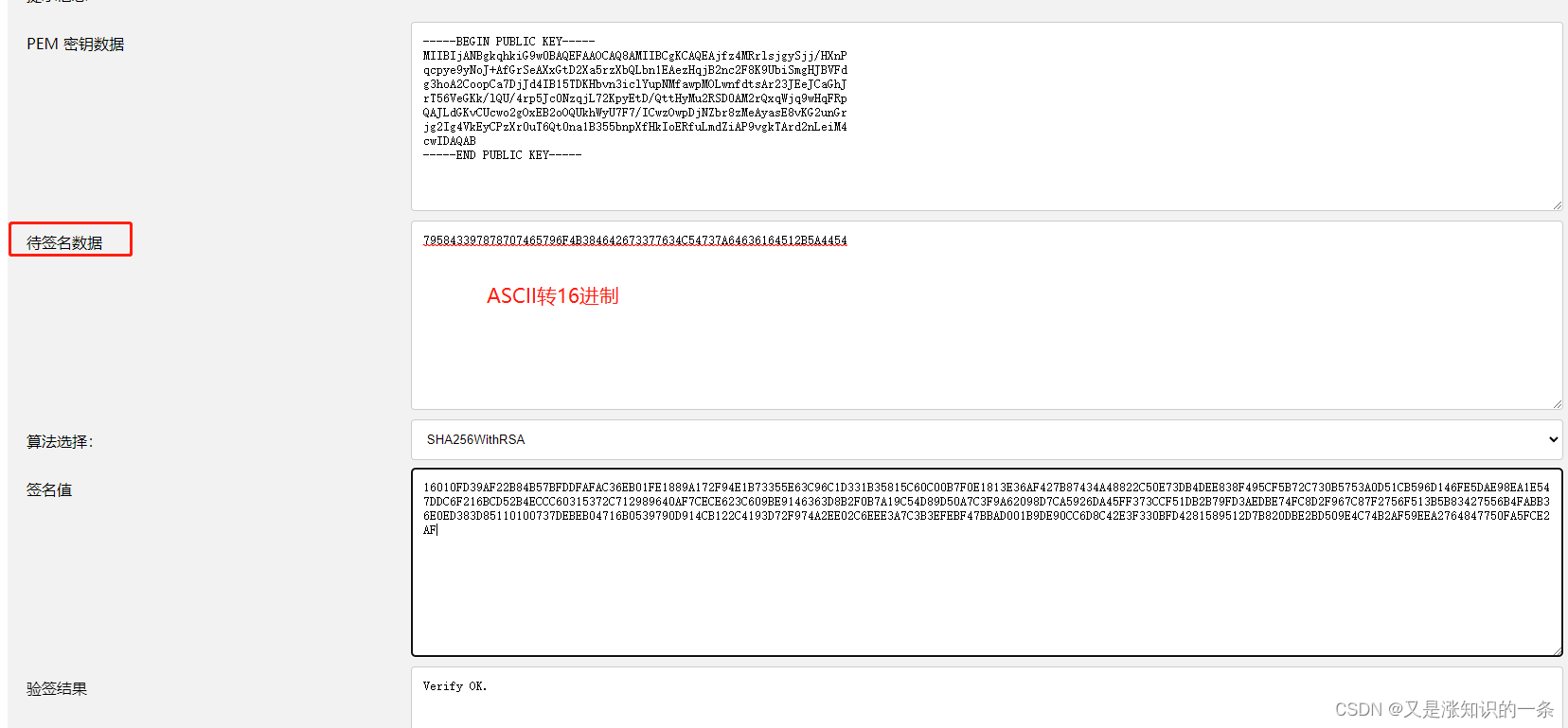

第六步:通过RSA 签名在线工具,在线验签

第一次实验不成功,由于编码原因,第二次将随机数通过ASCII转16进制成功

验签在密评中的应用

通过以上介绍,小编相信小伙伴们对验签操作有了一定了解,那么接下来对用户使用智能密码钥匙登录进行验签操作。

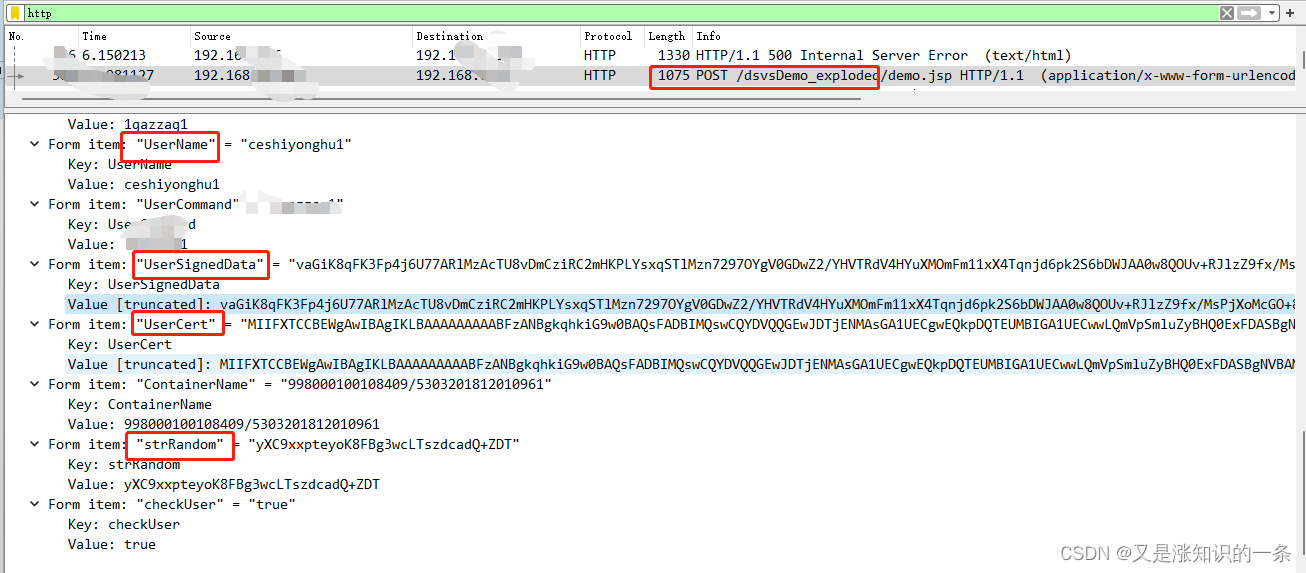

第一步:同理,先找到登录的数据流量

通过http命令过滤出HTTP流量,找到POST流量,得出以下信息:

第二步:导出证书、提取公钥,将签名数据和随机数转换成16进制

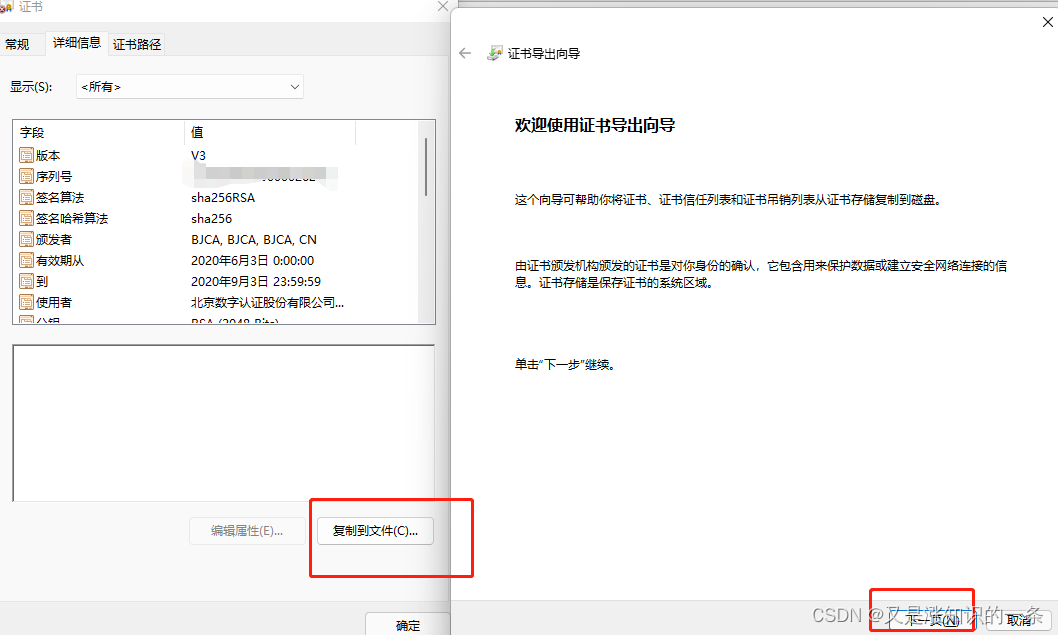

证书导出

证书提取

签名数据转16进制

随机数转16进制

第三步:RSA签名值在线验证

通过验签发现,该证书对数据签名时使用了SHA1算法,不符合测评要求。

原文链接:https://blog.csdn.net/2301_80331596/article/details/134525293

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· AI与.NET技术实操系列:基于图像分类模型对图像进行分类

· go语言实现终端里的倒计时

· 如何编写易于单元测试的代码

· 10年+ .NET Coder 心语,封装的思维:从隐藏、稳定开始理解其本质意义

· .NET Core 中如何实现缓存的预热?

· 分享一个免费、快速、无限量使用的满血 DeepSeek R1 模型,支持深度思考和联网搜索!

· 25岁的心里话

· 基于 Docker 搭建 FRP 内网穿透开源项目(很简单哒)

· ollama系列01:轻松3步本地部署deepseek,普通电脑可用

· 按钮权限的设计及实现