springBoot2.0 配置shiro实现权限管理

一.前言

基于上一篇springBoot2.0 配置 mybatis+mybatisPlus+redis

这一篇加入shiro实现权限管理

二.shiro介绍

2.1 功能特点

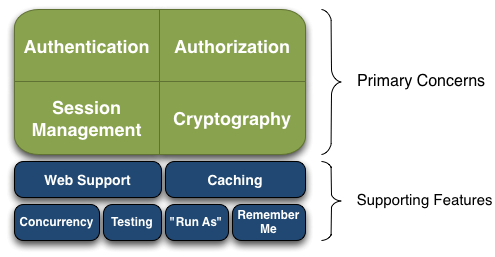

Shiro 包含 10 个内容,如下图:

1) Authentication:身份认证/登录,验证用户是不是拥有相应的身份。

2) Authorization:授权,即权限验证,验证某个已认证的用户是否拥有某个权限;即判断用户是否能做事情,常见的如:验证某个用户是否拥有某个角色。或者细粒度的验证某个用户对某个资源是否具有某个权限。

3) Session Manager:会话管理,即用户登录后就是一次会话,在没有退出之前,它的所有信息都在会话中;会话可以是普通 JavaSE 环境的,也可以是如 Web 环境的。

4) Cryptography:加密,保护数据的安全性,如密码加密存储到数据库,而不是明文存储。

5) Web Support:Web支持,可以非常容易的集成到 web 环境。

6) Caching:缓存,比如用户登录后,其用户信息、拥有的角色/权限不必每次去查,这样可以提高效率。

7) Concurrency:shiro 支持多线程应用的并发验证,即如在一个线程中开启另一个线程,能把权限自动传播过去。

8) Testing:提供测试支持。

9) Run As:允许一个用户假装为另一个用户(如果他们允许)的身份进行访问。

10) Remember Me:记住我,这个是非常常见的功能,即一次登录后,下次再来的话不用登录了。

2.2 运行原理

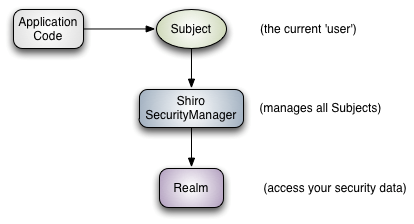

Shiro 运行原理图1(应用程序角度)如下:

1) Subject:主体,代表了当前“用户”。这个用户不一定是一个具体的人,与当前应用交互的任何东西都是 Subject,如网络爬虫,机器人等。所有 Subject 都绑定到 SecurityManager,与 Subject 的所有交互都会委托给 SecurityManager。我们可以把 Subject 认为是一个门面,SecurityManager 才是实际的执行者。

2) SecurityManager:安全管理器。即所有与安全有关的操作都会与 SecurityManager 交互,且它管理着所有 Subject。可以看出它是 Shiro 的核心,它负责与后边介绍的其他组件进行交互,如果学习过 SpringMVC,我们可以把它看成 DispatcherServlet 前端控制器。

3) Realm:域。Shiro 从 Realm 获取安全数据(如用户、角色、权限),就是说 SecurityManager 要验证用户身份,那么它需要从 Realm 获取相应的用户进行比较以确定用户身份是否合法,也需要从 Realm 得到用户相应的角色/权限进行验证用户是否能进行操作。我们可以把 Realm 看成 DataSource,即安全数据源。

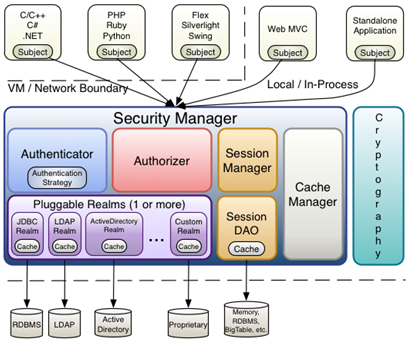

Shiro 运行原理图2(Shiro 内部架构角度)如下:

1) Subject:主体,可以看到主体可以是任何与应用交互的“用户”。

2) SecurityManager:相当于 SpringMVC 中的 DispatcherServlet 或者 Struts2 中的 FilterDispatcher。它是 Shiro 的核心,所有具体的交互都通过 SecurityManager 进行控制。它管理着所有 Subject、且负责进行认证和授权、及会话、缓存的管理。

3) Authenticator:认证器,负责主体认证的,这是一个扩展点,如果用户觉得 Shiro 默认的不好,我们可以自定义实现。其需要认证策略(Authentication Strategy),即什么情况下算用户认证通过了。

4) Authrizer:授权器,或者访问控制器。它用来决定主体是否有权限进行相应的操作,即控制着用户能访问应用中的哪些功能。

5) Realm:可以有1个或多个 Realm,可以认为是安全实体数据源,即用于获取安全实体的。它可以是 JDBC 实现,也可以是 LDAP 实现,或者内存实现等。

6) SessionManager:如果写过 Servlet 就应该知道 Session 的概念,Session 需要有人去管理它的生命周期,这个组件就是 SessionManager。而 Shiro 并不仅仅可以用在 Web 环境,也可以用在如普通的 JavaSE 环境。

7) SessionDAO:DAO 大家都用过,数据访问对象,用于会话的 CRUD。我们可以自定义 SessionDAO 的实现,控制 session 存储的位置。如通过 JDBC 写到数据库或通过 jedis 写入 redis 中。另外 SessionDAO 中可以使用 Cache 进行缓存,以提高性能。

8) CacheManager:缓存管理器。它来管理如用户、角色、权限等的缓存的。因为这些数据基本上很少去改变,放到缓存中后可以提高访问的性能。

9) Cryptography:密码模块,Shiro 提高了一些常见的加密组件用于如密码加密/解密的。

2.3 过滤器

当 Shiro 被运用到 web 项目时,Shiro 会自动创建一些默认的过滤器对客户端请求进行过滤。以下是 Shiro 提供的过滤器:

/admins/**=anon # 表示该 uri 可以匿名访问

/admins/**=auth # 表示该 uri 需要认证才能访问

/admins/**=authcBasic # 表示该 uri 需要 httpBasic 认证

/admins/**=perms[user:add:*] # 表示该 uri 需要认证用户拥有 user:add:* 权限才能访问

/admins/**=port[8081] # 表示该 uri 需要使用 8081 端口

/admins/**=rest[user] # 相当于 /admins/**=perms[user:method],其中,method 表示 get、post、delete 等

/admins/**=roles[admin] # 表示该 uri 需要认证用户拥有 admin 角色才能访问

/admins/**=ssl # 表示该 uri 需要使用 https 协议

/admins/**=user # 表示该 uri 需要认证或通过记住我认证才能访问

/logout=logout # 表示注销,可以当作固定配置

anon,authcBasic,auchc,user 是认证过滤器。

perms,roles,ssl,rest,port 是授权过滤器。

三.表结构

-- 权限表 -- CREATE TABLE permission ( pid BIGINT(11) NOT NULL AUTO_INCREMENT, name VARCHAR(255) NOT NULL DEFAULT '', url VARCHAR(255) DEFAULT '', PRIMARY KEY (pid) ) ENGINE = InnoDB DEFAULT CHARSET = utf8; INSERT INTO permission VALUES ('1', 'add', ''); INSERT INTO permission VALUES ('2', 'delete', ''); INSERT INTO permission VALUES ('3', 'edit', ''); INSERT INTO permission VALUES ('4', 'query', ''); -- 用户表 -- CREATE TABLE user( uid BIGINT(11) NOT NULL AUTO_INCREMENT, username VARCHAR(255) NOT NULL DEFAULT '', password VARCHAR(255) NOT NULL DEFAULT '', PRIMARY KEY (uid) ) ENGINE = InnoDB DEFAULT CHARSET = utf8; INSERT INTO user VALUES ('1', 'admin', '123'); INSERT INTO user VALUES ('2', 'demo', '123'); -- 角色表 -- CREATE TABLE role( rid BIGINT(11) NOT NULL AUTO_INCREMENT, rname VARCHAR(255) NOT NULL DEFAULT '', PRIMARY KEY (rid) ) ENGINE = InnoDB DEFAULT CHARSET = utf8; INSERT INTO role VALUES ('1', 'admin'); INSERT INTO role VALUES ('2', 'customer'); -- 权限角色关系表 -- CREATE TABLE permission_role ( rid BIGINT(11) NOT NULL , pid BIGINT(11) NOT NULL , KEY idx_rid (rid), KEY idx_pid (pid) ) ENGINE = InnoDB DEFAULT CHARSET = utf8; INSERT INTO permission_role VALUES ('1', '1'); INSERT INTO permission_role VALUES ('1', '2'); INSERT INTO permission_role VALUES ('1', '3'); INSERT INTO permission_role VALUES ('1', '4'); INSERT INTO permission_role VALUES ('2', '1'); INSERT INTO permission_role VALUES ('2', '4'); -- 用户角色关系表 -- CREATE TABLE user_role ( uid BIGINT(11) NOT NULL , rid BIGINT(11) NOT NULL , KEY idx_uid (uid), KEY idx_rid (rid) ) ENGINE = InnoDB DEFAULT CHARSET = utf8; INSERT INTO user_role VALUES (1, 1); INSERT INTO user_role VALUES (2, 2);

四.entity

1.Permission.java

package com.example.demo2.entity; import lombok.Getter; import lombok.Setter; import java.io.Serializable; /** * @author sssr * @version 1.0 * @Description:权限 * @date 2019/2/17 */ @Getter @Setter public class Permission implements Serializable { private Long id; private String name; private String url; }

2.Role.java

package com.example.demo2.entity; import lombok.Getter; import lombok.Setter; import java.io.Serializable; import java.util.HashSet; import java.util.Set; /** * @author ssr * @version 1.0 * @Description:角色 * @date 2019/2/17 */ @Getter @Setter public class Role implements Serializable { private Long id; private String name; private Set<Permission> permissions = new HashSet<>(); private Set<User> users = new HashSet<>(); }

3.User.java

package com.example.demo2.entity; import lombok.Getter; import lombok.Setter; import java.io.Serializable; import java.util.HashSet; import java.util.Set; /** * @author sssr * @version 1.0 * @Description:用户 * @date 2019/2/16 */ @Getter @Setter public class User implements Serializable { private Long id; private String username; private String password; private Set<Role> roles = new HashSet<>(); }

五.dao

1.UserDao.javapackage com.example.demo2.dao; import com.baomidou.mybatisplus.core.mapper.BaseMapper; import com.example.demo2.entity.User; import org.apache.ibatis.annotations.Param; import org.springframework.stereotype.Repository; import java.util.List; /** * @author sssr * @version 1.0 * @Description: * @date 2019/2/16 */ @Repository public interface UserDao extends BaseMapper<User> { /** * 用户列表 * @return */ List<User> getList(); User findByUsername(@Param("username") String username); }

2.UserDao.xml

<?xml version="1.0" encoding="UTF-8" ?> <!DOCTYPE mapper PUBLIC "-//mybatis.org//DTD Mapper 3.0//EN" "http://mybatis.org/dtd/mybatis-3-mapper.dtd" > <mapper namespace="com.example.demo2.dao.UserDao"> <resultMap id="userMap" type="com.example.demo2.entity.User"> <id property="id" column="uid" /> <collection property="roles" ofType="com.example.demo2.entity.Role"> <id property="id" column="rid" /> <result property="name" column="rname" /> <collection property="permissions" ofType="com.example.demo2.entity.Permission"> <id property="id" column="pid" /> <result property="name" column="pname"/> <result property="url" column="url" /> </collection> </collection> </resultMap> <select id="getList" resultType="com.example.demo2.entity.User"> SELECT u.* FROM user u </select> <select id="findByUsername" resultMap="userMap"> SELECT u.id uid,u.username,u.password, r.id rid,r.name rname, p.id pid,p.name pname,p.url FROM user u INNER JOIN user_role ur on ur.uid = u.id INNER JOIN role r on r.id = ur.rid INNER JOIN permission_role pr on pr.rid = r.id INNER JOIN permission p on pr.pid = p.id WHERE u.username = #{username} </select> </mapper>

六.Service

1.UserService.java

package com.example.demo2.service; import com.baomidou.mybatisplus.extension.service.IService; import com.example.demo2.entity.User; import java.util.List; /** * @author sssr * @version 1.0 * @Description: * @date 2019/2/16 */ public interface UserService extends IService<User> { List<User> getList(); User findByUsername(String username); }

2.UserServiceImpl.java

package com.example.demo2.service.impl; import com.baomidou.mybatisplus.extension.service.impl.ServiceImpl; import com.example.demo2.dao.UserDao; import com.example.demo2.entity.User; import com.example.demo2.service.UserService; import org.springframework.beans.factory.annotation.Autowired; import org.springframework.cache.annotation.Cacheable; import org.springframework.stereotype.Service; import java.util.List; /** * @author sssr * @version 1.0 * @Description: * @date 2019/2/16 */ @Service public class UserServiceImpl extends ServiceImpl<UserDao, User> implements UserService { @Autowired private UserDao userDao; /** (non-Javadoc) * @value: 在redis中 保存缓存在以user命名的集合中 * @key : user集合中的关键字,注意字符串要以单引号括住 '',变量前缀加#号,如#userId */ @Override @Cacheable(value="user",key="'list'") public List<User> getList() { return userDao.getList(); } @Override @Cacheable(value="user",key="'userList_'+#username") public User findByUsername(String username) { return userDao.findByUsername(username); } }

七.Controller

1.UserController.java

package com.example.demo2.controller; import com.example.demo2.entity.User; import com.example.demo2.service.UserService; import org.apache.shiro.SecurityUtils; import org.apache.shiro.authc.UsernamePasswordToken; import org.apache.shiro.authz.annotation.RequiresPermissions; import org.apache.shiro.authz.annotation.RequiresRoles; import org.apache.shiro.subject.Subject; import org.springframework.beans.factory.annotation.Autowired; import org.springframework.web.bind.annotation.GetMapping; import org.springframework.web.bind.annotation.RequestMapping; import org.springframework.web.bind.annotation.RequestParam; import org.springframework.web.bind.annotation.RestController; import java.util.List; /** * @author sssr * @version 1.0 * @Description: * @date 2019/2/16 */ @RestController @RequestMapping("/user") public class UserController { @Autowired private UserService userService; @GetMapping("/list") public List<User> getUserList(){ return userService.getList(); } @RequestMapping("/login") public String login() { return "login"; } @RequestMapping("/index") public String index() { User user = (User) SecurityUtils.getSubject().getPrincipal(); return "index="+user.getUsername(); } /** * 没有权限的回调接口 * @return */ @RequestMapping("unauthorized") public String unauthorized() { return "unauthorized"; } /** * 需要admin角色才能访问 * @return */ @RequestMapping("/admin") @RequiresRoles("/admin") public String admin() { return "admin success"; } /** * 需要修改权限才能访问 * @return */ @RequestMapping("/edit") @RequiresPermissions("edit") public String edit() { return "edit success"; } /** * 退出登录 * @return */ @RequestMapping("/logout") public String logout() { Subject subject = SecurityUtils.getSubject(); if (subject != null) { subject.logout(); } return "logout"; } /** * 登录接口 * @param username * @param password * @return */ @RequestMapping("/loginUser") public String loginUser(@RequestParam("username") String username, @RequestParam("password") String password) { UsernamePasswordToken token = new UsernamePasswordToken(username, password); Subject subject = SecurityUtils.getSubject(); try { subject.login(token); User user = (User) subject.getPrincipal(); return "loginSuccess"; } catch (Exception e) { return "loginError"; } } }

八.pom.xml 加入 shiro包

<!-- shiro --> <dependency> <groupId>org.apache.shiro</groupId> <artifactId>shiro-spring</artifactId> <version>1.4.0</version> </dependency>

九.shiro配置

1.AuthRealm.java

package com.example.demo2.config; import com.baomidou.mybatisplus.core.toolkit.CollectionUtils; import com.example.demo2.entity.Permission; import com.example.demo2.entity.Role; import com.example.demo2.entity.User; import com.example.demo2.service.UserService; import org.apache.shiro.authc.*; import org.apache.shiro.authz.AuthorizationInfo; import org.apache.shiro.authz.SimpleAuthorizationInfo; import org.apache.shiro.realm.AuthorizingRealm; import org.apache.shiro.subject.PrincipalCollection; import org.springframework.beans.factory.annotation.Autowired; import org.springframework.context.annotation.Lazy; import java.util.ArrayList; import java.util.List; import java.util.Set; /** * @author sssr * @version 1.0 * @Description: * @date 2019/2/17 */ public class AuthRealm extends AuthorizingRealm { /** * @Lazy 延迟注入,不然redis注解会因为注入顺序问题失效 */ @Autowired @Lazy private UserService userService; /** * 授权 * @param principals * @return */ @Override protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) { User user = (User) principals.fromRealm(this.getClass().getName()).iterator().next(); List<String> permissionList = new ArrayList<>(); List<String> roleNameList = new ArrayList<>(); Set<Role> roleSet = user.getRoles(); if (CollectionUtils.isNotEmpty(roleSet)) { for(Role role : roleSet) { roleNameList.add(role.getName()); Set<Permission> permissionSet = role.getPermissions(); if (CollectionUtils.isNotEmpty(permissionSet)) { for (Permission permission : permissionSet) { permissionList.add(permission.getName()); } } } } SimpleAuthorizationInfo info = new SimpleAuthorizationInfo(); info.addStringPermissions(permissionList); info.addRoles(roleNameList); return info; } /** * 认证登录 * @param token * @return * @throws AuthenticationException */ @Override protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException { UsernamePasswordToken usernamePasswordToken = (UsernamePasswordToken) token; String username = usernamePasswordToken.getUsername(); User user = userService.findByUsername(username); return new SimpleAuthenticationInfo(user, user.getPassword(), this.getClass().getName()); } }

2.CredentialMatcher.java

package com.example.demo2.config; import org.apache.shiro.authc.AuthenticationInfo; import org.apache.shiro.authc.AuthenticationToken; import org.apache.shiro.authc.UsernamePasswordToken; import org.apache.shiro.authc.credential.SimpleCredentialsMatcher; /** * @author sssr * @version 1.0 * @Description: * @date 2019/2/17 */ public class CredentialMatcher extends SimpleCredentialsMatcher { @Override public boolean doCredentialsMatch(AuthenticationToken token, AuthenticationInfo info) { UsernamePasswordToken usernamePasswordToken = (UsernamePasswordToken) token; String password = new String(usernamePasswordToken.getPassword()); String dbPassword = (String) info.getCredentials(); return this.equals(password, dbPassword); } }

3.ShiroConfig.java

package com.example.demo2.config; import org.apache.shiro.cache.MemoryConstrainedCacheManager; import org.apache.shiro.mgt.SecurityManager; import org.apache.shiro.spring.security.interceptor.AuthorizationAttributeSourceAdvisor; import org.apache.shiro.spring.web.ShiroFilterFactoryBean; import org.apache.shiro.web.mgt.DefaultWebSecurityManager; import org.springframework.aop.framework.autoproxy.DefaultAdvisorAutoProxyCreator; import org.springframework.beans.factory.annotation.Qualifier; import org.springframework.context.annotation.Bean; import org.springframework.context.annotation.Configuration; import java.util.LinkedHashMap; /** * @author sssr * @version 1.0 * @Description: * @date 2019/2/17 */ @Configuration public class ShiroConfig { @Bean("shiroFilter") public ShiroFilterFactoryBean shiroFilter(@Qualifier("securityManager") SecurityManager manager) { ShiroFilterFactoryBean bean = new ShiroFilterFactoryBean(); bean.setSecurityManager(manager); //登录接口 bean.setLoginUrl("/user/login"); //登录成功跳转页面 bean.setSuccessUrl("/user/index"); //没有权限跳转的页面 bean.setUnauthorizedUrl("/user/unauthorized"); LinkedHashMap<String, String> filterChainDefinitionMap = new LinkedHashMap<>(); filterChainDefinitionMap.put("/user/index", "authc"); filterChainDefinitionMap.put("/user/login", "anon"); filterChainDefinitionMap.put("/user/loginUser", "anon"); filterChainDefinitionMap.put("/user/admin", "roles[admin]"); filterChainDefinitionMap.put("/user/edit", "perms[edit]"); filterChainDefinitionMap.put("/druid/**", "anon"); filterChainDefinitionMap.put("/**", "user"); bean.setFilterChainDefinitionMap(filterChainDefinitionMap); return bean; } @Bean("securityManager") public SecurityManager securityManager(@Qualifier("authRealm") AuthRealm authRealm) { DefaultWebSecurityManager manager = new DefaultWebSecurityManager(); manager.setRealm(authRealm); return manager; } @Bean("authRealm") public AuthRealm authRealm(@Qualifier("credentialMatcher") CredentialMatcher matcher) { AuthRealm authRealm = new AuthRealm(); authRealm.setCacheManager(new MemoryConstrainedCacheManager()); authRealm.setCredentialsMatcher(matcher); return authRealm; } @Bean("credentialMatcher") public CredentialMatcher credentialMatcher() { return new CredentialMatcher(); } @Bean public AuthorizationAttributeSourceAdvisor authorizationAttributeSourceAdvisor(@Qualifier("securityManager") SecurityManager securityManager) { AuthorizationAttributeSourceAdvisor advisor = new AuthorizationAttributeSourceAdvisor(); advisor.setSecurityManager(securityManager); return advisor; } @Bean public DefaultAdvisorAutoProxyCreator defaultAdvisorAutoProxyCreator() { DefaultAdvisorAutoProxyCreator creator = new DefaultAdvisorAutoProxyCreator(); creator.setProxyTargetClass(true); return creator; } }

十.运行效果

1.打开地址会自动跳转到登录页面

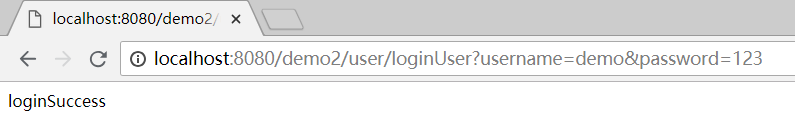

2.登录成功

3.访问user/edit接口,没有权限时跳转到没有权限页面

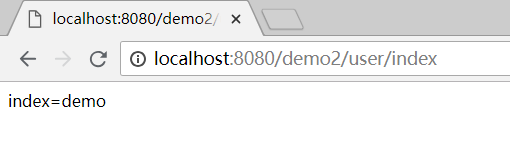

4.访问user/index,可以正常访问,因为没有做权限控制

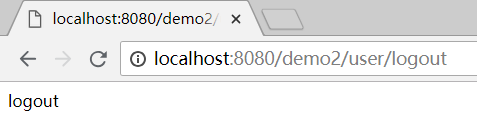

5.退出登录

浙公网安备 33010602011771号

浙公网安备 33010602011771号