HTTP证书申请,设置应用程序服务器使用HTTPS

HTTP证书申请,设置应用程序服务器使用HTTPS

https://certs.godaddy.com/repository/ 根证书和中级证书下载地址(godaddy)

######Godaddy购买证书生成csr文件##########

- *.reportide.com一个根域名的证书

openssl req -new -newkey rsa:2048 -nodes -keyout reportide.key -out reportide.csr

Country Name (2 letter code) [XX]:CN

State or Province Name (full name) []:BeiJing

Locality Name (eg, city) [Default City]:BeiJing

Organization Name (eg, company) [Default Company Ltd]:reportide

Organizational Unit Name (eg, section) []:devops

Common Name (eg, your name or your server's hostname) []:*.reportide.com

Email Address []:wangyp@me.net

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []:

An optional company name []:

- san证书:(一个证书绑定多个域名的方式)

openssl req -out reassurepay.csr -newkey rsa:2048 -nodes -keyout reassurepay.key -config san.conf

san.conf 文件内容

[ req ]

default_bits = 2048

distinguished_name = req_distinguished_name

req_extensions = req_ext

[ req_distinguished_name ]

countryName = CN

stateOrProvinceName = Beijing

localityName = Beijing

organizationName = reassurepay

commonName = www.reassurepay.com

[ req_ext ]

subjectAltName = @alt_names

[alt_names]

DNS.1 = www.reassurepay.com

DNS.2 = www1.reassurepay.com

DNS.3 = www.safetyboxpay.com

生成.csr文件,去Godaddy买证书,会得到两个.crt文件。

- haproxy 配置ssl证书

Haproxy使用.pem格式证书,所以我们要把证书转换为.pem格式。

从godaddy下载apache的两个.crt格式证书,将两个证书合成一个.crt格式证书

cat cea.crt gd.crt > server.crt

在web服务器上创建证书时会生成一个key,保存为server.key(如果有这个.key文件可以跳过这一步,如果是自己按上面Godaddy购买证书生成csr文件就已经有了这个key文件)

注:如果证书已经在iis服务器上使用且之前没有保存key.可以从iis服务器导出一份证书.server.pfx

把server.pfx证书放入linux系统中执行:(执行前请确定已安装了openssl)

openssl pkcs12 -in server.pfx -nocerts -nodes -out server.key

导出key server.key

最后把server.crt 和server.key 合成一个.pem格式证书

cat server.crt server.key | tee server.pem

把server.pem放入haproxy指定ssl证书目录。重启haproxy

- tomcat 配置ssl证书

1.从godaddy下载apache证书解压出两个.crt格式证书,然后将两个.crt证书合成一个tomcat.crt证书

cat cea.crt gd.crt > tomcat.crt

2.从godaddy下载根证书和中级证书(https://certs.godaddy.com/repository/ & https://ssl-ccp.godaddy.com/repository/?origin=CALLISTO),然后将中级证书和根证书合并成一个ca.crt证书

cat gdig2_.crt gdroot-g2.crt > ca.crt

3.从godaddy获取key,如果证书已认证,从安装服务器上下载key,保存为tomcat.key(如果有这个.key文件可以跳过这一步,如果是自己按上面Godaddy购买证书生成csr文件就已经有了这个key文件)

注:如果证书在iis服务器上使用.可以从iis服务器导出一份证书,tidebuy.pfx然后提取key

openssl pkcs12 -in tidebuy.pfx -nocerts -nodes -out tomcat.key

4.密钥和证书转换为PKCS12格式的证书

openssl pkcs12 -export -in tomcat.crt -inkey tomcat.key -out tomcat.p12 -name tomcat -chain -CAfile ca.crt

注:(运行命令后,请按照提示输入一个你可以记得住的密码。

关于这行命令的说明:

a. tomcat.crt CA颁发的SSL证书,tomcat.key是pem格式的密钥,tomcat.p12是转换后的PKCS12格式证书。

b. tomcat tomcat通过这个别名在keystore搜索对应的证书应用到网站上。

c. ca.crt是中级证书和根证书的合并文件,这样才能保证完整的证书链。)

5.导入PKCS12格式的证书和密钥 得到Java keystore

keytool -importkeystore -deststorepass 123456 -destkeypass 123456 -destkeystore tomcat.keystore -srckeystore tomcat.p12 -srcstoretype PKCS12 -srcstorepass 123456 -alias tomcat

6.将生成的tomcat.keystore证书放入tomcat配置文件指定的证书目录。重启tomcat

注:(第5条:导入PKCS12格式的证书和密钥 得到Java keystore

keytool -importkeystore -deststorepass <a_password_for_your_java_keystore> -destkeypass <a_password_for_the_key_in_the_keystore> -destkeystore tomcat.keystore -srckeystore <exported_private_key_and_cert.p12> -srcstoretype PKCS12 -srcstorepass <the_password_I_told_you_to_remember> -alias tomcat

说明:

运行命令的时候请不要包含任何括号<>;

<a_password_for_your_java_keystore> 这里替换成你自己的密码;

<a_password_for_the_key_in_the_keystore> 这里替换成你自己的密码 如果担心混淆, 可以都设置成相同的密码;

<exported_private_key_and_cert.p12> 刚才在第一步生成的PKCS12格式文件;

<the_password_I_told_you_to_remember> 刚才在第一步设置的密码;

通过这一步我们会生成keystore文件: tomcat.keystore )

https://sg.godaddy.com/zh/help/tomcat-csr-5239

/data/tomcat/conf/server.xml

<Connector port="8443" protocol="org.apache.coyote.http11.Http11Protocol" maxThreads="150" SSLEnabled="true" scheme="https" secure="true" clientAuth="false" sslProtocol="TLS" keystoreFile="/data/cert/tomcat.keystore" keystorePass="qwe123" ciphers="TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA,TLS_ECDHE_RSA_WITH_RC4_128_SHA,TLS_RSA_WITH_AES_128_CBC_SHA256,TLS_RSA_WITH_AES_128_CBC_SHA,TLS_RSA_WITH_AES_256_CBC_SHA256,TLS_RSA_WITH_AES_256_CBC_SHA,SSL_RSA_WITH_RC4_128_SHA" URIEncoding="UTF-8" />

- Nginx 配置ssl证书

1.从godaddy下载apache证书并解压出两个crt证书,然后将两个crt证书合并为一个tidebuy.crt证书

cat cea.crt gd.crt > tidebuy.crt

2.从godaddy获取key,如果证书已认证,从安装服务器上下载key,保存为tidebuy.key(如果有这个.key文件可以跳过这一步,如果是自己按上面Godaddy购买证书生成csr文件就已经有了这个key文件)

注:如果证书在iis服务器上使用.可以从iis服务器导出一份证书,tidebuy.pfx然后提取key

openssl pkcs12 -in tidebuy.pfx -nocerts -nodes -out tidebuy.key

3.将tidebuy.crt 和tidebuy.key放入nginx.conf配置文件中。 重启nginx

/etc/nginx/nginx.conf

server { listen 443 ssl; server_name localhost:8443; ssl on; ssl_certificate /data/cert/tidebuy.crt; ssl_certificate_key /data/cert/tidebuy.key; location / { proxy_pass https://localhost:8443; } }

- crt转换pem

openssl x509 -in tidebuy.crt -out tidebuy.pem

- key转换pem

openssl rsa -in tidebuy.key -out tidebuy.pem

- crt转换pfx

openssl pkcs12 -export -inkey reassurepay.key -in reassurepay.crt -out reassurepay.pfx

自制证书

在部署 Nginx 部分,需要先生成自签名 SSL 证书,因为后面不想在 docker pull 的时候还要带一个端口!这里需要 2 个域名,一个用来展示 nexus 前台,另一个用做 docker 仓库,比如:

- nexus 前台:

repo.ald.com - docker 仓库:

idocker.io

1.安装nginx

yum -y install nginx

2.生成证

这里推荐一个一键生成工具,大家可以尝试使用:https://github.com/Fishdrowned/ssl ,使用方法请参考作者说明。

Ps:如果你打算做外网仓库服务,那也可以去申请一个免费SSL证书,我这边是内部oa域名使用,所以只能用自签名证书了。

创建证书方式如下:

#直接切换到应用目录 # cd /etc/nginx/conf.d/ #下载工具 # git clone https://github.com/Fishdrowned/ssl.git Cloning into 'ssl'... remote: Enumerating objects: 106, done. remote: Total 106 (delta 0), reused 0 (delta 0), pack-reused 106 Receiving objects: 100% (106/106), 171.53 KiB | 286.00 KiB/s, done. Resolving deltas: 100% (48/48), done. #生成证书 # cd ssl # ./gen.cert.sh idocker.io Removing dir out Creating output structure Done Generating a 2048 bit RSA private key ......+++ ......................................................................................................................+++ writing new private key to 'out/root.key.pem' ----- Generating RSA private key, 2048 bit long modulus ...............................................................................+++ .................................+++ e is 65537 (0x10001) Using configuration from ./ca.cnf Check that the request matches the signature Signature ok The Subject's Distinguished Name is as follows countryName :PRINTABLE:'CN' stateOrProvinceName :ASN.1 12:'Guangdong' localityName :ASN.1 12:'Guangzhou' organizationName :ASN.1 12:'Fishdrowned' organizationalUnitName:ASN.1 12:'idocker.io' commonName :ASN.1 12:'*.idocker.io' Certificate is to be certified until Jun 12 04:29:18 2022 GMT (730 days) Write out database with 1 new entries Data Base Updated Certificates are located in: lrwxrwxrwx 1 root root 37 6月 12 12:29 /etc/nginx/conf.d/ssl/out/idocker.io/idocker.io.bundle.crt -> ./20200612-1229/idocker.io.bundle.crt lrwxrwxrwx 1 root root 30 6月 12 12:29 /etc/nginx/conf.d/ssl/out/idocker.io/idocker.io.crt -> ./20200612-1229/idocker.io.crt lrwxrwxrwx 1 root root 15 6月 12 12:29 /etc/nginx/conf.d/ssl/out/idocker.io/idocker.io.key.pem -> ../cert.key.pem lrwxrwxrwx 1 root root 11 6月 12 12:29 /etc/nginx/conf.d/ssl/out/idocker.io/root.crt -> ../root.crt

3.配置nginx

vim /etc/nginx/nginx.conf #默认nginx配置文件位置

# ip地址可以换成内网ip upstream nexus_docker_get { server 127.0.0.1:8089; } upstream nexus_docker_put { server 127.0.0.1:8088; } server { listen 80; listen 443 ssl; server_name idocker.io; access_log /var/log/nginx/idocker.io.log; # 证书 ssl_certificate /etc/nginx/conf.d/ssl/out/idocker.io/idocker.io.crt; # 证书路径根据上面生成的来定 ssl_certificate_key /etc/nginx/conf.d/ssl/out/idocker.io/idocker.io.key.pem; ssl_protocols TLSv1.1 TLSv1.2; ssl_ciphers '!aNULL:kECDH+AESGCM:ECDH+AESGCM:RSA+AESGCM:kECDH+AES:ECDH+AES:RSA+AES:'; ssl_prefer_server_ciphers on; ssl_session_cache shared:SSL:10m; # disable any limits to avoid HTTP 413 for large image uploads client_max_body_size 0; # required to avoid HTTP 411: see Issue #1486 (https://github.com/docker/docker/issues/1486) chunked_transfer_encoding on; # 设置默认使用推送代理 set $upstream "nexus_docker_put"; # 当请求是GET,也就是拉取镜像的时候,这里改为拉取代理,如此便解决了拉取和推送的端口统一 if ( $request_method ~* 'GET') { set $upstream "nexus_docker_get"; } # 只有本地仓库才支持搜索,所以将搜索请求转发到本地仓库,否则出现500报错 if ($request_uri ~ '/search') { set $upstream "nexus_docker_put"; } index index.html index.htm index.php; location / { proxy_pass http://$upstream; proxy_set_header Host $host; proxy_connect_timeout 3600; proxy_send_timeout 3600; proxy_read_timeout 3600; proxy_set_header X-Real-IP $remote_addr; proxy_buffering off; proxy_request_buffering off; proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for; proxy_set_header X-Forwarded-Proto http; } }

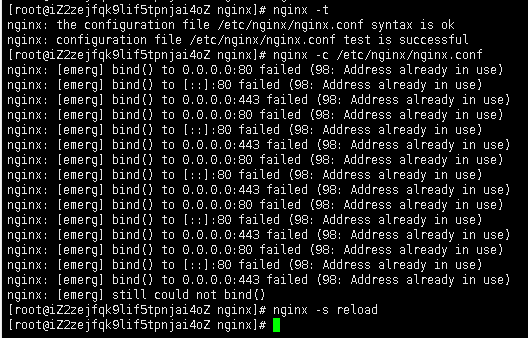

检查没有问题的话,就可以启动nginx了。重启报错:nginx: [error] invalid PID number "" in "/usr/local/var/run/nginx/nginx.pid"

nginx -t

nginx -c /etc/nginx/nginx.conf #指定一个特定的nginx加载配置文件。

nginx -s reload

4.客户端配置

部署完成之后,我们就可以找一台测试机器进行测试了,不过因为我们刚刚定义的是内部使用的域名,所以需要在测试机器上写hosts解析,并将证书拷贝过去,否则会报不信任的错误。

在上文介绍的一键生成自签名工具中,会生成一个根证书,名称为/etc/nginx/conf.d/ssl/out/idocker.io/root.crt,我们将这个文件上传到客户端服务器的 /etc/docker/certs.d/idocker.io 目录即可(注意目录需要创建,最后的文件夹名称和仓库域名保持一致:idocker.io)。

docker和nginx在同一台机器:

#本地机器 echo "127.0.0.1 idocker.io" >> /etc/hosts mkdir -p /etc/docker/certs.d/idocker.io cp /etc/nginx/conf.d/ssl/out/idocker.io/root.crt /etc/docker/certs.d/idocker.io

docker和nginx不在同一台机器,现在到一台新主机192.168.75.10上测试:

# 主机192.168.75.10上的操作 echo "192.168.75.11 idocker.io" >> /etc/hosts mkdir -p /etc/docker/certs.d/idocker.io # 然后去nexus主机上,将刚才的证书拷过来 scp root.crt root@192.168.75.10:/etc/docker/certs.d/idocker.io

接下来,就可以开始真正的使用了。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· AI与.NET技术实操系列:基于图像分类模型对图像进行分类

· go语言实现终端里的倒计时

· 如何编写易于单元测试的代码

· 10年+ .NET Coder 心语,封装的思维:从隐藏、稳定开始理解其本质意义

· .NET Core 中如何实现缓存的预热?

· 分享一个免费、快速、无限量使用的满血 DeepSeek R1 模型,支持深度思考和联网搜索!

· 基于 Docker 搭建 FRP 内网穿透开源项目(很简单哒)

· ollama系列01:轻松3步本地部署deepseek,普通电脑可用

· 25岁的心里话

· 按钮权限的设计及实现