CTF-WeChall-第一天

2020.09.09

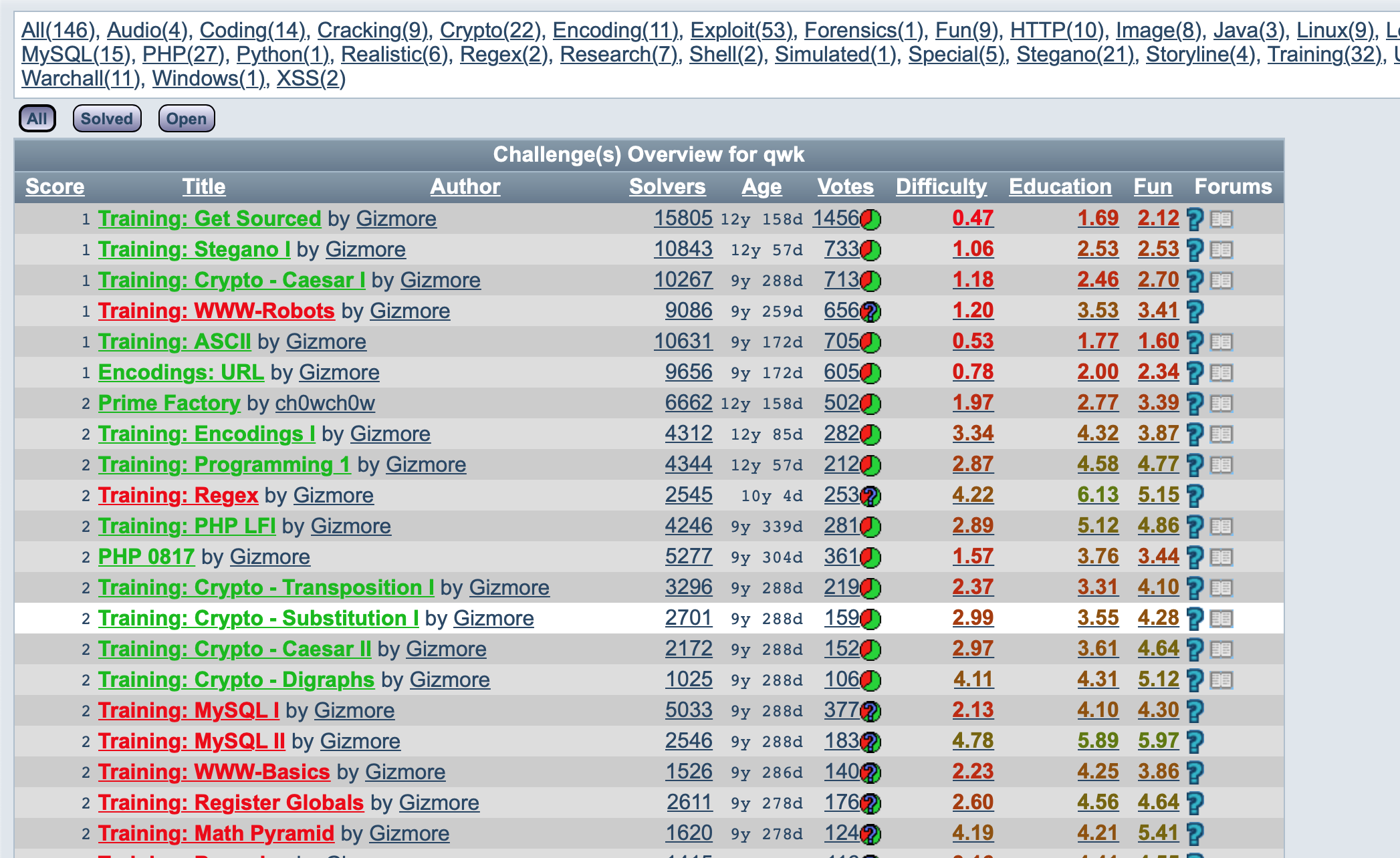

今天来了一个新平台,WeChall,从简单的开始做,才能找到自信……i春秋的题做自闭了🤷♂️

经验积累

- %00能截断php中的字符串

- 然后好像就没了……当时做的时候忘了总结一波了……现在做完了啥也想不起来了

好贴

PHP代码安全【PHP弱口令、加密函数、绕过函数】/CTF代码审计题

CTF中常见的 PHP 弱类型漏洞总结

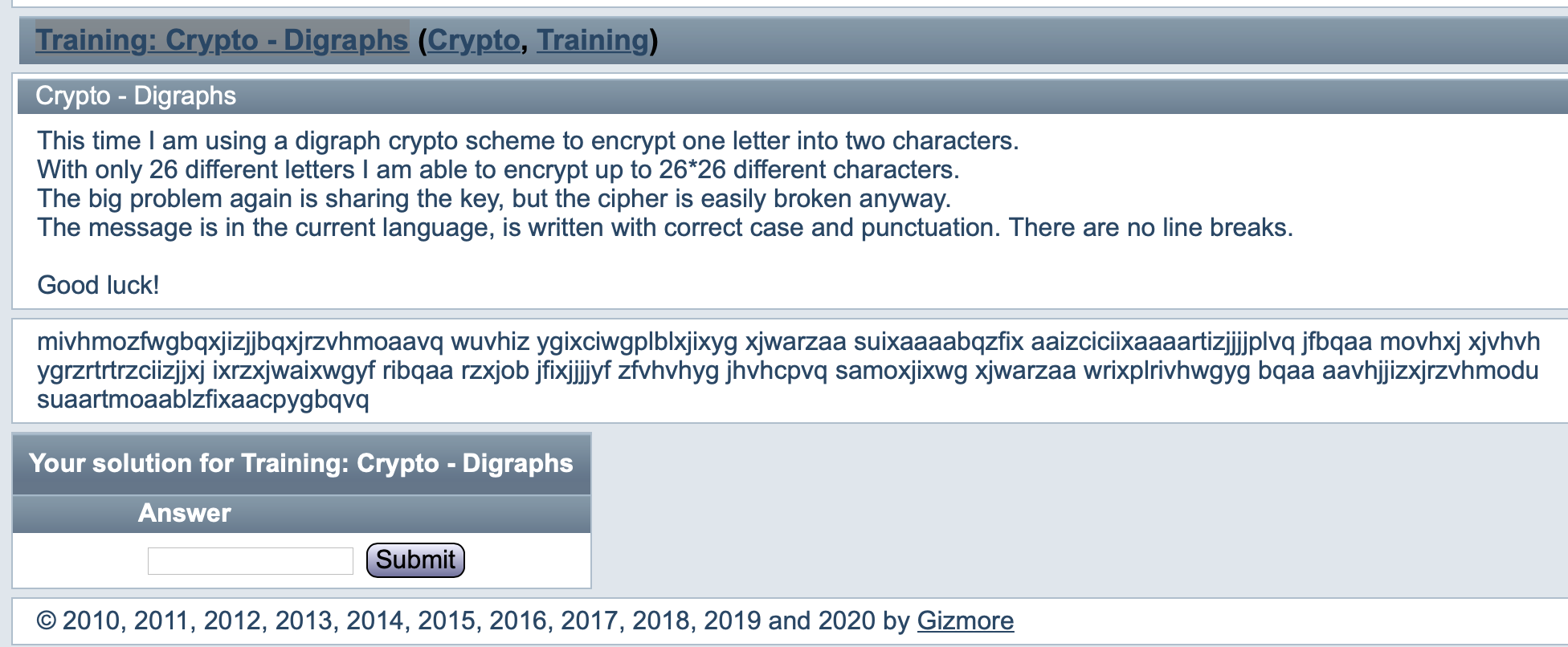

Training: Crypto - Digraphs

单独说一下这个题,因为我感觉自己是个大聪明🤓

这道题意思很明确,就是两个字母代替正常中的一个字母,我看的一个大佬的做法是这样的,我感觉比较麻烦,所以我就自己搞了一个hhhhh

思路

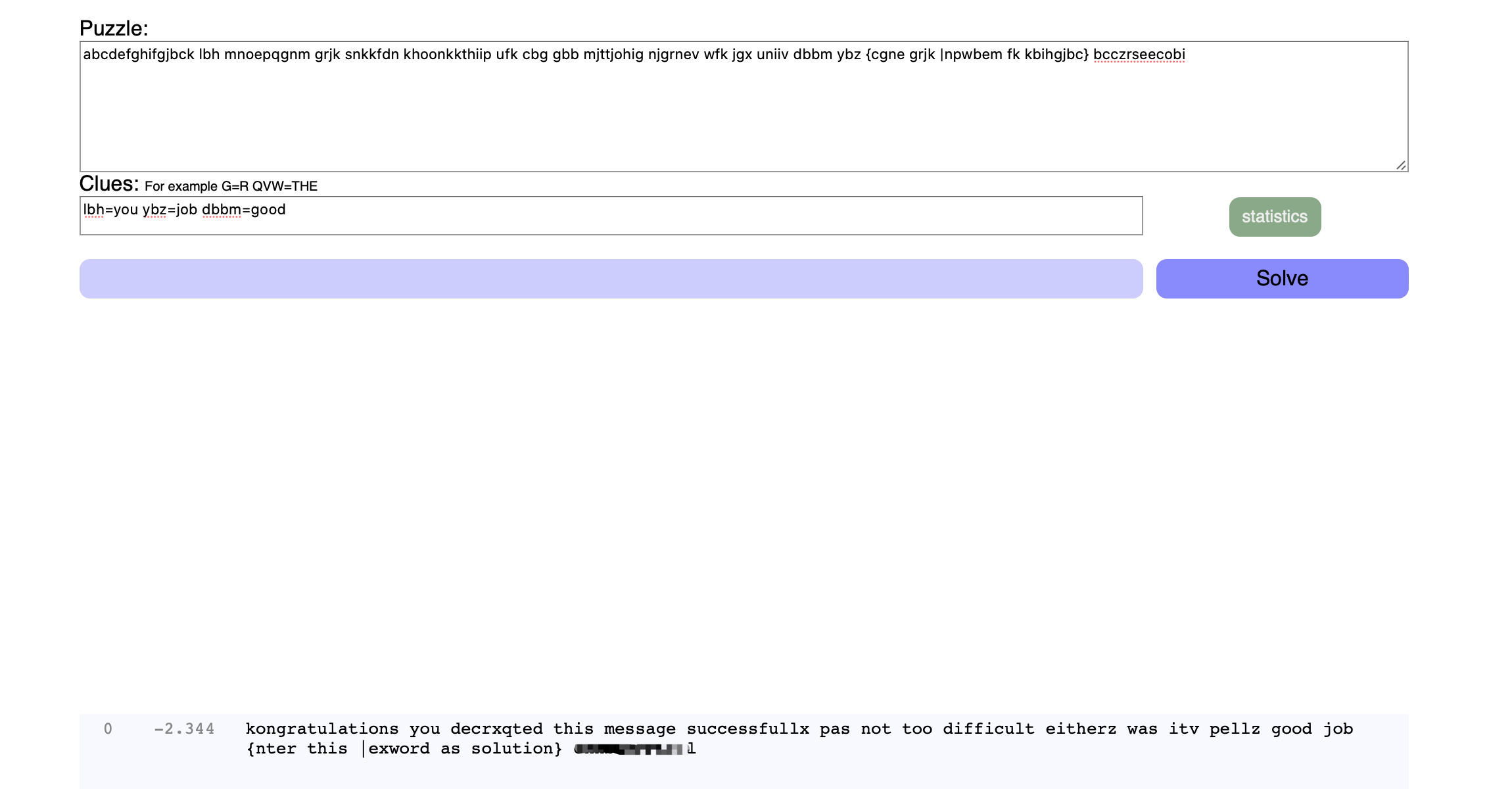

- 弄个脚本把字符每两个一组提取出来,第一组用对应‘a’,第二组对应‘b’,依次形成字典

- 用生成的字典把整个字符串输出出来

- 现在这个字符串就相当于是一般的置换密码,可能稍微复杂一点,但是无伤大雅

- 把得到的字符串放在破解置换密码的网站,利用英语单词的字母出现频率好像是,多试两次就能得到结果

- hhhh舒服了

脚本如下:

miwen = '密文字符串'.split(' ')

dic = {}

res = ''

for i in miwen:

for j in range(0,len(i),2): #每两个字母一组

# a.append(i[j,j+2])

if i[j:j+2] in dic: #如果字典里有,那就直接加到结果中

res += dic[i[j:j+2]]

else : #如果字典里没有,那就先添加到字典里,然后再加到结果里

dic.setdefault(i[j:j+2],chr(ord('a')+len(dic)))

res += dic[i[j:j+2]]

res += ' '

print(dic)

print(res)

开心就完事了🥱

赠人玫瑰🌹手有余香

能帮到你我很高兴

您的赞👍是我前进的动力,奥力给

Thanks for watching!

赠人玫瑰🌹手有余香

能帮到你我很高兴

您的赞👍是我前进的动力,奥力给

Thanks for watching!