信息收集(三)

目录

端口服务信息

"端口"是英文port的意译,可以认为是设备与外界通讯交流的出口。端口可分为虚拟端口和物理端口,其中虚拟端口指计算机内部或交换机路由器内的端口,不可见。例如计算机中的80端口、21端口、23端口等。物理端口又称为接口,是可见端口,计算机背板的RJ45网口,交换机路由器集线器等RJ45端口。电话使用RJ11插口也属于物理端口的范畴。如果把IP地址比作一间房子 ,端口就是出入这间房子的门。真正的房子只有几个门,但是一个IP地址的端口可以65536(即:2^16)个之多!端口是通过端口号来标记的,端口号只有整数,范围是从0 到65535。

端口扫描思路和代码实现

查看本机端口信息

对于本机端口信息,我们可以用以下两条命令来查询相应端口有没有开放。

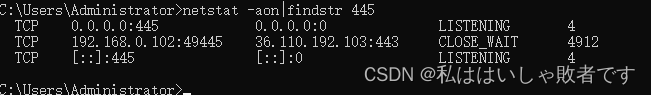

windows:

netstat -aon|findstr 445 #查看本机445端口有没有运行

linux:

netstat -an|grep 22 #查看本机22端口是否启动

远程机器端口

对于远程机器端口信息,我们可以借助telnet等命令进行扫描。

telnet:

telnet IP Port

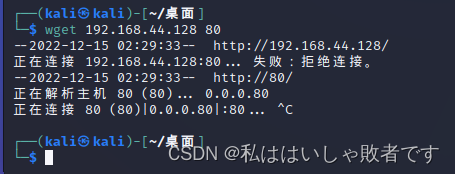

wget:

wget IP port

如上图显示连接失败,则表示未开放。

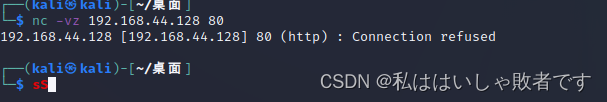

nc:

nc -vz IP Port

如上图显示连接失败,则表示未开放。

常见端口及漏洞

分类

1、文件共享服务2、远程连接服务3、Web应用服务4、数据库服务5、邮件服务6、网络常见协议7、其他服务端口

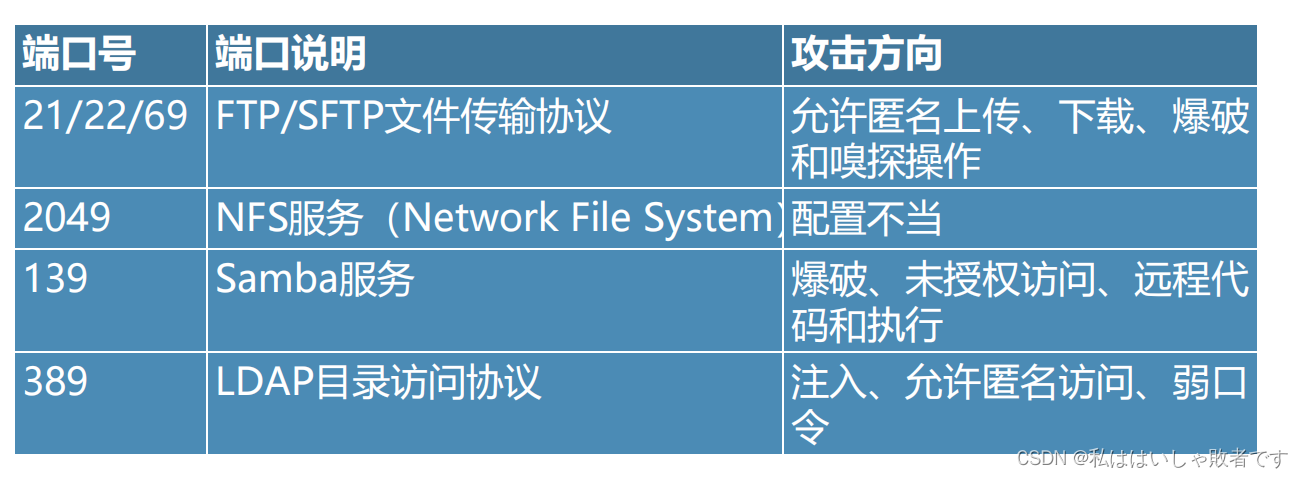

文件共享服务端口

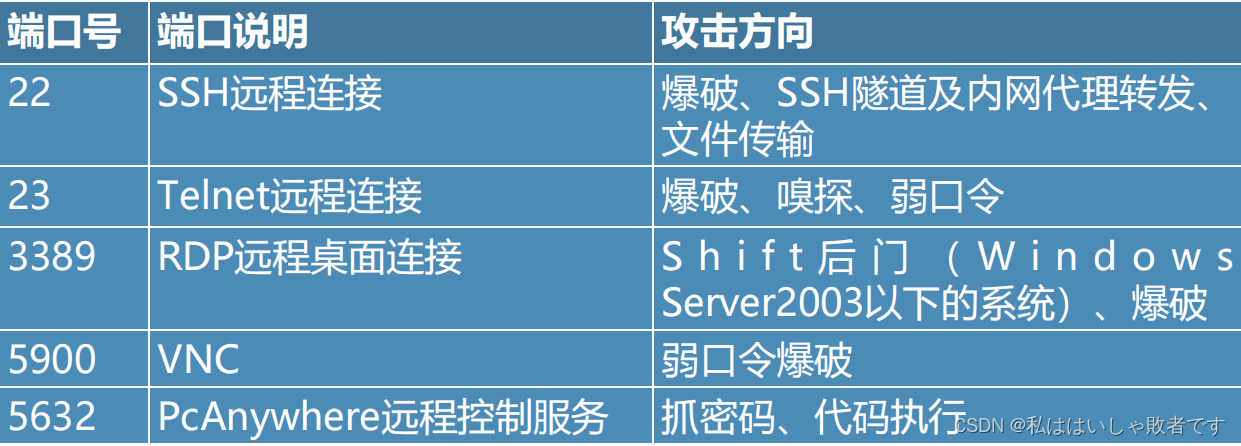

远程连接服务端口

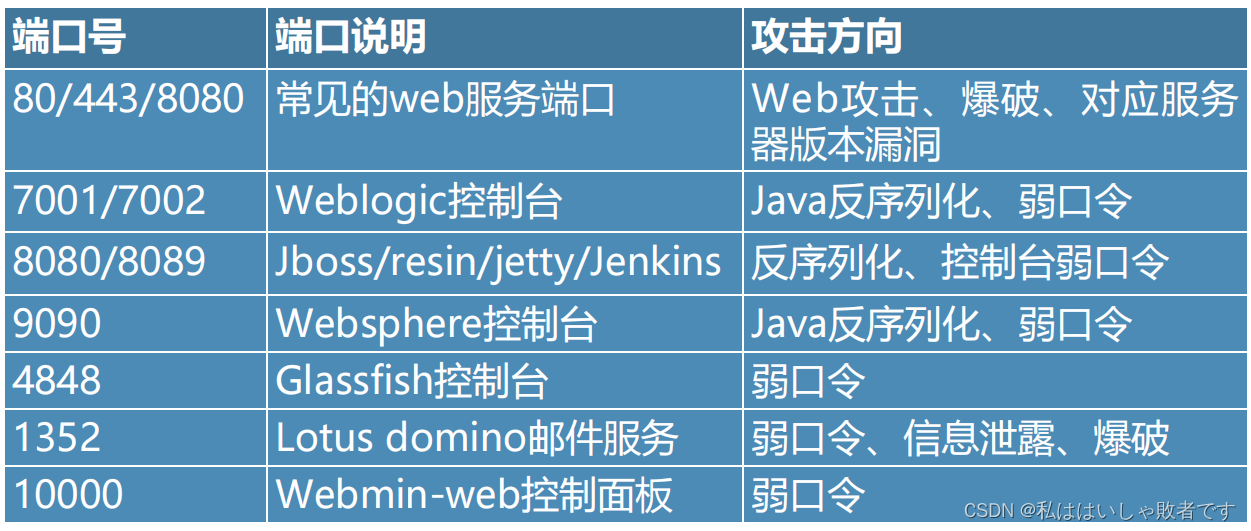

web应用服务端口

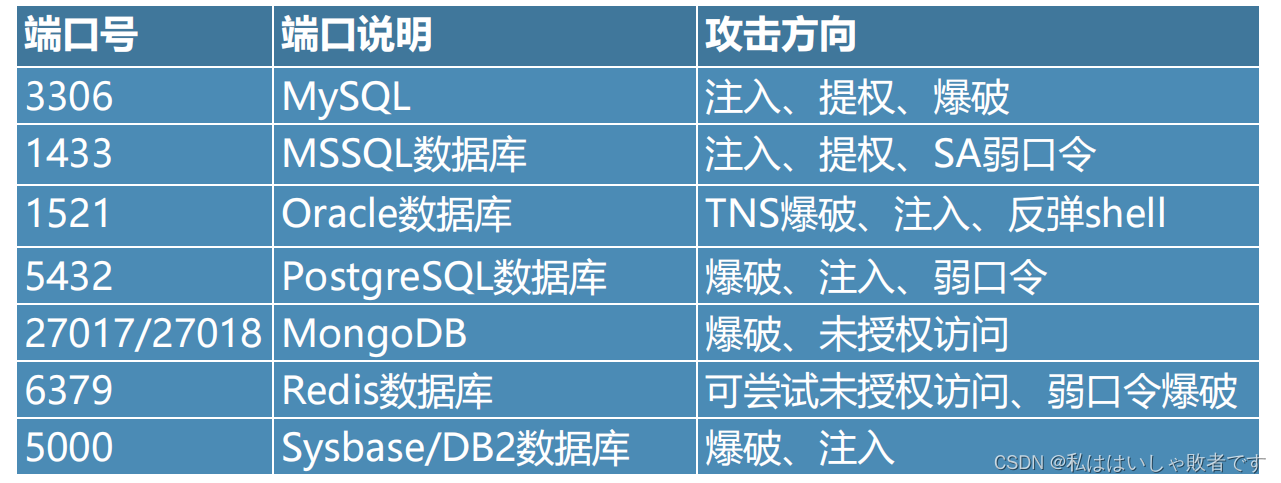

数据库服务端口

邮件服务端口

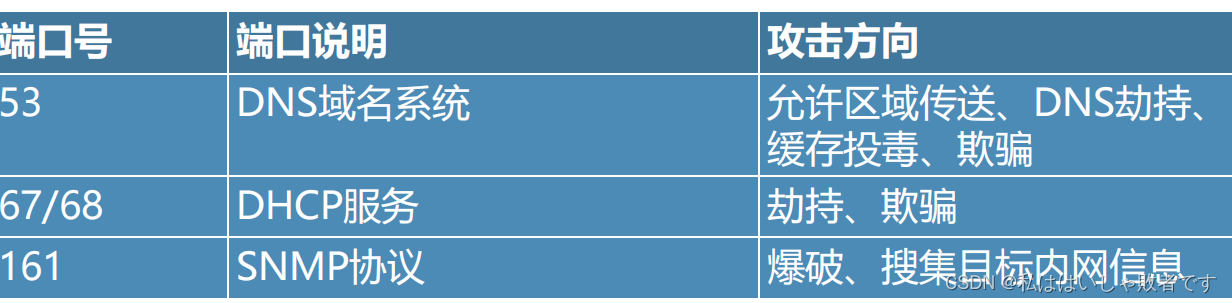

网络常见协议端口

特殊服务端口

端口扫描工具

Nmap

下载地址:https://nmap.org/

nmap IPnmap --helpl TARGET SPECIFICATION:目标,对什么进行扫描,比如是域名、IP或者网络l HOST DISCOVERY:主机发现,怎么对主机进行扫描,比如简单扫描,还是全部扫一遍,或者用相应的协议扫l SCAN TECHNIQUES:扫描技术,协议的设置l PORT SPECIFICATION AND SCAN ORDER:端口和扫描顺序设置l SERVICE/VERSION DETECTION:服务和版本识别l SCRIPT SCAN:使用脚本,nmap本身内置了大量的lua脚本,而且还可以自己编写脚本l OS DETECTION:操作系统识别l TIMING AND PERFORMANCE:时间和性能设置,比如扫描频率、重试次数等等l FIREWALL/IDS EVASION AND SPOOFING:防火墙绕过和欺骗,比如使用代理,假IP等l OUTPUT:把扫描接出输出到文件l MISC: 启用IPv6等等配置

nmap本身内置了大量的lua脚本,而且还可以自己编写脚本ls /usr/share/nmap/scripts/ | wc -l

脚本全部清单:https://nmap.org/nsedoc/index.html

例如:

nmap 192.168.142.137 --script http-enum 列举HTTP服

务

nmap --script=auth 绕过鉴权

nmap --script=brute 暴力破解

nmap --script=vuln 扫描漏洞、

常用参数

简单扫描nmap -sP 192.168.142.137指定端口或范围扫描:nmap -p0-65535 192.168.142.137探测操作系统:nmap -O 192.168.142.137只进行主机发现,不进行端口扫描nmap -sn 192.168.40.195/24