Weblogic漏洞复现:CVE-2020-14882未授权代码执行

01WebLogic简介

-

WebLogic是美国Oracle公司出品的一个application server,确切的说是一个基于JAVAEE架构的中间件,WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。将Java的动态功能和Java Enterprise标准的安全性引入大型网络应用的开发、集成、部署和管理之中。

-

WebLogic是美商Oracle的主要产品之一,是并购BEA得来。是商业市场上主要的Java(J2EE)应用服务器软件(application server)之一,是世界上第一个成功商业化的J2EE应用服务器, 已推出到12c(12.2.1.4) 版。而此产品也延伸出WebLogic Portal,WebLogic Integration等企业用的中间件(但当下Oracle主要以Fusion Middleware融合中间件来取代这些WebLogic Server之外的企业包),以及OEPE(Oracle Enterprise Pack for Eclipse)开发工具。

02漏洞简介

- 未经身份验证的远程攻击者可能通过构造特殊的 HTTP GET请求,利用该漏洞在受影响的 WebLogic Server 上执行任意代码。它们均存在于WebLogic的Console控制台组件中。此组件为WebLogic全版本默认自带组件,且该漏洞通过HTTP协议进行利用。将CVE-2020-14882和CVE-2020-14883进行组合利用后,远程且未经授权的攻击者可以直接在服务端执行任意代码,获取系统权限。

03靶机环境

-

Win10 x64

-

java版本1.8.0_252

-

weblogic版本 12.2.1.4

04漏洞环境搭建

1、复现环境下载:

https://www.oracle.com/middleware/technologies/weblogic-server-downloads.html

2、以管理员运行cmd,cd到安装包目录,输入java -jar fmw_12.2.1.4.0_wls_lite_generic.jar启动安装

3、默认下一步,安装类型选择含示例的完整安装包。

4、安装完成,点击自动启动快速入门配置向导。

5、配置,输入密码,最后点击启动域。

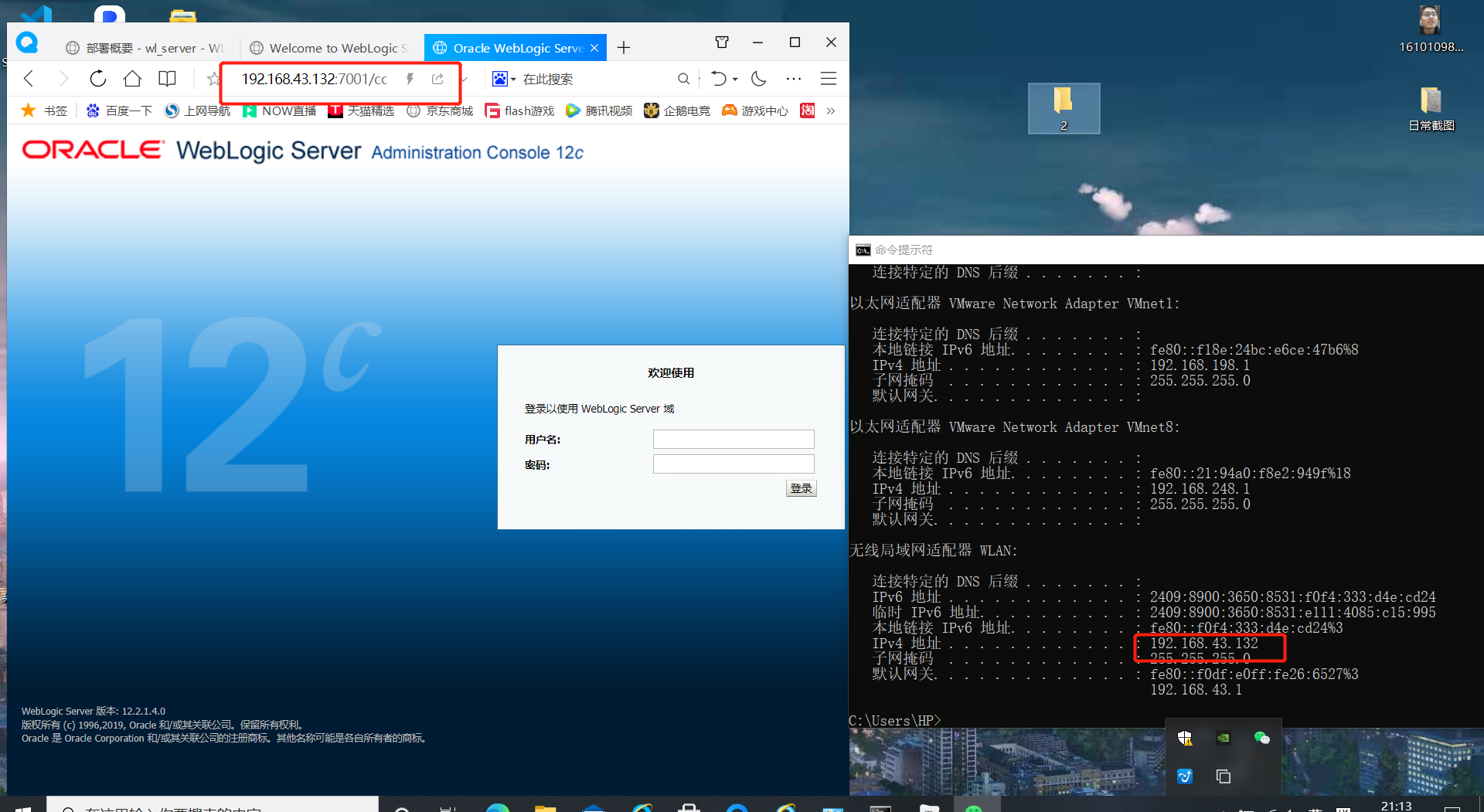

6、访问http://192.168.43.132:7001/console.出现此界面

05漏洞复现

-

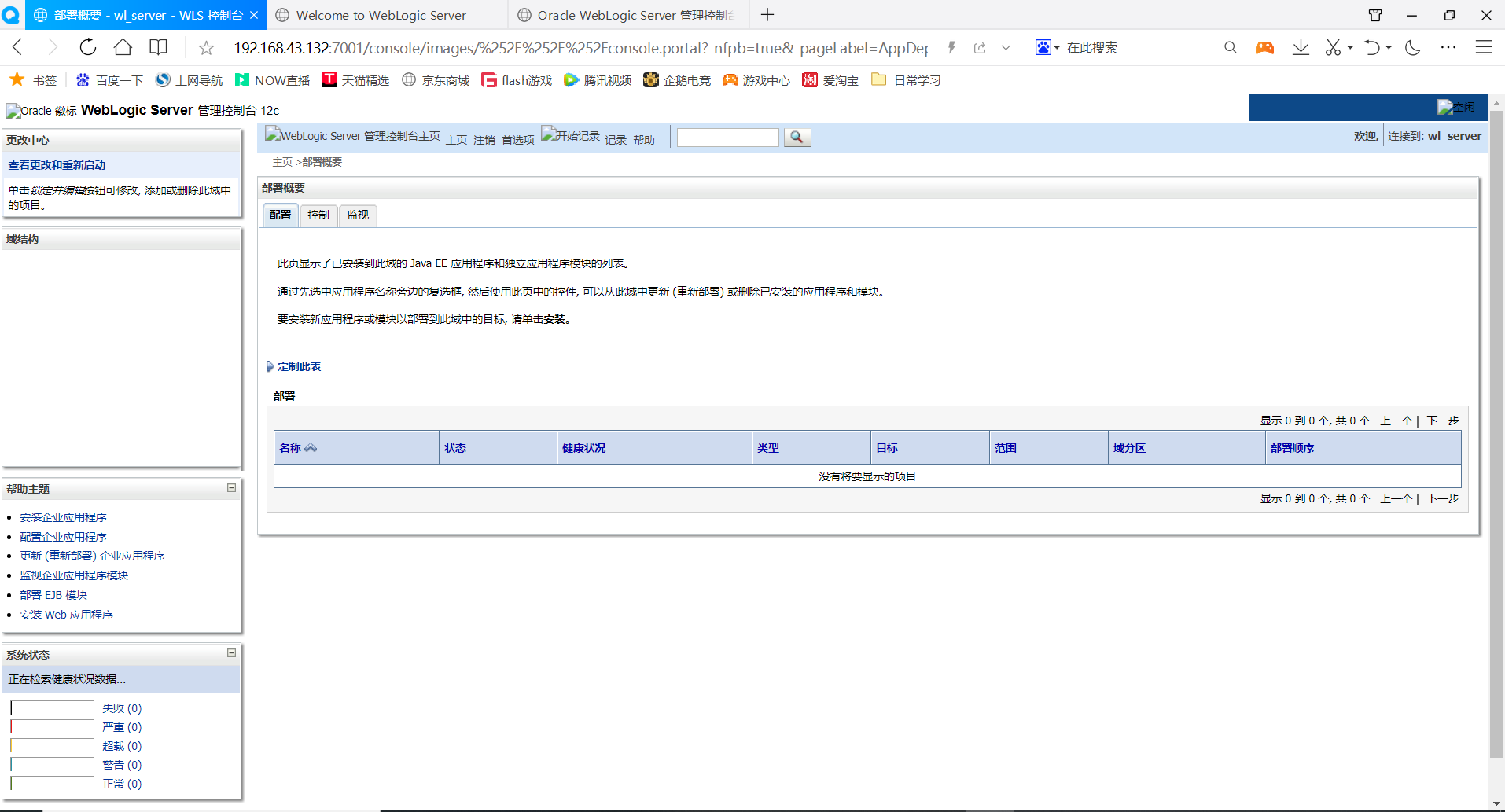

构造以下链接,可以直接未授权访问到后台(不需要密码):

-

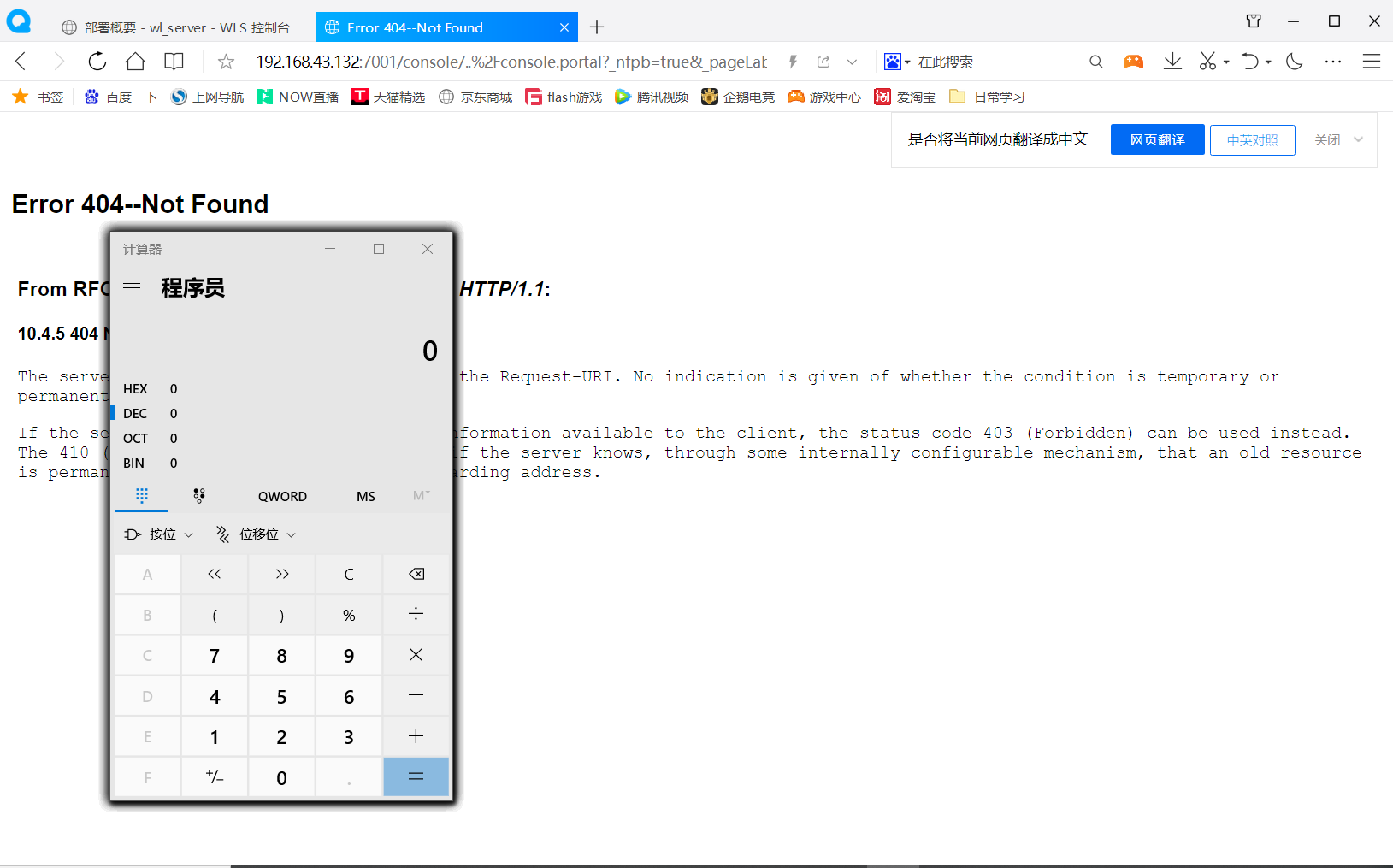

命令执行代码如下,尝试弹出计算器

浙公网安备 33010602011771号

浙公网安备 33010602011771号