SSO单点登录需要解决的问题和在实施方案过程中必须解决的问题概要。单点登录,不仅仅是需要统一认证就可以了,在实际项目实践中还需要解决很多实际问题。如:单点登录之后的退出,同原系统的兼容,跨站点域名访问等等。

一、单点登录概述

一、单点登录概述

在现有的应用程序中实现单点登录解决方案(single sign-on,SSO,即登录一次,就可以向所有网络资源验证用户的身份)是非常困难的,但是在构建复杂的门户时,每个开发人员都要面对这个问题。因为门户需要与后端资源集成,而每个后端资源都有自己的身份验证需求,所以门户常常必须向用户提供单点登录特性。

在工作中不难发现,对各种门户应用程序的需求正在增长。门户的技术和功能性需求变得越来越复杂了。尽管出现了可以构建简单门户的工具,但是门户与远程或遗留数据源的集成问题仍然不容易解决。其中一个问题就是身份验证。

身份验证是个复杂的问题。门户需要向后端数据源和应用程序验证用户的身份,但是这些应用程序可能具有互不相同的底层安全基础设施。理想的最高效的身份验证解决方案是单点登录(single sign-on,SSO) 解决方案;在这种解决方案中,用户只需要登录一次,就可以向所有网络资源验证他的身份。

关于CAS 单点登录需要解决的问题要点,在这里就不一一讲述,下边是详细说明这些内容的地址:

http://www.po-soft.com/blog/single/31.html

二、cas概述

注意,在采用 CAS 协议时,应用程序不会看到用户的密码。CAS 服务器执行身份验证,只有它能够看到用户的密码。这会增强安全性,因为用户名和密码并不通过网络传递给其他应用程序。

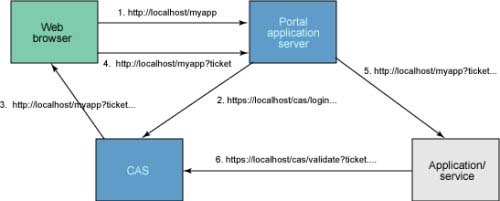

下图说明了在集成了 CAS 服务器的系统中身份验证是如何执行的。

下面是这个身份验证协议中的主要步骤。

- 用户尝试使用应用程序的 URL 访问应用程序。用户被重定向到 CAS 登录 URL,采用的是 HTTPS 连接,他请求的服务的名称作为参数传递。这时向用户显示一个用户名/密码对话框。

- 用户输入 ID 和密码,CAS 对他进行身份验证。如果身份验证失败,目标应用程序根本不会知道这个用户曾经试图访问它 —— 用户在 CAS 服务器上就被拦住了。

- 如果身份验证成功,CAS 就将用户重定向回目标应用程序,并在 URL 中附加一个称为 ticket 的参数。然后,CAS 尝试创建一个称为 ticket-granting cookie 的内存 cookie。这是为了以后进行自动的重新验证;如果存在这个 cookie,就表示这个用户已经成功地登录了,用户就不需要再次输入他的用户名和密码。

- 然后,应用程序要检查这个 ticket 是否正确,以及是否代表一个有效用户;检查的方法是,打开一个 HTTPS 连接来调用 CAS

servicidateURL,并作为参数传递 ticket 和服务名称。CAS 检查这个 ticket 是否有效,以及是否与请求的服务相关联。如果检查成功,CAS 就将用户名返回给应用程序。

三、CAS SSO单点登录基础实践

由于篇幅有限,下面是有关CAS SSO单点登录基础实践的链接地址:

浙公网安备 33010602011771号

浙公网安备 33010602011771号