查看网络配置

ifconfig(查看网络接口信息)

[root@localhost ~]# rpm -qi net-tools Name : net-tools Version : 2.0 Release : 0.22.20131004git.el7 Architecture: x86_64 Install Date: 2022年10月11日 星期二 10时13分02秒 Group : System Environment/Base Size : 938986 License : GPLv2+ Signature : RSA/SHA256, 2017年10月11日 星期二 02时30分02秒, Key ID 24c6a8a7f4a80eb5 Source RPM : net-tools-2.0-0.22.20131004git.el7.src.rpm Build Date : 2017年08月03日 星期四 17时17分34秒 Build Host : c1bm.rdu2.centos.org Relocations : (not relocatable) Packager : CentOS BuildSystem <http://bugs.centos.org> Vendor : CentOS URL : http://sourceforge.net/projects/net-tools/ Summary : Basic networking tools Description : The net-tools package contains basic networking tools, including ifconfig, netstat, route, and others. Most of them are obsolete. For replacement check iproute package.

基本用法:

| 格式 | 含义 |

| ifconfig | 显示当前主机中已启用(活动)的网络接口信息。 |

| ifconfig -a | 显示所有网络接口(包括没有启动的网卡) |

| ifconfig 具体网卡名称 | 只显示具体网卡的详细信息(无论是否启用) |

| ifconfig 网卡名称 up/down | 表示开启或关闭指定网卡 |

| ifconfig 网络接口 IP地址[/子网掩码长度] | 新建临时IP地址(添加一块虚拟网卡) |

| ifconfig -s | 查看通讯情况 |

查看所有启用的网络接口信息

在不带任何选项和参数执行ifconfig命令时,将显示当前主机中已启用(活动)的网络接口信息。

网卡名称详解:

ens33:第一块以太网的名称详解。

“ens33”中的:

- “en"是”EtherNet"的缩写,表示网卡类型为以太网;

- “s"表示热插拔插槽上的设备(hot-plug Slot);

- 数字“33”表示插槽编号。

[root@localhost ~]# ifconfig

ens33: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 192.168.32.10 netmask 255.255.255.0 broadcast 192.168.32.255

inet6 fe80::3472:123c:a468:4387 prefixlen 64 scopeid 0x20<link>

ether 00:0c:29:2a:03:4e txqueuelen 1000 (Ethernet)

RX packets 113983 bytes 120323055 (114.7 MiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 21870 bytes 2046586 (1.9 MiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

lo: flags=73<UP,LOOPBACK,RUNNING> mtu 65536

inet 127.0.0.1 netmask 255.0.0.0

inet6 ::1 prefixlen 128 scopeid 0x10<host>

loop txqueuelen 1 (Local Loopback)

RX packets 642 bytes 55674 (54.3 KiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 642 bytes 55674 (54.3 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

virbr0: flags=4099<UP,BROADCAST,MULTICAST> mtu 1500

inet 192.168.122.1 netmask 255.255.255.0 broadcast 192.168.122.255

ether 52:54:00:34:c1:33 txqueuelen 1000 (Ethernet)

RX packets 0 bytes 0 (0.0 B)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 0 bytes 0 (0.0 B)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

查看/开启/关闭/设置指定网卡

ifconfig 网卡名称 [up|down]

[root@localhost ~]# ifconfig ens33 ens33: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500 inet 192.168.72.10 netmask 255.255.255.0 broadcast 192.168.72.255 inet6 fe80::a5da:ff58:2c32:2b5f prefixlen 64 scopeid 0x20<link> ether 00:0c:29:18:b5:ff txqueuelen 1000 (Ethernet) RX packets 97597 bytes 8390076 (8.0 MiB) RX errors 0 dropped 0 overruns 0 frame 0 TX packets 187394 bytes 51899032 (49.4 MiB) TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

关闭、开启ens33网卡

[root@localhost ~]# ifconfig ens33 down //关闭 [root@localhost ~]# ifconfig ens33 up //开启

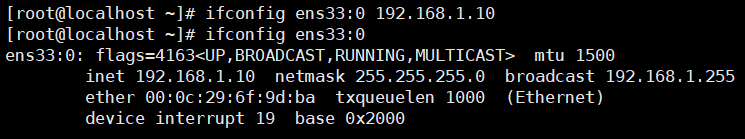

设置临时虚拟网卡

[root@localhost ~]# ifconfig ens33:0 192.168.1.10

[root@localhost ~]# ifconfig ens33:0

ens33:0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 192.168.1.10 netmask 255.255.255.0 broadcast 192.168.1.255

ether 00:0c:29:2a:03:4e txqueuelen 1000 (Ethernet)

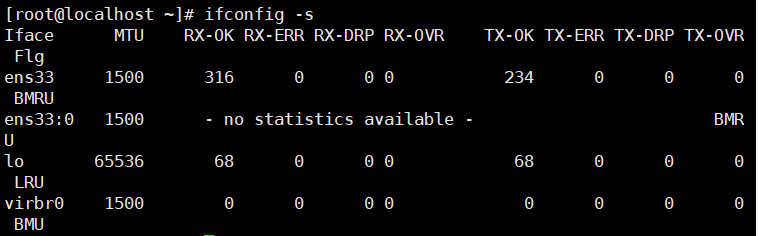

查看通讯情况

[root@localhost ~]# ifconfig -s

Iface MTU RX-OK RX-ERR RX-DRP RX-OVR TX-OK TX-ERR TX-DRP TX-OVR Flg

ens33 1500 316 0 0 0 234 0 0 0 BMRU

ens33:0 1500 - no statistics available - BMRU

lo 65536 68 0 0 0 68 0 0 0 LRU

virbr0 1500 0 0 0 0 0 0 0 0 BMU

增加临时网卡

[root@localhost ~]# ifconfig ens37 192.168.72.37/24

增加临时网卡也可使用 ip address实现:

|

1

2

3

|

ip address add 192.168.72.37/24 dev ens37 ip address del 192.168.72.37/24 dev ens37 |

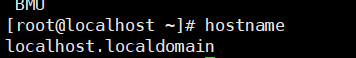

hostname——查看主机名称

查看或设置当前主机名

hostname [主机名]

示例

查看主机名称

[root@localhost ~]# hostname localhost.localdomain

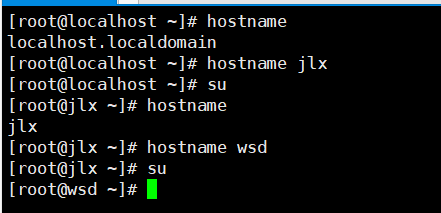

[root@localhost ~]# hostname localhost.localdomain [root@localhost ~]# hostname jlx [root@localhost ~]# su [root@jlx ~]# hostname jlx

永久修改主机名称,修改后重启生效:

- 法一:编辑配置文件/etc/hostname,该文件只对第一行生效。

- 法二:使用 “hostnamectl set-hostname 新主机名” 命令,该命令实际是修改了配置文件。

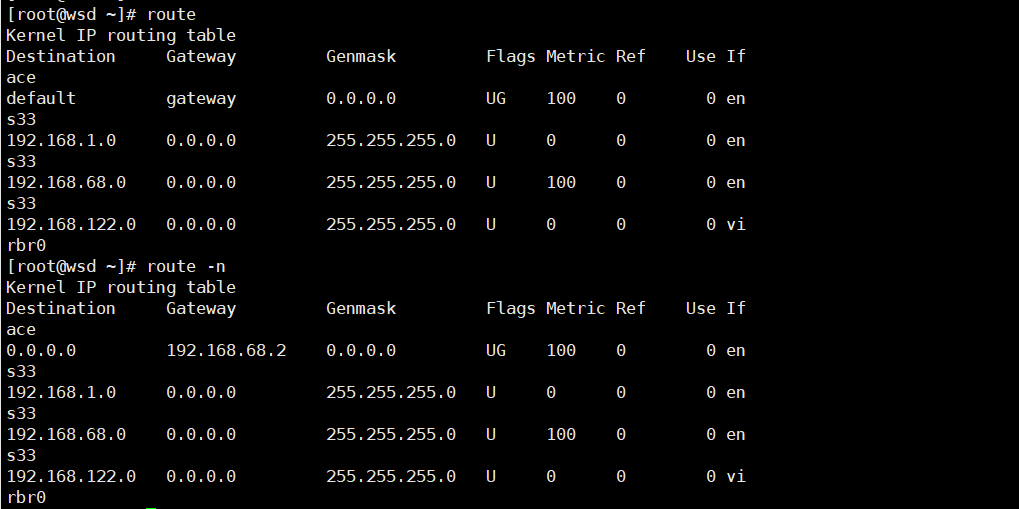

route(查看路由表条目)

服务器可以当路由使用。

格式

route //打印路由表 route -n //以数字形式显示路由信息 route add -net 网段地址 gw IP地址 //添加指定网段的路由记录 route del -net 网段地址 //删除指定网段的路由记录 route add default gw IP地址 //向路由表中添加默认网关记录 route del default gw IP地址 //删除路由表中默认的网关记录

示例

[root@wsd ~]# route

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

default gateway 0.0.0.0 UG 100 0 0 ens33

192.168.1.0 0.0.0.0 255.255.255.0 U 0 0 0 ens33

192.168.68.0 0.0.0.0 255.255.255.0 U 100 0 0 ens33

192.168.122.0 0.0.0.0 255.255.255.0 U 0 0 0 virbr0

[root@wsd ~]# route -n

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

0.0.0.0 192.168.68.2 0.0.0.0 UG 100 0 0 ens33

192.168.1.0 0.0.0.0 255.255.255.0 U 0 0 0 ens33

192.168.68.0 0.0.0.0 255.255.255.0 U 100 0 0 ens33

192.168.122.0 0.0.0.0 255.255.255.0 U 0 0 0 virbr0

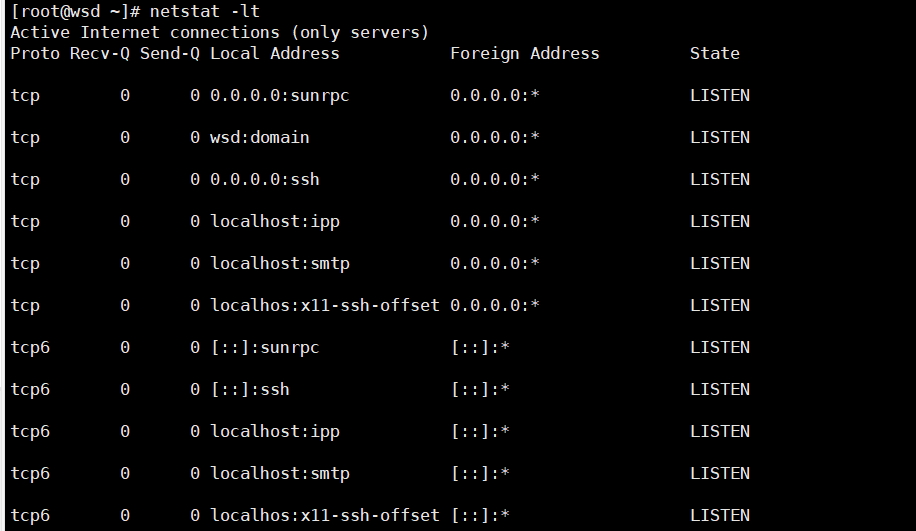

netstat(查看网络连接情况)

netstat命令是一个监控TCP/IP网络的非常有用的工具,它可以显示路由表、实际的网络连接以及每一个网络接口设备的状态信息。

格式:

netstat [选项]

常用选项

| 选项 | 作用 |

| -a | 显示主机中所有活动的网络连接信息(包括监听、非监听状态的服务端口)。 |

| -n | 拒绝显示别名,以数字的形式显示相关的主机地址、端口等信息 |

| -t | 查看TCP协议相关的信息。 |

| -u | 显示UDP协议相关的信息。 |

| -p | 显示与网络连接相关联的进程号、进程名称信息(该选项需要root权限) |

| -r | 显示路由表信息。 |

| -l | 显示处于监听状态(Listen)的网络连接及端口信息。 |

常用搭配:

netstat -a //列出所有端口 netstat -at //列出所有TCP端口 netstat -au //列出所有UDP端口 netstat -ax //列出所有unix端口 netstat -lt //列出处于监听状态的TCP端口 netstat -tnlp //直接使用ip地址列出所有处于监听状态的TCP端口,且加上程序名

示例:

netstat -lt,列出处于监听状态的TCP端口。

[root@wsd ~]# netstat -lt

Active Internet connections (only servers)

Proto Recv-Q Send-Q Local Address Foreign Address State

tcp 0 0 0.0.0.0:sunrpc 0.0.0.0:* LISTEN

tcp 0 0 wsd:domain 0.0.0.0:* LISTEN

tcp 0 0 0.0.0.0:ssh 0.0.0.0:* LISTEN

tcp 0 0 localhost:ipp 0.0.0.0:* LISTEN

tcp 0 0 localhost:smtp 0.0.0.0:* LISTEN

tcp 0 0 localhos:x11-ssh-offset 0.0.0.0:* LISTEN

tcp6 0 0 [::]:sunrpc [::]:* LISTEN

tcp6 0 0 [::]:ssh [::]:* LISTEN

tcp6 0 0 localhost:ipp [::]:* LISTEN

tcp6 0 0 localhost:smtp [::]:* LISTEN

tcp6 0 0 localhos:x11-ssh-offset [::]:* LISTEN

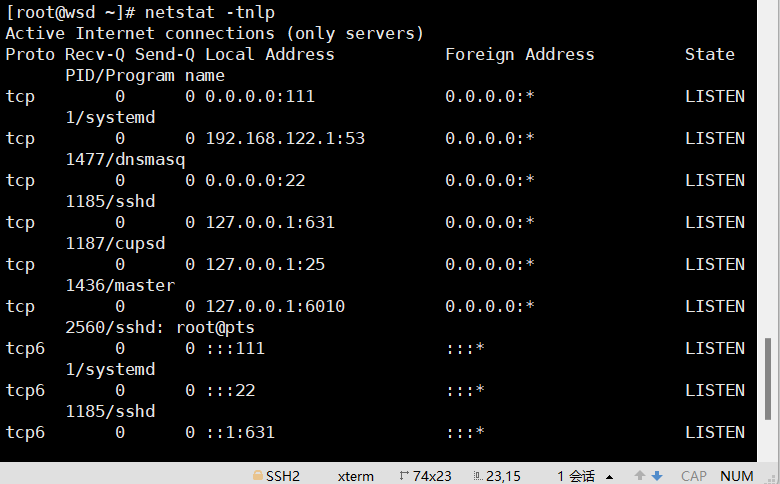

netstat -tnlp,直接使用ip地址列出所有处于监听状态的TCP端口,且加上程序名。

[root@wsd ~]# netstat -tnlp

Active Internet connections (only servers)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 0.0.0.0:111 0.0.0.0:* LISTEN 1/systemd

tcp 0 0 192.168.122.1:53 0.0.0.0:* LISTEN 1477/dnsmasq

tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 1185/sshd

tcp 0 0 127.0.0.1:631 0.0.0.0:* LISTEN 1187/cupsd

tcp 0 0 127.0.0.1:25 0.0.0.0:* LISTEN 1436/master

tcp 0 0 127.0.0.1:6010 0.0.0.0:* LISTEN 2560/sshd: root@pts

tcp6 0 0 :::111 :::* LISTEN 1/systemd

tcp6 0 0 :::22 :::* LISTEN 1185/sshd

tcp6 0 0 ::1:631 :::* LISTEN 1187/cupsd

tcp6 0 0 ::1:25 :::* LISTEN 1436/master

tcp6 0 0 ::1:6010 :::* LISTEN 2560/sshd: root@pts

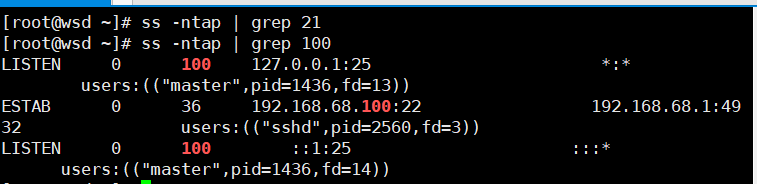

s(查看网络连接情况)

ss 命令:也可以查看网络连接情况,主要用于获取 socket 统计信息,它可以显示和 netstat 命令类似的输出内容。

但 ss 的优势在于它能够显示更多更详细的有关 TCP 和连接状态的信息,而且比 netstat 更快速更高效。

当服务器的socket连接数量变得非常大时,无论是使用netstat命令还是直接cat /proc/net/tcp,执行速度都会很慢。

ss快的秘诀在于,它利用到了TCP协议栈中tcp_diag。tcp_diag是一个用于分析统计的模块,可以获得Linux 内核中第一手的信息,这就确保了ss的快捷高效 ss命令是Linux CentOS 7中iproute软件包的一部分,默认已经安装。

| 选项 | 含义 |

| -t | tcp协议相关 |

| -u | udp协议相关 |

| -w | 套接字相关 |

| -x | unix sock相关 |

| -l | listen状态的连接 |

| -a | 所有 |

| -n | 数字格式 |

| -p | 相关的程序及PID |

| -e | 扩展的信息 |

| -m | 内存用量 |

| -o | 计时器信息 |

| -r | --resolve 把 IP 解释为域名,把端口号解释为协议名称 |

示例:

查看TCP协议下的21端口是否开启

[root@wsd ~]# ss -ntap | grep 21

[root@wsd ~]# ss -ntap | grep 100 //查看TCP协议下的100端口

LISTEN 0 100 127.0.0.1:25 *:* users:(("master",pid=1436,fd=13))

ESTAB 0 36 192.168.68.100:22 192.168.68.1:4932 users:(("sshd",pid=2560,fd=3))

LISTEN 0 100 ::1:25 :::* users:(("master",pid=1436,fd=14))

试网络连接

ping(测试网络连通性)

linux中,默认会一直ping下去, 按Ctrl+c 终止。

ping [选项] 目标主机

常用选项

| 选项 | 说明 |

| -w | 超时时间(在 deadline 秒后退出) |

| -c count | 指定发送报文的次数(ping指定次数后停止ping) |

| -i | 指定收发信息的间隔时间 |

| -s | 设置数据包的大小 |

| -n | 只输出数值 |

| -p | 设置填满数据包的范本样式 |

| -q | 不显示指令执行过程 |

| -R | 记录路由过程 |

| -t | 设置存活数值TTL的大小 |

| -v | 详细显示指令的执行过程 |

示例

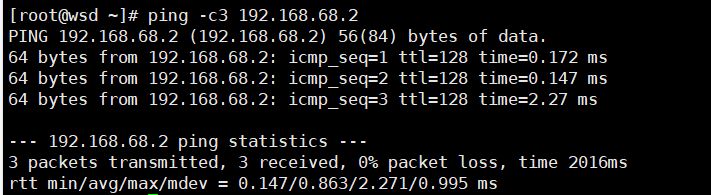

ping -c3,只ping3个包。

[root@wsd ~]# ping -c3 192.168.68.2 PING 192.168.68.2 (192.168.68.2) 56(84) bytes of data. 64 bytes from 192.168.68.2: icmp_seq=1 ttl=128 time=0.172 ms 64 bytes from 192.168.68.2: icmp_seq=2 ttl=128 time=0.147 ms 64 bytes from 192.168.68.2: icmp_seq=3 ttl=128 time=2.27 ms --- 192.168.68.2 ping statistics --- 3 packets transmitted, 3 received, 0% packet loss, time 2016ms rtt min/avg/max/mdev = 0.147/0.863/2.271/0.995 ms

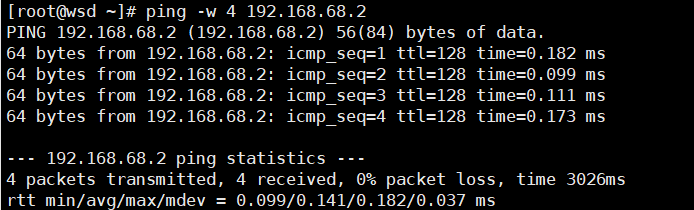

ping -w 4,等待时间为4秒,4秒后自动退出。

[root@wsd ~]# ping -w 4 192.168.68.2 PING 192.168.68.2 (192.168.68.2) 56(84) bytes of data. 64 bytes from 192.168.68.2: icmp_seq=1 ttl=128 time=0.182 ms 64 bytes from 192.168.68.2: icmp_seq=2 ttl=128 time=0.099 ms 64 bytes from 192.168.68.2: icmp_seq=3 ttl=128 time=0.111 ms 64 bytes from 192.168.68.2: icmp_seq=4 ttl=128 time=0.173 ms --- 192.168.68.2 ping statistics --- 4 packets transmitted, 4 received, 0% packet loss, time 3026ms rtt min/avg/max/mdev = 0.099/0.141/0.182/0.037 ms

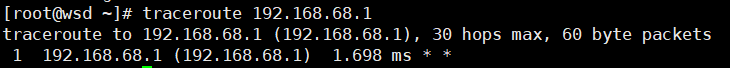

traceroute(跟踪数据包)

测试从当前主机到目的主机之间经过的网络节点。

traceroute 目标主机地址

示例

[root@wsd ~]# traceroute 192.168.68.1 traceroute to 192.168.68.1 (192.168.68.1), 30 hops max, 60 byte packets 1 192.168.68.1 (192.168.68.1) 1.698 ms * *

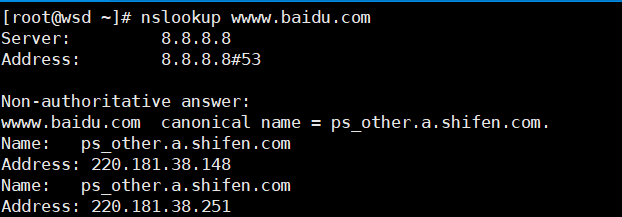

nslookup(域名解析)

测试DNS域名解析

nslookup 目标主机地址 [DNS服务器地址]

示例

[root@wsd ~]# nslookup wwww.baidu.com Server: 8.8.8.8 Address: 8.8.8.8#53 Non-authoritative answer: wwww.baidu.com canonical name = ps_other.a.shifen.com. Name: ps_other.a.shifen.com Address: 220.181.38.148 Name: ps_other.a.shifen.com Address: 220.181.38.251

posted on

posted on

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· TypeScript + Deepseek 打造卜卦网站:技术与玄学的结合

· 阿里巴巴 QwQ-32B真的超越了 DeepSeek R-1吗?

· 如何调用 DeepSeek 的自然语言处理 API 接口并集成到在线客服系统

· 【译】Visual Studio 中新的强大生产力特性

· 2025年我用 Compose 写了一个 Todo App