LDAP学习笔记之七:Centos7 搭建openldap+图形界面

一、安装说明

系统版本:CentOS 7.6

openldap版本:2.4.44

phpldapadmin版本:1.2.5

yum源:阿里base及epel

二、安装相关软件

# yum 安装相关包

yum install -y openldap openldap-clients openldap-servers

# 复制一个默认配置到指定目录下,并授权,这一步一定要做,然后再启动服务,不然生产密码时会报错

cp /usr/share/openldap-servers/DB_CONFIG.example /var/lib/ldap/DB_CONFIG

# 授权给ldap用户,此用户yum安装时便会自动创建

chown -R ldap. /var/lib/ldap/DB_CONFIG

# 启动服务,先启动服务,配置后面再进行修改

systemctl start slapd

systemctl enable slapd

# 查看状态,正常启动则ok

systemctl status slapd

三、修改openldap配置

从openldap2.4.23版本开始,所有配置都保存在/etc/openldap/slapd.d目录下的cn=config文件夹内,不再使用slapd.conf作为配置文件。配置文件的后缀为 ldif,且每个配置文件都是通过命令自动生成的,任意打开一个配置文件,在开头都会有一行注释,说明此为自动生成的文件,请勿编辑,使用ldapmodify命令进行修改

安装openldap后,会有三个命令用于修改配置文件,分别为ldapadd, ldapmodify, ldapdelete,顾名思义就是添加,修改和删除。而需要修改或增加配置时,则需要先写一个ldif后缀的配置文件,然后通过命令将写的配置更新到slapd.d目录下的配置文件中去,完整的配置过程如下:

1.生成并配置管理员密码

# 生成管理员密码,记录下这个密码,后面需要用到

slappasswd -s 123456

{SSHA}LSgYPTUW4zjGtIVtuZ8cRUqqFRv1tWpE

# 新增修改密码文件,ldif为后缀,文件名随意,不要在/etc/openldap/slapd.d/目录下创建类似文件

# 生成的文件为需要通过命令去动态修改ldap现有配置,如下,我在家目录下,创建文件

cd ~

vim changepwd.ldif

----------------------------------------------------------------------

dn: olcDatabase={0}config,cn=config

changetype: modify

add: olcRootPW

olcRootPW: {SSHA}LSgYPTUW4zjGtIVtuZ8cRUqqFRv1tWpE

----------------------------------------------------------------------

# 这里解释一下这个文件的内容:

# 第一行执行配置文件,这里就表示指定为 cn=config/olcDatabase={0}config 文件。你到/etc/openldap/slapd.d/目录下就能找到此文件

# 第二行 changetype 指定类型为修改

# 第三行 add 表示添加 olcRootPW 配置项

# 第四行指定 olcRootPW 配置项的值

# 在执行下面的命令前,你可以先查看原本的olcDatabase={0}config文件,里面是没有olcRootPW这个项的,执行命令后,你再看就会新增了olcRootPW项,而且内容是我们文件中指定的值加密后的字符串

# 执行命令,修改ldap配置,通过-f执行文件

ldapadd -Y EXTERNAL -H ldapi:/// -f changepwd.ldif

2.导入自带Schema

# 我们需要向 LDAP 中导入一些基本的 Schema。这些 Schema 文件位于 /etc/openldap/schema/ 目录中,schema控制着条目拥有哪些对象类和属性,可以自行选择需要的进行导入,

# 依次执行下面的命令,导入基础的一些配置,我这里将所有的都导入一下,其中core.ldif是默认已经加载了的,不用导入

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/cosine.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/nis.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/inetorgperson.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/collective.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/corba.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/duaconf.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/dyngroup.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/java.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/misc.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/openldap.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/pmi.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/ppolicy.ldif

3.创建管理域

# 修改域名,新增changedomain.ldif, 这里我自定义的域名为 ldap01.pwb.com,管理员用户账号为admin。

# 如果要修改,则修改文件中相应的dc=ldap01,dc=pwb,dc=com为自己的域名

vim changedomain.ldif

-------------------------------------------------------------------------

dn: olcDatabase={1}monitor,cn=config

changetype: modify

replace: olcAccess

olcAccess: {0}to * by dn.base="gidNumber=0+uidNumber=0,cn=peercred,cn=external,cn=auth" read by dn.base="cn=admin,dc=ldap01,dc=pwb,dc=com" read by * none

dn: olcDatabase={2}hdb,cn=config

changetype: modify

replace: olcSuffix

olcSuffix: dc=ldap01,dc=pwb,dc=com #设置管理域=suffix

dn: olcDatabase={2}hdb,cn=config

changetype: modify

replace: olcRootDN

olcRootDN: cn=admin,dc=ldap01,dc=pwb,dc=com

dn: olcDatabase={2}hdb,cn=config

changetype: modify

replace: olcRootPW

olcRootPW: {SSHA}Ux2L7z9gZTH7fi9S+3cy1V4ko9RiVrWo

dn: olcDatabase={2}hdb,cn=config #定义用户控制策略,域名匿名用户读 用户可以自己修改密码 管理员拥有全部权限

changetype: modify

add: olcAccess

olcAccess: {0}to attrs=userPassword,shadowLastChange by dn="cn=admin,dc=ldap01,dc=pwb,dc=com" write by anonymous auth by self write by * none

olcAccess: {1}to dn.base="" by * read

olcAccess: {2}to * by dn="cn=admin,dc=ldap01,dc=pwb,dc=com" write by * read

-------------------------------------------------------------------------

# 执行命令,修改配置

ldapmodify -Y EXTERNAL -H ldapi:/// -f changedomain.ldif

4.启用memberof功能

# 新增add-memberof.ldif, #开启memberof支持并新增用户支持memberof配置

vim add-memberof.ldif

-------------------------------------------------------------

dn: cn=module{0},cn=config

cn: modulle{0}

objectClass: olcModuleList

objectclass: top

olcModuleload: memberof.la

olcModulePath: /usr/lib64/openldap

dn: olcOverlay={0}memberof,olcDatabase={2}hdb,cn=config

objectClass: olcConfig

objectClass: olcMemberOf

objectClass: olcOverlayConfig

objectClass: top

olcOverlay: memberof

olcMemberOfDangling: ignore

olcMemberOfRefInt: TRUE

olcMemberOfGroupOC: groupOfUniqueNames

olcMemberOfMemberAD: uniqueMember

olcMemberOfMemberOfAD: memberOf

-------------------------------------------------------------

# 新增refint1.ldif文件

vim refint1.ldif

-------------------------------------------------------------

dn: cn=module{0},cn=config

add: olcmoduleload

olcmoduleload: refint

-------------------------------------------------------------

# 新增refint2.ldif文件

vim refint2.ldif

-------------------------------------------------------------

dn: olcOverlay=refint,olcDatabase={2}hdb,cn=config

objectClass: olcConfig

objectClass: olcOverlayConfig

objectClass: olcRefintConfig

objectClass: top

olcOverlay: refint

olcRefintAttribute: memberof uniqueMember manager owner

-------------------------------------------------------------

# 依次执行下面命令,加载配置,顺序不能错

ldapadd -Q -Y EXTERNAL -H ldapi:/// -f add-memberof.ldif

ldapmodify -Q -Y EXTERNAL -H ldapi:/// -f refint1.ldif

ldapadd -Q -Y EXTERNAL -H ldapi:/// -f refint2.ldif

5.创建组织及组织单元

创建一个叫做 pwb company 的组织,并在其下创建一个 admin 的组织角色(该组织角色内的用户具有管理整个 LDAP 的权限)和 People 和 Group 两个组织单元:

# 新增配置文件 如果自定义了管理域记得替换

vim base.ldif

----------------------------------------------------------

dn: dc=ldap01,dc=pwb,dc=com

objectClass: top

objectClass: dcObject

objectClass: organization

o: pwb Company

dc: ldap01

dn: cn=admin,dc=ldap01,dc=pwb,dc=com

objectClass: organizationalRole

cn: admin

dn: ou=People,dc=ldap01,dc=pwb,dc=com

objectClass: organizationalUnit

ou: People

dn: ou=Group,dc=ldap01,dc=pwb,dc=com

objectClass: organizationalRole

cn: Group

----------------------------------------------------------

# 执行命令,添加配置, 这里要注意修改域名为自己配置的域名,然后需要输入上面我们生成的密码 123456

ldapadd -x -D cn=dc=ldap01,dc=pwb,dc=com -W -f base.ldif

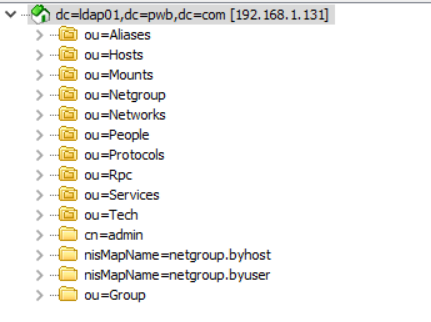

通过以上的所有步骤,我们就设置好了一个 LDAP 目录树:其中基准 dc=ldap01,dc=pwb,dc=com是该树的根节点,其下有一个管理域 cn=admin,dc=ldap01,dc=pwb,dc=com和两个组织单元 ou=People,dc=ldap01,dc=pwb,dc=com及 ou=Group,dc=ldap01,dc=pwb,dc=com

6.配置日志

1.OpenLDAP日志类型

[root@ldap01 ~]# slapd -d ?

Installed log subsystems:

Any (-1, 0xffffffff) #开启所有debug信息

Trace (1, 0x1) #跟踪trace函数调用

Packets (2, 0x2) #与软件包的处理相关的dug信息

Args (4, 0x4) #全面的debug信息

Conns (8, 0x8) #链接数管理的相关信息

BER (16, 0x10) #记录包发送和接收的信息

Filter (32, 0x20) #记录过滤处理的过程

Config (64, 0x40) #记录配置文件的相关信息

ACL (128, 0x80) #记录访问控制列表的相关信息

Stats (256, 0x100) #记录链接、操作以及统计信息

Stats2 (512, 0x200) #记录向客户端响应的统计信息

Shell (1024, 0x400) #记录与shel1后端的通信信息

Parse (2048, 0x800) #记录条目的分析结果信息

Sync (16384, 0x4000) #记录数据同步资源消耗的信息

None (32768, 0x8000) #不记录

2.创建对应的目录及文件

[root@ldap01 ~]# mkdir /var/log/slapd

[root@ldap01 ~]# touch /var/log/slapd/slapd.log

[root@ldap01 ~]# chmod 755 /var/log/slapd

[root@ldap01 ~]# chown -R ldap:ldap /var/log/slapd

[root@ldap01 log]# echo "local4.* /var/log/slapd/slapd.log" >> /etc/rsyslog.conf

[root@ldap01 log]# systemctl restart rsyslog

3.清除原日志级别

[root@ldap01 ~]# cat /etc/openldap/slapd.d/cn\=config.ldif |grep -i log 查看原有日志等级,有则删除,没有则忽略

[root@ldap01 ~]# ldapmodify -Y EXTERNAL -H ldapi:/// -f del_log_level.ldif

dn: cn=config

changetype: modify

delete: olcLogLevel

olcLogLevel: 256 #配置中具体的日志等级

4.添加日志

[root@ldap01 ~]# ldapmodify -Y EXTERNAL -H ldapi:/// -f set_log_level.ldif

dn: cn=config

changetype: modify

add: olcLogLevel

olcLogLevel: 32

5.设置lograte日志切割

[root@ldap01 ~]# vim ldap_lograte.sh

#!/bin/bash

###########通过logrotate实现对OpenLDAP日志进行切割##################

FILE=/var/log/slapd/slapd.log

if [ ! -f $FILE ];then

/bin/touch $FILE &&/bin/chmod 666 $FILE &&/usr/bin/chattr +a $FILE 5>/dev/null

cat >/etc/logrotate.d/ldap <<"EOF"

/var/log/slapd/slapd. log{

prerotate

/usr/bin/chattr -a /var/log/slapd/slapd.log

endscript

compress

delaycompress

notifempty

rotate 100

size 10M

postrotate

/usr/bin/chattr +a /var/log/slapd/slapd.log

endscript

EOF

systemctl restart rsyslog

fi

[root@ldap01 ~]# sh ldap_lograte.sh

四、安装图形界面

1.linux系统(phpldapadmin)

1.安装安装web界面phpldapadmin

# yum安装时,会自动安装apache和php的依赖。

# 注意: phpldapadmin很多没更新了,只支持php5,如果你服务器的环境是php7,则会有问题,页面会有各种报错

yum install -y phpldapadmin

# 修改apache的phpldapadmin配置文件

# 修改如下内容,放开外网访问,这里只改了2.4版本的配置,因为centos7 默认安装的apache为2.4版本。所以只需要改2.4版本的配置就可以了

# 如果不知道自己apache版本,执行 rpm -qa|grep httpd 查看apache版本

vim /etc/httpd/conf.d/phpldapadmin.conf

-----------------------------------------------------------------

<IfModule mod_authz_core.c>

# Apache 2.4

Require all granted

</IfModule>

-----------------------------------------------------------------

# 修改配置用DN登录ldap

vim /etc/phpldapadmin/config.php

-----------------------------------------------------------------

# 398行,默认是使用uid进行登录,我这里改为cn,也就是用户名

$servers->setValue('login','attr','cn');

# 460行,关闭匿名登录,否则任何人都可以直接匿名登录查看所有人的信息

$servers->setValue('login','anon_bind',false);

# 519行,设置用户属性的唯一性,这里我将cn,sn加上了,以确保用户名的唯一性

$servers->setValue('unique','attrs',array('mail','uid','uidNumber','cn','sn'));

-----------------------------------------------------------------

# 启动apache

systemctl start httpd

systemctl enable httpd

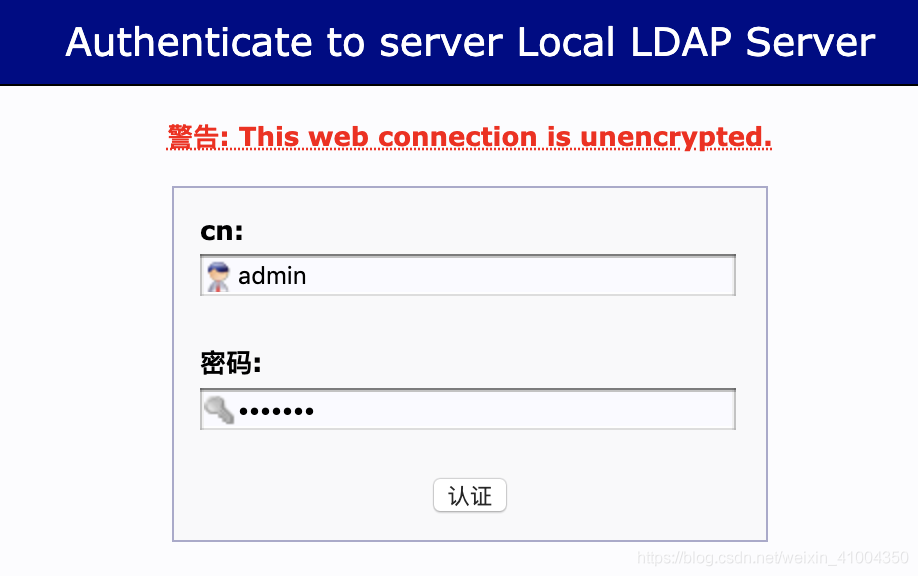

2.登录phpldapadmin界面

启动了apache服务后,在浏览器上访问: http://ip/ldapadmin ,然后使用上面定义的用户,进行登录,如下:

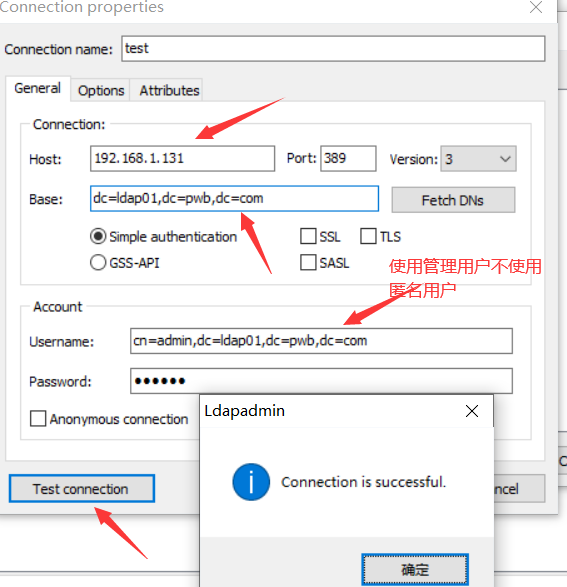

2.windows系统(LDAP Admin)

1.下载

https://sourceforge.net/projects/ldapadmin/,官网好像已经没有了http://ldapadmin.org/download/ldapadmin.html,也可以通过我的百度网盘下载: 链接:https://pan.baidu.com/s/1gwMgYhp9tUtwG4EkkfcAOw 提取码:yroi

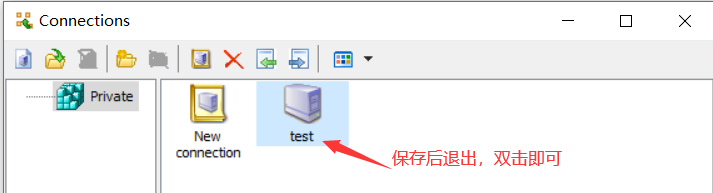

2.配置

五、配置客户端

cat /etc/openldap/ldap.conf

-----------------------------------------------------------------

BASE dc=ldap01,dc=pwb,dc=com #自定义的管理域名称

URI ldap://192.168.1.131 #ldap服务器地址,域名也可以,需要能解析

-----------------------------------------------------------------

ldapsearch -x -LLL #查看ldap服务器数据

抄自于:https://blog.csdn.net/weixin_41004350/article/details/89521170 (目前看到最详细正确的安装文档)