第二次实验

中国人民公安大学

网络对抗技术实验二

姓名:谷百川

学号:201521420015

指导老师:高见

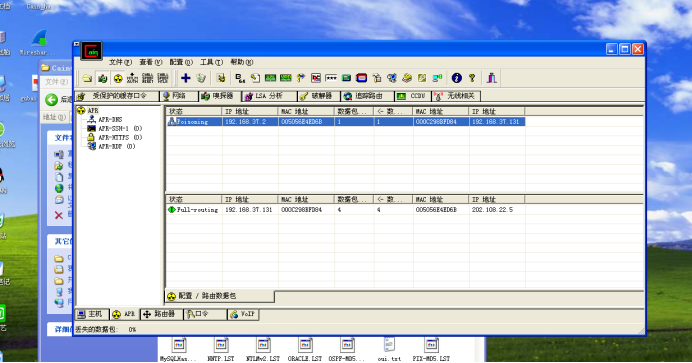

第一部分:ARP欺骗 (我通过虚拟机实验)

1.查询受害主机被欺骗前的状态

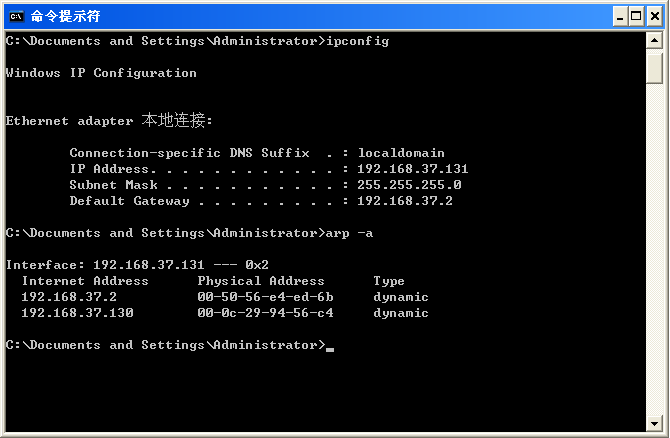

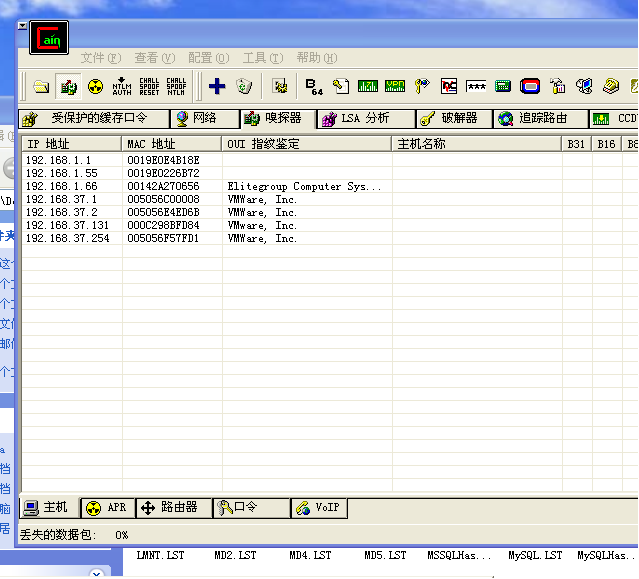

ARP欺骗前192.168.37.131机正常缓存表(实验中的IP可能和本IP不一样)

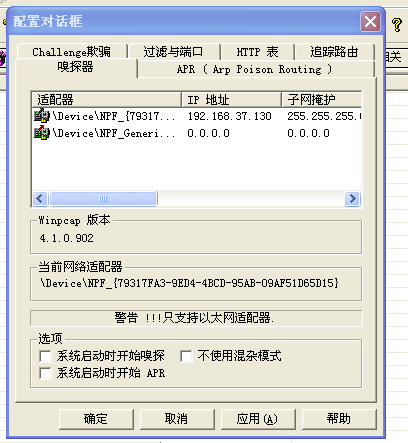

2.在192.168.37.130(实验中的IP可能和这个不一样)号机器上运行cain,选择要嗅探的网卡(单网卡,默认就可以)

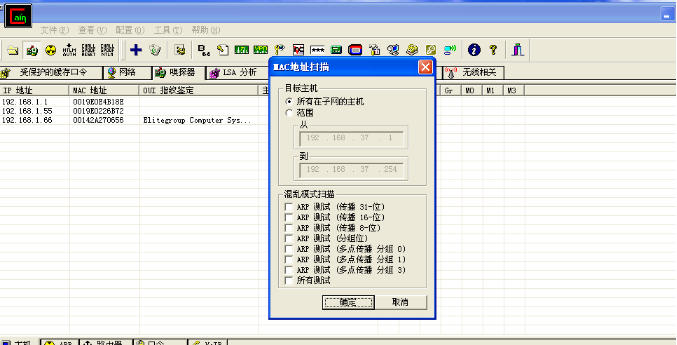

3、点选工具栏中的网卡图标,之后选择sniffer页,再选择左下角的hosts,右键选择“scan MAC address”,扫描局域网中的活动主机IP及MAC地址。除网关外,扫描到了攻击目标192.168.37.131

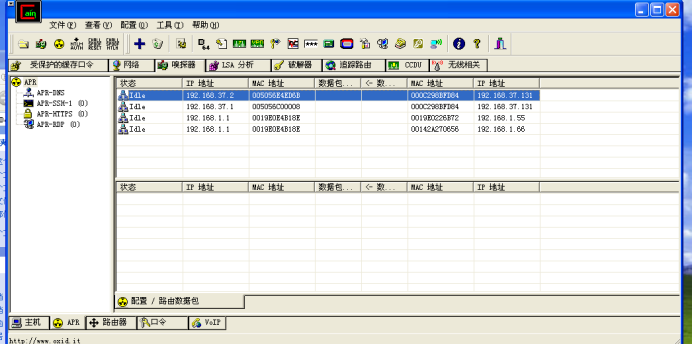

3、选中ARP页-》点下列表栏空白处,大加号变为可选-》点大加号,在弹出的窗口中选择要嗅探的目标主机(注意这里的选择和单击欺骗嗅探不一样,左面直接点网关,其它机器自动出现在右侧列表中,这时需要按住ctrl键在右侧选择你需要嗅探的主机,如图所示)

点oK按钮,回到软件主窗体,点击工具栏第三个图标(start ARP)就可以ARP欺骗了

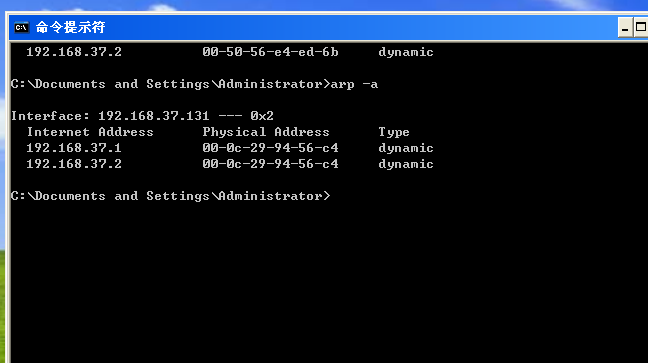

下图为欺骗开始后在192.168.37.131机器上用arp –a命令查询本机arp缓存表的情况,会发现缓存表中的网关对应的MAC地址变成了192.168.37.130号机(实施ARP欺骗的机器)的IP地址

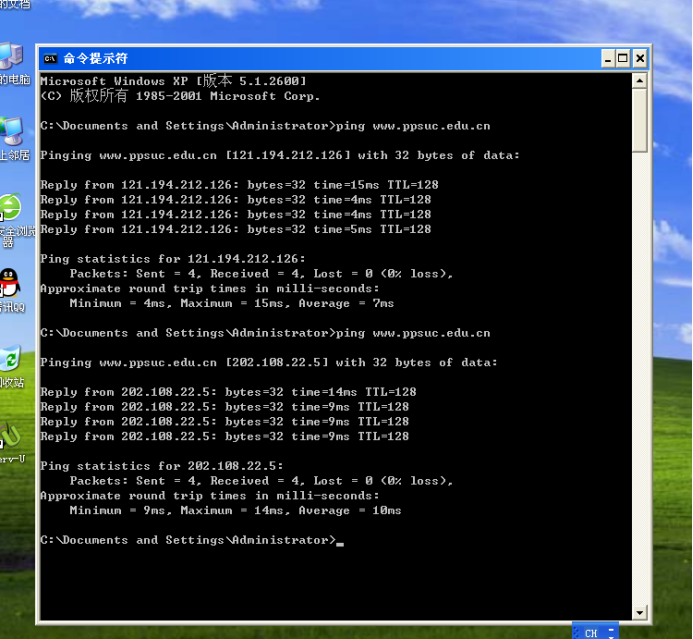

第二部分 DNS

1. 两个同学一组,A和B。

2.A同学正常访问网站www.ppsuc.edu.cn

3.B同学扮演攻击者,设计攻击方法,使用CAIN,通过DNS欺骗的方式,让A同学访问www.ppsuc.edu.cn网址的时候,访问到另外一台机器上的伪造网站

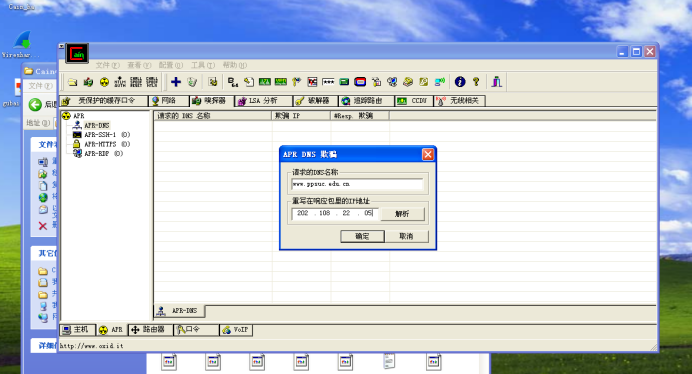

1.在CAIN中添加DNS欺骗选项

2.被攻击者者IP地址为192.168.37.130

3.欺骗成功后,在被害机器上查看www.ppsuc.edu.cn的IP 查看是否被解析到了,指定的IP地址上。

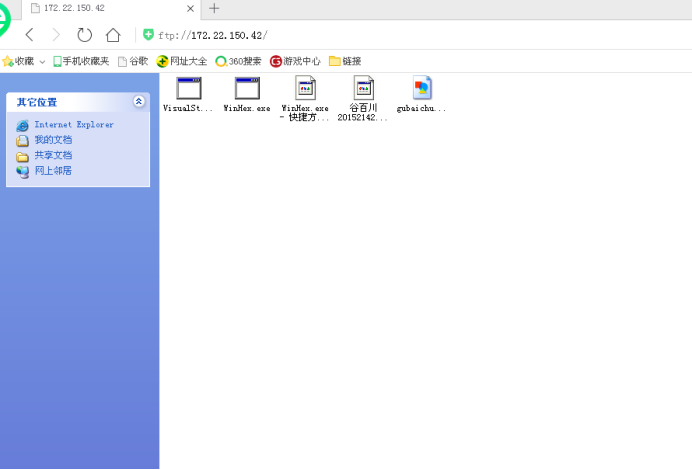

第三部分 FTP协议分析

1. 两个同学一组,A和B。

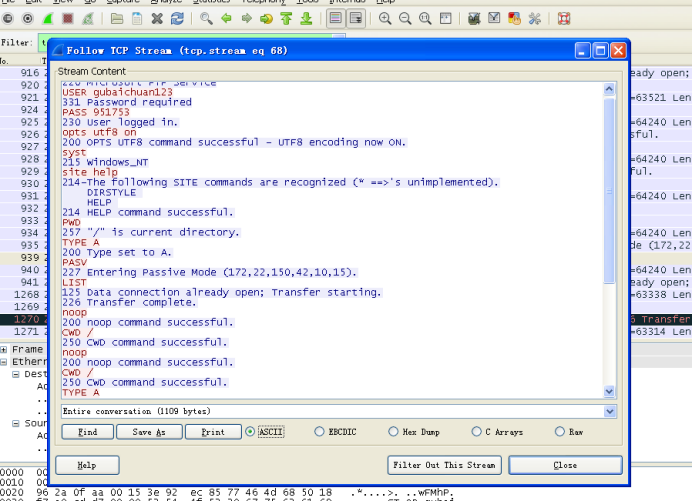

2.A同学架设FTP服务器,并设置用户名和密码:gubaichuan123/951753

3.B同学在机器中安装Wireshark,并将其打开;之后用用户名和密码登陆A同学的FTP服务器,并上传一张图片gubaichuan.png。

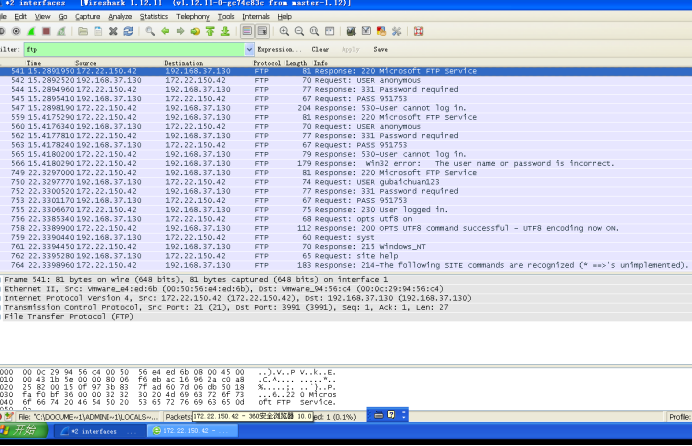

4.B同学停止Wireshark抓包,并和A同学一起分析数据包中的FTP登录过程,还原登录用户名和密码,以及上传文件。

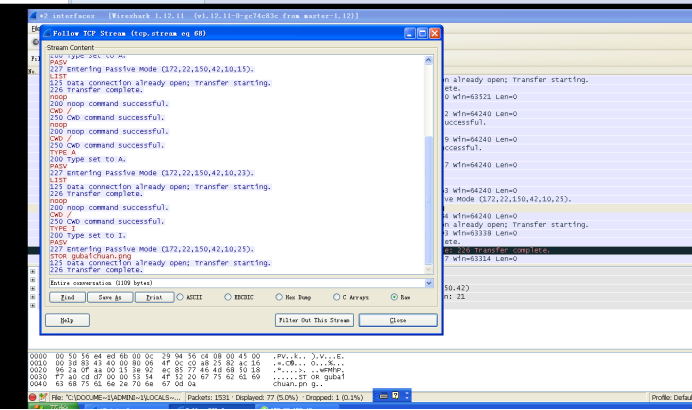

追踪流

经过流分析发现这是一个png文件,还原FTP传输文件