20169220 <网络攻防实践> 第四周学习总结

上周进度:

- 1.教材第3章/12章

- 2.Kali教学视频6-10/38

本周进度:

- 1.教材第4章/12章

- 2.Kali教学视频11-15/38

教材知识总结:

一、网络嗅探

- 1.网络嗅探技术

- 网络嗅探利用计算机的网络接口截获目的地为其他计算机的数据报文,以监听数据流中所包含的用户账户密码或私密信息。

- 嗅探技术按照所监听的链路层网络分为有线局域网(以太网)和无线局域网(Wi-Fi),按照实现形式分为软件嗅探器和硬件嗅探器。

- 2.网络嗅探的原理与实现

- 以太网部署方式分为共享式网络(易被嗅探)和交换式网络。

- 类UNIX平台的嗅探技术主要通过内核态的BPF和用户态的libpcap抓包工具实现

- Windows平台的嗅探技术主要通过NPF和Wincap实现

- 3.网络嗅探软件

- 类UNIX平台网络嗅探器软件最常用的是libpcap抓包开发库、tcpdump以及wireshark;Windows平台对应winpcap、windump和wireshark,以及一些商业软件。

- 4.网络嗅探的检测与防范

- 采用安全的网络拓扑,用静态ARP或MAC端口映射表代替动态机制,重视网关、路由器和交换机的安全防范,避免明文传输敏感信息的网络协议。

二、网络协议分析

- 1.网络协议分析技术

- 网络协议分析是指对网络上传输的二进制格式数据包进行解析,以恢复出各层网络协议信息以及传输内容。

- 2.Wireshark介绍

三、课后作业

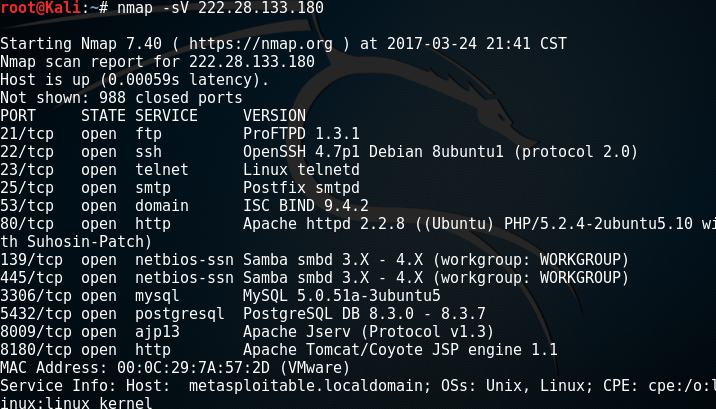

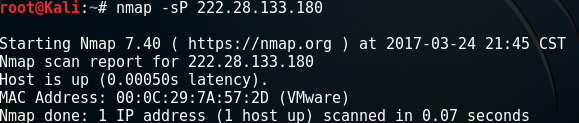

- 1.nmap扫描靶机,靶机为metasploitable-ubuntu,IP地址为222.28.133.180(桥接模式)

![]()

![]()

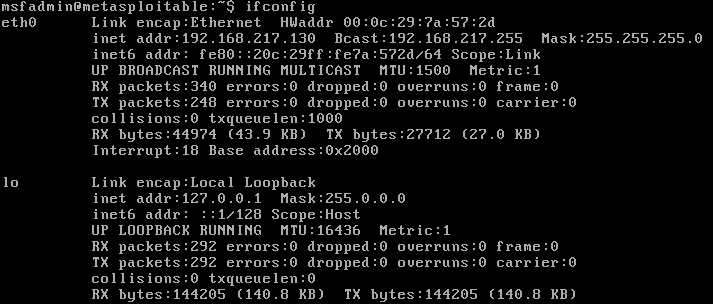

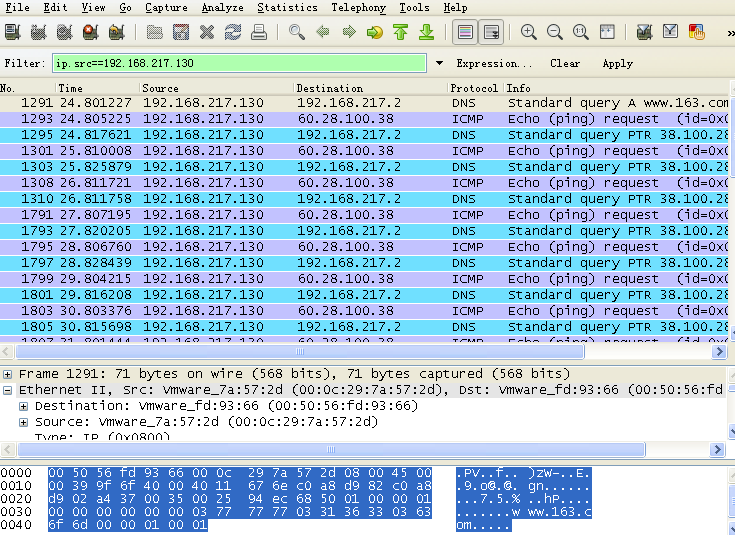

- 2.wireshark抓包应用,靶机为metasploitable-ubuntu,IP地址为192.168.217.130(NAT模式)

靶机在ping百度时wireshark抓包情况如下:

![]()

![]()

注:使用的wireshark版本是winxpattacker下的,Kali下的运行出现了一些问题,仍在寻求解决中。

Kali教学视频总结:

一、openvas的使用(11)

- 1.首次访问本地https://localhost:9392/登录其管理界面

- 2.创建目标扫描Target

注:实践中openvas安装出现了问题,目前还没有解决,仍在探索中

二、漏洞分析之扫描工具(12)

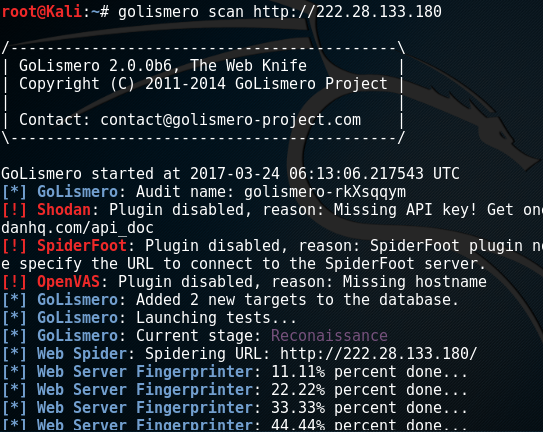

- 1.golismero(开源Web扫描器)

可导入其他扫描工具的结果,如openvas等,并自动分析,采用插件形式(分为四类)的框架结构,由Python编写,在各系统都能运行。 - 2.Nikto(开源GPL)

可扫描基本Web配置信息,服务器,PHP解析器等版本信息,nikto -h - 3.lynis和Unix-privesc-check

![]()

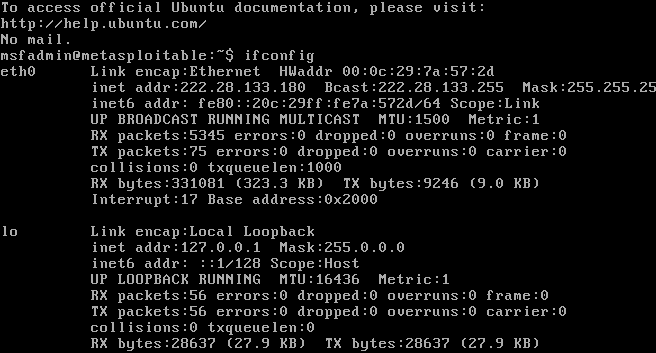

首先在靶机metasploitable上查看它的IP地址作为扫描目标

![]()

![]()

![]()

![]()

三、Web爬行(13)

- 1.apache-users

apache-users -h-l /usr/share/wordlists/disbuster/apache-users-enum-2.0.txt -p 80 -s 0 -e 403 -t 10(扫描时一直出不了结果) - 2.cutycapt

cutycapt --url=http:// --out=x.png(截图截了,但存在本地的图片不能查看,可能是没有相应的查看软件) - 3.DIRB(目标扫描工具)

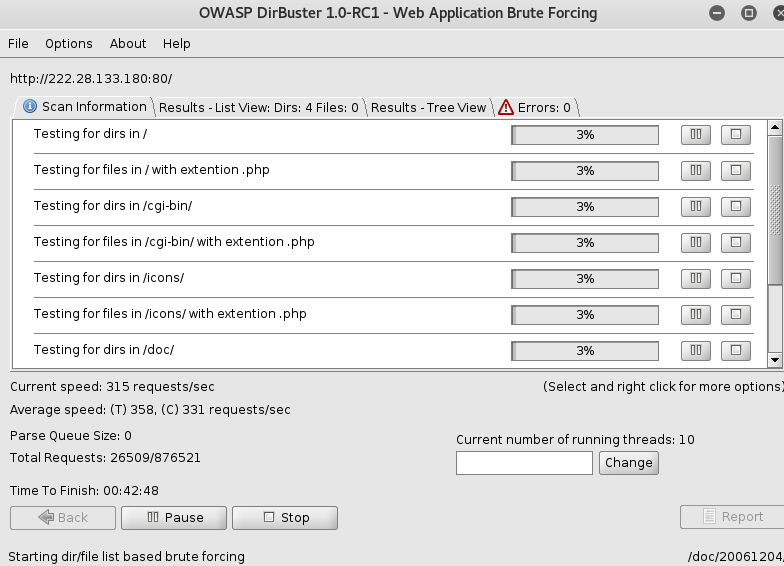

- 4.Dirbuster(Kali下图形化目录扫描器)

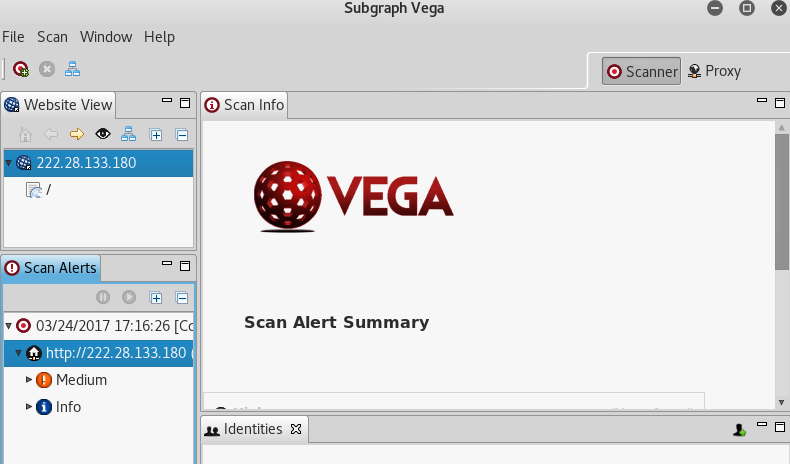

- 5.Vega

- 6.webslayer

![]()

![]()

![]()

四、Web漏洞扫描(一)(14)

- 1.cadaver

- 2.DAVTest(测试对支持WebDAV的服务器上传文件)

- 3.deblaze(针对Flash远程调用)

- 4.Fimap(文件包含漏洞利用工具)

- 5.Grabber(Web应用漏洞扫描器)

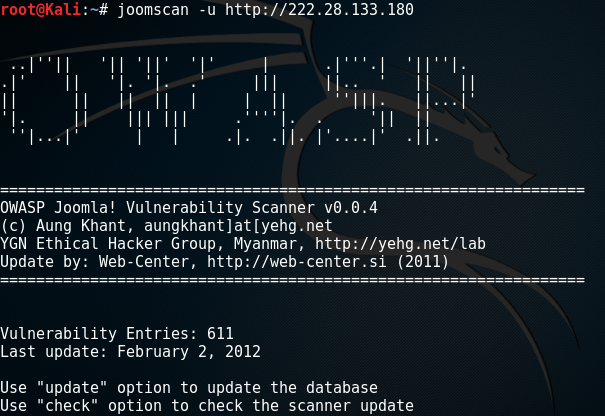

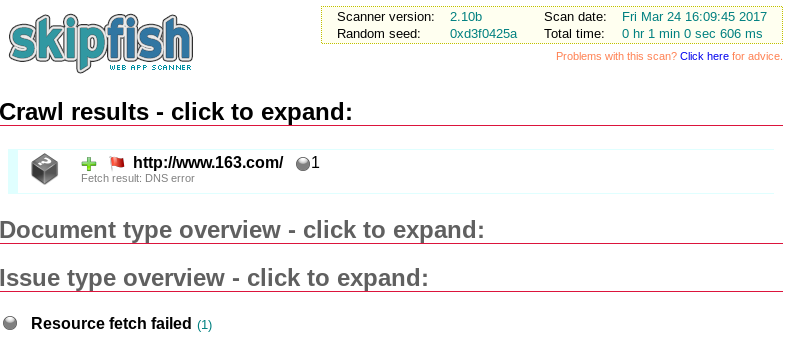

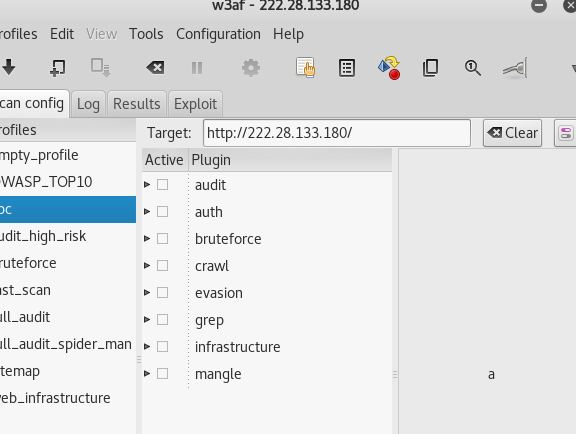

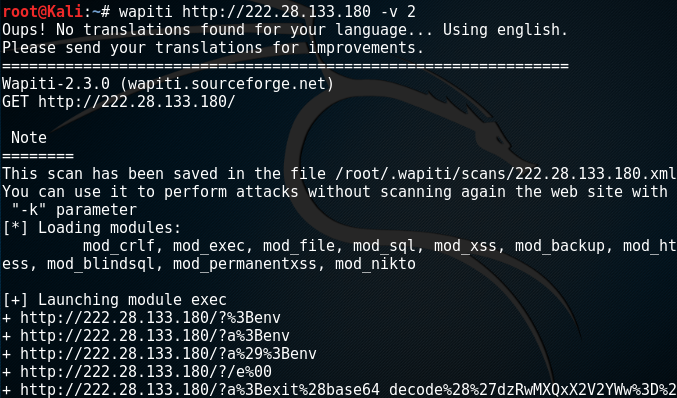

五、Web漏洞扫描(二)(15)

- 1.Joomla Scanner()

- 2.skipfish

- 3.Uniscan-gui

- 4.W3AF

- 5.wapiti

- 6.webshag(集成调用框架)

- 7.websploit(用于远程扫描,分析系统漏洞)

![]()

![]()

![]()

![]()

![]()

![]()

浙公网安备 33010602011771号

浙公网安备 33010602011771号